恶毒熊猫

近几个月来,网络犯罪分子利用冠状病毒的真实威胁传播恶意软件和勒索软件的故事屡见不鲜。这些威胁已经在世界各地传播,但特别是来自中国的威胁。以至于国家资助的中国黑客组织 Vicious Panda 已经开始通过冠状病毒传播他们自己的恶意软件。

有关此次攻击的信息来自 Check Point,该公司发表的研究表明,中国 APT 已将有关冠状病毒的合法信息“武器化”,以将其恶意恶意软件传播给大众。

目录

第二次攻击

Vicious Panda 攻击实际上是过去几周在中国出现的第二次与冠状病毒 (COVID-19) 相关的主要恶意软件活动。第一次发生在 3 月初,当时越南网络安全组织 VinCSS 注意到 Mustang Panda 的攻击。 Mustang Panda 是另一个中国国家资助的黑客组织。

他们的攻击以分发带有附加 RAR 文件的电子邮件而闻名,该文件声称包含越南总理关于冠状病毒的信息。 RAR 文件不包含任何类型的重要消息,而是包含一个后门木马,该木马将自身安装在受害者的计算机上,并向黑客组织开放。

凶猛的熊猫袭击蒙古政府

Check Point 发现了 Vicious Panda 的攻击,他们说他们正在密切关注该组织,因为他们的目标是蒙古政府组织。与第一次攻击一样,该组织声称拥有用户应下载以访问的有关冠状病毒的重要信息。

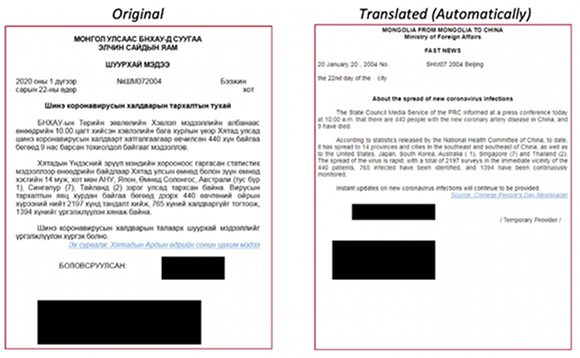

Check Point 能够拦截来自“中国 APT 组织对蒙古公共部门实体”的网络攻击。这次攻击利用了社会工程阶段对冠状病毒的恐惧。它包含两份文件。其中一份文件与 COVID-19 有关,两份文件都声称来自蒙古外交部。这些文件包含一个独特的恶意软件威胁,允许远程访问受害者的计算机。

电子邮件附件 - 来源:research.checkpoint.com

冰山一角

不幸的是,这次最新的攻击并不是什么新鲜事,只是众所周知的冰山一角。黑客总是利用这些危机来发挥自己的优势,因此他们无法抗拒利用 COVID-19。

据 Check Point 称,最新的中国 APT 文件的标题是“关于新型冠状病毒感染的传播”。它引用了中国国家卫生委员会,以便显得更真实和更有效。尽管有许多与 COVID-19 相关的网络威胁,但这似乎是由国家资助的黑客组织针对外国政府发起的第一次威胁。

Check Point 表示,这次攻击不仅是一系列与冠状病毒相关的黑客攻击中的最新一次,而且是中国黑客针对其他政府和组织正在进行的攻击活动中的最新一次。不同之处在于,这个利用冠状病毒作为部署方法的一部分。

此次攻击被描述为“通过新的网络感染链利用公众对冠状病毒的兴趣为 [中国] 自己的议程谋取利益”。他们说 Vicious Panda 的目标是世界各地的国家——不仅仅是蒙古。他们敦促每个公共部门实体和电信公司对潜在的网络威胁保持警惕,尤其是任何声称与冠状病毒有关的威胁。

这些电子邮件和文件声称来自蒙古自己的政府内部。其中至少有一名声称来自外交部长。该运动针对蒙古公共部门的其他部分。该活动的目的似乎是从政府计算机中获取信息和屏幕截图,编辑和删除文件,并远程控制这些计算机。

Vicious Panda 勒索软件如何工作?

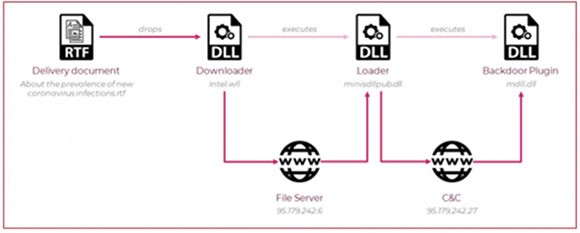

恶意附件包含可以控制计算机的远程访问木马 (RAT)。该木马被编程为与命令和控制服务器的连接有限,这可能使其更难检测。有效载荷的结构表明它可能包括其他模块,这些模块计划稍后安装,作为更大活动的一部分。从 Check Point 可以看出,攻击中使用的恶意软件是一种完全独特且定制设计的毒株,但它的工作原理和作用相当普遍。

Vicious Panda 感染链 - 来源:research.checkpoint.com

Check Point 分解了战役的其他部分,例如指挥和控制中心所在的位置。不过,归根结底,这种恶意软件无异于国家赞助的活动。它使用社会工程学来鼓励用户下载和打开附件。附件会加载另一个文件并为计算机安装后门。然后,中国可以利用该后门监视政府目标。

网络骗子将继续利用中国和冠状病毒

虽然顶级路标没有提供足够的信息来准确确定攻击的幕后黑手,但 Check Point 深入研究了恶意软件代码,发现它与其他与中国相关的恶意软件中使用的代码相似。这些运动也针对中国的敌人。

中国 - 冠状病毒的中心 - 在许多欺骗性方法中利用病毒为自己的优势。不过,他们会使用冠状病毒并不奇怪,因为它是目前威胁行为者可用的最好的社会工程工具。即使是普通的网络犯罪分子也在他们自己的活动中利用它。