แพนด้าดุร้าย

มีหลายเรื่องราวในช่วงไม่กี่เดือนที่ผ่านมาของอาชญากรไซเบอร์ที่ ใช้ภัยคุกคามที่แท้จริงของ Coronavirus เพื่อแพร่กระจายมัลแวร์และแรนซัมแวร์ ภัยคุกคามเหล่านี้แพร่กระจายไปทั่วโลก แต่มีจำนวนมากที่มาจากจีนโดยเฉพาะ จนถึงจุดที่กลุ่มแฮ็กเกอร์ชาวจีนที่ได้รับการสนับสนุนจากรัฐ Vicious Panda ได้เริ่มแพร่กระจายมัลแวร์ของตัวเองผ่าน coronavirus

ข้อมูลเกี่ยวกับการโจมตีมาจาก Check Point ซึ่งตีพิมพ์ผลการวิจัยที่แสดงว่า APT ของจีนได้ "ติดอาวุธ" ข้อมูลที่ถูกต้องตามกฎหมายเกี่ยวกับ coronavirus เพื่อเผยแพร่มัลแวร์ที่เป็นอันตรายไปยังผู้คนจำนวนมาก

สารบัญ

การโจมตีครั้งที่สอง

การโจมตีของ Vicious Panda เป็นแคมเปญมัลแวร์ที่เกี่ยวข้องกับ Coronavirus (COVID-19) รายใหญ่อันดับสองที่จะออกจากจีนในช่วงไม่กี่สัปดาห์ที่ผ่านมา เหตุการณ์แรกเกิดขึ้นเมื่อต้นเดือนมีนาคมเมื่อ VinCSS กลุ่มความปลอดภัยทางไซเบอร์ของเวียดนามสังเกตเห็นการโจมตีโดย Mustang Panda Mustang Panda เป็นอีกหนึ่งกลุ่มแฮ็กเกอร์ที่ได้รับการสนับสนุนจากทางการจีน

การโจมตีของพวกเขาเป็นที่รู้จักสำหรับการกระจายอีเมลพร้อมไฟล์ RAR ที่แนบมาซึ่งอ้างว่ามีข้อความจากนายกรัฐมนตรีเวียดนามเกี่ยวกับ coronavirus แทนที่จะมีข้อความสำคัญใดๆ ไฟล์ RAR มีโทรจันลับๆ ที่ติดตั้งตัวเองในคอมพิวเตอร์ของเหยื่อ และเปิดขึ้นสู่กลุ่มแฮ็ค

Vicious Panda โจมตีรัฐบาลมองโกเลีย

การโจมตีของ Vicious Panda ถูกตรวจพบโดย Check Point ซึ่งกล่าวว่าพวกเขากำลังจับตาดูกลุ่มขณะที่พวกเขาตกเป็นเป้าหมายขององค์กรรัฐบาลมองโกเลีย เช่นเดียวกับการโจมตีครั้งแรก กลุ่มอ้างว่ามีข้อมูลสำคัญเกี่ยวกับ coronavirus ที่ผู้ใช้ควรดาวน์โหลดเพื่อเข้าถึง

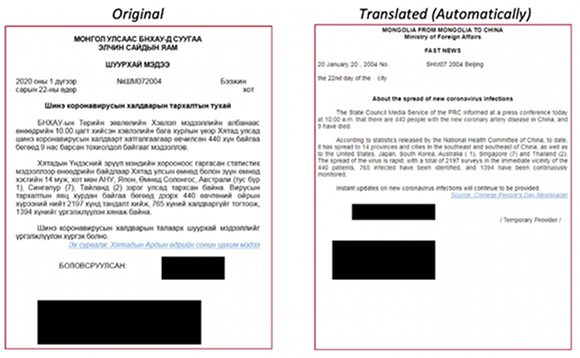

Check Point สามารถสกัดกั้นการโจมตีทางไซเบอร์จาก "กลุ่ม APT ของจีนในหน่วยงานภาครัฐของมองโกเลีย" การโจมตีดังกล่าวใช้ประโยชน์จากความกลัวของ coronavirus ในช่วงวิศวกรรมสังคม มันมีเอกสารสองฉบับ หนึ่งในเอกสารที่เกี่ยวข้องกับ COVID-19 และทั้งคู่อ้างว่ามาจากกระทรวงการต่างประเทศมองโกเลีย เอกสารดังกล่าวมาพร้อมกับภัยคุกคามมัลแวร์เฉพาะที่อนุญาตให้เข้าถึงคอมพิวเตอร์ของเหยื่อจากระยะไกล

ไฟล์แนบอีเมล - ที่มา: research.checkpoint.com

ปลายภูเขาน้ำแข็ง

น่าเสียดายที่การโจมตีครั้งล่าสุดนี้ไม่มีอะไรใหม่และเป็นเพียงส่วนเล็ก ๆ ของภูเขาน้ำแข็งที่เป็นที่เลื่องลือ แฮ็กเกอร์มักใช้วิกฤตประเภทนี้ให้เกิดประโยชน์เสมอมา ดังนั้นจึงไม่มีทางต้านทานการใช้ประโยชน์จาก COVID-19 ได้

เอกสาร APT ของจีนฉบับล่าสุดตาม Check Point มีชื่อว่า 'About the Spread of New Coronavirus Infections' โดยอ้างคณะกรรมการสุขภาพแห่งชาติของจีนเพื่อให้ดูน่าเชื่อถือและมีประสิทธิภาพมากขึ้น แม้ว่าจะมีภัยคุกคามทางไซเบอร์จำนวนหนึ่งที่เกี่ยวข้องกับ COVID-19 แต่ดูเหมือนว่าจะเป็นภัยคุกคามแรกที่ดำเนินการโดยกลุ่มแฮ็กข้อมูลที่ได้รับการสนับสนุนจากรัฐเพื่อต่อต้านรัฐบาลต่างประเทศ

นอกจากจะเป็นชุดล่าสุดของการโจมตีการแฮ็กที่เกี่ยวข้องกับ coronavirus แล้ว Check Point กล่าวว่าการโจมตีเป็นเพียงล่าสุดในแคมเปญต่อเนื่องโดยแฮ็กเกอร์ชาวจีนเพื่อต่อต้านรัฐบาลและองค์กรอื่น ๆ ความแตกต่างก็คืออันนี้ใช้ประโยชน์จาก coronavirus ซึ่งเป็นส่วนหนึ่งของวิธีการปรับใช้

การโจมตีดังกล่าวถูกอธิบายว่าเป็น "การแสวงประโยชน์จากสาธารณะชนใน coronavirus สำหรับวาระของตัวเอง [ของจีน] ผ่านห่วงโซ่การติดเชื้อทางไซเบอร์แบบใหม่" พวกเขากล่าวว่า Vicious Panda กำลังกำหนดเป้าหมายไปยังประเทศต่างๆ ทั่วโลก ไม่ใช่แค่มองโกเลีย พวกเขาเรียกร้องให้หน่วยงานภาครัฐและโทรคมนาคมทุกแห่งตื่นตัวต่อภัยคุกคามทางไซเบอร์ที่อาจเกิดขึ้น โดยเฉพาะอย่างยิ่งสิ่งที่อ้างว่าเกี่ยวกับ coronavirus

อีเมลและเอกสารอ้างว่ามาจากภายในรัฐบาลของมองโกเลีย อย่างน้อยหนึ่งในนั้นอ้างว่ามาจากรัฐมนตรีว่าการกระทรวงการต่างประเทศ แคมเปญนี้มุ่งเป้าไปที่ส่วนอื่น ๆ ของภาครัฐมองโกเลีย เป้าหมายของแคมเปญดูเหมือนจะเป็นการดึงข้อมูลและภาพหน้าจอจากคอมพิวเตอร์ของรัฐบาล การแก้ไขและการลบไฟล์ และการควบคุมคอมพิวเตอร์เหล่านั้นจากระยะไกล

Vicious Panda Ransomware ทำงานอย่างไร?

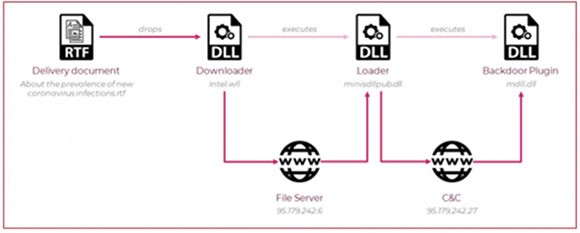

สิ่งที่แนบมาที่เป็นอันตรายประกอบด้วยโทรจันการเข้าถึงระยะไกล (RAT) ที่สามารถควบคุมคอมพิวเตอร์ได้ โทรจันถูกตั้งโปรแกรมให้มีการเชื่อมต่อกับเซิร์ฟเวอร์คำสั่งและการควบคุมอย่างจำกัด ซึ่งทำให้การตรวจจับยากขึ้น โครงสร้างของเพย์โหลดแนะนำว่าสามารถรวมโมดูลอื่นๆ ที่กำหนดไว้สำหรับการติดตั้งในภายหลังโดยเป็นส่วนหนึ่งของแคมเปญที่ใหญ่ขึ้น จากสิ่งที่ Check Point สามารถบอกได้ มัลแวร์ที่ใช้ในการโจมตีนั้นเป็นสายพันธุ์ที่มีเอกลักษณ์และออกแบบมาโดยเฉพาะอย่างสมบูรณ์ แต่แน่นอนว่ามันทำงานอย่างไร และทำงานอย่างไร - เป็นเรื่องปกติธรรมดา

Vicious Panda Infection Chains - ที่มา: research.checkpoint.com

Check Point ทำลายส่วนอื่นๆ ของการรณรงค์ เช่น ตำแหน่งที่โฮสต์ศูนย์บัญชาการและควบคุม ท้ายที่สุดแล้ว มัลแวร์ตัวนี้ไม่ได้ด้อยไปกว่าแคมเปญที่ได้รับการสนับสนุนจากรัฐ ใช้วิศวกรรมโซเชียลเพื่อสนับสนุนให้ผู้ใช้ดาวน์โหลดและเปิดไฟล์แนบ ไฟล์แนบจะโหลดไฟล์อื่นและติดตั้งแบ็คดอร์ลงในคอมพิวเตอร์ จากนั้นจีนสามารถใช้ประโยชน์จากแบ็คดอร์นั้นเพื่อสอดแนมเป้าหมายของรัฐบาลได้

Cybercrooks จะยังคงใช้ประโยชน์จากจีนและ Coronavirus ต่อไป

แม้ว่าป้ายบอกทางระดับบนสุดไม่ได้ให้ข้อมูลเพียงพอที่จะระบุได้ว่าใครอยู่เบื้องหลังการโจมตี แต่จุดตรวจสอบก็เจาะโค้ดมัลแวร์และพบว่าคล้ายกับโค้ดที่ใช้ในมัลแวร์อื่นๆ ที่เกี่ยวข้องกับจีน แคมเปญเหล่านี้มุ่งเป้าไปที่ศัตรูของจีนด้วย

ประเทศจีนซึ่งเป็นศูนย์กลางของ coronavirus กำลังใช้ไวรัสเพื่อประโยชน์ของตนเองในวิธีการหลอกลวงมากมาย.. ไม่น่าแปลกใจที่พวกเขาจะใช้ coronavirus เนื่องจากปัจจุบันเป็นเครื่องมือวิศวกรรมโซเชียลที่ดีที่สุดที่มีให้สำหรับผู้คุกคาม แม้แต่อาชญากรไซเบอร์ทั่วไปก็ยังใช้ประโยชน์จากมันในแคมเปญของตนเอง