Μοχθηρό Πάντα

Υπήρξαν αρκετές ιστορίες τους τελευταίους μήνες για εγκληματίες του κυβερνοχώρου που χρησιμοποιούν την πολύ πραγματική απειλή του Coronavirus για να διαδώσουν κακόβουλο λογισμικό και ransomware . Αυτές οι απειλές έχουν διαδοθεί σε όλο τον κόσμο, αλλά υπάρχουν αρκετές που προέρχονται κυρίως από την Κίνα. Σε σημείο που η κινεζική ομάδα χάκερ Vicious Panda που χρηματοδοτείται από το κράτος έχει αρχίσει να διαδίδει το δικό της κακόβουλο λογισμικό μέσω του κορωνοϊού.

Οι πληροφορίες για την επίθεση προέρχονται από το Check Point, το οποίο δημοσίευσε έρευνα που δείχνει ότι ένας κινεζικός APT έχει «οπλίσει» τις νόμιμες πληροφορίες σχετικά με τον κορονοϊό για να διαδώσει το κακόβουλο λογισμικό του στις μάζες.

Πίνακας περιεχομένων

Η δεύτερη επίθεση

Η επίθεση Vicious Panda είναι στην πραγματικότητα η δεύτερη μεγάλη καμπάνια κακόβουλου λογισμικού που σχετίζεται με τον Coronavirus (COVID-19) που βγήκε από την Κίνα τις τελευταίες εβδομάδες. Το πρώτο συνέβη στις αρχές Μαρτίου όταν η βιετναμέζικη ομάδα κυβερνοασφάλειας VinCSS παρατήρησε μια επίθεση από την Mustang Panda. Η Mustang Panda είναι μια άλλη ομάδα hacking που χρηματοδοτείται από το κράτος.

Η επίθεσή τους ήταν γνωστή για τη διανομή email με ένα συνημμένο αρχείο RAR που ισχυριζόταν ότι περιείχε ένα μήνυμα από τον πρωθυπουργό του Βιετνάμ σχετικά με τον κορονοϊό. Αντί να περιέχει οποιοδήποτε είδος σημαντικού μηνύματος, το αρχείο RAR περιείχε ένα backdoor trojan που εγκαταστάθηκε στους υπολογιστές του θύματος και τους άνοιγε στην ομάδα hacking.

Το μοχθηρό πάντα επιτίθεται στην κυβέρνηση της Μογγολίας

Η επίθεση Vicious Panda εντοπίστηκε από τον Check Point, ο οποίος είπε ότι παρακολουθούσε την ομάδα καθώς στόχευαν μογγολικές κυβερνητικές οργανώσεις. Όπως και στην πρώτη επίθεση, η ομάδα ισχυρίστηκε ότι είχε ζωτικής σημασίας πληροφορίες σχετικά με τον κορωνοϊό τις οποίες θα πρέπει να κατεβάσουν οι χρήστες για να έχουν πρόσβαση.

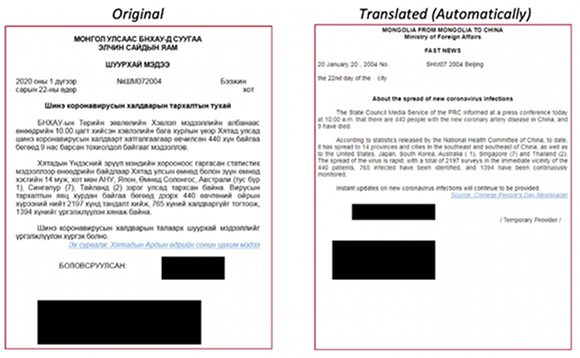

Το Check Point κατάφερε να αναχαιτίσει μια κυβερνοεπίθεση από μια "κινεζική ομάδα APT σε μια οντότητα του δημόσιου τομέα της Μογγολίας". Η επίθεση μόχλευσε τους φόβους του κορωνοϊού κατά τη φάση της κοινωνικής μηχανικής. Περιείχε δύο έγγραφα. Ένα από τα έγγραφα αφορούσε τον COVID-19 και τα δύο ισχυρίστηκαν ότι προέρχονταν από το Υπουργείο Εξωτερικών της Μογγολίας. Τα έγγραφα ήταν συσκευασμένα με μια μοναδική απειλή κακόβουλου λογισμικού που επέτρεπε την απομακρυσμένη πρόσβαση στους υπολογιστές του θύματος.

Συνημμένο email - Πηγή: research.checkpoint.com

Η κορυφή του παγόβουνου

Δυστυχώς, αυτή η τελευταία επίθεση δεν είναι κάτι καινούργιο και αντιπροσωπεύει απλώς την κορυφή του παροιμιώδους παγόβουνου. Οι χάκερ χρησιμοποιούσαν πάντα αυτού του είδους τις κρίσεις προς όφελός τους, επομένως δεν υπήρχε περίπτωση να αντισταθούν στο να επωφεληθούν από τον COVID-19.

Το πιο πρόσφατο κινεζικό έγγραφο APT είχε, σύμφωνα με το Check Point, τίτλο «Σχετικά με την εξάπλωση των νέων λοιμώξεων από τον κοροναϊό». Επικαλείται την Εθνική Επιτροπή Υγείας της Κίνας προκειμένου να φαίνεται πιο αυθεντική και πιο αποτελεσματική. Αν και έχουν υπάρξει μια σειρά από απειλές στον κυβερνοχώρο που σχετίζονται με τον COVID-19, αυτή φαίνεται να είναι η πρώτη που διεξάγεται από μια κρατική ομάδα hacking εναντίον μιας ξένης κυβέρνησης.

Εκτός από την πιο πρόσφατη σε μια σειρά επιθέσεων χάκερ που σχετίζονται με τον κορωνοϊό, η Check Point λέει ότι η επίθεση είναι απλώς η τελευταία σε μια συνεχιζόμενη εκστρατεία Κινέζων χάκερ εναντίον άλλων κυβερνήσεων και οργανισμών. Η διαφορά είναι ότι αυτό χρησιμοποίησε τον κοροναϊό ως μέρος της μεθόδου ανάπτυξης.

Η επίθεση περιγράφηκε ως «εκμετάλλευση του δημόσιου ενδιαφέροντος για τον κορωνοϊό για την ατζέντα [της Κίνας] μέσω μιας νέας αλυσίδας μόλυνσης στον κυβερνοχώρο». Λένε ότι το Vicious Panda στοχεύει χώρες σε όλο τον κόσμο – όχι μόνο τη Μογγολία. Προτρέπουν κάθε οντότητα του δημόσιου τομέα και τηλεπικοινωνιακή εταιρεία να είναι σε εγρήγορση για πιθανές απειλές στον κυβερνοχώρο, ιδιαίτερα για οτιδήποτε ισχυρίζεται ότι αφορά τον κορωνοϊό.

Το email και τα έγγραφα ισχυρίζονται ότι προέρχονται από την ίδια την κυβέρνηση της Μογγολίας. Τουλάχιστον ένας από αυτούς ισχυρίστηκε ότι προέρχεται από τον Υπουργό Εξωτερικών. Η εκστρατεία στόχευε άλλα τμήματα του δημόσιου τομέα της Μογγολίας. Ο στόχος της καμπάνιας φαίνεται να είναι η συλλογή πληροφοριών και στιγμιότυπων οθόνης από κυβερνητικούς υπολογιστές, η επεξεργασία και η διαγραφή αρχείων και ο απομακρυσμένος έλεγχος αυτών των υπολογιστών.

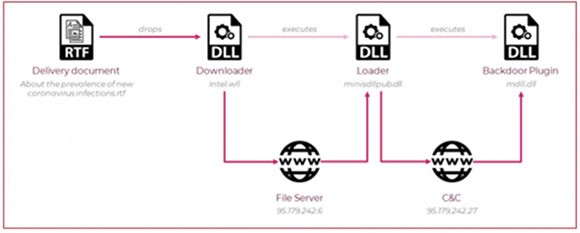

Πώς λειτουργεί το Vicious Panda Ransomware;

Το κακόβουλο συνημμένο περιέχει έναν trojan απομακρυσμένης πρόσβασης (RAT) που μπορεί να αναλάβει τον έλεγχο των υπολογιστών. Ο trojan είναι προγραμματισμένος να έχει περιορισμένες συνδέσεις με τον διακομιστή εντολών και ελέγχου, κάτι που μπορεί να κάνει πιο δύσκολο τον εντοπισμό του. Η δομή του ωφέλιμου φορτίου υποδηλώνει ότι θα μπορούσε να περιλαμβάνει άλλες ενότητες που έχουν προγραμματιστεί για εγκατάσταση αργότερα ως μέρος μιας μεγαλύτερης καμπάνιας. Από ό,τι μπορεί να πει το Check Point, το κακόβουλο λογισμικό που χρησιμοποιείται στην επίθεση είναι ένα εντελώς μοναδικό και ειδικά σχεδιασμένο στέλεχος, αλλά το πώς ακριβώς λειτουργεί – και τι κάνει – είναι αρκετά συνηθισμένο.

Vicious Panda Infection Chains - Πηγή: research.checkpoint.com

Το Check Point κατέρριψε άλλα μέρη της καμπάνιας, όπως το σημείο που φιλοξενούνταν το κέντρο εντολών και ελέγχου. Στο τέλος της ημέρας όμως, αυτό το κακόβουλο λογισμικό δεν είναι τίποτα λιγότερο από μια καμπάνια που χρηματοδοτείται από το κράτος. Χρησιμοποιεί κοινωνική μηχανική για να ενθαρρύνει τους χρήστες να κατεβάσουν και να ανοίξουν ένα συνημμένο. Το συνημμένο φορτώνει ένα άλλο αρχείο και εγκαθιστά μια κερκόπορτα στον υπολογιστή. Η Κίνα μπορεί στη συνέχεια να εκμεταλλευτεί αυτή την κερκόπορτα για να κατασκοπεύσει κυβερνητικούς στόχους.

Οι κυβερνοαπατεώνες θα συνεχίσουν να αξιοποιούν την Κίνα και τον κορωνοϊό

Ενώ οι πινακίδες ανώτατου επιπέδου δεν προσφέρουν αρκετές πληροφορίες για να εντοπίσουν ακριβώς ποιος βρίσκεται πίσω από την επίθεση, το Check Point έσκαψε τον κώδικα κακόβουλου λογισμικού και διαπίστωσε ότι ήταν παρόμοιος με τον κώδικα που χρησιμοποιείται σε άλλα κακόβουλα προγράμματα που σχετίζονται με την Κίνα. Αυτές οι εκστρατείες είχαν επίσης στόχο τους εχθρούς της Κίνας.

Η Κίνα – το επίκεντρο του κορωνοϊού – χρησιμοποιεί τον ιό προς όφελός της με πολλές παραπλανητικές μεθόδους. Δεν αποτελεί έκπληξη όμως το γεγονός ότι θα χρησιμοποιούσαν τον κορωνοϊό, καθώς αυτή τη στιγμή είναι το καλύτερο εργαλείο κοινωνικής μηχανικής που είναι διαθέσιμο για τους παράγοντες απειλών. Ακόμη και οι κανονικοί εγκληματίες του κυβερνοχώρου το αξιοποιούν στις δικές τους καμπάνιες.