దుర్మార్గపు పాండా

మాల్వేర్ మరియు రాన్సమ్వేర్లను వ్యాప్తి చేయడానికి సైబర్ నేరస్థులు కరోనావైరస్ యొక్క నిజమైన ముప్పును ఉపయోగిస్తున్నట్లు ఇటీవలి నెలల్లో అనేక కథనాలు ఉన్నాయి. ఈ బెదిరింపులు ప్రపంచవ్యాప్తంగా ప్రచారం చేయబడ్డాయి, అయితే ముఖ్యంగా చైనా నుండి అనేకం వస్తున్నాయి. రాష్ట్ర ప్రాయోజిత చైనీస్ హ్యాకింగ్ గ్రూప్ విసియస్ పాండా తమ స్వంత మాల్వేర్ను కరోనావైరస్ ద్వారా వ్యాప్తి చేయడం ప్రారంభించింది.

దాడికి సంబంధించిన సమాచారం చెక్ పాయింట్ నుండి వచ్చింది, ఇది ఒక చైనీస్ APT వారి హానికరమైన మాల్వేర్ను ప్రజలకు వ్యాప్తి చేయడానికి కరోనావైరస్ గురించి చట్టబద్ధమైన సమాచారాన్ని "ఆయుధం" చేసిందని చూపే పరిశోధనను ప్రచురించింది.

విషయ సూచిక

రెండవ దాడి

విసియస్ పాండా దాడి వాస్తవానికి గత కొన్ని వారాల్లో చైనా నుండి వచ్చిన రెండవ అతిపెద్ద కరోనావైరస్ (COVID-19) సంబంధిత మాల్వేర్ ప్రచారం. మొదటిది మార్చి ప్రారంభంలో వియత్నామీస్ సైబర్-సెక్యూరిటీ గ్రూప్ VinCSS ముస్తాంగ్ పాండా దాడిని గమనించినప్పుడు జరిగింది. ముస్తాంగ్ పాండా అనేది మరొక చైనీస్ స్టేట్ స్పాన్సర్డ్ హ్యాకింగ్ గ్రూప్.

కరోనావైరస్ గురించి వియత్నామీస్ ప్రధాన మంత్రి నుండి సందేశాన్ని కలిగి ఉన్నటువంటి ఒక జత RAR ఫైల్తో ఇమెయిల్లను పంపిణీ చేసినందుకు వారి దాడి ప్రసిద్ధి చెందింది. ఏ రకమైన ముఖ్యమైన సందేశాన్ని కలిగి ఉండకుండా, RAR ఫైల్ బ్యాక్డోర్ ట్రోజన్ని కలిగి ఉంది, అది బాధితుల కంప్యూటర్లలో ఇన్స్టాల్ చేసి, వాటిని హ్యాకింగ్ గ్రూప్కు తెరవబడుతుంది.

దుర్మార్గపు పాండా మంగోలియన్ ప్రభుత్వంపై దాడి చేసింది

విసియస్ పాండా దాడిని చెక్ పాయింట్ గుర్తించింది, వారు మంగోలియన్ ప్రభుత్వ సంస్థలను లక్ష్యంగా చేసుకున్నందున వారు సమూహంపై ట్యాబ్లను ఉంచుతున్నారని చెప్పారు. మొదటి దాడి వలె, వినియోగదారులు యాక్సెస్ చేయడానికి డౌన్లోడ్ చేసుకోవాల్సిన కరోనావైరస్ గురించి ముఖ్యమైన సమాచారం ఉందని సమూహం పేర్కొంది.

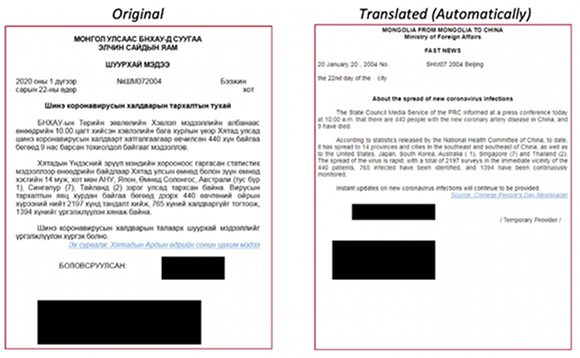

చెక్ పాయింట్ "మంగోలియా ప్రభుత్వ రంగ సంస్థపై చైనీస్ APT సమూహం" నుండి సైబర్ దాడిని అడ్డగించగలిగింది. ఈ దాడి సోషల్ ఇంజినీరింగ్ దశలో కరోనావైరస్ భయాలను ప్రభావితం చేసింది. అందులో రెండు డాక్యుమెంట్లు ఉన్నాయి. పత్రాలలో ఒకటి COVID-19కి సంబంధించినది మరియు రెండూ మంగోలియన్ విదేశీ వ్యవహారాల మంత్రిత్వ శాఖ నుండి వచ్చినవని పేర్కొన్నారు. బాధితుల కంప్యూటర్లను రిమోట్ యాక్సెస్ చేయడానికి అనుమతించే ఏకైక మాల్వేర్ ముప్పుతో పత్రాలు ప్యాక్ చేయబడ్డాయి.

ఇమెయిల్ జోడింపు - మూలం: research.checkpoint.com

మంచుకొండ యొక్క కొన

దురదృష్టవశాత్తూ, ఈ తాజా దాడి కొత్తేమీ కాదు మరియు కేవలం మంచుకొండ యొక్క కొనను మాత్రమే సూచిస్తుంది. హ్యాకర్లు ఎల్లప్పుడూ ఈ రకమైన సంక్షోభాలను తమ ప్రయోజనం కోసం ఉపయోగించుకుంటారు కాబట్టి వారు COVID-19 ప్రయోజనాన్ని పొందడాన్ని నిరోధించే అవకాశం లేదు.

తాజా చైనీస్ APT పత్రం చెక్ పాయింట్ ప్రకారం, 'కొత్త కరోనావైరస్ ఇన్ఫెక్షన్ల వ్యాప్తి గురించి' శీర్షికతో ఉంది. ఇది మరింత ప్రామాణికమైనదిగా మరియు మరింత ప్రభావవంతంగా కనిపించడానికి చైనా జాతీయ ఆరోగ్య కమిటీని ఉదహరించింది. COVID-19కి సంబంధించి అనేక సైబర్ బెదిరింపులు ఉన్నప్పటికీ, విదేశీ ప్రభుత్వానికి వ్యతిరేకంగా రాష్ట్ర ప్రాయోజిత హ్యాకింగ్ గ్రూప్ నిర్వహించిన మొదటిది ఇదే.

కరోనావైరస్ సంబంధిత హ్యాకింగ్ దాడుల శ్రేణిలో తాజాది అలాగే, ఇతర ప్రభుత్వాలు మరియు సంస్థలకు వ్యతిరేకంగా చైనీస్ హ్యాకర్లు చేస్తున్న ప్రచారంలో ఈ దాడి తాజాదని చెక్ పాయింట్ పేర్కొంది. వ్యత్యాసం ఏమిటంటే, ఇది విస్తరణ పద్ధతిలో భాగంగా కరోనావైరస్ను ప్రభావితం చేసింది.

ఈ దాడిని "నవల సైబర్ ఇన్ఫెక్షన్ చైన్ ద్వారా [చైనా] స్వంత ఎజెండా కోసం కరోనావైరస్పై ప్రజల ఆసక్తిని ఉపయోగించుకోవడం"గా వర్ణించబడింది. విసియస్ పాండా మంగోలియానే కాకుండా ప్రపంచవ్యాప్తంగా ఉన్న దేశాలను లక్ష్యంగా చేసుకుంటుందని వారు చెప్పారు. సంభావ్య సైబర్ బెదిరింపుల గురించి, ముఖ్యంగా కరోనావైరస్ గురించి చెప్పుకునే ఏదైనా వాటిపై అప్రమత్తంగా ఉండాలని వారు ప్రతి ప్రభుత్వ రంగ సంస్థ మరియు టెల్కోలను కోరారు.

ఇమెయిల్ మరియు పత్రాలు మంగోలియా యొక్క స్వంత ప్రభుత్వం నుండి వచ్చినవిగా పేర్కొన్నాయి. వారిలో కనీసం ఒకరు విదేశాంగ మంత్రి నుండి వచ్చినట్లు పేర్కొన్నారు. ఈ ప్రచారం మంగోలియన్ ప్రభుత్వ రంగంలోని ఇతర ప్రాంతాలను లక్ష్యంగా చేసుకుంది. ప్రచారం యొక్క లక్ష్యం ప్రభుత్వ కంప్యూటర్ల నుండి సమాచారాన్ని మరియు స్క్రీన్షాట్లను పట్టుకోవడం, ఫైల్లను సవరించడం మరియు తొలగించడం మరియు ఆ కంప్యూటర్లను రిమోట్గా నియంత్రించడం.

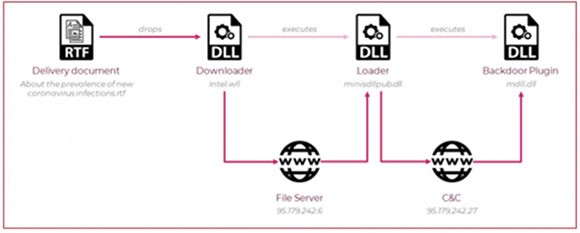

విసియస్ పాండా Ransomware ఎలా పని చేస్తుంది?

హానికరమైన అటాచ్మెంట్లో కంప్యూటర్లను నియంత్రించగల రిమోట్ యాక్సెస్ ట్రోజన్ (RAT) ఉంది. ట్రోజన్ కమాండ్ మరియు కంట్రోల్ సర్వర్కు పరిమిత కనెక్షన్లను కలిగి ఉండేలా ప్రోగ్రామ్ చేయబడింది, ఇది గుర్తించడం మరింత కష్టతరం చేస్తుంది. పేలోడ్ యొక్క నిర్మాణం అది ఒక పెద్ద ప్రచారంలో భాగంగా తర్వాత ఇన్స్టాలేషన్ కోసం షెడ్యూల్ చేయబడిన ఇతర మాడ్యూళ్లను కలిగి ఉండవచ్చని సూచిస్తుంది. చెక్ పాయింట్ చెప్పేదాని నుండి, దాడిలో ఉపయోగించిన మాల్వేర్ పూర్తిగా ప్రత్యేకమైనది మరియు అనుకూల-రూపకల్పన చేయబడిన స్ట్రెయిన్, అయితే ఇది ఖచ్చితంగా ఎలా పని చేస్తుంది - మరియు అది ఏమి చేస్తుంది - చాలా సాధారణం.

విసియస్ పాండా ఇన్ఫెక్షన్ చెయిన్స్ - మూలం: research.checkpoint.com

కమాండ్ మరియు కంట్రోల్ సెంటర్ ఎక్కడ హోస్ట్ చేయబడింది వంటి ప్రచారంలోని ఇతర భాగాలను చెక్ పాయింట్ విచ్ఛిన్నం చేసింది. అయితే రోజు చివరిలో, ఈ మాల్వేర్ రాష్ట్ర ప్రాయోజిత ప్రచారానికి తక్కువ కాదు. అటాచ్మెంట్ను డౌన్లోడ్ చేసి, తెరవడానికి వినియోగదారులను ప్రోత్సహించడానికి ఇది సోషల్ ఇంజనీరింగ్ని ఉపయోగిస్తుంది. అటాచ్మెంట్ మరొక ఫైల్ను లోడ్ చేస్తుంది మరియు కంప్యూటర్కు బ్యాక్డోర్ను ఇన్స్టాల్ చేస్తుంది. చైనా ప్రభుత్వ లక్ష్యాలపై గూఢచర్యం చేయడానికి ఆ బ్యాక్డోర్ను ఉపయోగించుకోవచ్చు.

సైబర్క్రూక్స్ చైనా మరియు కరోనావైరస్ను ప్రభావితం చేయడం కొనసాగిస్తుంది

అగ్ర-స్థాయి సైన్పోస్ట్లు దాడి వెనుక ఎవరున్నారో ఖచ్చితంగా గుర్తించడానికి తగినంత సమాచారాన్ని అందించనప్పటికీ, చెక్ పాయింట్ మాల్వేర్ కోడ్ను తవ్వి, చైనాకు సంబంధించిన ఇతర మాల్వేర్లలో ఉపయోగించిన కోడ్ని పోలి ఉందని కనుగొన్నారు. ఆ ప్రచారాలు చైనా శత్రువులను కూడా లక్ష్యంగా చేసుకున్నాయి.

చైనా - కరోనావైరస్ యొక్క కేంద్రం - అనేక మోసపూరిత పద్ధతులలో వైరస్ను దాని స్వంత ప్రయోజనం కోసం ఉపయోగిస్తోంది.. అయితే వారు కరోనావైరస్ను ఉపయోగించడంలో ఆశ్చర్యం లేదు, ఎందుకంటే ఇది ప్రస్తుతం బెదిరింపు నటులకు అందుబాటులో ఉన్న ఉత్తమ సోషల్ ఇంజనీరింగ్ సాధనం. సాధారణ సైబర్ నేరగాళ్లు కూడా తమ సొంత ప్రచారాల్లో దీనిని ఉపయోగించుకుంటున్నారు.