ਦੁਸ਼ਟ ਪਾਂਡਾ

ਮਾਲਵੇਅਰ ਅਤੇ ਰੈਨਸਮਵੇਅਰ ਫੈਲਾਉਣ ਲਈ ਕੋਰੋਨਵਾਇਰਸ ਦੇ ਅਸਲ ਖ਼ਤਰੇ ਦੀ ਵਰਤੋਂ ਕਰਨ ਵਾਲੇ ਸਾਈਬਰ ਅਪਰਾਧੀਆਂ ਦੀਆਂ ਹਾਲ ਹੀ ਦੇ ਮਹੀਨਿਆਂ ਵਿੱਚ ਕਈ ਕਹਾਣੀਆਂ ਆਈਆਂ ਹਨ। ਇਨ੍ਹਾਂ ਧਮਕੀਆਂ ਦਾ ਦੁਨੀਆ ਭਰ ਵਿੱਚ ਪ੍ਰਚਾਰ ਕੀਤਾ ਗਿਆ ਹੈ, ਪਰ ਖਾਸ ਤੌਰ 'ਤੇ ਚੀਨ ਤੋਂ ਬਹੁਤ ਸਾਰੇ ਸਾਹਮਣੇ ਆਏ ਹਨ। ਇਸ ਬਿੰਦੂ ਤੱਕ ਕਿ ਰਾਜ-ਪ੍ਰਯੋਜਿਤ ਚੀਨੀ ਹੈਕਿੰਗ ਸਮੂਹ ਵਿਸ਼ੀਸ ਪਾਂਡਾ ਨੇ ਕੋਰੋਨਵਾਇਰਸ ਦੁਆਰਾ ਆਪਣਾ ਮਾਲਵੇਅਰ ਫੈਲਾਉਣਾ ਸ਼ੁਰੂ ਕਰ ਦਿੱਤਾ ਹੈ।

ਹਮਲੇ ਬਾਰੇ ਜਾਣਕਾਰੀ ਚੈੱਕ ਪੁਆਇੰਟ ਤੋਂ ਮਿਲਦੀ ਹੈ, ਜਿਸ ਨੇ ਖੋਜ ਪ੍ਰਕਾਸ਼ਿਤ ਕੀਤੀ ਹੈ, ਜੋ ਦਰਸਾਉਂਦੀ ਹੈ ਕਿ ਇੱਕ ਚੀਨੀ ਏਪੀਟੀ ਨੇ ਲੋਕਾਂ ਵਿੱਚ ਆਪਣੇ ਖਤਰਨਾਕ ਮਾਲਵੇਅਰ ਨੂੰ ਫੈਲਾਉਣ ਲਈ ਕੋਰੋਨਵਾਇਰਸ ਬਾਰੇ ਜਾਇਜ਼ ਜਾਣਕਾਰੀ ਨੂੰ "ਹਥਿਆਰੀਕਰਨ" ਕੀਤਾ ਹੈ।

ਵਿਸ਼ਾ - ਸੂਚੀ

ਦੂਜਾ ਹਮਲਾ

ਵਿਸ਼ੀਸ ਪਾਂਡਾ ਹਮਲਾ ਅਸਲ ਵਿੱਚ ਪਿਛਲੇ ਕੁਝ ਹਫ਼ਤਿਆਂ ਵਿੱਚ ਚੀਨ ਤੋਂ ਬਾਹਰ ਆਉਣ ਵਾਲੀ ਦੂਜੀ ਵੱਡੀ ਕੋਰੋਨਵਾਇਰਸ (COVID-19) ਨਾਲ ਸਬੰਧਤ ਮਾਲਵੇਅਰ ਮੁਹਿੰਮ ਹੈ। ਪਹਿਲੀ ਵਾਰ ਮਾਰਚ ਦੇ ਸ਼ੁਰੂ ਵਿੱਚ ਵਾਪਰਿਆ ਜਦੋਂ ਵੀਅਤਨਾਮੀ ਸਾਈਬਰ-ਸੁਰੱਖਿਆ ਸਮੂਹ VinCSS ਨੇ Mustang Panda ਦੁਆਰਾ ਇੱਕ ਹਮਲਾ ਦੇਖਿਆ। Mustang Panda ਇੱਕ ਹੋਰ ਚੀਨੀ ਰਾਜ-ਪ੍ਰਾਯੋਜਿਤ ਹੈਕਿੰਗ ਸਮੂਹ ਹੈ।

ਉਨ੍ਹਾਂ ਦਾ ਹਮਲਾ ਇੱਕ ਜੁੜੀ RAR ਫਾਈਲ ਨਾਲ ਈਮੇਲਾਂ ਨੂੰ ਵੰਡਣ ਲਈ ਜਾਣਿਆ ਜਾਂਦਾ ਸੀ ਜਿਸ ਵਿੱਚ ਦਾਅਵਾ ਕੀਤਾ ਗਿਆ ਸੀ ਕਿ ਵੀਅਤਨਾਮੀ ਪ੍ਰਧਾਨ ਮੰਤਰੀ ਦਾ ਕੋਰੋਨਵਾਇਰਸ ਬਾਰੇ ਇੱਕ ਸੰਦੇਸ਼ ਹੈ। ਕਿਸੇ ਵੀ ਕਿਸਮ ਦੇ ਮਹੱਤਵਪੂਰਨ ਸੰਦੇਸ਼ ਨੂੰ ਰੱਖਣ ਦੀ ਬਜਾਏ, RAR ਫਾਈਲ ਵਿੱਚ ਇੱਕ ਬੈਕਡੋਰ ਟਰੋਜਨ ਸ਼ਾਮਲ ਸੀ ਜੋ ਆਪਣੇ ਆਪ ਨੂੰ ਪੀੜਤ ਦੇ ਕੰਪਿਊਟਰਾਂ ਵਿੱਚ ਸਥਾਪਿਤ ਕਰਦਾ ਸੀ ਅਤੇ ਉਹਨਾਂ ਨੂੰ ਹੈਕਿੰਗ ਸਮੂਹ ਵਿੱਚ ਖੋਲ੍ਹਦਾ ਸੀ।

ਦੁਸ਼ਟ ਪਾਂਡਾ ਨੇ ਮੰਗੋਲੀਆਈ ਸਰਕਾਰ 'ਤੇ ਹਮਲਾ ਕੀਤਾ

ਵਿਸ਼ਿਸ਼ਟ ਪਾਂਡਾ ਹਮਲੇ ਨੂੰ ਚੈੱਕ ਪੁਆਇੰਟ ਦੁਆਰਾ ਦੇਖਿਆ ਗਿਆ ਸੀ, ਜਿਸ ਨੇ ਕਿਹਾ ਕਿ ਉਹ ਸਮੂਹ 'ਤੇ ਨਜ਼ਰ ਰੱਖ ਰਹੇ ਸਨ ਕਿਉਂਕਿ ਉਹ ਮੰਗੋਲੀਆਈ ਸਰਕਾਰੀ ਸੰਸਥਾਵਾਂ ਨੂੰ ਨਿਸ਼ਾਨਾ ਬਣਾ ਰਹੇ ਸਨ। ਪਹਿਲੇ ਹਮਲੇ ਦੀ ਤਰ੍ਹਾਂ, ਸਮੂਹ ਨੇ ਦਾਅਵਾ ਕੀਤਾ ਕਿ ਕੋਰੋਨਵਾਇਰਸ ਬਾਰੇ ਮਹੱਤਵਪੂਰਣ ਜਾਣਕਾਰੀ ਹੈ ਜੋ ਉਪਭੋਗਤਾਵਾਂ ਨੂੰ ਐਕਸੈਸ ਕਰਨ ਲਈ ਡਾਊਨਲੋਡ ਕਰਨੀ ਚਾਹੀਦੀ ਹੈ।

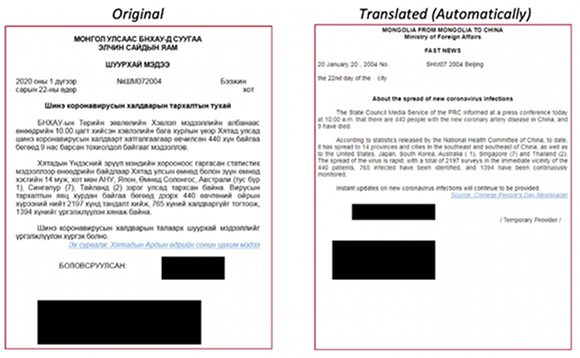

ਚੈੱਕ ਪੁਆਇੰਟ "ਮੰਗੋਲੀਆ ਦੀ ਜਨਤਕ ਖੇਤਰ ਦੀ ਇਕਾਈ 'ਤੇ ਚੀਨੀ ਏਪੀਟੀ ਸਮੂਹ" ਤੋਂ ਸਾਈਬਰ ਹਮਲੇ ਨੂੰ ਰੋਕਣ ਦੇ ਯੋਗ ਸੀ। ਹਮਲੇ ਨੇ ਸੋਸ਼ਲ ਇੰਜੀਨੀਅਰਿੰਗ ਪੜਾਅ ਦੌਰਾਨ ਕੋਰੋਨਾਵਾਇਰਸ ਦੇ ਡਰ ਦਾ ਲਾਭ ਉਠਾਇਆ। ਇਸ ਵਿੱਚ ਦੋ ਦਸਤਾਵੇਜ਼ ਸਨ। ਇੱਕ ਦਸਤਾਵੇਜ਼ ਕੋਵਿਡ-19 ਨਾਲ ਸਬੰਧਤ ਸੀ ਅਤੇ ਦੋਵਾਂ ਨੇ ਮੰਗੋਲੀਆਈ ਵਿਦੇਸ਼ ਮੰਤਰਾਲੇ ਦੇ ਹੋਣ ਦਾ ਦਾਅਵਾ ਕੀਤਾ ਸੀ। ਦਸਤਾਵੇਜ਼ ਇੱਕ ਵਿਲੱਖਣ ਮਾਲਵੇਅਰ ਖ਼ਤਰੇ ਨਾਲ ਪੈਕ ਕੀਤੇ ਗਏ ਸਨ ਜੋ ਪੀੜਤ ਦੇ ਕੰਪਿਊਟਰਾਂ ਤੱਕ ਰਿਮੋਟ ਐਕਸੈਸ ਕਰਨ ਦੀ ਇਜਾਜ਼ਤ ਦਿੰਦੇ ਸਨ।

ਈਮੇਲ ਅਟੈਚਮੈਂਟ - ਸਰੋਤ: research.checkpoint.com

ਆਈਸਬਰਗ ਦੀ ਨੋਕ

ਬਦਕਿਸਮਤੀ ਨਾਲ, ਇਹ ਤਾਜ਼ਾ ਹਮਲਾ ਕੁਝ ਨਵਾਂ ਨਹੀਂ ਹੈ ਅਤੇ ਸਿਰਫ਼ ਕਹਾਵਤ ਦੇ ਬਰਫ਼ ਦੇ ਸਿਰੇ ਨੂੰ ਦਰਸਾਉਂਦਾ ਹੈ। ਹੈਕਰਾਂ ਨੇ ਹਮੇਸ਼ਾ ਇਸ ਕਿਸਮ ਦੇ ਸੰਕਟਾਂ ਨੂੰ ਆਪਣੇ ਫਾਇਦੇ ਲਈ ਵਰਤਿਆ ਹੈ ਇਸਲਈ ਕੋਈ ਵੀ ਤਰੀਕਾ ਨਹੀਂ ਸੀ ਕਿ ਉਹ ਕੋਵਿਡ-19 ਦਾ ਫਾਇਦਾ ਉਠਾਉਣ ਦਾ ਵਿਰੋਧ ਕਰ ਸਕਣ।

ਚੈੱਕ ਪੁਆਇੰਟ ਦੇ ਅਨੁਸਾਰ, ਨਵੀਨਤਮ ਚੀਨੀ ਏਪੀਟੀ ਦਸਤਾਵੇਜ਼ ਸੀ, ਜਿਸਦਾ ਸਿਰਲੇਖ 'ਨਵੇਂ ਕਰੋਨਾਵਾਇਰਸ ਲਾਗਾਂ ਦੇ ਫੈਲਣ ਬਾਰੇ' ਸੀ। ਇਹ ਚੀਨ ਦੀ ਨੈਸ਼ਨਲ ਹੈਲਥ ਕਮੇਟੀ ਦਾ ਹਵਾਲਾ ਦਿੰਦਾ ਹੈ ਤਾਂ ਜੋ ਵਧੇਰੇ ਪ੍ਰਮਾਣਿਕ ਦਿਖਾਇਆ ਜਾ ਸਕੇ ਅਤੇ ਵਧੇਰੇ ਪ੍ਰਭਾਵਸ਼ਾਲੀ ਹੋਣ। ਹਾਲਾਂਕਿ ਕੋਵਿਡ-19 ਨਾਲ ਸਬੰਧਤ ਕਈ ਸਾਈਬਰ ਧਮਕੀਆਂ ਆਈਆਂ ਹਨ, ਪਰ ਇਹ ਕਿਸੇ ਵਿਦੇਸ਼ੀ ਸਰਕਾਰ ਦੇ ਵਿਰੁੱਧ ਰਾਜ-ਪ੍ਰਯੋਜਿਤ ਹੈਕਿੰਗ ਸਮੂਹ ਦੁਆਰਾ ਸੰਚਾਲਿਤ ਪਹਿਲੀ ਵਾਰ ਜਾਪਦਾ ਹੈ।

ਕੋਰੋਨਵਾਇਰਸ-ਸਬੰਧਤ ਹੈਕਿੰਗ ਹਮਲਿਆਂ ਦੀ ਇੱਕ ਲੜੀ ਵਿੱਚ ਨਵੀਨਤਮ ਹੋਣ ਦੇ ਨਾਲ, ਚੈੱਕ ਪੁਆਇੰਟ ਕਹਿੰਦਾ ਹੈ ਕਿ ਇਹ ਹਮਲਾ ਚੀਨੀ ਹੈਕਰਾਂ ਦੁਆਰਾ ਦੂਜੀਆਂ ਸਰਕਾਰਾਂ ਅਤੇ ਸੰਸਥਾਵਾਂ ਦੇ ਵਿਰੁੱਧ ਚੱਲ ਰਹੀ ਮੁਹਿੰਮ ਵਿੱਚ ਬਿਲਕੁਲ ਤਾਜ਼ਾ ਹੈ। ਫਰਕ ਇਹ ਹੈ ਕਿ ਇਸ ਨੇ ਤੈਨਾਤੀ ਵਿਧੀ ਦੇ ਹਿੱਸੇ ਵਜੋਂ ਕੋਰੋਨਾਵਾਇਰਸ ਦਾ ਲਾਭ ਉਠਾਇਆ।

ਹਮਲੇ ਨੂੰ "ਇੱਕ ਨਾਵਲ ਸਾਈਬਰ ਇਨਫੈਕਸ਼ਨ ਚੇਨ ਦੁਆਰਾ [ਚੀਨ ਦੇ] ਆਪਣੇ ਏਜੰਡੇ ਲਈ ਕੋਰੋਨਵਾਇਰਸ ਵਿੱਚ ਜਨਤਕ ਹਿੱਤਾਂ ਦਾ ਸ਼ੋਸ਼ਣ" ਵਜੋਂ ਵਰਣਨ ਕੀਤਾ ਗਿਆ ਸੀ। ਉਨ੍ਹਾਂ ਦਾ ਕਹਿਣਾ ਹੈ ਕਿ ਵਿਸ਼ੀਸ ਪਾਂਡਾ ਦੁਨੀਆ ਭਰ ਦੇ ਦੇਸ਼ਾਂ ਨੂੰ ਨਿਸ਼ਾਨਾ ਬਣਾ ਰਹੇ ਹਨ - ਸਿਰਫ ਮੰਗੋਲੀਆ ਹੀ ਨਹੀਂ। ਉਹ ਹਰ ਜਨਤਕ ਖੇਤਰ ਦੀ ਇਕਾਈ ਅਤੇ ਟੈਲੀਕੋ ਨੂੰ ਸੰਭਾਵੀ ਸਾਈਬਰ ਖਤਰਿਆਂ ਤੋਂ ਸੁਚੇਤ ਰਹਿਣ ਦੀ ਤਾਕੀਦ ਕਰਦੇ ਹਨ, ਖਾਸ ਤੌਰ 'ਤੇ ਜੋ ਕੁਝ ਵੀ ਕੋਰੋਨਵਾਇਰਸ ਬਾਰੇ ਹੋਣ ਦਾ ਦਾਅਵਾ ਕਰਦਾ ਹੈ।

ਈਮੇਲ ਅਤੇ ਦਸਤਾਵੇਜ਼ ਮੰਗੋਲੀਆ ਦੀ ਆਪਣੀ ਸਰਕਾਰ ਦੇ ਅੰਦਰੋਂ ਆਉਣ ਦਾ ਦਾਅਵਾ ਕਰਦੇ ਹਨ। ਉਨ੍ਹਾਂ ਵਿੱਚੋਂ ਘੱਟੋ-ਘੱਟ ਇੱਕ ਨੇ ਵਿਦੇਸ਼ ਮੰਤਰੀ ਵੱਲੋਂ ਆਉਣ ਦਾ ਦਾਅਵਾ ਕੀਤਾ। ਮੁਹਿੰਮ ਨੇ ਮੰਗੋਲੀਆਈ ਜਨਤਕ ਖੇਤਰ ਦੇ ਹੋਰ ਹਿੱਸਿਆਂ ਨੂੰ ਨਿਸ਼ਾਨਾ ਬਣਾਇਆ। ਮੁਹਿੰਮ ਦਾ ਉਦੇਸ਼ ਸਰਕਾਰੀ ਕੰਪਿਊਟਰਾਂ ਤੋਂ ਜਾਣਕਾਰੀ ਅਤੇ ਸਕ੍ਰੀਨਸ਼ੌਟਸ ਨੂੰ ਪ੍ਰਾਪਤ ਕਰਨਾ, ਫਾਈਲਾਂ ਨੂੰ ਸੰਪਾਦਿਤ ਕਰਨਾ ਅਤੇ ਮਿਟਾਉਣਾ, ਅਤੇ ਉਹਨਾਂ ਕੰਪਿਊਟਰਾਂ ਦਾ ਰਿਮੋਟ ਕੰਟਰੋਲ ਲੈਣਾ ਪ੍ਰਤੀਤ ਹੁੰਦਾ ਹੈ।

ਵਿਸ਼ਿਸ਼ਟ ਪਾਂਡਾ ਰੈਨਸਮਵੇਅਰ ਕਿਵੇਂ ਕੰਮ ਕਰਦਾ ਹੈ?

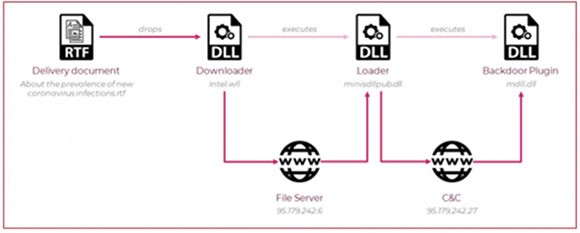

ਖਤਰਨਾਕ ਅਟੈਚਮੈਂਟ ਵਿੱਚ ਇੱਕ ਰਿਮੋਟ ਐਕਸੈਸ ਟ੍ਰੋਜਨ (RAT) ਹੁੰਦਾ ਹੈ ਜੋ ਕੰਪਿਊਟਰਾਂ ਨੂੰ ਕੰਟਰੋਲ ਕਰ ਸਕਦਾ ਹੈ। ਟਰੋਜਨ ਨੂੰ ਕਮਾਂਡ ਅਤੇ ਨਿਯੰਤਰਣ ਸਰਵਰ ਨਾਲ ਸੀਮਤ ਕਨੈਕਸ਼ਨਾਂ ਲਈ ਪ੍ਰੋਗਰਾਮ ਕੀਤਾ ਗਿਆ ਹੈ, ਜੋ ਇਸਨੂੰ ਖੋਜਣਾ ਵਧੇਰੇ ਮੁਸ਼ਕਲ ਬਣਾ ਸਕਦਾ ਹੈ। ਪੇਲੋਡ ਦੀ ਬਣਤਰ ਸੁਝਾਅ ਦਿੰਦੀ ਹੈ ਕਿ ਇਸ ਵਿੱਚ ਹੋਰ ਮੋਡੀਊਲ ਸ਼ਾਮਲ ਹੋ ਸਕਦੇ ਹਨ ਜੋ ਬਾਅਦ ਵਿੱਚ ਇੱਕ ਵੱਡੀ ਮੁਹਿੰਮ ਦੇ ਹਿੱਸੇ ਵਜੋਂ ਇੰਸਟਾਲੇਸ਼ਨ ਲਈ ਤਹਿ ਕੀਤੇ ਗਏ ਹਨ। ਚੈੱਕ ਪੁਆਇੰਟ ਕੀ ਦੱਸ ਸਕਦਾ ਹੈ, ਹਮਲੇ ਵਿੱਚ ਵਰਤਿਆ ਜਾਣ ਵਾਲਾ ਮਾਲਵੇਅਰ ਇੱਕ ਪੂਰੀ ਤਰ੍ਹਾਂ ਵਿਲੱਖਣ ਅਤੇ ਕਸਟਮ-ਡਿਜ਼ਾਈਨ ਕੀਤਾ ਗਿਆ ਤਣਾਅ ਹੈ, ਪਰ ਇਹ ਕਿਵੇਂ ਕੰਮ ਕਰਦਾ ਹੈ - ਅਤੇ ਇਹ ਕੀ ਕਰਦਾ ਹੈ - ਕਾਫ਼ੀ ਆਮ ਹਨ।

ਵਿਸ਼ੀਸ ਪਾਂਡਾ ਇਨਫੈਕਸ਼ਨ ਚੇਨਜ਼ - ਸਰੋਤ: research.checkpoint.com

ਚੈਕ ਪੁਆਇੰਟ ਨੇ ਮੁਹਿੰਮ ਦੇ ਹੋਰ ਹਿੱਸਿਆਂ ਨੂੰ ਤੋੜ ਦਿੱਤਾ, ਜਿਵੇਂ ਕਿ ਜਿੱਥੇ ਕਮਾਂਡ ਅਤੇ ਕੰਟਰੋਲ ਸੈਂਟਰ ਦੀ ਮੇਜ਼ਬਾਨੀ ਕੀਤੀ ਗਈ ਸੀ। ਹਾਲਾਂਕਿ ਦਿਨ ਦੇ ਅੰਤ ਵਿੱਚ, ਇਹ ਮਾਲਵੇਅਰ ਇੱਕ ਰਾਜ-ਪ੍ਰਾਯੋਜਿਤ ਮੁਹਿੰਮ ਤੋਂ ਘੱਟ ਨਹੀਂ ਹੈ. ਇਹ ਉਪਭੋਗਤਾਵਾਂ ਨੂੰ ਅਟੈਚਮੈਂਟ ਨੂੰ ਡਾਊਨਲੋਡ ਕਰਨ ਅਤੇ ਖੋਲ੍ਹਣ ਲਈ ਉਤਸ਼ਾਹਿਤ ਕਰਨ ਲਈ ਸੋਸ਼ਲ ਇੰਜਨੀਅਰਿੰਗ ਦੀ ਵਰਤੋਂ ਕਰਦਾ ਹੈ। ਅਟੈਚਮੈਂਟ ਇੱਕ ਹੋਰ ਫਾਈਲ ਨੂੰ ਲੋਡ ਕਰਦਾ ਹੈ ਅਤੇ ਕੰਪਿਊਟਰ ਵਿੱਚ ਇੱਕ ਬੈਕਡੋਰ ਸਥਾਪਤ ਕਰਦਾ ਹੈ। ਚੀਨ ਫਿਰ ਸਰਕਾਰੀ ਟੀਚਿਆਂ 'ਤੇ ਜਾਸੂਸੀ ਕਰਨ ਲਈ ਉਸ ਪਿਛਲੇ ਦਰਵਾਜ਼ੇ ਦਾ ਸ਼ੋਸ਼ਣ ਕਰ ਸਕਦਾ ਹੈ।

ਸਾਈਬਰਕਰੂਕਸ ਚੀਨ ਅਤੇ ਕੋਰੋਨਾਵਾਇਰਸ ਦਾ ਲਾਭ ਉਠਾਉਣਾ ਜਾਰੀ ਰੱਖਣਗੇ

ਹਾਲਾਂਕਿ ਸਿਖਰ-ਪੱਧਰ ਦੇ ਸਾਈਨਪੋਸਟ ਇਹ ਪਤਾ ਲਗਾਉਣ ਲਈ ਲੋੜੀਂਦੀ ਜਾਣਕਾਰੀ ਨਹੀਂ ਦਿੰਦੇ ਹਨ ਕਿ ਹਮਲੇ ਦੇ ਪਿੱਛੇ ਕੌਣ ਹੈ, ਚੈੱਕ ਪੁਆਇੰਟ ਨੇ ਮਾਲਵੇਅਰ ਕੋਡ ਨੂੰ ਖੋਜਿਆ ਅਤੇ ਪਾਇਆ ਕਿ ਇਹ ਚੀਨ ਨਾਲ ਸਬੰਧਤ ਹੋਰ ਮਾਲਵੇਅਰ ਵਿੱਚ ਵਰਤੇ ਗਏ ਕੋਡ ਦੇ ਸਮਾਨ ਸੀ। ਉਨ੍ਹਾਂ ਮੁਹਿੰਮਾਂ ਦਾ ਉਦੇਸ਼ ਚੀਨ ਦੇ ਦੁਸ਼ਮਣਾਂ 'ਤੇ ਵੀ ਸੀ।

ਚੀਨ - ਕੋਰੋਨਵਾਇਰਸ ਦਾ ਕੇਂਦਰ - ਬਹੁਤ ਸਾਰੇ ਧੋਖੇਬਾਜ਼ ਤਰੀਕਿਆਂ ਨਾਲ ਆਪਣੇ ਫਾਇਦੇ ਲਈ ਵਾਇਰਸ ਦੀ ਵਰਤੋਂ ਕਰ ਰਿਹਾ ਹੈ.. ਇਹ ਕੋਈ ਹੈਰਾਨੀ ਦੀ ਗੱਲ ਨਹੀਂ ਹੈ ਕਿ ਉਹ ਕੋਰੋਨਵਾਇਰਸ ਦੀ ਵਰਤੋਂ ਕਰਨਗੇ, ਕਿਉਂਕਿ ਇਹ ਵਰਤਮਾਨ ਵਿੱਚ ਧਮਕੀ ਦੇਣ ਵਾਲੇ ਅਦਾਕਾਰਾਂ ਲਈ ਉਪਲਬਧ ਸਭ ਤੋਂ ਵਧੀਆ ਸੋਸ਼ਲ ਇੰਜਨੀਅਰਿੰਗ ਟੂਲ ਹੈ। ਇੱਥੋਂ ਤੱਕ ਕਿ ਨਿਯਮਤ ਸਾਈਬਰ ਅਪਰਾਧੀ ਵੀ ਆਪਣੀਆਂ ਮੁਹਿੰਮਾਂ ਵਿੱਚ ਇਸਦਾ ਲਾਭ ਉਠਾ ਰਹੇ ਹਨ।