Phobos Fidye Yazılımı

Tehdit Puan Kartı

EnigmaSoft Tehdit Puan Kartı

EnigmaSoft Tehdit Puan Kartları, araştırma ekibimiz tarafından toplanan ve analiz edilen farklı kötü amaçlı yazılım tehditleri için değerlendirme raporlarıdır. EnigmaSoft Tehdit Puan Kartları, gerçek dünya ve potansiyel risk faktörleri, eğilimler, sıklık, yaygınlık ve kalıcılık dahil olmak üzere çeşitli ölçümleri kullanarak tehditleri değerlendirir ve sıralar. EnigmaSoft Tehdit Puan Kartları, araştırma verilerimize ve ölçümlerimize dayalı olarak düzenli olarak güncellenir ve kötü amaçlı yazılımları sistemlerinden kaldırmak için çözümler arayan son kullanıcılardan tehditleri analiz eden güvenlik uzmanlarına kadar çok çeşitli bilgisayar kullanıcıları için yararlıdır.

EnigmaSoft Tehdit Puan Kartları, aşağıdakiler de dahil olmak üzere çeşitli yararlı bilgiler görüntüler:

Sıralama: Belirli bir tehdidin EnigmaSoft'un Tehdit Veritabanındaki sıralaması.

Önem Düzeyi: Tehdit Değerlendirme Kriterlerimizde açıklandığı gibi, risk modelleme sürecimize ve araştırmamıza dayalı olarak sayısal olarak gösterilen, bir nesnenin belirlenen önem düzeyi.

Enfekte Bilgisayarlar: SpyHunter tarafından bildirildiği üzere, virüslü bilgisayarlarda tespit edilen belirli bir tehdidin doğrulanmış ve şüphelenilen vakalarının sayısı.

Ayrıca bkz. Tehdit Değerlendirme Kriterleri .

| Tehlike seviyesi: | 100 % (Yüksek) |

| Etkilenen Bilgisayarlar: | 1,621 |

| İlk görüş: | July 24, 2009 |

| Son görülen: | July 16, 2020 |

| Etkilenen İşletim Sistemleri: | Windows |

Phobos Ransomware, ilk olarak 21 Ekim 2017'de gözlemlenen bir şifreleme fidye yazılımı Truva atıdır. Phobos Ransomware, Batı Avrupa ve Amerika Birleşik Devletleri'ndeki bilgisayar kullanıcılarını hedeflemek için kullanılıyor ve fidye mesajlarını kurbanlara İngilizce olarak iletiyor. Phobos Ransomware'in dağıtılmasının ana yolu, makroları etkinleştirmiş Microsoft Word belgeleri olarak görünebilen istenmeyen e-posta eklerinin kullanılmasıdır. Bu makro komut dosyaları, bozuk dosyaya erişildiğinde Phobos Ransomware'i kurbanın bilgisayarına indirip yüklemek için tasarlanmıştır. Hizmet (RaaS) sağlayıcısı olarak geniş bir Ransomware ailesine ait görünmediğinden Phobos Ransomware'in bağımsız bir tehdit olması muhtemeldir.

Malware Ep2'de Bu Hafta: Phobos Ransomware Batı Avrupa ve ABD'yi Hedefliyor

İçindekiler

Phobos Ransomware Tarafından Şifrelenen Dosyalar Nasıl Belirlenir

Diğer birçok benzer tehdit gibi, Phobos Ransomware de kurbanın dosyalarını güçlü bir şifreleme algoritması kullanarak şifreleyerek çalışır. Şifreleme, dosyaları erişilemez hale getirerek Phobos Ransomware'in kurban fidye ödeyene kadar kurbanın verilerini rehin almasına izin verir. Phobos Ransomware, aşağıdaki uzantılara sahip dosyaları içerebilen, kullanıcı tarafından oluşturulan dosyaları hedefleyecektir:

.aif, .apk, .arj, .asp, .bat, .bin, .cab, .cda, .cer, .cfg, .cfm, .cpl, .css, .csv, .cur, .dat, .deb , .dmg, .dmp, .doc, .docx, .drv, .gif, .htm, .html, .icns, .iso, .jar, .jpeg, .jpg, .jsp, .log, .mid, . mp3, .mp4, .mpa, .odp, .ods, .odt, .ogg,.part, .pdf, .php, .pkg, .png, .ppt, .pptx, .psd, .rar, .rpm, .rss, .rtf, .sql, .svg, .tar.gz, .tex, .tif, .tiff, .toast, .txt, .vcd, .wav, .wks, .wma, .wpd, .wpl, .wps, .wsf, .xlr, .xls, .xlsx, .zip.

Yukarıdaki listeden de anlaşılacağı gibi, Phobos Ransomware belgeleri, medyayı, görüntüleri ve yaygın olarak kullanılan diğer dosyaları hedefler ve bunları AES 256 şifreleme kullanarak şifreler. Kurbanın dosyaları şifrelendikten sonra Phobos Ransomware, bulaşmış bilgisayar hakkındaki verileri iletmek ve yapılandırma verilerini almak için Komuta ve Kontrol sunucusuyla iletişim kurar. Phobos Ransomware, saldırı tarafından şifrelenen dosyaları, adlarını aşağıdaki dizeyle değiştirerek tanımlayacaktır:

..ID[sekiz rastgele karakter].[ottozimmerman@protonmail.ch].PHOBOS

Phobos Ransomware’in Fidye Talepleri

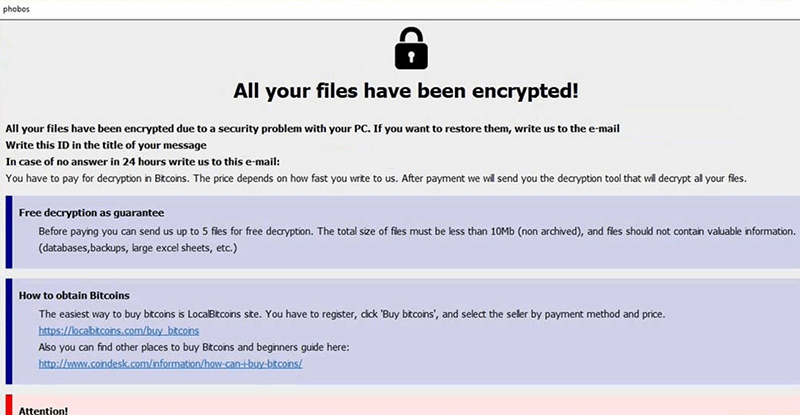

Phobos Ransomware, 'Dosyalarınız şifrelendi!' başlıklı bir program penceresi biçiminde bir fidye notu gönderir. kurbanın dosyaları şifrelenip yeniden adlandırıldıktan sonra. Bu program penceresi, pencerenin köşelerinden birinde 'PHOBOS' logosunu içerir ve kurbanın virüslü dosyaları geri yüklemek için bir fidye ödemesi gerektiğini iddia eder. Phobos Ransomware'in bir kurbanın bilgisayarına yaptığı saldırı sırasında görüntülediği fidye notu şöyle:

'Tüm dosyalarınız şifreli

Selam Dünya

Bu bilgisayardaki veriler işe yaramaz ikili koda girdi

Normale dönmek için lütfen bu e-posta ile bizimle iletişime geçin: OttoZimmerman@protonmail.ch

Mesajınızın konusunu 'Şifreleme Kimliği:[8 rastgele karakter]' olarak ayarlayın

İlginç gerçekler:

1. Zamanla maliyet artar, zamanınızı boşa harcamayın

2. Size sadece biz yardımcı olabiliriz, kesinlikle başka kimse yok.

3. DİKKATLİ OLUN Soruna hala başka çözümler bulmaya çalışıyorsanız, üzerinde deneme yapmak istediğiniz dosyaların bir yedek kopyasını alın, a. onlarla oyna. Aksi takdirde kalıcı olarak zarar görebilirler.

4. Size yardım teklif eden veya sadece sizden para alıp ortadan kaybolan herhangi bir hizmet veya bunlar, şişirilmiş değeriyle aramızda aracı olacaklardır. Panzehir sadece virüsün yaratıcıları arasında olduğu için

PHOBOS'

Phobos Ransomware ile başa çıkmak

Ne yazık ki, Phobos Ransomware dosyaları bir kez şifrelediğinde, etkilenen dosyaları şifre çözme anahtarı olmadan geri yüklemek imkansız hale gelir. Bu nedenle, verilerinizin iyi korunmasını sağlamak için önleyici tedbirler almak önemlidir. Phobos Ransomware gibi tehditlere karşı en iyi koruma, güvenilir bir yedekleme sistemine sahip olmaktır. Tüm dosyaların yedek kopyalarına sahip olmak, Phobos Ransomware saldırısının kurbanlarının bir saldırıdan sonra verilerini hızlı ve güvenilir bir şekilde geri yükleyebilmeleri anlamına gelir.

4 Ocak 2019 Güncellemesi — 'Job2019@tutanota.com' Fidye Yazılımı

'Job2019@tutanota.com' Fidye Yazılımı, başlangıçta Ekim 2017'de piyasaya sürülen Phobos Fidye Yazılımının biraz güncellenmiş bir çeşidi olarak sınıflandırılmıştır. 'Job2019@tutanota.com' Fidye Yazılımı, gösterilecek önemli bir güncelleme olmadan bir yıldan biraz daha uzun bir süre sonra ortaya çıkıyor. 'Job2019@tutanota.com' Fidye Yazılımı Ocak 2019'da tespit edildi ve önceki sürümle aynı şekilde yayılıyor gibi görünüyor. Tehdit yükü, sosyal medya ve çevrimiçi mağazalardan gelen görünüşte resmi güncellemelere eklenmiş olarak görebileceğiniz Microsoft Word dosyalarına yerleştirilmiş makro komut dosyaları aracılığıyla sağlanır. 'Job2019@tutanota.com' Fidye Yazılımının birincil sistem sürücüsünde geçici bir klasör oluşturması ve Görev Yöneticisi'nde rastgele bir adla bir işlem yüklemesi muhtemeldir. 'Job2019@tutanota.com' Fidye Yazılım Truva Atı, fotoğraflarınızı, metninizi, müziğinizi ve videonuzu kodlamadan önce Gölge Birimi anlık görüntülerini silecek şekilde yapılandırılmıştır. Yeni varyantın, 'Job2019@tutanota.com' ve 'Cadillac.407@aol.com' olmak üzere iki e-posta hesabı aracılığıyla şifre çözme hizmetlerini desteklediği bilinmektedir. Fidye notu, varsayılan Windows 10 temasıyla aynı mavi tonunda renklendirilmiş küçük bir program penceresi olarak tasarlanmıştır. Truva atının 'Dosyalarınız şifreli!' adlı bir pencere gösterdiği bildiriliyor. Pencere, Windows'ta Temp klasörüne bırakılan ve şunu okuyan 'Phobos.hta'dan yüklenmiş gibi görünüyor:

'Tüm dosyalarınız şifreli

Selam Dünya

Bu bilgisayardaki veriler işe yaramaz bir ikili koda dönüştü

Normale dönmek için lütfen bu e-posta ile bizimle iletişime geçin: OttoZimmerman@protonmail.ch

Mesajınızın konusunu 'Şifreleme Kimliği: [8 haneli sayı]' olarak ayarlayın

1. Zamanla maliyet artar, zamanınızı boşa harcamayın

2. Size sadece biz yardımcı olabiliriz, kesinlikle başka kimse yok.

3. DİKKATLİ OLUN !!! Hala soruna başka çözümler bulmaya çalışıyorsanız, denemek istediğiniz dosyaların yedek bir kopyasını alın ve onlarla oynayın. Aksi takdirde kalıcı olarak zarar görebilirler.

4. Size yardım teklif eden veya sadece sizden para alıp ortadan kaybolan herhangi bir hizmet veya bunlar, şişirilmiş değeriyle aramızda aracı olacaklardır. Panzehir sadece virüsün yaratıcıları arasında olduğu için'

'Job2019@tutanota.com' Fidye Yazılımının bazı çeşitlerinin, 'Dosyalarınız şifreli!' yerine basit bir iletişim kutusu oluşturduğu söyleniyor. yazan ekran:

'Tüm dosyalarınız şifreli

Dosyalarınızın şifresini çözmek için, bu e-postayı kullanarak bizimle iletişime geçin: [e-posta adresi] Lütfen 'Şifreleme Kimliği: [8 haneli sayı]' konusunu ayarlayın.

Kanıt olarak test dosyalarınızın ücretsiz şifresini çözmesini sunuyoruz. Bunları e-postanıza ekleyebilirsiniz, size şifresi çözülmüş olanları gönderelim.

Şifre çözme fiyatı zamanla artar, acele edin ve indirim kazanın.

Üçüncü şahısları kullanarak şifre çözme, dolandırıcılığa veya fiyatın artmasına neden olabilir.'

Etkilenen veriler iki uzantıdan birini alabilir: '.ID-[8 haneli sayı].[Job2019@tutanota.com].phobos' veya '.ID-[8 haneli sayı].[Job2019@tutanota.com].phobos .' Örneğin, 'Sabaton-Carolus Rex.mp3', 'Sabaton-Carolus Rex.mp3.ID-91651720.[Job2019@tutanota.com].phobos' ve 'Sabaton-Carolus Rex.mp3.ID-68941751 olarak yeniden adlandırılabilir. [Job2019@tutanota.com].phobos.' Bir şifre çözücü alamayabileceğiniz için fidye yazılımı aktörleriyle pazarlık yapmaktan kaçınmanızı öneririz. Dosya yapınızı yeniden oluşturmak için veri yedeklemelerini kullanmalı ve 'Job2019@tutanota.com' Fidye Yazılımı tarafından bırakılmış olabilecek kaynakları kaldırmak için eksiksiz bir sistem taraması gerçekleştirmelisiniz.

Takma adlar

5 güvenlik sağlayıcısı bu dosyayı kötü amaçlı olarak işaretledi.

| Antivirus Vendor | Tespit etme |

|---|---|

| CAT-QuickHeal | Win32.Trojan.Obfuscated.gx.3 |

| AVG | Downloader.Obfuskated |

| Prevx1 | Covert.Sys.Exec |

| Microsoft | TrojanDownloader:Win32/Agent.ZZC |

| AntiVir | TR/Crypt.XPACK.Gen |

Phobos Fidye Yazılımı Ekran Görüntüsü

Dosya Sistemi Detayları

| # | Dosya adı | MD5 |

Tespitler

Tespitler: SpyHunter tarafından bildirildiği üzere, virüs bulaşmış bilgisayarlarda tespit edilen belirli bir tehdidin doğrulanmış ve şüphelenilen vakalarının sayısı.

|

|---|---|---|---|

| 1. | rrr_output7251B30.exe | b3b69dabf55cf7a7955960d0c0575c27 | 72 |

| 2. | rrr_output713F8B0.exe | 29d51846a76a1bfbac91df5af4f7570e | 64 |

| 3. | rrr_output8F2121F.exe | 5d533ba319fe6fd540d29cf8366775b1 | 63 |

| 4. | rrr_outputEE209BF.exe | 3677195abb0dc5e851e9c4bce433c1d2 | 59 |

| 5. | rrr_output89A8FEF.exe | 75d594f166d438ded4f4f1495a9b57b6 | 51 |

| 6. | rrr_output354CF0.exe | 360f782f4a688aba05f73b7a0d68ef43 | 51 |

| 7. | rrr_output7492970.exe | 376625a4a031656f0667723cd601f333 | 49 |

| 8. | yvihok.exe | 00db62e1b519159b0c20c00c2e97288b | 46 |

| 9. | rrr_outputE17E73F.exe | f9ef51967dcb4120df9919ac5423bc13 | 39 |

| 10. | rrr_outputDBB65DF.exe | cd16baef95d0f47387e7336ceab30e19 | 32 |

| 11. | rr_output89224BF.exe | fb9df7345520194538db6eef48fb0652 | 31 |

| 12. | rrr_outputF71089F.exe | 3d5ec29f0374fce02c5816c24907cafe | 27 |

| 13. | rr_output5F98E0.exe | 559973f8550ce68f7bae9c3e3aaa26aa | 21 |

| 14. | rrr_outputF0DA6CF.exe | f653bc6e6dda82e487bfc4bc5197042b | 21 |

| 15. | rr_output12C4770.exe | 45a9b21bd51f52db2b58ae7ae94cd668 | 18 |

| 16. | rrr_output940674F.exe | b76fbb1b51118459d119d2be049d7aa5 | 18 |

| 17. | rrr_output3A9CF40.exe | 6fa328484123906a6cfbbf5c6d7f9587 | 10 |

| 18. | rrr_outputD25868F.exe | b43db466c60b32a1b76fe3095851d026 | 8 |

| 19. | rr_output12F8B00.exe | 0f9f6b73beef0dba5d4f348da8393379 | 7 |

| 20. | rrr_output43f40e0.exe | d1258b39c924746ed711af72e35e8262 | 5 |

| 21. | ac044b97c4bfecc78ffa3efa53ffd0938eab2d04e3ec983a5bbb0fd5059aaaec.exe | 26c23da3b8683eb3a727d54dcb8ce2f0 | 5 |

| 22. | rr_output516C100.exe | e8dedea6ce819f863da0c75c9d9bccde | 4 |

| 23. | rrr_output8f0a14f.exe | 52e6b8ee647e675969d36b69070d1047 | 4 |