Phobos Ransomware

Trusselscorekort

EnigmaSoft Threat Scorecard

EnigmaSoft Threat Scorecards er vurderingsrapporter for forskellige malware-trusler, som er blevet indsamlet og analyseret af vores forskningsteam. EnigmaSoft Threat Scorecards evaluerer og rangerer trusler ved hjælp af adskillige metrics, herunder virkelige og potentielle risikofaktorer, tendenser, frekvens, udbredelse og persistens. EnigmaSoft Threat Scorecards opdateres regelmæssigt baseret på vores forskningsdata og metrics og er nyttige for en bred vifte af computerbrugere, fra slutbrugere, der søger løsninger til at fjerne malware fra deres systemer, til sikkerhedseksperter, der analyserer trusler.

EnigmaSoft Threat Scorecards viser en række nyttige oplysninger, herunder:

Rangering: Rangeringen af en bestemt trussel i EnigmaSofts trusseldatabase.

Sværhedsgrad: Et objekts fastlagte sværhedsgrad, repræsenteret numerisk, baseret på vores risikomodelleringsproces og forskning, som forklaret i vores trusselsvurderingskriterier .

Inficerede computere: Antallet af bekræftede og formodede tilfælde af en bestemt trussel opdaget på inficerede computere som rapporteret af SpyHunter.

Se også Kriterier for trusselsvurdering .

| Trusselsniveau: | 100 % (Høj) |

| Inficerede computere: | 1,621 |

| Først set: | July 24, 2009 |

| Sidst set: | July 16, 2020 |

| Berørte operativsystemer: | Windows |

Phobos Ransomware er en krypteringsransomware-trojan, der først blev observeret den 21. oktober 2017. Phobos Ransomware bruges til at målrette computerbrugere i Vesteuropa og USA og leverer sine løsesummeddelelser på engelsk til ofrene. Den vigtigste måde, hvorpå Phobos Ransomware distribueres, er ved hjælp af vedhæftede filer til spam-e-mails, som kan vises som Microsoft Word-dokumenter, der har aktiveret makroer. Disse makro-scripts er designet til at downloade og installere Phobos Ransomware på offerets computer, når der er adgang til den beskadigede fil. Det er sandsynligt, at Phobos Ransomware er en uafhængig trussel, da den ikke ser ud til at tilhøre en stor familie af Ransomware as a Service (RaaS) udbyder.

Denne uge i Malware Ep2: Phobos Ransomware er målrettet mod Vesteuropa og USA

Indholdsfortegnelse

Sådan identificeres de filer, der er krypteret af Phobos Ransomware

Som de fleste andre lignende trusler fungerer Phobos Ransomware ved at kryptere ofrets filer ved hjælp af en stærk krypteringsalgoritme. Krypteringen gør filerne utilgængelige, så Phobos Ransomware kan tage offerets data som gidsler, indtil offeret betaler en løsesum. Phobos Ransomware vil målrette mod de brugergenererede filer, som kan omfatte filer med følgende udvidelser:

.aif, .apk, .arj, .asp, .bat, .bin, .cab, .cda, .cer, .cfg, .cfm, .cpl, .css, .csv, .cur, .dat, .deb , .dmg, .dmp, .doc, .docx, .drv, .gif, .htm, .html, .icns, .iso, .jar, .jpeg, .jpg, .jsp, .log, .mid,. mp3, .mp4, .mpa, .odp, .ods, .odt, .ogg, .part, .pdf, .php, .pkg, .png, .ppt, .pptx, .psd, .rar, .rpm, .rss, .rtf, .sql, .svg, .tar.gz, .tex, .tif, .tiff, .toast, .txt, .vcd, .wav, .wks, .wma, .wpd, .wpl, .wps, .wsf, .xlr, .xls, .xlsx, .zip.

Som det kan bemærkes fra listen ovenfor, retter Phobos Ransomware sig mod dokumenter, medier, billeder og andre almindeligt anvendte filer og krypterer dem ved hjælp af AES 256-kryptering. Efter ofrets filer er krypteret, kommunikerer Phobos Ransomware med sin Command and Control-server for at videresende data om den inficerede computer samt modtage konfigurationsdata. Phobos Ransomware identificerer de filer, der er krypteret ved dets angreb, ved at ændre deres navne til følgende streng:

..ID [otte tilfældige tegn]. [Ottozimmerman@protonmail.ch] .PHOBOS

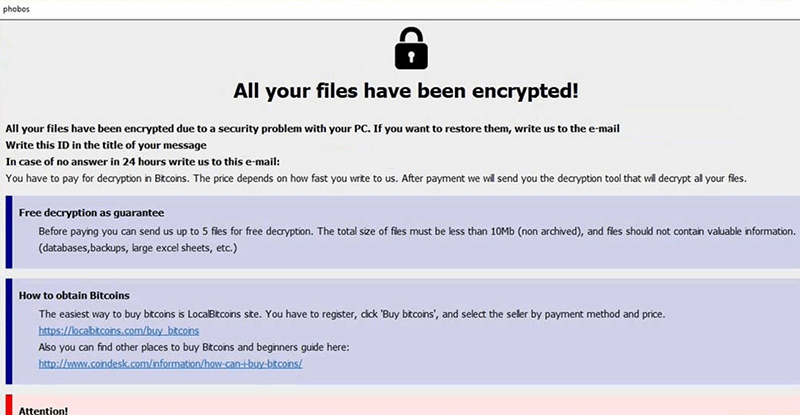

Phobos Ransomwares løsesumskrav

Phobos Ransomware leverer en løsesumnote i form af et programvindue med titlen 'Dine filer er krypteret!' efter at ofrets filer er krypteret og omdøbt. Dette programvindue inkluderer logoet 'PHOBOS' i et af hjørnerne af vinduet og hævder, at offeret skal betale en løsesum for at gendanne de inficerede filer. Løsepenge bemærker, at Phobos Ransomware vises under sit angreb på et offers computer lyder:

'Alle dine filer er krypteret

Hej Verden

Data på denne pc kørte ind i ubrugelig binær kode

For at vende tilbage til det normale, bedes du kontakte os via denne e-mail: OttoZimmerman@protonmail.ch

Indstil emnet for din besked til 'Krypterings-id: [8 tilfældige tegn]'

Interessante fakta:

1. Over tid stiger omkostningerne, spild ikke din tid

2. Kun vi kan helt sikkert hjælpe dig, ingen andre.

3. VÆR FORSIGTIG Hvis du stadig prøver at finde andre løsninger på problemet, skal du tage en sikkerhedskopi af de filer, du vil eksperimentere med, a. leg med dem. Ellers kan de blive beskadiget permanent.

4. Alle tjenester, der tilbyder dig hjælp eller bare tager penge fra dig og forsvinder, eller de vil være mellemmænd mellem os med oppustet værdi. Da modgiften kun er blandt skaberne af virussen

FOBOS '

Håndtering af Phobos Ransomware

Desværre, når Phobos Ransomware krypterer filerne, bliver det umuligt at gendanne de berørte filer uden dekrypteringsnøglen. På grund af dette er det vigtigt at træffe forebyggende foranstaltninger for at sikre, at dine data er godt beskyttet. Den bedste beskyttelse mod trusler som Phobos Ransomware er at have et pålideligt sikkerhedskopieringssystem. At have sikkerhedskopier af alle filer betyder, at ofrene for Phobos Ransomware-angrebet hurtigt og pålideligt kan gendanne deres data efter et angreb.

Opdater 4. januar 2019 - 'Job2019@tutanota.com' Ransomware

Ransomware 'Job2019@tutanota.com' er kategoriseret som en lidt opdateret variant af Phobos Ransomware, der oprindeligt blev frigivet i oktober 2017. 'Job2019@tutanota.com' Ransomware vises lidt mere end et år senere uden væsentlige opdateringer at vise. Ransomware 'Job2019@tutanota.com' blev identificeret i januar 2019 og ser ud til at sprede sig på samme måde som sin forgænger. Trusselnyttelasten leveres gennem makroskrips indlejret i Microsoft Word-filer, som du muligvis ser knyttet til tilsyneladende officielle opdateringer fra sociale medier og onlinebutikker. Ransomware 'Job2019@tutanota.com' opretter sandsynligvis en midlertidig mappe på det primære systemdrev og indlæser en proces med et tilfældigt navn i Jobliste. Ransomware Trojan 'Job2019@tutanota.com' er konfigureret til at slette Shadow Volume snapshots inden kodning af dine fotos, tekst, musik og video. Den nye variant er kendt for at promovere dekrypteringstjenester via to e-mail-konti, nemlig - 'Job2019@tutanota.com' og 'Cadillac.407@aol.com.' Løsepenge noten er stylet som et lille programvindue farvet i samme blå nuance som standard Windows 10-temaet. Trojanen rapporteres at vise et vindue med navnet 'Dine filer er krypteret !.' Vinduet ser ud til at være indlæst fra 'Phobos.hta', som falder til Temp-mappen på Windows og lyder:

'Alle dine filer er krypteret

Hej Verden

Data på denne pc blev til en ubrugelig binær kode

For at vende tilbage til det normale, bedes du kontakte os via denne e-mail: OttoZimmerman@protonmail.ch

Indstil emnet for din besked til 'Krypterings-id: [8 cifret nummer]

1. Over tid stiger omkostningerne, spild ikke din tid

2. Kun vi kan helt sikkert hjælpe dig, ingen andre.

3. VÆR FORSIGTIG !!! Hvis du stadig prøver at finde andre løsninger på problemet, skal du lave en sikkerhedskopi af de filer, du vil eksperimentere med, og spille med dem. Ellers kan de blive beskadiget permanent

4. Alle tjenester, der tilbyder dig hjælp eller bare tager penge fra dig og forsvinder, eller de vil være mellemmænd mellem os med oppustet værdi. Da modgiften kun er blandt skaberne af virussen '

Nogle varianter af 'Job2019@tutanota.com' Ransomware siges at producere en simpel dialogboks i stedet for 'Dine filer er krypteret!' skærm, der siger:

'Alle dine filer er krypteret

For at dekryptere dine filer, kontakt os ved hjælp af denne e-mail: [e-mail-adresse] Angiv emnet 'Krypterings-id: [8 cifret nummer].

Vi tilbyder gratis dekryptering af dine testfiler som bevis. Du kan vedhæfte dem til din e-mail, og vi sender dig dekrypterede.

Krypteringsprisen stiger over tid, skynd dig og få rabat.

Dekryptering ved hjælp af tredjeparter kan føre til fidus eller forhøjet pris. '

De berørte data kan modtage en af to udvidelser - '.ID- [8 cifret nummer]. [Job2019@tutanota.com] .phobos' eller '.ID- [8 cifret nummer]. [Job2019@tutanota.com] .phobos . ' For eksempel kan 'Sabaton-Carolus Rex.mp3' omdøbes til 'Sabaton-Carolus Rex.mp3.ID-91651720. [Job2019@tutanota.com] .phobos' og 'Sabaton-Carolus Rex.mp3.ID-68941751. [Job2019@tutanota.com] .phobos. ' Vi anbefaler, at du undgår forhandlinger med ransomware-aktørerne, fordi du muligvis ikke modtager en decryptor. Du skal bruge sikkerhedskopier af data til at genopbygge din filstruktur og køre en komplet systemscanning for at fjerne de ressourcer, der muligvis er efterladt af 'Job2019@tutanota.com' Ransomware.

aliasser

5 sikkerhedsleverandører markerede denne fil som ondsindet.

| Antivirus Vendor | Opdagelse |

|---|---|

| CAT-QuickHeal | Win32.Trojan.Obfuscated.gx.3 |

| AVG | Downloader.Obfuskated |

| Prevx1 | Covert.Sys.Exec |

| Microsoft | TrojanDownloader:Win32/Agent.ZZC |

| AntiVir | TR/Crypt.XPACK.Gen |

Phobos Ransomware Skærmbilleder

Detaljer om filsystem

| # | Filnavn | MD5 |

Detektioner

Detektioner: Antallet af bekræftede og mistænkte tilfælde af en bestemt trussel, der er opdaget på inficerede computere, som rapporteret af SpyHunter.

|

|---|---|---|---|

| 1. | rrr_output7251B30.exe | b3b69dabf55cf7a7955960d0c0575c27 | 72 |

| 2. | rrr_output713F8B0.exe | 29d51846a76a1bfbac91df5af4f7570e | 64 |

| 3. | rrr_output8F2121F.exe | 5d533ba319fe6fd540d29cf8366775b1 | 63 |

| 4. | rrr_outputEE209BF.exe | 3677195abb0dc5e851e9c4bce433c1d2 | 59 |

| 5. | rrr_output89A8FEF.exe | 75d594f166d438ded4f4f1495a9b57b6 | 51 |

| 6. | rrr_output354CF0.exe | 360f782f4a688aba05f73b7a0d68ef43 | 51 |

| 7. | rrr_output7492970.exe | 376625a4a031656f0667723cd601f333 | 49 |

| 8. | yvihok.exe | 00db62e1b519159b0c20c00c2e97288b | 46 |

| 9. | rrr_outputE17E73F.exe | f9ef51967dcb4120df9919ac5423bc13 | 39 |

| 10. | rrr_outputDBB65DF.exe | cd16baef95d0f47387e7336ceab30e19 | 32 |

| 11. | rr_output89224BF.exe | fb9df7345520194538db6eef48fb0652 | 31 |

| 12. | rrr_outputF71089F.exe | 3d5ec29f0374fce02c5816c24907cafe | 27 |

| 13. | rr_output5F98E0.exe | 559973f8550ce68f7bae9c3e3aaa26aa | 21 |

| 14. | rrr_outputF0DA6CF.exe | f653bc6e6dda82e487bfc4bc5197042b | 21 |

| 15. | rr_output12C4770.exe | 45a9b21bd51f52db2b58ae7ae94cd668 | 18 |

| 16. | rrr_output940674F.exe | b76fbb1b51118459d119d2be049d7aa5 | 18 |

| 17. | rrr_output3A9CF40.exe | 6fa328484123906a6cfbbf5c6d7f9587 | 10 |

| 18. | rrr_outputD25868F.exe | b43db466c60b32a1b76fe3095851d026 | 8 |

| 19. | rr_output12F8B00.exe | 0f9f6b73beef0dba5d4f348da8393379 | 7 |

| 20. | rrr_output43f40e0.exe | d1258b39c924746ed711af72e35e8262 | 5 |

| 21. | ac044b97c4bfecc78ffa3efa53ffd0938eab2d04e3ec983a5bbb0fd5059aaaec.exe | 26c23da3b8683eb3a727d54dcb8ce2f0 | 5 |

| 22. | rr_output516C100.exe | e8dedea6ce819f863da0c75c9d9bccde | 4 |

| 23. | rrr_output8f0a14f.exe | 52e6b8ee647e675969d36b69070d1047 | 4 |