Phobos Ransomware

Cartoncino segnapunti di minaccia

Scheda di valutazione delle minacce di EnigmaSoft

Le EnigmaSoft Threat Scorecard sono rapporti di valutazione per diverse minacce malware che sono state raccolte e analizzate dal nostro team di ricerca. Le EnigmaSoft Threat Scorecard valutano e classificano le minacce utilizzando diverse metriche tra cui fattori di rischio reali e potenziali, tendenze, frequenza, prevalenza e persistenza. Le EnigmaSoft Threat Scorecard vengono aggiornate regolarmente in base ai dati e alle metriche della nostra ricerca e sono utili per un'ampia gamma di utenti di computer, dagli utenti finali che cercano soluzioni per rimuovere il malware dai loro sistemi agli esperti di sicurezza che analizzano le minacce.

Le schede di valutazione delle minacce di EnigmaSoft mostrano una serie di informazioni utili, tra cui:

Classifica: la classifica di una particolare minaccia nel database delle minacce di EnigmaSoft.

Livello di gravità: il livello di gravità determinato di un oggetto, rappresentato numericamente, in base al nostro processo di modellazione del rischio e alla nostra ricerca, come spiegato nei nostri criteri di valutazione delle minacce .

Computer infetti: il numero di casi confermati e sospetti di una particolare minaccia rilevati su computer infetti come riportato da SpyHunter.

Vedere anche Criteri di valutazione delle minacce .

| Livello di minaccia: | 100 % (Alto) |

| Computer infetti: | 1,621 |

| Visto per la prima volta: | July 24, 2009 |

| Ultima visualizzazione: | July 16, 2020 |

| Sistemi operativi interessati: | Windows |

Phobos Ransomware è un Trojan ransomware di crittografia che è stato osservato per la prima volta il 21 ottobre 2017. Phobos Ransomware viene utilizzato per indirizzare gli utenti di computer in Europa occidentale e negli Stati Uniti e fornisce i suoi messaggi di riscatto in inglese alle vittime. Il modo principale in cui viene distribuito Phobos Ransomware è attraverso l'uso di allegati e-mail di spam, che possono apparire come documenti di Microsoft Word che hanno abilitato le macro. Questi script macro sono progettati per scaricare e installare Phobos Ransomware sul computer della vittima quando si accede al file danneggiato. È probabile che Phobos Ransomware sia una minaccia indipendente poiché non sembra appartenere a una vasta famiglia di fornitori di Ransomware as a Service (RaaS).

Questa settimana in Malware Ep2: Phobos Ransomware sta prendendo di mira l'Europa occidentale e gli Stati Uniti

Sommario

Come identificare i file crittografati da Phobos Ransomware

Come la maggior parte delle altre minacce simili, Phobos Ransomware funziona crittografando i file della vittima utilizzando un potente algoritmo di crittografia. La crittografia rende i file inaccessibili, consentendo a Phobos Ransomware di prendere in ostaggio i dati della vittima fino a quando la vittima non paga un riscatto. Phobos Ransomware prenderà di mira i file generati dagli utenti, che possono includere file con le seguenti estensioni:

.aif, .apk, .arj, .asp, .bat, .bin, .cab, .cda, .cer, .cfg, .cfm, .cpl, .css, .csv, .cur, .dat, .deb , .dmg, .dmp, .doc, .docx, .drv, .gif, .htm, .html, .icns, .iso, .jar, .jpeg, .jpg, .jsp, .log, .mid,. mp3, .mp4, .mpa, .odp, .ods, .odt, .ogg, .part, .pdf, .php, .pkg, .png, .ppt, .pptx, .psd, .rar, .rpm, .rss, .rtf, .sql, .svg, .tar.gz, .tex, .tif, .tiff, .toast, .txt, .vcd, .wav, .wks, .wma, .wpd, .wpl, .wps, .wsf, .xlr, .xls, .xlsx, .zip.

Come si può notare dall'elenco sopra, Phobos Ransomware prende di mira documenti, media, immagini e altri file di uso comune e li crittografa utilizzando la crittografia AES 256. Dopo che i file della vittima sono stati crittografati, Phobos Ransomware comunicherà con il suo server di comando e controllo per trasmettere i dati sul computer infetto, oltre a ricevere i dati di configurazione. Phobos Ransomware identificherà i file crittografati dal suo attacco cambiando i loro nomi nella seguente stringa:

..ID [otto caratteri casuali]. [Ottozimmerman@protonmail.ch] .PHOBOS

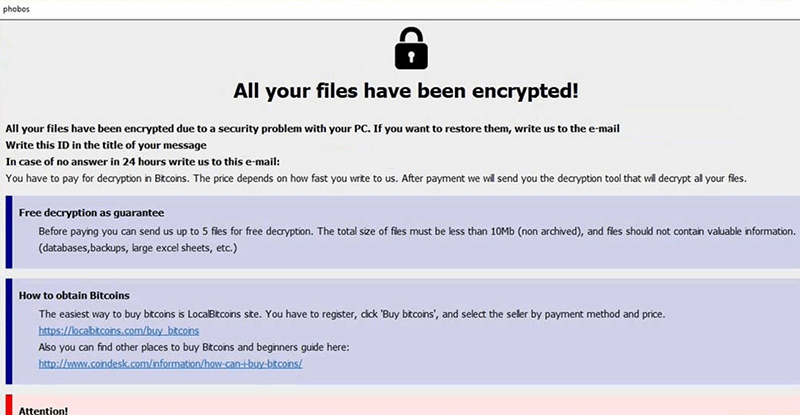

Le richieste di riscatto di Phobos Ransomware

Phobos Ransomware fornisce una richiesta di riscatto sotto forma di una finestra del programma con il titolo "I tuoi file sono crittografati!" dopo che i file della vittima sono stati crittografati e rinominati. Questa finestra del programma include il logo "PHOBOS" in uno degli angoli della finestra e afferma che la vittima deve pagare un riscatto per ripristinare i file infetti. La nota di riscatto che Phobos Ransomware mostra durante il suo attacco al computer di una vittima recita:

'Tutti i tuoi file sono crittografati

Ciao mondo

I dati su questo PC sono incappati in codice binario inutile

Per tornare alla normalità, contattaci tramite questa e-mail: OttoZimmerman@protonmail.ch

Imposta l'argomento del tuo messaggio su "ID crittografia: [8 caratteri casuali]"

Fatti interessanti:

1. Nel tempo il costo aumenta, non perdere tempo

2. Solo noi possiamo aiutarti, di sicuro, nessun altro.

3. PRESTARE ATTENZIONE Se si tenta ancora di trovare altre soluzioni al problema, fare una copia di backup dei file su cui si desidera sperimentare, a. gioca con loro. In caso contrario, possono essere danneggiati in modo permanente.

4. Tutti i servizi che ti offrono aiuto o ti prendono semplicemente dei soldi e scompaiono, o saranno intermediari tra di noi, con un valore gonfiato. Poiché l'antidoto è solo tra i creatori del virus

PHOBOS '

Trattare con Phobos Ransomware

Sfortunatamente, una volta che Phobos Ransomware crittografa i file, diventa impossibile ripristinare i file interessati senza la chiave di decrittazione. Per questo motivo, è importante adottare misure preventive per garantire che i tuoi dati siano ben protetti. La migliore protezione contro minacce come Phobos Ransomware è disporre di un sistema di backup affidabile. Avere copie di backup di tutti i file significa che le vittime dell'attacco Phobos Ransomware possono ripristinare i propri dati dopo un attacco in modo rapido e affidabile.

Aggiornamento del 4 gennaio 2019: ransomware “Job2019@tutanota.com”

Il ransomware "Job2019@tutanota.com" è classificato come una variante leggermente aggiornata del ransomware Phobos che è stato rilasciato inizialmente nell'ottobre 2017. Il ransomware "Job2019@tutanota.com" appare poco più di un anno dopo senza aggiornamenti significativi da mostrare. Il ransomware "Job2019@tutanota.com" è stato identificato nel gennaio 2019 e sembra diffondersi allo stesso modo del suo predecessore. Il payload delle minacce viene fornito tramite script macro incorporati nei file di Microsoft Word che potresti vedere allegati ad aggiornamenti apparentemente ufficiali dai social media e dai negozi online. È probabile che il ransomware "Job2019@tutanota.com" crei una cartella temporanea sull'unità di sistema principale e carichi un processo con un nome casuale nel Task Manager. Il Trojan ransomware "Job2019@tutanota.com" è configurato per eliminare le istantanee Shadow Volume prima di codificare foto, testo, musica e video. La nuova variante è nota per promuovere i servizi di decrittazione tramite due account di posta elettronica, ovvero "Job2019@tutanota.com" e "Cadillac.407@aol.com". La richiesta di riscatto ha lo stile di una piccola finestra del programma colorata nella stessa tonalità di blu del tema predefinito di Windows 10. Si dice che il Trojan mostri una finestra denominata "I tuoi file sono crittografati!". La finestra sembra essere caricata da "Phobos.hta", che viene rilasciato nella cartella Temp su Windows e si legge:

'Tutti i tuoi file sono crittografati

Ciao mondo

I dati su questo PC si sono trasformati in un codice binario inutile

Per tornare alla normalità, contattaci tramite questa e-mail: OttoZimmerman@protonmail.ch

Imposta l'argomento del tuo messaggio su "ID crittografia: [numero di 8 cifre]

1. Nel tempo il costo aumenta, non perdere tempo

2. Solo noi possiamo aiutarti, di sicuro, nessun altro.

3. ATTENZIONE !!! Se provi ancora a trovare altre soluzioni al problema, fai una copia di backup dei file su cui vuoi sperimentare e gioca con loro. In caso contrario, possono essere danneggiati in modo permanente

4. Tutti i servizi che ti offrono aiuto o ti prendono semplicemente dei soldi e scompaiono, o saranno intermediari tra di noi, con un valore gonfiato. Poiché l'antidoto è solo tra i creatori del virus '

Si dice che alcune varianti del ransomware "Job2019@tutanota.com" producano una semplice finestra di dialogo invece di "I tuoi file sono crittografati!" schermo che dice:

'Tutti i tuoi file sono crittografati

Per decrittografare i file, contattaci utilizzando questa e-mail: [indirizzo e-mail] Imposta l'argomento "ID crittografia: [numero di 8 cifre].

Offriamo la decrittazione gratuita dei file di prova come prova. Puoi allegarli alla tua e-mail e ti invieremo quelli decrittografati.

Il prezzo della decrittazione aumenta nel tempo, affrettati e ottieni uno sconto.

La decrittazione utilizzando terze parti può portare a truffe o aumento del prezzo. "

I dati interessati possono ricevere uno dei due interni: ".ID- [numero di 8 cifre]. [Job2019@tutanota.com] .phobos" o ".ID- [numero di 8 cifre]. [Job2019@tutanota.com] .phobos . " Ad esempio, "Sabaton-Carolus Rex.mp3" può essere rinominato in "Sabaton-Carolus Rex.mp3.ID-91651720. [Job2019@tutanota.com] .phobos" e "Sabaton-Carolus Rex.mp3.ID-68941751. [Job2019@tutanota.com] .phobos. " Ti consigliamo di evitare negoziazioni con gli attori del ransomware perché potresti non ricevere un decryptor. È necessario utilizzare i backup dei dati per ricostruire la struttura dei file ed eseguire una scansione completa del sistema per rimuovere le risorse che potrebbero essere state lasciate dal ransomware "Job2019@tutanota.com".

Alias

5 fornitori di sicurezza hanno contrassegnato questo file come dannoso.

| Antivirus Vendor | Rilevamento |

|---|---|

| CAT-QuickHeal | Win32.Trojan.Obfuscated.gx.3 |

| AVG | Downloader.Obfuskated |

| Prevx1 | Covert.Sys.Exec |

| Microsoft | TrojanDownloader:Win32/Agent.ZZC |

| AntiVir | TR/Crypt.XPACK.Gen |

Phobos Ransomware screenshot

Dettagli del file system

| # | Nome del file | MD5 |

Rilevazioni

Rilevamenti: il numero di casi confermati e sospetti di una particolare minaccia rilevati su computer infetti come riportato da SpyHunter.

|

|---|---|---|---|

| 1. | rrr_output7251B30.exe | b3b69dabf55cf7a7955960d0c0575c27 | 72 |

| 2. | rrr_output713F8B0.exe | 29d51846a76a1bfbac91df5af4f7570e | 64 |

| 3. | rrr_output8F2121F.exe | 5d533ba319fe6fd540d29cf8366775b1 | 63 |

| 4. | rrr_outputEE209BF.exe | 3677195abb0dc5e851e9c4bce433c1d2 | 59 |

| 5. | rrr_output89A8FEF.exe | 75d594f166d438ded4f4f1495a9b57b6 | 51 |

| 6. | rrr_output354CF0.exe | 360f782f4a688aba05f73b7a0d68ef43 | 51 |

| 7. | rrr_output7492970.exe | 376625a4a031656f0667723cd601f333 | 49 |

| 8. | yvihok.exe | 00db62e1b519159b0c20c00c2e97288b | 46 |

| 9. | rrr_outputE17E73F.exe | f9ef51967dcb4120df9919ac5423bc13 | 39 |

| 10. | rrr_outputDBB65DF.exe | cd16baef95d0f47387e7336ceab30e19 | 32 |

| 11. | rr_output89224BF.exe | fb9df7345520194538db6eef48fb0652 | 31 |

| 12. | rrr_outputF71089F.exe | 3d5ec29f0374fce02c5816c24907cafe | 27 |

| 13. | rr_output5F98E0.exe | 559973f8550ce68f7bae9c3e3aaa26aa | 21 |

| 14. | rrr_outputF0DA6CF.exe | f653bc6e6dda82e487bfc4bc5197042b | 21 |

| 15. | rr_output12C4770.exe | 45a9b21bd51f52db2b58ae7ae94cd668 | 18 |

| 16. | rrr_output940674F.exe | b76fbb1b51118459d119d2be049d7aa5 | 18 |

| 17. | rrr_output3A9CF40.exe | 6fa328484123906a6cfbbf5c6d7f9587 | 10 |

| 18. | rrr_outputD25868F.exe | b43db466c60b32a1b76fe3095851d026 | 8 |

| 19. | rr_output12F8B00.exe | 0f9f6b73beef0dba5d4f348da8393379 | 7 |

| 20. | rrr_output43f40e0.exe | d1258b39c924746ed711af72e35e8262 | 5 |

| 21. | ac044b97c4bfecc78ffa3efa53ffd0938eab2d04e3ec983a5bbb0fd5059aaaec.exe | 26c23da3b8683eb3a727d54dcb8ce2f0 | 5 |

| 22. | rr_output516C100.exe | e8dedea6ce819f863da0c75c9d9bccde | 4 |

| 23. | rrr_output8f0a14f.exe | 52e6b8ee647e675969d36b69070d1047 | 4 |