फोबोस रैंसमवेयर

खतरा स्कोरकार्ड

एनिग्मा सॉफ्ट थ्रेट स्कोरकार्ड

EnigmaSoft थ्रेट स्कोरकार्ड विभिन्न मैलवेयर खतरों के लिए मूल्यांकन रिपोर्ट हैं जिन्हें हमारी शोध टीम द्वारा एकत्र और विश्लेषण किया गया है। EnigmaSoft थ्रेट स्कोरकार्ड वास्तविक दुनिया और संभावित जोखिम कारकों, प्रवृत्तियों, आवृत्ति, व्यापकता और दृढ़ता सहित कई मैट्रिक्स का उपयोग करके खतरों का मूल्यांकन और रैंक करता है। EnigmaSoft थ्रेट स्कोरकार्ड हमारे शोध डेटा और मेट्रिक्स के आधार पर नियमित रूप से अपडेट किए जाते हैं और कंप्यूटर उपयोगकर्ताओं की एक विस्तृत श्रृंखला के लिए उपयोगी होते हैं, अंतिम उपयोगकर्ताओं से लेकर सुरक्षा विशेषज्ञों तक खतरों का विश्लेषण करने के लिए अपने सिस्टम से मैलवेयर हटाने के लिए समाधान खोजते हैं।

EnigmaSoft थ्रेट स्कोरकार्ड विभिन्न प्रकार की उपयोगी जानकारी प्रदर्शित करते हैं, जिनमें शामिल हैं:

रैंकिंग: EnigmaSoft के थ्रेट डेटाबेस में किसी विशेष खतरे की रैंकिंग।

गंभीरता स्तर: हमारी जोखिम मॉडलिंग प्रक्रिया और अनुसंधान के आधार पर, जैसा कि हमारे खतरा आकलन मानदंड में बताया गया है, किसी वस्तु का निर्धारित गंभीरता स्तर, संख्यात्मक रूप से दर्शाया गया है।

संक्रमित कंप्यूटर: स्पाईहंटर द्वारा रिपोर्ट की गई संक्रमित कंप्यूटरों पर पाए गए किसी विशेष खतरे के पुष्ट और संदिग्ध मामलों की संख्या।

खतरा आकलन मानदंड भी देखें।

| ख़तरा स्तर: | 100 % (उच्च) |

| संक्रमित कंप्यूटर: | 1,621 |

| पहले देखा: | July 24, 2009 |

| अंतिम बार देखा गया: | July 16, 2020 |

| ओएस (एस) प्रभावित: | Windows |

फोबोस रैनसमवेयर एक एन्क्रिप्शन रैंसमवेयर ट्रोजन है जिसे पहली बार 21 अक्टूबर, 2017 को देखा गया था। फोबोस रैनसमवेयर का इस्तेमाल पश्चिमी यूरोप और संयुक्त राज्य अमेरिका में कंप्यूटर उपयोगकर्ताओं को लक्षित करने के लिए किया जा रहा है और पीड़ितों को अंग्रेजी में फिरौती के संदेश वितरित करता है। फोबोस रैनसमवेयर को वितरित करने का मुख्य तरीका स्पैम ईमेल अटैचमेंट का उपयोग है, जो माइक्रोसॉफ्ट वर्ड दस्तावेजों के रूप में प्रकट हो सकता है जिसमें मैक्रोज़ सक्षम हैं। इन मैक्रो स्क्रिप्ट्स को पीड़ित के कंप्यूटर पर फोबोस रैनसमवेयर को डाउनलोड और इंस्टॉल करने के लिए डिज़ाइन किया गया है जब दूषित फ़ाइल एक्सेस की जाती है। यह संभावना है कि फोबोस रैंसमवेयर एक स्वतंत्र खतरा है क्योंकि यह एक सेवा (रास) प्रदाता के रूप में रैंसमवेयर के एक विशाल परिवार से संबंधित नहीं लगता है।

मैलवेयर में इस सप्ताह Ep2: फोबोस रैंसमवेयर पश्चिमी यूरोप और अमेरिका को लक्षित कर रहा है

विषयसूची

फोबोस रैनसमवेयर द्वारा एन्क्रिप्ट की गई फाइलों की पहचान कैसे करें

अधिकांश अन्य समान खतरों की तरह, फोबोस रैनसमवेयर एक मजबूत एन्क्रिप्शन एल्गोरिथम का उपयोग करके पीड़ित की फाइलों को एन्क्रिप्ट करके काम करता है। एन्क्रिप्शन फाइलों को दुर्गम बनाता है, फोबोस रैनसमवेयर को पीड़ित के डेटा को तब तक बंधक बनाने की अनुमति देता है जब तक कि पीड़ित फिरौती का भुगतान नहीं करता। फोबोस रैनसमवेयर उपयोगकर्ता-जनित फाइलों को लक्षित करेगा, जिसमें निम्नलिखित एक्सटेंशन वाली फाइलें शामिल हो सकती हैं:

.aif, .apk, .arj, .asp, .bat, .bin, .cab, .cda, .cer, .cfg, .cfm, .cpl, .css, .csv, .cur, .dat, .deb , .dmg, .dmp, .doc, .docx, .drv, .gif, .htm, .html, .icns, .iso, .jar, .jpeg, .jpg, .jsp, .log, .mid, . mp3, .mp4, .mpa, .odp, .ods, .odt, .ogg,.part, .pdf, .php, .pkg, .png, .ppt, .pptx, .psd, .rar, .rpm, .rss, .rtf, .sql, .svg, .tar.gz, .tex, .tif, .tiff, .toast, .txt, .vcd, .wav, .wks, .wma, .wpd, .wpl, .wps, .wsf, .xlr, .xls, .xlsx, .zip।

जैसा कि ऊपर दी गई सूची से देखा जा सकता है, फोबोस रैनसमवेयर दस्तावेजों, मीडिया, छवियों और अन्य आमतौर पर उपयोग की जाने वाली फाइलों को लक्षित करता है, और एईएस 256 एन्क्रिप्शन का उपयोग करके उन्हें एन्क्रिप्ट करता है। पीड़ित की फाइलों को एन्क्रिप्ट किए जाने के बाद, फोबोस रैनसमवेयर अपने कमांड और कंट्रोल सर्वर से संक्रमित कंप्यूटर के बारे में डेटा रिले करने के साथ-साथ कॉन्फ़िगरेशन डेटा प्राप्त करने के लिए संचार करेगा। फोबोस रैनसमवेयर अपने हमले द्वारा एन्क्रिप्ट की गई फाइलों की पहचान उनके नाम को निम्नलिखित स्ट्रिंग में बदलकर करेगा:

..ID [आठ यादृच्छिक वर्ण]। [ottozimmerman@protonmail.ch]। PHOBOS

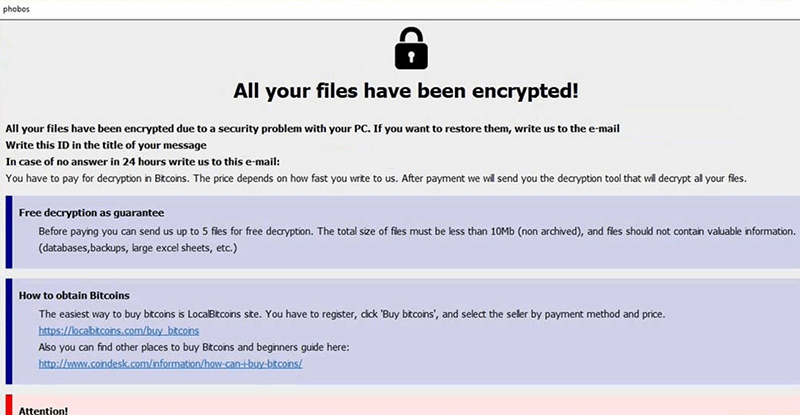

फोबोस रैनसमवेयर की फिरौती की मांग

फोबोस रैनसमवेयर प्रोग्राम विंडो के रूप में 'आपकी फाइलें एन्क्रिप्टेड हैं!' शीर्षक के साथ एक फिरौती नोट देता है। पीड़ित की फाइलों को एन्क्रिप्ट और नाम बदलने के बाद। इस प्रोग्राम विंडो में विंडो के एक कोने में लोगो 'PHOBOS' शामिल है और यह दावा करता है कि पीड़ित को संक्रमित फ़ाइलों को पुनर्स्थापित करने के लिए फिरौती का भुगतान करना होगा। एक पीड़ित के कंप्यूटर पर हमले के दौरान फोबोस रैनसमवेयर द्वारा प्रदर्शित फिरौती नोट में लिखा है:

'आपकी सभी फाइलें एन्क्रिप्टेड हैं

नमस्ते दुनिया

इस पीसी पर डेटा बेकार बाइनरी कोड में चला गया

सामान्य स्थिति में लौटने के लिए, कृपया इस ईमेल द्वारा हमसे संपर्क करें: OttoZimmerman@protonmail.ch

अपने संदेश का विषय 'एन्क्रिप्शन आईडी:[8 यादृच्छिक वर्ण]' पर सेट करें

रोचक तथ्य:

1. समय के साथ लागत बढ़ती है, अपना समय बर्बाद मत करो

2. केवल हम ही आपकी मदद कर सकते हैं, निश्चित रूप से, कोई और नहीं।

3. सावधान रहें यदि आप अभी भी समस्या के अन्य समाधान खोजने का प्रयास करते हैं, तो उन फ़ाइलों की बैकअप प्रतिलिपि बनाएं जिन पर आप प्रयोग करना चाहते हैं, a. उनके साथ खेलो। अन्यथा, वे स्थायी रूप से क्षतिग्रस्त हो सकते हैं।

4. कोई भी सेवा जो आपको मदद की पेशकश करती है या सिर्फ आपसे पैसे लेती है और गायब हो जाती है, या वे हमारे बीच बिचौलिये होंगे, बढ़े हुए मूल्य के साथ। चूंकि मारक केवल वायरस के रचनाकारों में से है

फोबोस'

फोबोस रैंसमवेयर से निपटना

दुर्भाग्य से, एक बार जब फोबोस रैनसमवेयर फाइलों को एन्क्रिप्ट कर देता है, तो डिक्रिप्शन कुंजी के बिना प्रभावित फाइलों को पुनर्स्थापित करना असंभव हो जाता है। इस वजह से, यह सुनिश्चित करने के लिए कि आपका डेटा अच्छी तरह से सुरक्षित है, पूर्व-निवारक उपाय करना महत्वपूर्ण है। फोबोस रैनसमवेयर जैसे खतरों के खिलाफ सबसे अच्छी सुरक्षा एक विश्वसनीय बैकअप सिस्टम होना है। सभी फाइलों की बैकअप प्रतियां होने का मतलब है कि फोबोस रैंसमवेयर हमले के शिकार अपने डेटा को हमले के बाद जल्दी और मज़बूती से पुनर्स्थापित कर सकते हैं।

अपडेट 4 जनवरी, 2019 - 'Job2019@tutanota.com' रैंसमवेयर

'Job2019@tutanota.com' रैनसमवेयर को फोबोस रैनसमवेयर के थोड़े अपडेटेड वेरिएंट के रूप में वर्गीकृत किया गया है, जिसे शुरुआत में अक्टूबर 2017 में जारी किया गया था। 'Job2019@tutanota.com' रैनसमवेयर एक साल से कुछ अधिक समय बाद दिखाई देता है और इसमें कोई महत्वपूर्ण अपडेट नहीं दिखता है। जनवरी 2019 में 'Job2019@tutanota.com' रैनसमवेयर की पहचान की गई थी और ऐसा लगता है कि यह अपने पूर्ववर्ती की तरह ही फैल रहा है। खतरा पेलोड माइक्रोसॉफ्ट वर्ड फाइलों में एम्बेडेड मैक्रो स्क्रिप्स के माध्यम से वितरित किया जाता है जिसे आप सोशल मीडिया और ऑनलाइन स्टोर से प्रतीत होने वाले आधिकारिक अपडेट से संलग्न देख सकते हैं। 'Job2019@tutanota.com' रैंसमवेयर प्राथमिक सिस्टम ड्राइव पर एक अस्थायी फ़ोल्डर बनाने और टास्क मैनेजर में एक यादृच्छिक नाम के साथ एक प्रक्रिया लोड करने की संभावना है। 'Job2019@tutanota.com' रैनसमवेयर ट्रोजन को आपके फ़ोटो, टेक्स्ट, संगीत और वीडियो को एन्कोड करने से पहले शैडो वॉल्यूम स्नैपशॉट को हटाने के लिए कॉन्फ़िगर किया गया है। नया संस्करण दो ईमेल खातों के माध्यम से डिक्रिप्शन सेवाओं को बढ़ावा देने के लिए जाना जाता है, जिसका नाम है - 'Job2019@tutanota.com' और 'Cadillac.407@aol.com'। फिरौती नोट को एक छोटी प्रोग्राम विंडो के रूप में स्टाइल किया गया है जो कि डिफ़ॉल्ट विंडोज 10 थीम के समान नीले रंग की है। ट्रोजन को 'आपकी फाइलें एन्क्रिप्ट की गई हैं!' नाम की एक विंडो दिखाने की सूचना है। ऐसा लगता है कि विंडो 'Phobos.hta' से लोड की गई है, जिसे विंडोज़ पर Temp फ़ोल्डर में गिरा दिया गया है और पढ़ता है:

'आपकी सभी फाइलें एन्क्रिप्टेड हैं

नमस्ते दुनिया

इस पीसी पर डेटा एक बेकार बाइनरी कोड में बदल गया

सामान्य स्थिति में लौटने के लिए, कृपया इस ई-मेल द्वारा हमसे संपर्क करें: OttoZimmerman@protonmail.ch

अपने संदेश का विषय 'एन्क्रिप्शन आईडी: [8 अंकों की संख्या] पर सेट करें

1. समय के साथ लागत बढ़ती है, अपना समय बर्बाद मत करो

2. केवल हम ही आपकी मदद कर सकते हैं, निश्चित रूप से, कोई और नहीं।

3. सावधान रहें !!! यदि आप अभी भी समस्या के अन्य समाधान खोजने का प्रयास करते हैं, तो उन फ़ाइलों की बैकअप प्रतिलिपि बनाएं जिन पर आप प्रयोग करना चाहते हैं, और उनके साथ खेलें। अन्यथा, वे स्थायी रूप से क्षतिग्रस्त हो सकते हैं

4. कोई भी सेवा जो आपको मदद की पेशकश करती है या सिर्फ आपसे पैसे लेती है और गायब हो जाती है, या वे हमारे बीच बिचौलिए होंगे, बढ़े हुए मूल्य के साथ। चूंकि मारक केवल वायरस के रचनाकारों में से है'

कहा जाता है कि 'Job2019@tutanota.com' रैंसमवेयर के कुछ वेरिएंट 'आपकी फाइलें एन्क्रिप्टेड हैं!' के बजाय एक साधारण डायलॉग बॉक्स तैयार करते हैं। स्क्रीन जो कहती है:

'आपकी सभी फाइलें एन्क्रिप्टेड हैं

अपनी फ़ाइलों को डिक्रिप्ट करने के लिए, इस ई-मेल का उपयोग करके हमसे संपर्क करें: [ईमेल पता] कृपया विषय 'एन्क्रिप्शन आईडी: [8 अंकों की संख्या] सेट करें।

हम प्रमाण के रूप में आपकी परीक्षण फ़ाइलों का निःशुल्क डिक्रिप्शन प्रदान करते हैं। आप उन्हें अपने ई-मेल में संलग्न कर सकते हैं, और हम आपको डिक्रिप्टेड ईमेल भेजेंगे।

समय के साथ डिक्रिप्शन की कीमत बढ़ती है, जल्दी करो और छूट पाओ।

तीसरे पक्ष का उपयोग करने वाले डिक्रिप्शन से घोटाला या बढ़ी हुई कीमत हो सकती है।'

प्रभावित डेटा को दो एक्सटेंशन में से एक प्राप्त हो सकता है - '.ID- [8 अंकों की संख्या]। [Job2019@tutanota.com].phobos' या '.ID-[8 अंकों की संख्या]।[Job2019@tutanota.com].phobos .' उदाहरण के लिए, 'Sabaton-Carolus Rex.mp3' का नाम बदलकर 'Sabaton-Carolus Rex.mp3.ID-91651720.[Job2019@tutanota.com].phobos' और 'Sabaton-Carolus Rex.mp3.ID-68941751' किया जा सकता है। [Job2019@tutanota.com].फोबोस।' हम रैंसमवेयर अभिनेताओं के साथ बातचीत से बचने की सलाह देते हैं क्योंकि आपको डिक्रिप्टर प्राप्त नहीं हो सकता है। आपको अपनी फ़ाइल संरचना के पुनर्निर्माण के लिए डेटा बैकअप का उपयोग करना चाहिए और 'Job2019@tutanota.com' रैंसमवेयर द्वारा छोड़े गए संसाधनों को निकालने के लिए एक संपूर्ण सिस्टम स्कैन चलाना चाहिए।

उपनाम

5 सुरक्षा विक्रेताओं ने इस फ़ाइल को दुर्भावनापूर्ण के रूप में फ़्लैग किया।

| Antivirus Vendor | खोज |

|---|---|

| CAT-QuickHeal | Win32.Trojan.Obfuscated.gx.3 |

| AVG | Downloader.Obfuskated |

| Prevx1 | Covert.Sys.Exec |

| Microsoft | TrojanDownloader:Win32/Agent.ZZC |

| AntiVir | TR/Crypt.XPACK.Gen |

फोबोस रैंसमवेयर स्क्रीनशॉट

फ़ाइल सिस्टम विवरण

| # | फ़ाइल का नाम | MD5 |

जांच

जांच: स्पाईहंटर द्वारा रिपोर्ट की गई संक्रमित कंप्यूटरों पर पाए गए किसी विशेष खतरे के पुष्ट और संदिग्ध मामलों की संख्या।

|

|---|---|---|---|

| 1. | rrr_output7251B30.exe | b3b69dabf55cf7a7955960d0c0575c27 | 72 |

| 2. | rrr_output713F8B0.exe | 29d51846a76a1bfbac91df5af4f7570e | 64 |

| 3. | rrr_output8F2121F.exe | 5d533ba319fe6fd540d29cf8366775b1 | 63 |

| 4. | rrr_outputEE209BF.exe | 3677195abb0dc5e851e9c4bce433c1d2 | 59 |

| 5. | rrr_output89A8FEF.exe | 75d594f166d438ded4f4f1495a9b57b6 | 51 |

| 6. | rrr_output354CF0.exe | 360f782f4a688aba05f73b7a0d68ef43 | 51 |

| 7. | rrr_output7492970.exe | 376625a4a031656f0667723cd601f333 | 49 |

| 8. | yvihok.exe | 00db62e1b519159b0c20c00c2e97288b | 46 |

| 9. | rrr_outputE17E73F.exe | f9ef51967dcb4120df9919ac5423bc13 | 39 |

| 10. | rrr_outputDBB65DF.exe | cd16baef95d0f47387e7336ceab30e19 | 32 |

| 11. | rr_output89224BF.exe | fb9df7345520194538db6eef48fb0652 | 31 |

| 12. | rrr_outputF71089F.exe | 3d5ec29f0374fce02c5816c24907cafe | 27 |

| 13. | rr_output5F98E0.exe | 559973f8550ce68f7bae9c3e3aaa26aa | 21 |

| 14. | rrr_outputF0DA6CF.exe | f653bc6e6dda82e487bfc4bc5197042b | 21 |

| 15. | rr_output12C4770.exe | 45a9b21bd51f52db2b58ae7ae94cd668 | 18 |

| 16. | rrr_output940674F.exe | b76fbb1b51118459d119d2be049d7aa5 | 18 |

| 17. | rrr_output3A9CF40.exe | 6fa328484123906a6cfbbf5c6d7f9587 | 10 |

| 18. | rrr_outputD25868F.exe | b43db466c60b32a1b76fe3095851d026 | 8 |

| 19. | rr_output12F8B00.exe | 0f9f6b73beef0dba5d4f348da8393379 | 7 |

| 20. | rrr_output43f40e0.exe | d1258b39c924746ed711af72e35e8262 | 5 |

| 21. | ac044b97c4bfecc78ffa3efa53ffd0938eab2d04e3ec983a5bbb0fd5059aaaec.exe | 26c23da3b8683eb3a727d54dcb8ce2f0 | 5 |

| 22. | rr_output516C100.exe | e8dedea6ce819f863da0c75c9d9bccde | 4 |

| 23. | rrr_output8f0a14f.exe | 52e6b8ee647e675969d36b69070d1047 | 4 |