Программа-вымогатель Phobos

Карта показателей угрозы

Карта оценки угроз EnigmaSoft

EnigmaSoft Threat Scorecards — это отчеты об оценке различных вредоносных программ, которые были собраны и проанализированы нашей исследовательской группой. EnigmaSoft Threat Scorecards оценивает и ранжирует угрозы, используя несколько показателей, включая реальные и потенциальные факторы риска, тенденции, частоту, распространенность и постоянство. EnigmaSoft Threat Scorecards регулярно обновляются на основе данных и показателей наших исследований и полезны для широкого круга пользователей компьютеров, от конечных пользователей, ищущих решения для удаления вредоносных программ из своих систем, до экспертов по безопасности, анализирующих угрозы.

EnigmaSoft Threat Scorecards отображает разнообразную полезную информацию, в том числе:

Рейтинг: рейтинг конкретной угрозы в базе данных угроз EnigmaSoft.

Уровень серьезности: определенный уровень серьезности объекта, представленный в числовом виде на основе нашего процесса моделирования рисков и исследований, как описано в наших критериях оценки угроз .

Зараженные компьютеры: количество подтвержденных и предполагаемых случаев конкретной угрозы, обнаруженной на зараженных компьютерах, по данным SpyHunter.

См. также Критерии оценки угроз .

| Уровень угрозы: | 100 % (Высокая) |

| Зараженные компьютеры: | 1,621 |

| Первый раз: | July 24, 2009 |

| Последний визит: | July 16, 2020 |

| ОС(а) Затронутые: | Windows |

Phobos Ransomware - это троян-вымогатель-шифровальщик, который впервые был обнаружен 21 октября 2017 года. Программа-вымогатель Phobos используется для нацеливания на пользователей компьютеров в Западной Европе и США и доставляет жертвам сообщения о выкупе на английском языке. Основной способ распространения программы-вымогателя Phobos - использование вложений в спам-сообщения электронной почты, которые могут отображаться как документы Microsoft Word с включенными макросами. Эти макросы предназначены для загрузки и установки программы-вымогателя Phobos на компьютер жертвы при доступе к поврежденному файлу. Вероятно, что программа-вымогатель Phobos представляет собой независимую угрозу, поскольку она, похоже, не принадлежит к обширному семейству поставщиков программ-вымогателей как услуги (RaaS).

На этой неделе в Malware Ep2: Phobos Ransomware нацелен на Западную Европу и США

Оглавление

Как определить файлы, зашифрованные программой-вымогателем Phobos

Как и большинство других подобных угроз, программа-вымогатель Phobos работает путем шифрования файлов жертвы с помощью надежного алгоритма шифрования. Шифрование делает файлы недоступными, позволяя программе-вымогателю Phobos взять в заложники данные жертвы, пока жертва не заплатит выкуп. Программа-вымогатель Phobos будет нацелена на файлы, созданные пользователями, которые могут включать файлы со следующими расширениями:

.aif, .apk, .arj, .asp, .bat, .bin, .cab, .cda, .cer, .cfg, .cfm, .cpl, .css, .csv, .cur, .dat, .deb , .dmg, .dmp, .doc, .docx, .drv, .gif, .htm, .html, .icns, .iso, .jar, .jpeg, .jpg, .jsp, .log, .mid,. mp3, .mp4, .mpa, .odp, .ods, .odt, .ogg, .part, .pdf, .php, .pkg, .png, .ppt, .pptx, .psd, .rar, .rpm, .rss, .rtf, .sql, .svg, .tar.gz, .tex, .tif, .tiff, .toast, .txt, .vcd, .wav, .wks, .wma, .wpd, .wpl, .wps, .wsf, .xlr, .xls, .xlsx, .zip.

Как видно из приведенного выше списка, программа-вымогатель Phobos нацелена на документы, мультимедиа, изображения и другие часто используемые файлы и шифрует их с помощью шифрования AES 256. После того, как файлы жертвы будут зашифрованы, программа-вымогатель Phobos свяжется со своим сервером управления и контроля, чтобы передать данные о зараженном компьютере, а также получить данные конфигурации. Программа-вымогатель Phobos идентифицирует файлы, зашифрованные его атакой, изменяя их имена на следующую строку:

..ID [восемь случайных символов]. [Ottozimmerman@protonmail.ch] .PHOBOS

Требование выкупа программы-вымогателя Phobos

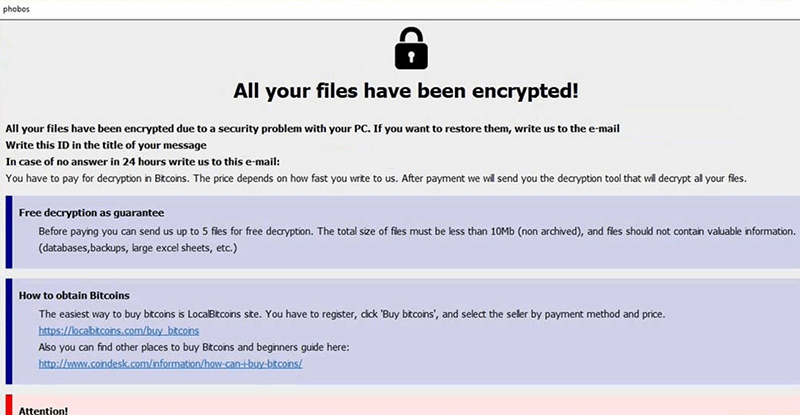

Программа-вымогатель Phobos отправляет записку о выкупе в виде окна программы с заголовком «Ваши файлы зашифрованы!» после того, как файлы жертвы были зашифрованы и переименованы. Это окно программы включает логотип PHOBOS в одном из углов окна и утверждает, что жертва должна заплатить выкуп, чтобы восстановить зараженные файлы. В записке о выкупе, отображаемой программой-вымогателем Phobos во время атаки на компьютер жертвы, говорится:

'Все ваши файлы зашифрованы

Привет мир

Данные на этом ПК превращены в бесполезный двоичный код

Чтобы вернуться в нормальное состояние, свяжитесь с нами по электронной почте: OttoZimmerman@protonmail.ch

В качестве темы сообщения укажите "Идентификатор шифрования: [8 случайных символов]".

Интересные факты:

1. Со временем стоимость увеличивается, не тратьте зря время

2. Только мы можем вам помочь, никто другой.

3. БУДЬТЕ ОСТОРОЖНЫ. Если вы все же пытаетесь найти другие решения проблемы, сделайте резервную копию файлов, над которыми вы хотите поэкспериментировать, a. играть с ними. В противном случае они могут быть безвозвратно повреждены.

4. Любые услуги, которые предлагают вам помощь или просто берут у вас деньги и исчезают, или они будут посредниками между нами, с завышенной стоимостью. Поскольку противоядие есть только у создателей вируса

ФОБОС

Работа с программой-вымогателем Phobos

К сожалению, после того, как Phobos Ransomware зашифрует файлы, невозможно восстановить поврежденные файлы без ключа дешифрования. По этой причине важно принять превентивные меры, чтобы обеспечить надежную защиту ваших данных. Лучшая защита от таких угроз, как Phobos Ransomware, - это наличие надежной системы резервного копирования. Наличие резервных копий всех файлов означает, что жертвы атаки Phobos Ransomware могут быстро и надежно восстановить свои данные после атаки.

Обновление от 4 января 2019 г. - программа-вымогатель Job2019@tutanota.com

Программа-вымогатель Job2019@tutanota.com относится к слегка обновленной версии программы-вымогателя Phobos, которая изначально была выпущена в октябре 2017 года. Программа-вымогатель Job2019@tutanota.com появляется чуть больше года спустя без каких-либо значительных обновлений. Программа-вымогатель Job2019@tutanota.com была обнаружена в январе 2019 года и, похоже, распространяется так же, как и ее предшественник. Полезная нагрузка угрозы доставляется с помощью макросов, встроенных в файлы Microsoft Word, которые вы можете видеть прикрепленными к, казалось бы, официальным обновлениям из социальных сетей и интернет-магазинов. Программа-вымогатель Job2019@tutanota.com, скорее всего, создаст временную папку на основном системном диске и загрузит процесс со случайным именем в диспетчере задач. Троян-вымогатель Job2019@tutanota.com настроен на удаление снимков теневого объема перед кодированием ваших фотографий, текста, музыки и видео. Известно, что новый вариант продвигает услуги дешифрования через две учетные записи электронной почты, а именно - «Job2019@tutanota.com» и «Cadillac.407@aol.com». Записка с требованием выкупа оформлена в виде небольшого окна программы, окрашенного в тот же оттенок синего, что и тема Windows 10 по умолчанию. Сообщается, что троянец показывает окно с названием «Ваши файлы зашифрованы!». Окно кажется загруженным из Phobos.hta, который помещается в папку Temp в Windows и гласит:

'Все ваши файлы зашифрованы

Привет мир

Данные на этом ПК превратились в бесполезный двоичный код

Чтобы вернуться в нормальное состояние, свяжитесь с нами по этому адресу электронной почты: OttoZimmerman@protonmail.ch

В качестве темы сообщения укажите "Идентификатор шифрования: [8-значное число]".

1. Со временем стоимость увеличивается, не тратьте время зря

2. Только мы можем вам помочь, никто другой.

3. БУДЬТЕ ВНИМАТЕЛЬНЫ !!! Если вы все же пытаетесь найти другие решения проблемы, сделайте резервную копию файлов, над которыми хотите поэкспериментировать, и поиграйте с ними. В противном случае они могут быть безвозвратно повреждены.

4. Любые услуги, которые предлагают вам помощь или просто берут у вас деньги и исчезают, или они будут посредниками между нами, с завышенной стоимостью. Поскольку противоядие есть только у создателей вируса »

Говорят, что некоторые варианты программы-вымогателя Job2019@tutanota.com создают простое диалоговое окно вместо сообщения «Ваши файлы зашифрованы!» экран, который говорит:

'Все ваши файлы зашифрованы

Чтобы расшифровать файлы, свяжитесь с нами, используя этот адрес электронной почты: [адрес электронной почты] Укажите тему «Идентификатор шифрования: [8-значное число].

В качестве доказательства мы предлагаем бесплатную расшифровку ваших тестовых файлов. Вы можете прикрепить их к своему электронному письму, и мы пришлем вам расшифрованные.

Цена расшифровки со временем увеличивается, поторопитесь и получите скидку.

Расшифровка с использованием третьих лиц может привести к мошенничеству или увеличению цены ».

Затронутые данные могут получить одно из двух расширений - '.ID- [8-значный номер]. [Job2019@tutanota.com] .phobos' или '.ID- [8-значный номер]. [Job2019@tutanota.com] .phobos . ' Например, «Sabaton-Carolus Rex.mp3» можно переименовать в «Sabaton-Carolus Rex.mp3.ID-91651720. [Job2019@tutanota.com] .phobos» и «Sabaton-Carolus Rex.mp3.ID-68941751. [Job2019@tutanota.com] .phobos. ' Мы рекомендуем избегать переговоров с участниками программы-вымогателя, потому что вы можете не получить дешифратор. Вы должны использовать резервные копии данных, чтобы восстановить структуру файлов и выполнить полное сканирование системы, чтобы удалить ресурсы, которые могли быть оставлены программой-вымогателем Job2019@tutanota.com.

Псевдонимы

5 поставщиков средств безопасности отметили этот файл как вредоносный.

| Antivirus Vendor | Обнаружение |

|---|---|

| CAT-QuickHeal | Win32.Trojan.Obfuscated.gx.3 |

| AVG | Downloader.Obfuskated |

| Prevx1 | Covert.Sys.Exec |

| Microsoft | TrojanDownloader:Win32/Agent.ZZC |

| AntiVir | TR/Crypt.XPACK.Gen |

Программа-вымогатель Phobos Скриншотов

Сведения о файловой системе

| # | Имя файла | MD5 |

Обнаружения

Обнаружения: количество подтвержденных и предполагаемых случаев конкретной угрозы, обнаруженных на зараженных компьютерах, согласно данным SpyHunter.

|

|---|---|---|---|

| 1. | rrr_output7251B30.exe | b3b69dabf55cf7a7955960d0c0575c27 | 72 |

| 2. | rrr_output713F8B0.exe | 29d51846a76a1bfbac91df5af4f7570e | 64 |

| 3. | rrr_output8F2121F.exe | 5d533ba319fe6fd540d29cf8366775b1 | 63 |

| 4. | rrr_outputEE209BF.exe | 3677195abb0dc5e851e9c4bce433c1d2 | 59 |

| 5. | rrr_output89A8FEF.exe | 75d594f166d438ded4f4f1495a9b57b6 | 51 |

| 6. | rrr_output354CF0.exe | 360f782f4a688aba05f73b7a0d68ef43 | 51 |

| 7. | rrr_output7492970.exe | 376625a4a031656f0667723cd601f333 | 49 |

| 8. | yvihok.exe | 00db62e1b519159b0c20c00c2e97288b | 46 |

| 9. | rrr_outputE17E73F.exe | f9ef51967dcb4120df9919ac5423bc13 | 39 |

| 10. | rrr_outputDBB65DF.exe | cd16baef95d0f47387e7336ceab30e19 | 32 |

| 11. | rr_output89224BF.exe | fb9df7345520194538db6eef48fb0652 | 31 |

| 12. | rrr_outputF71089F.exe | 3d5ec29f0374fce02c5816c24907cafe | 27 |

| 13. | rr_output5F98E0.exe | 559973f8550ce68f7bae9c3e3aaa26aa | 21 |

| 14. | rrr_outputF0DA6CF.exe | f653bc6e6dda82e487bfc4bc5197042b | 21 |

| 15. | rr_output12C4770.exe | 45a9b21bd51f52db2b58ae7ae94cd668 | 18 |

| 16. | rrr_output940674F.exe | b76fbb1b51118459d119d2be049d7aa5 | 18 |

| 17. | rrr_output3A9CF40.exe | 6fa328484123906a6cfbbf5c6d7f9587 | 10 |

| 18. | rrr_outputD25868F.exe | b43db466c60b32a1b76fe3095851d026 | 8 |

| 19. | rr_output12F8B00.exe | 0f9f6b73beef0dba5d4f348da8393379 | 7 |

| 20. | rrr_output43f40e0.exe | d1258b39c924746ed711af72e35e8262 | 5 |

| 21. | ac044b97c4bfecc78ffa3efa53ffd0938eab2d04e3ec983a5bbb0fd5059aaaec.exe | 26c23da3b8683eb3a727d54dcb8ce2f0 | 5 |

| 22. | rr_output516C100.exe | e8dedea6ce819f863da0c75c9d9bccde | 4 |

| 23. | rrr_output8f0a14f.exe | 52e6b8ee647e675969d36b69070d1047 | 4 |