Phobos Ransomware

Scorekort för hot

EnigmaSoft Threat Scorecard

EnigmaSoft Threat Scorecards är utvärderingsrapporter för olika skadliga hot som har samlats in och analyserats av vårt forskarteam. EnigmaSoft Threat Scorecards utvärderar och rangordnar hot med hjälp av flera mätvärden inklusive verkliga och potentiella riskfaktorer, trender, frekvens, prevalens och persistens. EnigmaSoft Threat Scorecards uppdateras regelbundet baserat på våra forskningsdata och mätvärden och är användbara för ett brett spektrum av datoranvändare, från slutanvändare som söker lösningar för att ta bort skadlig programvara från sina system till säkerhetsexperter som analyserar hot.

EnigmaSoft Threat Scorecards visar en mängd användbar information, inklusive:

Ranking: Rangordningen av ett visst hot i EnigmaSofts hotdatabas.

Allvarlighetsnivå: Den fastställda svårighetsgraden för ett objekt, representerad numeriskt, baserat på vår riskmodelleringsprocess och forskning, som förklaras i våra hotbedömningskriterier .

Infekterade datorer: Antalet bekräftade och misstänkta fall av ett visst hot som upptäckts på infekterade datorer som rapporterats av SpyHunter.

Se även Kriterier för hotbedömning .

| Hotnivå: | 100 % (Hög) |

| Infekterade datorer: | 1,621 |

| Först sett: | July 24, 2009 |

| Senast sedd: | July 16, 2020 |

| Operativsystem som påverkas: | Windows |

Phobos Ransomware är en krypterings ransomware Trojan som först observerades den 21 oktober 2017. Phobos Ransomware används för att rikta datoranvändare i Västeuropa och USA och levererar sina lösenmeddelanden på engelska till offren. Det huvudsakliga sättet att distribuera Phobos Ransomware är genom att använda e-postbilagor som kan visas som Microsoft Word-dokument som har aktiverat makron. Dessa makroskript är utformade för att ladda ner och installera Phobos Ransomware på offrets dator när den skadade filen nås. Det är troligt att Phobos Ransomware är ett oberoende hot eftersom det inte verkar tillhöra en stor familj av Ransomware as a Service (RaaS) leverantör.

Denna vecka i Malware Ep2: Phobos Ransomware riktar sig till Västeuropa och USA

Innehållsförteckning

Hur man identifierar de filer som är krypterade av Phobos Ransomware

Liksom de flesta andra liknande hot fungerar Phobos Ransomware genom att kryptera offrets filer med en stark krypteringsalgoritm. Krypteringen gör filerna otillgängliga, så att Phobos Ransomware kan ta offrets data som gisslan tills offret betalar en lösen. Phobos Ransomware riktar sig till de användargenererade filerna, som kan innehålla filer med följande tillägg:

.aif, .apk, .arj, .asp, .bat, .bin, .cab, .cda, .cer, .cfg, .cfm, .cpl, .css, .csv, .cur, .dat, .deb , .dmg, .dmp, .doc, .docx, .drv, .gif, .htm, .html, .icns, .iso, .jar, .jpeg, .jpg, .jsp, .log, .mid,. mp3, .mp4, .mpa, .odp, .ods, .odt, .ogg, .part, .pdf, .php, .pkg, .png, .ppt, .pptx, .psd, .rar, .rpm, .rss, .rtf, .sql, .svg, .tar.gz, .tex, .tif, .tiff, .toast, .txt, .vcd, .wav, .wks, .wma, .wpd, .wpl, .wps, .wsf, .xlr, .xls, .xlsx, .zip.

Som man kan se från listan ovan riktar sig Phobos Ransomware till dokument, media, bilder och andra vanliga filer och krypterar dem med AES 256-kryptering. Efter att offrets filer har krypterats kommer Phobos Ransomware att kommunicera med sin Command and Control-server för att vidarebefordra data om den infekterade datorn samt ta emot konfigurationsdata. Phobos Ransomware identifierar filerna som krypteras av dess attack genom att ändra deras namn till följande sträng:

..ID [åtta slumpmässiga tecken]. [Ottozimmerman@protonmail.ch] .PHOBOS

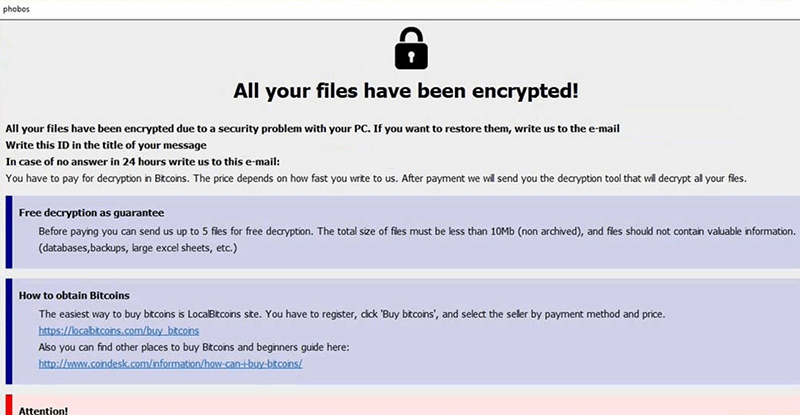

Phobos Ransomware lösenkrav

Phobos Ransomware levererar en lösensedel i form av ett programfönster med titeln "Dina filer är krypterade!" efter att offrets filer har krypterats och bytt namn. Detta programfönster innehåller logotypen 'PHOBOS' i ett av fönstrets hörn och hävdar att offret måste betala en lösen för att återställa de infekterade filerna. Återlösningen noterar att Phobos Ransomware visas under dess attack mot ett offrets dator lyder:

'Alla dina filer är krypterade

Hej världen

Data på den här datorn körde in i värdelös binär kod

För att återgå till det normala, vänligen kontakta oss via detta e-postmeddelande: OttoZimmerman@protonmail.ch

Ställ in ämnet för ditt meddelande till 'Krypterings-ID: [8 slumpmässiga tecken]'

Intressanta fakta:

1. Med tiden ökar kostnaden, slösa inte din tid

2. Endast vi kan hjälpa dig, ingen annan.

3. VAR FÖRSIKTIG Om du fortfarande försöker hitta andra lösningar på problemet, gör en säkerhetskopia av de filer du vill experimentera med, a. spela med dem. Annars kan de skadas permanent.

4. Alla tjänster som erbjuder dig hjälp eller bara tar pengar från dig och försvinner, eller de kommer att vara mellanhänder mellan oss, med uppblåst värde. Eftersom motgiften bara är bland skaparna av viruset

FOBER

Att hantera Phobos Ransomware

Tyvärr, när Phobos Ransomware krypterar filerna blir det omöjligt att återställa de drabbade filerna utan dekrypteringsnyckeln. På grund av detta är det viktigt att vidta förebyggande åtgärder för att säkerställa att dina uppgifter är väl skyddade. Det bästa skyddet mot hot som Phobos Ransomware är att ha ett tillförlitligt säkerhetskopieringssystem. Att ha säkerhetskopior av alla filer innebär att offren för Phobos Ransomware-attack kan snabbt och pålitligt återställa sina data efter en attack.

Uppdatera 4 januari 2019 - 'Job2019@tutanota.com' Ransomware

Ransomware 'Job2019@tutanota.com' kategoriseras som en lite uppdaterad variant av Phobos Ransomware som släpptes i oktober 2017 ursprungligen. Ransomware 'Job2019@tutanota.com' visas lite mer än ett år senare utan några betydande uppdateringar att visa. Ransomware 'Job2019@tutanota.com' identifierades i januari 2019 och verkar spridas på samma sätt som sin föregångare. Hotbelastningen levereras genom makroskript inbäddade i Microsoft Word-filer som du kan se bifogade till synes officiella uppdateringar från sociala medier och onlinebutiker. Ransomware 'Job2019@tutanota.com' kommer sannolikt att skapa en tillfällig mapp på den primära systemdriven och ladda en process med ett slumpmässigt namn i Aktivitetshanteraren. Ransomware Trojan 'Job2019@tutanota.com' är konfigurerad för att radera ögonblicksbilder för Shadow Volume innan du kodar dina foton, text, musik och video. Den nya varianten är känd för att främja dekrypteringstjänster via två e-postkonton, nämligen - 'Job2019@tutanota.com' och 'Cadillac.407@aol.com.' Lösenpriset är utformat som ett litet programfönster färgat i samma blå nyans som standardtema för Windows 10. Trojan rapporteras visa ett fönster med namnet 'Dina filer är krypterade !.' Fönstret verkar laddas från 'Phobos.hta', som släpps till Temp-mappen i Windows och lyder:

'Alla dina filer är krypterade

Hej världen

Data på den här datorn blev till en värdelös binär kod

För att återgå till det normala, vänligen kontakta oss via detta e-post: OttoZimmerman@protonmail.ch

Ställ in ämnet för ditt meddelande till 'Krypterings-ID: [8-siffrigt nummer]

1. Med tiden ökar kostnaden, slösa inte din tid

2. Endast vi kan hjälpa dig, ingen annan.

3. VAR FÖRSIKTIG !!! Om du fortfarande försöker hitta andra lösningar på problemet, gör en säkerhetskopia av filerna du vill experimentera med och spela med dem. Annars kan de skadas permanent

4. Alla tjänster som erbjuder dig hjälp eller bara tar pengar från dig och försvinner, eller de kommer att vara mellanhänder mellan oss, med uppblåst värde. Eftersom motgiften endast är bland skaparna av viruset '

Vissa varianter av 'Job2019@tutanota.com' Ransomware sägs producera en enkel dialogruta istället för 'Dina filer är krypterade!' skärm som säger:

'Alla dina filer är krypterade

För att dekryptera dina filer, kontakta oss med hjälp av detta e-postmeddelande: [e-postadress] Ställ in ämnet "Krypterings-ID: [8-siffrigt nummer].

Vi erbjuder gratis dekryptering av dina testfiler som ett bevis. Du kan bifoga dem till ditt e-postmeddelande så skickar vi dig dekrypterade.

Dekrypteringspriset ökar över tiden, skynda dig och få rabatt.

Dekryptering med hjälp av tredje part kan leda till bluff eller ökat pris. '

De berörda uppgifterna kan få en av två tillägg - '.ID- [8-siffrigt nummer]. [Job2019@tutanota.com] .phobos' eller '.ID- [8-siffrigt nummer]. [Job2019@tutanota.com] .phobos . ' Till exempel kan 'Sabaton-Carolus Rex.mp3' byta namn till 'Sabaton-Carolus Rex.mp3.ID-91651720. [Job2019@tutanota.com] .phobos' och 'Sabaton-Carolus Rex.mp3.ID-68941751. [Job2019@tutanota.com] .phobos. ' Vi rekommenderar att du undviker förhandlingar med ransomware-aktörerna eftersom du kanske inte får en dekrypterare. Du bör använda säkerhetskopior av data för att bygga upp din filstruktur och köra en fullständig systemskanning för att ta bort de resurser som kan finnas kvar av 'Job2019@tutanota.com' Ransomware.

Alias

5 säkerhetsleverantörer flaggade den här filen som skadlig.

| Antivirus Vendor | Upptäckt |

|---|---|

| CAT-QuickHeal | Win32.Trojan.Obfuscated.gx.3 |

| AVG | Downloader.Obfuskated |

| Prevx1 | Covert.Sys.Exec |

| Microsoft | TrojanDownloader:Win32/Agent.ZZC |

| AntiVir | TR/Crypt.XPACK.Gen |

Phobos Ransomware skärmdumpar

Filsysteminformation

| # | Filnamn | MD5 |

Detektioner

Detektioner: Antalet bekräftade och misstänkta fall av ett särskilt hot som upptäckts på infekterade datorer enligt rapporter från SpyHunter.

|

|---|---|---|---|

| 1. | rrr_output7251B30.exe | b3b69dabf55cf7a7955960d0c0575c27 | 72 |

| 2. | rrr_output713F8B0.exe | 29d51846a76a1bfbac91df5af4f7570e | 64 |

| 3. | rrr_output8F2121F.exe | 5d533ba319fe6fd540d29cf8366775b1 | 63 |

| 4. | rrr_outputEE209BF.exe | 3677195abb0dc5e851e9c4bce433c1d2 | 59 |

| 5. | rrr_output89A8FEF.exe | 75d594f166d438ded4f4f1495a9b57b6 | 51 |

| 6. | rrr_output354CF0.exe | 360f782f4a688aba05f73b7a0d68ef43 | 51 |

| 7. | rrr_output7492970.exe | 376625a4a031656f0667723cd601f333 | 49 |

| 8. | yvihok.exe | 00db62e1b519159b0c20c00c2e97288b | 46 |

| 9. | rrr_outputE17E73F.exe | f9ef51967dcb4120df9919ac5423bc13 | 39 |

| 10. | rrr_outputDBB65DF.exe | cd16baef95d0f47387e7336ceab30e19 | 32 |

| 11. | rr_output89224BF.exe | fb9df7345520194538db6eef48fb0652 | 31 |

| 12. | rrr_outputF71089F.exe | 3d5ec29f0374fce02c5816c24907cafe | 27 |

| 13. | rr_output5F98E0.exe | 559973f8550ce68f7bae9c3e3aaa26aa | 21 |

| 14. | rrr_outputF0DA6CF.exe | f653bc6e6dda82e487bfc4bc5197042b | 21 |

| 15. | rr_output12C4770.exe | 45a9b21bd51f52db2b58ae7ae94cd668 | 18 |

| 16. | rrr_output940674F.exe | b76fbb1b51118459d119d2be049d7aa5 | 18 |

| 17. | rrr_output3A9CF40.exe | 6fa328484123906a6cfbbf5c6d7f9587 | 10 |

| 18. | rrr_outputD25868F.exe | b43db466c60b32a1b76fe3095851d026 | 8 |

| 19. | rr_output12F8B00.exe | 0f9f6b73beef0dba5d4f348da8393379 | 7 |

| 20. | rrr_output43f40e0.exe | d1258b39c924746ed711af72e35e8262 | 5 |

| 21. | ac044b97c4bfecc78ffa3efa53ffd0938eab2d04e3ec983a5bbb0fd5059aaaec.exe | 26c23da3b8683eb3a727d54dcb8ce2f0 | 5 |

| 22. | rr_output516C100.exe | e8dedea6ce819f863da0c75c9d9bccde | 4 |

| 23. | rrr_output8f0a14f.exe | 52e6b8ee647e675969d36b69070d1047 | 4 |