Программа-вымогатель Dharma

Карта показателей угрозы

Карта оценки угроз EnigmaSoft

EnigmaSoft Threat Scorecards — это отчеты об оценке различных вредоносных программ, которые были собраны и проанализированы нашей исследовательской группой. EnigmaSoft Threat Scorecards оценивает и ранжирует угрозы, используя несколько показателей, включая реальные и потенциальные факторы риска, тенденции, частоту, распространенность и постоянство. EnigmaSoft Threat Scorecards регулярно обновляются на основе данных и показателей наших исследований и полезны для широкого круга пользователей компьютеров, от конечных пользователей, ищущих решения для удаления вредоносных программ из своих систем, до экспертов по безопасности, анализирующих угрозы.

EnigmaSoft Threat Scorecards отображает разнообразную полезную информацию, в том числе:

Popularity Rank: The ranking of a particular threat in EnigmaSoft’s Threat Database.

Уровень серьезности: определенный уровень серьезности объекта, представленный в числовом виде на основе нашего процесса моделирования рисков и исследований, как описано в наших критериях оценки угроз .

Зараженные компьютеры: количество подтвержденных и предполагаемых случаев конкретной угрозы, обнаруженной на зараженных компьютерах, по данным SpyHunter.

См. также Критерии оценки угроз .

| Popularity Rank: | 20,339 |

| Уровень угрозы: | 100 % (Высокая) |

| Зараженные компьютеры: | 26,331 |

| Первый раз: | November 17, 2016 |

| Последний визит: | October 24, 2025 |

| ОС(а) Затронутые: | Windows |

Dharma Ransomware - это троян-шифровальщик, который используется для вымогательства у пользователей компьютеров. В мире существует множество компьютеров, зараженных Dharma Ransomware. Похоже, что программа-вымогатель Dharma нацелена только на каталоги внутри каталога Users в Windows, при этом зашифрованные файлы получают суффикс [bitcoin143@india.com] .dharma, добавляемый в конец каждого имени файла. Варианты программы-вымогателя Dharma иногда не содержат записки о выкупе. Dharma Ransomware не мешает зараженному компьютеру работать должным образом, но каждый раз, когда файл добавляется в целевые каталоги, он будет зашифрован, если заражение Dharma Ransomware не будет удалено.

Оглавление

Программа-вымогатель Dharma может изменить свое имя

Некоторые пользователи компьютеров сообщают, что файл, используемый для доставки Dharma Ransomware, также может называться «skanda.exe», хотя это зависит от варианта, используемого в атаке. После того, как программа-вымогатель Dharma зашифровала файл, приложения жертвы больше не смогут его прочитать, пока он не будет расшифрован. К сожалению, для расшифровки файлов, которые были затронуты программой-вымогателем Dharma, необходимо иметь ключ дешифрования, который люди, ответственные за программу-вымогатель Dharma, будут хранить до тех пор, пока жертва не заплатит выкуп. Другой вариант программы-вымогателя Dharma находится в папке с именем opFirlma, в которой находится приложение plinck.exe. Весьма вероятно, что они генерируются случайным образом. Некоторые варианты Dharma Ransomware будут включать в себя записку о выкупе, содержащуюся в текстовом файле с именем README.txt, который доставит следующее сообщение:

'ВНИМАНИЕ!

На данный момент ваша система не защищена.

Мы можем исправить это и восстановить файлы.

Для восстановления системы напишите по этому адресу:

bitcoin143@india.com '

Как работает заражение программой-вымогателем Dharma

Аналитики по безопасности ПК подозревают, что Dharma Ransomware является одним из многих вариантов печально известного семейства Crysis Ransomware , которое несет ответственность за многочисленные атаки с лета 2016 года. Dharma Ransomware и его варианты, похоже, распространяются с использованием поврежденных вложений электронной почты, которые часто используются уязвимости в макросах на компьютере жертвы. Вполне возможно, что программа-вымогатель Dharma все еще находится в стадии разработки, поскольку некоторые образцы программы-вымогателя Dharma кажутся неполными и часто не содержат заметок о выкупе или других основных функций этих атак. Заражение Dharma Ransomware довольно типично для этих атак с использованием программ-вымогателей. Программа-вымогатель Dharma использует шифрование AES-256 для захвата данных жертвы, предотвращая доступ пользователей компьютеров к их файлам. Атаки Dharma Ransomware будут нацелены на следующие каталоги:

- % UserProfile% \ Рабочий стол

- % UserProfile% \ Downloads

- % UserProfile% \ Documents

- % UserProfile% \ Картинки

- % UserProfile% \ Музыка

- % UserProfile% \ Videos

Работа с программами-вымогателями Dharma

Аналитики по безопасности ПК настоятельно рекомендуют пользователям компьютеров не платить выкуп Dharma Ransomware. Маловероятно, что люди, ответственные за программу-вымогатель Dharma, предоставят средства для расшифровки зараженных файлов, особенно в случае программы-вымогателя Dharma, которая явно все еще находится в стадии разработки. Фактически, с равной вероятностью люди, ответственные за атаку Dharma Ransomware, просто попросят жертву заплатить больше денег или просто проигнорируют ее запросы.

Как и в случае с большинством троянцев-вымогателей, лучшим решением для атаки является создание надежной системы резервного копирования. Таким образом, пользователи компьютеров могут оправиться от атаки Dharma Ransomware, восстановив свои файлы из резервной копии, без необходимости платить выкуп. Фактически, если создание резервных копий файлов станет обычной и широко распространенной практикой, такие атаки, как Dharma Ransomware, скорее всего, перестанут существовать, поскольку люди, ответственные за эти угрозы, больше не будут иметь никакого способа заставить пользователей компьютеров платить выкуп, чтобы восстановить доступ к собственные файлы. Аналитики вредоносных программ также советуют пользователям компьютеров проявлять осторожность при работе с электронной почтой, поскольку Dharma Ransomware может распространяться через поврежденные вложения электронной почты.

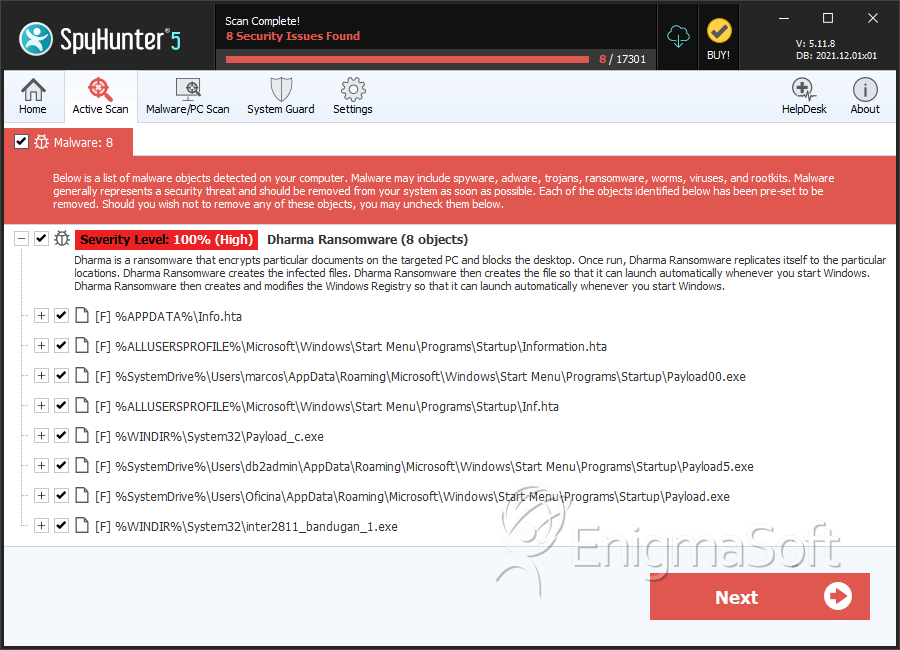

SpyHunter обнаруживает и удаляет Программа-вымогатель Dharma

Сведения о файловой системе

| # | Имя файла | MD5 |

Обнаружения

Обнаружения: количество подтвержденных и предполагаемых случаев конкретной угрозы, обнаруженных на зараженных компьютерах, согласно данным SpyHunter.

|

|---|---|---|---|

| 1. | Payload00.exe | faccdfb32516a9c2dbe714a73712b764 | 104 |

| 2. | Information.hta | 16ccedd463222fbfa8b7e2678d892a7c | 51 |

| 3. | Inf.hta | 1bf867566ccfc201dcf9688a9a21d80b | 46 |

| 4. | Payload5.exe | b097e84cd3abd15f564f1e0b77cb2d50 | 26 |

| 5. | inter2811_bandugan_1.exe | 703c42e5456731444cf68cc27fdfbe96 | 24 |

| 6. | explorer.exe | 674bfb3719ce1b9d30dd906c20251090 | 22 |

| 7. | setap28.exe | 1e1bf7697917466739cb5d8c9b31f7d3 | 19 |

| 8. | Payload(1)_c.exe | 7fb036338464c8dcf226c8b269227b65 | 17 |

| 9. | Payload2.exe | a9f94a2a8501bf15d8ac1eef95cce3e4 | 16 |

| 10. | Payload0.exe | 17bf92deca1953c6ebf2aafb5bf8ebf1 | 15 |

| 11. | Info.hta | 6dddb8c4f20b570a0200beca9bb1f7f2 | 12 |

| 12. | payload.exe | d1487253cee49b68aebae1481e34f8fd | 11 |

| 13. | setap30.exe | eb39803ca6b4540d3001562e07e30ed7 | 10 |

| 14. | setap2.exe | b57d4e839a2f367c64c93ac0860c933c | 10 |

| 15. | Payload31.exe | db2a372dfcaa0dbba4aaff2eaeb5e516 | 9 |

| 16. | Payload30.exe | f6fafa7b9508f9f03ed6c8e4f43f3bb4 | 8 |

| 17. | Payload12.exe | d8f6ff36e853b4ea86b7d8b771ea2a89 | 8 |

| 18. | payload_CHKS26_c.exe | 52d740c82f8d0437cf877d688c7a91a7 | 8 |

| 19. | Payloadn_c.exe | 8d88bb7595cc40e311740c9487684020 | 7 |

| 20. | Payload03.exe | cdc19024a2e99c62987dc2c29b7c4322 | 7 |

| 21. | setap00.exe | 5c2fda3a416193055cc02a6cc6876ca7 | 3 |

| 22. | 1801.exe | 44d550f8ac8711121fe76400727176df | 3 |

| 23. | setap_c.exe | 72ec9b3d1079d3236481a626295a9bb6 | 1 |