QRYPT Ransomware

QRYPT grasina išpirkos reikalaujančia programine įranga, skirta aukų failams užšifruoti, todėl jie tampa nepasiekiami, kol nebus sumokėta išpirka. Šis išpirkos reikalaujančios programos variantas yra žinomas dėl savo pažangių šifravimo metodų ir slaptų platinimo metodų. Iš tiesų, ši žalinga programinė įranga yra specialiai sukurta failams užšifruoti ir modifikuoti jų pavadinimus pridedant unikalų plėtinį – „.qrypt“. Be to, ji taip pat pateikia išpirkos raštelį pavadinimu „Readme How to Recover.txt“. Norėdami parodyti, kaip QRYPT atlieka failų pervardijimo procesą, jis pakeičia failus, pvz., „1.jpg“ į „1.jpg.qrypt“ ir „2.png“ į „2.png.qrypt“. Šis modelis tęsiasi kiekvienam paveiktam failui.

Turinys

QRYPT Ransomware užrakina duomenis apie užkrėstus įrenginius

QRYPT Ransomware išpirkos raštelyje rašoma, kad aukos duomenys buvo užšifruoti ir gali būti iššifruoti tik padedant užpuolikams. Norėdami atkurti failus, aukai nurodoma iš užpuolikų gauti iššifravimo įrankį. Pastaboje taip pat įspėjama, kad jos nepaisydami užpuolikai skelbs aukos duomenis „Dark Web“.

Be to, išpirkos rašte paaiškinama, kad, norėdama susisiekti su užpuolikais, auka turi atsisiųsti TOR naršyklę ir pasiekti savo svetainę naudodama pateiktą ID ir slaptažodį. Pastaba įspėja, kad negalima atskirai keisti ar atkurti failų, nes dėl to jie gali būti neatkuriami.

Kaip elgtis po Ransomware atakos?

Šiuolaikinėje skaitmeninėje aplinkoje labai svarbu, kad išpirkos reikalaujančių programų atakų aukos suprastų baisias pasidavimo grėsmės veikėjų reikalavimams pasekmes. Nors gali atrodyti, kad išpirkos sumokėjimas yra lengviausias sprendimas, reikia žinoti, kad niekas negali garantuoti, kad užpuolikai tikrai pateiks iššifravimo įrankį. Be to, dėl tokio veiksmo gali būti prarasta daug pinigų ir duomenų, o tai dar labiau pablogins ir taip keblią situaciją.

Naudinga pripažinti, kad išpirkos reikalaujančių programų užšifruotų failų iššifravimas yra nepaprastai sudėtinga užduotis, kurią retai pavyksta pasiekti be tiesioginio pačių užpuolikų dalyvavimo. Tai reiškia, kad aukos iš esmės yra bejėgės, siekdamos atgauti prieigą prie savo vertingų duomenų, o mokėti išpirką tampa dar rizikingesnis pasiūlymas.

Atsižvelgiant į šiuos stulbinančius šansus, aukoms būtina sutelkti pastangas, kad pašalintų išpirkos reikalaujančią programinę įrangą iš pažeistų sistemų. Tai darydami jie gali ne tik užkirsti kelią būsimam šifravimui, bet ir apsaugoti kitus kompiuterius, prijungtus prie jų vietinio tinklo, kad jie netaptų panašių atakų aukomis.

Galiausiai sprendimas nemokėti išpirkos yra tas, kuris teikia pirmenybę ilgalaikiam saugumui ir vientisumui, o ne trumpalaikiam patogumui. Aukos turi išlikti budrios, ieškoti profesionalios pagalbos ir ieškoti alternatyvių duomenų atkūrimo būdų. Būdami sąmoningi ir imdamiesi iniciatyvių priemonių, asmenys ir organizacijos gali sustiprinti savo atsparumą nuolat kylančiai išpirkos programų atakų grėsmei.

Įrenginių apsauga nuo Ransomware grėsmių

Norėdami apsaugoti įrenginius ir duomenis nuo išpirkos reikalaujančių programų atakų, vartotojai turėtų laikytis išsamios saugumo strategijos:

- Įprastos atsarginės kopijos : apsaugokite savo duomenis reguliariai kurdami atsargines jų kopijas į autonominį standųjį diską arba debesies saugyklą. Įsitikinkite, kad atsarginės kopijos yra atnaujintos.

- Atsarginės kopijos neprisijungus : norint apsaugoti duomenis, net jei jūsų sistema užsikrečia išpirkos reikalaujančia programine įranga, labai svarbu turėti bent vieną atsarginę kopiją neprisijungus.

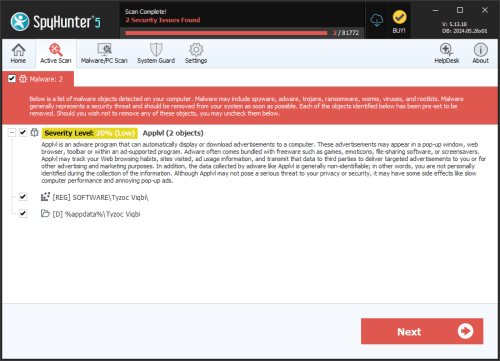

- Naudokite saugos programinę įrangą : Apsaugokite savo įrenginius įdiegdami patikimą antivirusinę ir kenkėjiškų programų programinę įrangą. Atnaujinkite šiuos įrankius ir reguliariai atlikite sistemos nuskaitymą.

- Ugniasienės : įgalinkite ir sukonfigūruokite ugniasienę, kad išvengtumėte neteisėtos prieigos prie tinklo ir įrenginių.

- Atnaujinkite programinę įrangą : pataisykite pažeidžiamumus, kuriuos išpirkos reikalaujančios programos gali išnaudoti reguliariai atnaujindamos operacinę sistemą. Užtikrinkite, kad visos programos, įskaitant žiniatinklio naršykles ir papildinius, taip pat būtų atnaujintos naudojant naujausius saugos pataisymus.

- Įdiekite el. pašto apsaugą : sumažinkite išpirkos reikalaujančių programų riziką naudodami patikimus šlamšto filtrus, kurie gali aptikti ir blokuoti sukčiavimo el. laiškus. Būkite atsargūs dirbdami su el. pašto priedais ir nuorodomis, ypač jei jie siunčiami iš nežinomų ar įtartinų šaltinių.

- Praktikuokite saugų naršymą : apsilankykite tik tam skirtose svetainėse ir nespustelėkite iššokančiųjų skelbimų ir neatsisiųskite failų iš nepatikimų svetainių. Naudokite skelbimų blokatorius, kad sumažintumėte kenkėjiškų reklamų, galinčių sukelti išpirkos reikalaujančias programas, riziką.

- Apriboti vartotojo teises : laikykitės mažiausių privilegijų principo priskirdami vartotojams minimalius reikalingus leidimus jų užduotims atlikti. Kasdienei veiklai nenaudokite paskyrų su administratoriaus teisėmis. Įgalinkite vartotojo abonemento valdymą (UAC), kad išvengtumėte neteisėtų sistemos pakeitimų.

- Mokykite save ir savo komandą : padidinkite savo ir komandos supratimą apie išpirkos reikalaujančių programų riziką ir kibernetinio saugumo geriausios praktikos svarbą. Sukurkite ir perduokite reagavimo į incidentą planą išpirkos reikalaujančios programinės įrangos atakos atveju.

- Išjungti nuotolinio darbalaukio protokolą (RDP) : jei nereikia, išjunkite RDP. Jei reikia, apsaugokite jį naudodami stiprius slaptažodžius, dviejų veiksnių autentifikavimą ir apribokite IP adresus, kurie gali jį pasiekti.

- Stebėti tinklo ir sistemos veiklą : reguliariai stebėkite sistemos žurnalus ir įspėjimus dėl bet kokios įtartinos veiklos, kuri gali rodyti išpirkos reikalaujančios programos ataką. Įdiekite invazijos aptikimo ir prevencijos sistemas, kad nustatytų ir sustabdytumėte galimas grėsmes.

Įgyvendindami šias priemones, vartotojai gali žymiai sumažinti riziką tapti išpirkos reikalaujančių programų infekcijų aukomis ir užtikrinti jūsų įrenginių bei duomenų saugumą.

QRYPT Ransomware sugeneruotas visas išpirkos raštas yra:

'[ Hello, Victim's Name ]

BY QRYPT\n"www.gram,ggragrgra

What happened?

Your data has been encrypted. We used robust encryption algorithms, making it impossible to decrypt your data without our help.

However, you can restore everything by acquiring a decoder program from us. This program will restore all your encrypted data.

Follow our instructions below, and you will retrieve all your data.

If you continue to ignore this message, we will report the hack to the mainstream media and publish your data on the dark web.What guarantees?

We value our reputation. If we fail to fulfill our obligations, no one will pay us, and this is not in our interest.

Our decryption software is thoroughly tested, and we guarantee that it will decrypt your data. We will also provide guidance on how to use it.

We guarantee to decrypt up to 03 files for free. Visit our website and contact us.What information was compromised?

We have copied over 50 GB from your network. Here are some proofs, for additional confirmations.

If you ignore us, the information will be disclosed to the public.

ProofsHow to contact us?

Download the TOR browser (TOR).

Access our website (QRYPT).

RoomID: -

Password: -

!!! DANGER !!!

DO NOT MODIFY or attempt to RECOVER any files on your own. If you corrupt any file, the decryption software WILL NOT be able to RESTORE THEM.

!!! DANGER !!!'