QRYPT Ransomware

QRYPT truer med løsepenge, der er designet til at kryptere ofrenes filer, hvilket gør dem utilgængelige, indtil en løsesum er betalt. Denne ransomware-variant er kendt for sine avancerede krypteringsteknikker og snigende udbredelsesmetoder. Faktisk er denne skadelige software specielt skabt til at kryptere filer og derefter ændre deres filnavne ved at tilføje en unik udvidelse - '.qrypt.' Derudover leverer den også en løsesum note med titlen 'Readme How to Recover.txt.' For at illustrere, hvordan QRYPT udfører sin filomdøbningsproces, ændrer den filer, såsom '1.jpg' til '1.jpg.qrypt' og '2.png' til '2.png.qrypt.' Dette mønster fortsætter for hver berørt fil.

Indholdsfortegnelse

QRYPT Ransomware låser data på inficerede enheder

Løsesedlen fra QRYPT Ransomware siger, at ofrets data er blevet krypteret og kun kan dekrypteres med angribernes hjælp. For at gendanne filer bliver offeret bedt om at få et dekrypteringsværktøj fra angriberne. Notatet advarer også om, at ignorering af det vil resultere i, at angriberne offentliggør ofrets data på Dark Web.

Derudover forklarer løsesumsedlen, at for at kontakte angriberne skal offeret downloade TOR-browseren og få adgang til deres hjemmeside ved hjælp af det medfølgende ID og adgangskode. Noten advarer mod at ændre eller gendanne filer uafhængigt, da dette kan gøre dem uoprettelige.

Hvordan kommer man videre efter et Ransomware-angreb?

I dagens digitale landskab er det afgørende for ofre for ransomware-angreb at forstå de frygtelige konsekvenser af at bukke under for kravene fra trusselsaktører. Selvom det kan virke som om at betale løsesum er den nemmeste løsning, skal man vide, at der ikke er noget, der kan garantere, at angriberne rent faktisk vil levere et dekrypteringsværktøj. Desuden kan denne fremgangsmåde føre til betydelige penge- og datatab, hvilket forværrer den allerede foruroligende situation.

Det er nyttigt at erkende, at dekryptering af filer krypteret med ransomware er en overordentlig kompleks opgave, som sjældent kan opnås uden direkte involvering af angriberne selv. Dette betyder, at ofre i det væsentlige er magtesløse i deres søgen efter at genvinde adgang til deres værdifulde data, og at betale løsesum bliver et endnu mere risikabelt forslag.

I betragtning af disse svimlende odds er det bydende nødvendigt for ofre at fokusere deres indsats på at eliminere ransomware fra deres kompromitterede systemer. Ved at gøre det kan de ikke kun forhindre fremtidige krypteringer, men også beskytte andre computere, der er tilsluttet deres lokale netværk, fra at blive offer for lignende angreb.

I sidste ende er beslutningen om ikke at betale løsesum en, der prioriterer langsigtet sikkerhed og integritet frem for kortsigtet bekvemmelighed. Ofre skal forblive på vagt, søge professionel assistance og udforske alternative muligheder for datagendannelse. Ved at forblive oplyst og tage proaktive foranstaltninger kan enkeltpersoner og organisationer styrke deres modstandsdygtighed mod den stadigt truende trussel om ransomware-angreb.

Beskyttelse af dine enheder mod ransomware-trusler

For at forsvare enheder og data mod ransomware-angreb bør brugere vedtage en omfattende sikkerhedsstrategi:

- Regelmæssige sikkerhedskopier : Beskyt dine data ved regelmæssigt at sikkerhedskopiere dem til en autonom harddisk eller skylager. Sørg for at holde dine sikkerhedskopier opdaterede.

- Offline sikkerhedskopier : For at beskytte dine data, selvom dit system bliver inficeret med ransomware, er det afgørende at vedligeholde mindst én offline sikkerhedskopi.

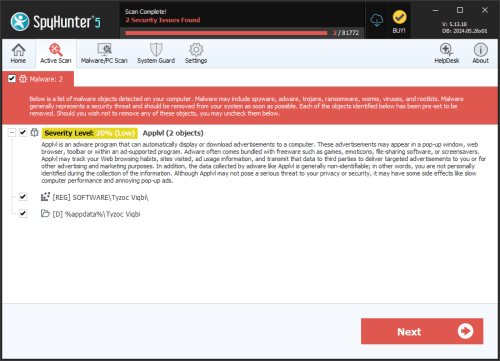

- Brug sikkerhedssoftware : Beskyt dine enheder ved at installere velrenommeret antivirus- og anti-malware-software. Hold disse værktøjer opdateret, og kør regelmæssige systemscanninger.

- Firewalls : Aktiver og konfigurer en firewall for at forhindre uautoriseret adgang til dit netværk og dine enheder.

- Hold software opdateret : Patch sårbarheder, som ransomware kan udnytte ved regelmæssigt at opdatere dit operativsystem. Sørg for, at alle applikationer, inklusive webbrowsere og plugins, også holdes opdateret med de seneste sikkerhedsrettelser.

- Implementer e-mailsikkerhed : Reducer risikoen for ransomware ved at bruge robuste spamfiltre, der kan registrere og blokere phishing-e-mails. Vær forsigtig, når du håndterer vedhæftede filer og links, især hvis de er sendt fra ukendte eller mistænkelige kilder.

- Øv i sikker browsing : Besøg kun dedikerede websteder, og klik ikke på pop op-reklamer eller download filer fra ikke-pålidelige websteder. Brug annonceblokkere for at minimere risikoen for ondsindede reklamer, der kan føre til ransomware-infektioner.

- Begræns brugerrettigheder : Overhold princippet om mindste privilegier ved at tildele brugere de nødvendige minimumstilladelser til deres opgaver. Undgå at bruge konti med administrative rettigheder til daglige aktiviteter. Aktiver User Account Control (UAC) for at forhindre uautoriserede ændringer af dit system.

- Uddan dig selv og dit team : Øg bevidstheden om ransomware-risici og vigtigheden af bedste praksis for cybersikkerhed blandt dig selv og dit team. Udarbejd og kommuniker en hændelsesresponsplan i tilfælde af et ransomware-angreb.

- Deaktiver RDP (Remote Desktop Protocol) : Deaktiver RDP, hvis det ikke er nødvendigt. Hvis det er nødvendigt, skal du sikre det med stærke adgangskoder, to-faktor-godkendelse og begrænse de IP-adresser, der kan få adgang til det.

- Overvåg netværks- og systemaktivitet : Overvåg regelmæssigt systemlogfiler og advarsler for enhver mistænkelig aktivitet, der kan indikere et ransomware-angreb. Implementer invasionsdetektions- og forebyggelsessystemer for at identificere og stoppe potentielle trusler.

Ved at implementere disse foranstaltninger vil brugere sandsynligvis reducere risikoen for at blive ofre for ransomware-infektioner betydeligt og sikre sikkerheden af dine enheder og data.

Den fulde løsesumseddel genereret af QRYPT Ransomware er:

'[ Hello, Victim's Name ]

BY QRYPT\n"www.gram,ggragrgra

What happened?

Your data has been encrypted. We used robust encryption algorithms, making it impossible to decrypt your data without our help.

However, you can restore everything by acquiring a decoder program from us. This program will restore all your encrypted data.

Follow our instructions below, and you will retrieve all your data.

If you continue to ignore this message, we will report the hack to the mainstream media and publish your data on the dark web.What guarantees?

We value our reputation. If we fail to fulfill our obligations, no one will pay us, and this is not in our interest.

Our decryption software is thoroughly tested, and we guarantee that it will decrypt your data. We will also provide guidance on how to use it.

We guarantee to decrypt up to 03 files for free. Visit our website and contact us.What information was compromised?

We have copied over 50 GB from your network. Here are some proofs, for additional confirmations.

If you ignore us, the information will be disclosed to the public.

ProofsHow to contact us?

Download the TOR browser (TOR).

Access our website (QRYPT).

RoomID: -

Password: -

!!! DANGER !!!

DO NOT MODIFY or attempt to RECOVER any files on your own. If you corrupt any file, the decryption software WILL NOT be able to RESTORE THEM.

!!! DANGER !!!'