QRYPT الفدية

يهدد QRYPT برامج الفدية المصممة لتشفير ملفات الضحايا، مما يجعلها غير قابلة للوصول حتى يتم دفع الفدية. يُعرف متغير برامج الفدية هذا بتقنيات التشفير المتقدمة وطرق الانتشار الخفية. في الواقع، تم إنشاء هذا البرنامج الضار خصيصًا لتشفير الملفات ثم تعديل أسماء الملفات الخاصة بها عن طريق إضافة ملحق فريد - '.qrypt'. بالإضافة إلى ذلك، فإنه يقدم أيضًا مذكرة فدية بعنوان "الملف التمهيدي How to Recover.txt". لتوضيح كيفية تنفيذ QRYPT لعملية إعادة تسمية الملف، فإنه يغير الملفات، مثل "1.jpg" إلى "1.jpg.qrypt" و"2.png" إلى "2.png.qrypt". يستمر هذا النمط لكل ملف متأثر.

جدول المحتويات

يقوم برنامج QRYPT Ransomware بتأمين البيانات الموجودة على الأجهزة المصابة

تشير مذكرة الفدية الخاصة ببرنامج QRYPT Ransomware إلى أن بيانات الضحية قد تم تشفيرها ولا يمكن فك تشفيرها إلا بمساعدة المهاجمين. لاستعادة الملفات، يُطلب من الضحية الحصول على أداة فك التشفير من المهاجمين. وتحذر المذكرة أيضًا من أن تجاهلها سيؤدي إلى قيام المهاجمين بنشر بيانات الضحية على الويب المظلم.

بالإضافة إلى ذلك، توضح مذكرة الفدية أنه من أجل الاتصال بالمهاجمين، يجب على الضحية تنزيل متصفح TOR والوصول إلى موقع الويب الخاص بهم باستخدام المعرف وكلمة المرور المقدمين. تحذر المذكرة من تعديل الملفات أو استعادتها بشكل مستقل، لأن ذلك قد يجعلها غير قابلة للاسترداد.

كيفية المتابعة بعد هجوم برامج الفدية؟

في المشهد الرقمي اليوم، من المهم لضحايا هجمات برامج الفدية أن يفهموا العواقب الوخيمة للاستسلام لمطالب الجهات التهديدية. في حين أنه قد يبدو أن دفع الفدية هو الحل الأسهل، يجب على المرء أن يعلم أنه لا يوجد شيء يمكن أن يضمن أن المهاجمين سيوفرون بالفعل أداة فك التشفير. علاوة على ذلك، قد يؤدي مسار العمل هذا إلى خسارة كبيرة في الأموال والبيانات، مما يؤدي إلى تفاقم الوضع المحزن بالفعل.

من المفيد أن نعترف بأن فك تشفير الملفات المشفرة بواسطة برامج الفدية هي مهمة معقدة للغاية، ونادرًا ما يمكن تحقيقها دون المشاركة المباشرة للمهاجمين أنفسهم. وهذا يعني أن الضحايا لا حول لهم ولا قوة في سعيهم لاستعادة الوصول إلى بياناتهم القيمة، ويصبح دفع الفدية عرضًا أكثر خطورة.

ونظرًا لهذه الاحتمالات المذهلة، فمن الضروري أن يركز الضحايا جهودهم على إزالة برامج الفدية من أنظمتهم المعرضة للخطر. ومن خلال القيام بذلك، لا يمكنهم فقط منع التشفيرات المستقبلية، بل يمكنهم أيضًا حماية أجهزة الكمبيوتر الأخرى المتصلة بشبكتهم المحلية من الوقوع فريسة لهجمات مماثلة.

وفي نهاية المطاف، فإن قرار عدم دفع الفدية هو قرار يعطي الأولوية للأمن والنزاهة على المدى الطويل على الراحة على المدى القصير. يجب على الضحايا أن يظلوا يقظين وأن يطلبوا المساعدة المهنية ويستكشفوا طرقًا بديلة لاستعادة البيانات. من خلال البقاء على اطلاع واتخاذ تدابير استباقية، يمكن للأفراد والمنظمات تعزيز قدرتهم على الصمود في مواجهة التهديد الدائم المتمثل في هجمات برامج الفدية.

حماية أجهزتك من تهديدات برامج الفدية

للدفاع عن الأجهزة والبيانات من هجمات برامج الفدية، يجب على المستخدمين اعتماد استراتيجية أمنية شاملة:

- النسخ الاحتياطية المنتظمة : قم بحماية بياناتك عن طريق نسخها احتياطيًا بشكل منتظم على محرك أقراص ثابت مستقل أو وحدة تخزين سحابية. تأكد من تحديث النسخ الاحتياطية الخاصة بك.

- النسخ الاحتياطية دون اتصال : لحماية بياناتك حتى في حالة إصابة نظامك ببرامج الفدية، فمن الضروري الاحتفاظ بنسخة احتياطية واحدة على الأقل دون اتصال.

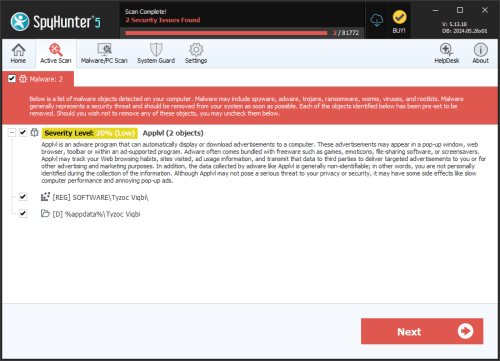

- استخدم برامج الأمان : قم بحماية أجهزتك عن طريق تثبيت برامج مكافحة الفيروسات والبرامج الضارة ذات السمعة الطيبة. حافظ على تحديث هذه الأدوات وقم بإجراء عمليات فحص منتظمة للنظام.

- جدران الحماية : قم بتمكين جدار الحماية وتكوينه لمنع الوصول غير المصرح به إلى شبكتك وأجهزتك.

- حافظ على تحديث البرامج : قم بتصحيح الثغرات الأمنية التي يمكن أن تستغلها برامج الفدية عن طريق تحديث نظام التشغيل الخاص بك بانتظام. تأكد من تحديث جميع التطبيقات، بما في ذلك متصفحات الويب والمكونات الإضافية، بأحدث تصحيحات الأمان.

- تنفيذ أمان البريد الإلكتروني : تقليل مخاطر برامج الفدية باستخدام مرشحات البريد العشوائي القوية التي يمكنها اكتشاف رسائل البريد الإلكتروني المخادعة وحظرها. توخ الحذر عند التعامل مع مرفقات وروابط البريد الإلكتروني، خاصة إذا تم إرسالها من مصادر غير معروفة أو مشبوهة.

- ممارسة التصفح الآمن : قم بزيارة مواقع الويب المخصصة فقط ولا تنقر على الإعلانات المنبثقة أو تقوم بتنزيل الملفات من مواقع غير موثوقة. استخدم أدوات حظر الإعلانات لتقليل مخاطر الإعلانات الضارة التي يمكن أن تؤدي إلى الإصابة ببرامج الفدية.

- الحد من امتيازات المستخدم : الالتزام بمبدأ الامتيازات الأقل عن طريق تعيين المستخدمين الحد الأدنى من الأذونات اللازمة لمهامهم. تجنب استخدام الحسابات ذات الامتيازات الإدارية للأنشطة اليومية. قم بتمكين التحكم في حساب المستخدم (UAC) لمنع التغييرات غير المصرح بها على نظامك.

- تثقيف نفسك وفريقك : تعزيز الوعي بمخاطر برامج الفدية وأهمية أفضل ممارسات الأمن السيبراني بينك وبين فريقك. قم بإعداد وإبلاغ خطة الاستجابة للحوادث في حالة وقوع هجوم ببرامج الفدية.

- تعطيل بروتوكول سطح المكتب البعيد (RDP) : إذا لم يكن ذلك مطلوبًا، فقم بتعطيل RDP. إذا لزم الأمر، قم بتأمينه باستخدام كلمات مرور قوية، والمصادقة الثنائية، والحد من عناوين IP التي يمكنها الوصول إليه.

- مراقبة نشاط الشبكة والنظام : مراقبة سجلات النظام وتنبيهاته بانتظام لأي نشاط مشبوه قد يشير إلى هجوم فدية. تنفيذ أنظمة الكشف عن الغزو والوقاية منه لتحديد التهديدات المحتملة وإيقافها.

من خلال تنفيذ هذه التدابير، من المرجح أن يقلل المستخدمون بشكل كبير من خطر الوقوع ضحية لعدوى برامج الفدية ويضمنون سلامة أجهزتك وبياناتك.

مذكرة الفدية الكاملة التي تم إنشاؤها بواسطة QRYPT Ransomware هي:

'[ Hello, Victim's Name ]

BY QRYPT\n"www.gram,ggragrgra

What happened?

Your data has been encrypted. We used robust encryption algorithms, making it impossible to decrypt your data without our help.

However, you can restore everything by acquiring a decoder program from us. This program will restore all your encrypted data.

Follow our instructions below, and you will retrieve all your data.

If you continue to ignore this message, we will report the hack to the mainstream media and publish your data on the dark web.What guarantees?

We value our reputation. If we fail to fulfill our obligations, no one will pay us, and this is not in our interest.

Our decryption software is thoroughly tested, and we guarantee that it will decrypt your data. We will also provide guidance on how to use it.

We guarantee to decrypt up to 03 files for free. Visit our website and contact us.What information was compromised?

We have copied over 50 GB from your network. Here are some proofs, for additional confirmations.

If you ignore us, the information will be disclosed to the public.

ProofsHow to contact us?

Download the TOR browser (TOR).

Access our website (QRYPT).

RoomID: -

Password: -

!!! DANGER !!!

DO NOT MODIFY or attempt to RECOVER any files on your own. If you corrupt any file, the decryption software WILL NOT be able to RESTORE THEM.

!!! DANGER !!!'