Oprogramowanie ransomware QRYPT

QRYPT zagraża oprogramowaniu ransomware zaprojektowanemu do szyfrowania plików ofiar, czyniąc je niedostępnymi do czasu zapłacenia okupu. Ten wariant ransomware jest znany z zaawansowanych technik szyfrowania i ukrytych metod rozprzestrzeniania się. Rzeczywiście, to szkodliwe oprogramowanie zostało specjalnie stworzone do szyfrowania plików, a następnie modyfikowania ich nazw poprzez dodanie unikalnego rozszerzenia - „.qrypt”. Dodatkowo dostarcza także notatkę z żądaniem okupu zatytułowaną „Readme How to Recover.txt”. Aby zilustrować, w jaki sposób QRYPT przeprowadza proces zmiany nazw plików, zmienia pliki takie jak „1.jpg” na „1.jpg.qrypt” i „2.png” na „2.png.qrypt”. Ten wzorzec jest kontynuowany w przypadku każdego pliku, którego dotyczy problem.

Spis treści

Ransomware QRYPT blokuje dane na zainfekowanych urządzeniach

Notatka z żądaniem okupu QRYPT Ransomware mówi, że dane ofiary zostały zaszyfrowane i można je odszyfrować jedynie przy pomocy atakujących. Aby przywrócić pliki, ofiara otrzymuje polecenie uzyskania od atakującego narzędzia deszyfrującego. Notatka ostrzega również, że zignorowanie jej spowoduje, że atakujący opublikują dane ofiary w Dark Web.

Ponadto w żądaniu okupu wyjaśniono, że aby skontaktować się z atakującymi, ofiara musi pobrać przeglądarkę TOR i uzyskać dostęp do swojej witryny internetowej przy użyciu podanego identyfikatora i hasła. Uwaga ostrzega przed samodzielnym modyfikowaniem lub odzyskiwaniem plików, ponieważ może to uniemożliwić ich odzyskanie.

Jak postępować po ataku ransomware?

W dzisiejszym cyfrowym krajobrazie dla ofiar ataków oprogramowania ransomware niezwykle ważne jest zrozumienie tragicznych konsekwencji poddania się żądaniom podmiotów zagrażających. Chociaż może się wydawać, że zapłacenie okupu jest najłatwiejszym rozwiązaniem, należy wiedzieć, że nic nie może zagwarantować, że osoby atakujące faktycznie udostępnią narzędzie do odszyfrowania. Co więcej, takie postępowanie może prowadzić do znacznych strat pieniężnych i danych, pogarszając i tak już niepokojącą sytuację.

Warto przyznać, że odszyfrowanie plików zaszyfrowanych przez oprogramowanie ransomware jest niezwykle złożonym zadaniem, które rzadko jest możliwe do wykonania bez bezpośredniego zaangażowania samych atakujących. Oznacza to, że ofiary są zasadniczo bezsilne w dążeniu do odzyskania dostępu do swoich cennych danych, a zapłata okupu staje się jeszcze bardziej ryzykowną propozycją.

Biorąc pod uwagę te zdumiewające szanse, ofiary muszą skoncentrować swoje wysiłki na wyeliminowaniu oprogramowania ransomware z zaatakowanych systemów. W ten sposób mogą nie tylko zapobiec przyszłemu szyfrowaniu, ale także zabezpieczyć inne komputery podłączone do ich sieci lokalnej przed staniem się ofiarą podobnych ataków.

Ostatecznie decyzja o niepłaceniu okupu to taka, w której priorytetem jest długoterminowe bezpieczeństwo i integralność, a nie krótkoterminowa wygoda. Ofiary muszą zachować czujność, zwrócić się o profesjonalną pomoc i zbadać alternatywne sposoby odzyskania danych. Pozostając oświeconym i podejmując proaktywne działania, osoby i organizacje mogą wzmocnić swoją odporność na stale rosnące zagrożenie atakami oprogramowania ransomware.

Ochrona urządzeń przed zagrożeniami typu ransomware

Aby chronić urządzenia i dane przed atakami oprogramowania ransomware, użytkownicy powinni przyjąć kompleksową strategię bezpieczeństwa:

- Regularne kopie zapasowe : chroń swoje dane, regularnie tworząc ich kopie zapasowe na autonomicznym dysku twardym lub w chmurze. Upewnij się, że Twoje kopie zapasowe są aktualne.

- Kopie zapasowe offline : Aby chronić swoje dane, nawet jeśli system zostanie zainfekowany oprogramowaniem ransomware, niezwykle ważne jest utworzenie co najmniej jednej kopii zapasowej offline.

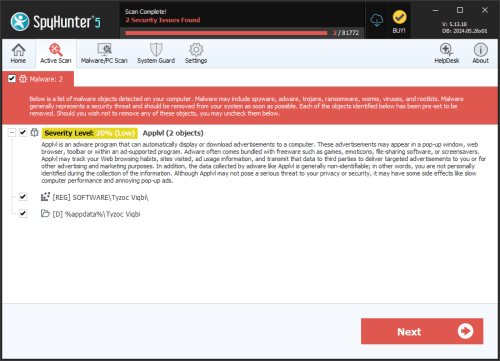

- Używaj oprogramowania zabezpieczającego : chroń swoje urządzenia, instalując renomowane oprogramowanie antywirusowe i chroniące przed złośliwym oprogramowaniem. Aktualizuj te narzędzia i regularnie skanuj system.

- Zapory sieciowe : włącz i skonfiguruj zaporę sieciową, aby zapobiec nieautoryzowanemu dostępowi do sieci i urządzeń.

- Aktualizuj oprogramowanie : łataj luki w zabezpieczeniach, które oprogramowanie ransomware może wykorzystać, regularnie aktualizując system operacyjny. Upewnij się, że wszystkie aplikacje, w tym przeglądarki internetowe i wtyczki, są również aktualne i zawierają najnowsze poprawki zabezpieczeń.

- Wdrożenie zabezpieczeń poczty e-mail : Zmniejsz ryzyko oprogramowania ransomware, korzystając z solidnych filtrów spamu, które mogą wykrywać i blokować wiadomości e-mail typu phishing. Zachowaj ostrożność podczas obchodzenia się z załącznikami i linkami do wiadomości e-mail, zwłaszcza jeśli są one wysyłane z nieznanych lub podejrzanych źródeł.

- Praktykuj bezpieczne przeglądanie : odwiedzaj tylko dedykowane witryny i nie klikaj wyskakujących reklam ani nie pobieraj plików z niezaufanych witryn. Używaj programów blokujących reklamy, aby zminimalizować ryzyko pojawienia się złośliwych reklam, które mogą prowadzić do infekcji ransomware.

- Ogranicz uprawnienia użytkowników : przestrzegaj zasady najmniejszych uprawnień, przypisując użytkownikom minimalne niezbędne uprawnienia do wykonywania ich zadań. Unikaj używania kont z uprawnieniami administracyjnymi do codziennych czynności. Włącz Kontrolę konta użytkownika (UAC), aby zapobiec nieautoryzowanym zmianom w systemie.

- Edukuj siebie i swój zespół : Zwiększ świadomość zagrożeń związanych z oprogramowaniem ransomware i znaczenia najlepszych praktyk w zakresie cyberbezpieczeństwa wśród siebie i swojego zespołu. Opracuj i przekaż plan reakcji na incydent w przypadku ataku oprogramowania ransomware.

- Wyłącz protokół pulpitu zdalnego (RDP) : jeśli nie jest to wymagane, wyłącz protokół RDP. W razie potrzeby zabezpiecz go silnym hasłem, uwierzytelnianiem dwuskładnikowym i ogranicz adresy IP, które mogą uzyskać do niego dostęp.

- Monitoruj aktywność sieci i systemu : Regularnie monitoruj dzienniki systemowe i alerty pod kątem wszelkich podejrzanych działań, które mogą wskazywać na atak oprogramowania ransomware. Wdrażaj systemy wykrywania i zapobiegania inwazji, aby identyfikować i powstrzymywać potencjalne zagrożenia.

Wdrażając te środki, użytkownicy prawdopodobnie znacznie zmniejszą ryzyko stania się ofiarą infekcji ransomware i zapewnią bezpieczeństwo swoich urządzeń i danych.

Pełna notatka o okupie wygenerowana przez QRYPT Ransomware to:

'[ Hello, Victim's Name ]

BY QRYPT\n"www.gram,ggragrgra

What happened?

Your data has been encrypted. We used robust encryption algorithms, making it impossible to decrypt your data without our help.

However, you can restore everything by acquiring a decoder program from us. This program will restore all your encrypted data.

Follow our instructions below, and you will retrieve all your data.

If you continue to ignore this message, we will report the hack to the mainstream media and publish your data on the dark web.What guarantees?

We value our reputation. If we fail to fulfill our obligations, no one will pay us, and this is not in our interest.

Our decryption software is thoroughly tested, and we guarantee that it will decrypt your data. We will also provide guidance on how to use it.

We guarantee to decrypt up to 03 files for free. Visit our website and contact us.What information was compromised?

We have copied over 50 GB from your network. Here are some proofs, for additional confirmations.

If you ignore us, the information will be disclosed to the public.

ProofsHow to contact us?

Download the TOR browser (TOR).

Access our website (QRYPT).

RoomID: -

Password: -

!!! DANGER !!!

DO NOT MODIFY or attempt to RECOVER any files on your own. If you corrupt any file, the decryption software WILL NOT be able to RESTORE THEM.

!!! DANGER !!!'