QRYPT 勒索軟體

QRYPT 正在威脅勒索軟體,該勒索軟體旨在加密受害者的文件,使受害者在支付贖金之前無法存取這些文件。這種勒索軟體變種以其先進的加密技術和隱密的傳播方法而聞名。事實上,這種有害軟體是專門為加密檔案而創建的,然後透過添加獨特的副檔名「.qrypt」來修改其檔案名稱。此外,它還提供了一份名為「Readme How to Recover.txt」的勒索字條。為了說明QRYPT 如何執行其檔案重命名過程,它將檔案變更為“1.jpg”,例如將“1.jpg”變更為“1.jpg.qrypt”,將“2.png”變更為“2. png.qrypt」。每個受影響的文件都會延續這種模式。

目錄

QRYPT 勒索軟體鎖定受感染裝置上的數據

QRYPT 勒索軟體的勒索字條顯示,受害者的資料已被加密,只有在攻擊者的幫助下才能解密。為了恢復文件,受害者被指示從攻擊者那裡獲取解密工具。該說明還警告說,忽略它將導致攻擊者在暗網上發布受害者的資料。

此外,勒索信中還解釋說,為了聯繫攻擊者,受害者必須下載 TOR 瀏覽器並使用提供的 ID 和密碼來訪問他們的網站。該註釋警告不要單獨修改或恢復文件,因為這可能會使它們無法恢復。

遭受勒索軟體攻擊後如何繼續?

在當今的數位環境中,勒索軟體攻擊的受害者必須了解屈服於威脅行為者的要求所帶來的可怕後果。雖然支付贖金似乎是最簡單的解決方案,但我們必須知道,沒有什麼可以保證攻擊者實際上會提供解密工具。此外,這種行為可能會導致重大的金錢和數據損失,從而增加劇本已令人痛苦的情況。

承認解密勒索軟體加密的檔案是一項極其複雜的任務是很有用的,如果沒有攻擊者本身的直接參與,這項任務很難實現。這意味著受害者基本上無力重新取得有價值的數據,而支付贖金則變得更加危險。

鑑於這些驚人的可能性,受害者必須集中精力從受感染的系統中消除勒索軟體。透過這樣做,他們不僅可以防止未來的加密,還可以保護連接到本地網路的其他電腦免受類似攻擊。

最終,不支付贖金的決定是優先考慮長期安全和完整性而不是短期便利的決定。受害者必須保持警惕,尋求專業協助並探索資料恢復的替代途徑。透過保持清醒並採取積極主動的措施,個人和組織可以增強抵禦日益迫在眉睫的勒索軟體攻擊威脅的能力。

保護您的裝置免受勒索軟體威脅

為了保護設備和資料免受勒索軟體攻擊,使用者應採取全面的安全策略:

- 定期備份:透過定期將資料備份到獨立硬碟或雲端儲存來保護您的資料。確保您的備份保持最新。

- 離線備份:即使您的系統受到勒索軟體感染,為了保護您的數據,維護至少一份離線備份副本至關重要。

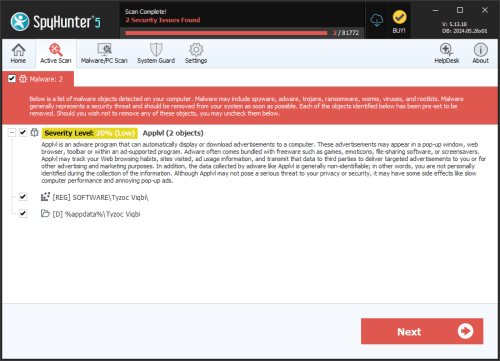

- 使用安全軟體:透過安裝信譽良好的防毒和反惡意軟體來保護您的裝置。保持這些工具更新並定期執行系統掃描。

- 防火牆:啟用和設定防火牆以防止未經授權的存取您的網路和裝置。

- 保持軟體更新:透過定期更新作業系統來修補勒索軟體可以利用的漏洞。確保所有應用程式(包括網頁瀏覽器和插件)也保持最新的安全修補程式。

- 實施電子郵件安全:透過使用可以偵測和阻止網路釣魚電子郵件的強大垃圾郵件過濾器來降低勒索軟體的風險。處理電子郵件附件和連結時要小心,特別是當它們是從未知或可疑來源發送時。

- 實施安全瀏覽:僅造訪專用網站,不要點擊彈出廣告或從不受信任的網站下載檔案。使用廣告攔截器可以最大限度地降低可能導致勒索軟體感染的惡意廣告的風險。

- 限制使用者權限:透過為使用者指派任務所需的最低權限來遵守最小權限原則。避免使用具有管理權限的帳戶進行日常活動。啟用使用者帳戶控制 (UAC) 以防止對系統進行未經授權的變更。

- 教育自己和您的團隊:增強您和您的團隊對勒索軟體風險以及網路安全最佳實踐重要性的認識。制定並傳達勒索軟體攻擊發生時的事件回應計畫。

- 停用遠端桌面協定 (RDP) :如果不需要,請停用 RDP。如有必要,請使用強密碼、雙重認證來保護它,並限制可以存取它的 IP 位址。

- 監控網路和系統活動:定期監控系統日誌和警報,以發現可能表明勒索軟體攻擊的任何可疑活動。實施入侵偵測和預防系統來識別和阻止潛在威脅。

透過實施這些措施,使用者可能會顯著降低成為勒索軟體感染受害者的風險,並確保設備和資料的安全。

QRYPT 勒索軟體產生的完整勒索資訊如下:

'[ Hello, Victim's Name ]

BY QRYPT\n"www.gram,ggragrgra

What happened?

Your data has been encrypted. We used robust encryption algorithms, making it impossible to decrypt your data without our help.

However, you can restore everything by acquiring a decoder program from us. This program will restore all your encrypted data.

Follow our instructions below, and you will retrieve all your data.

If you continue to ignore this message, we will report the hack to the mainstream media and publish your data on the dark web.What guarantees?

We value our reputation. If we fail to fulfill our obligations, no one will pay us, and this is not in our interest.

Our decryption software is thoroughly tested, and we guarantee that it will decrypt your data. We will also provide guidance on how to use it.

We guarantee to decrypt up to 03 files for free. Visit our website and contact us.What information was compromised?

We have copied over 50 GB from your network. Here are some proofs, for additional confirmations.

If you ignore us, the information will be disclosed to the public.

ProofsHow to contact us?

Download the TOR browser (TOR).

Access our website (QRYPT).

RoomID: -

Password: -

!!! DANGER !!!

DO NOT MODIFY or attempt to RECOVER any files on your own. If you corrupt any file, the decryption software WILL NOT be able to RESTORE THEM.

!!! DANGER !!!'