باج افزار QRYPT

QRYPT باجافزاری را تهدید میکند که برای رمزگذاری فایلهای قربانیان طراحی شده است و تا زمانی که باج پرداخت نشود، آنها را غیرقابل دسترس میسازد. این نوع باجافزار به دلیل تکنیکهای رمزگذاری پیشرفته و روشهای انتشار مخفیانه شناخته شده است. در واقع، این نرم افزار مضر به طور خاص برای رمزگذاری فایل ها و سپس تغییر نام فایل ها با افزودن یک پسوند منحصر به فرد ایجاد شده است - '.qrypt. علاوه بر این، یک یادداشت باج با عنوان "Readme How to Recover.txt" را نیز ارائه می دهد. برای نشان دادن اینکه QRYPT چگونه فرآیند تغییر نام فایل خود را انجام می دهد، فایل هایی مانند '1.jpg' را به '1.jpg.qrypt' و '2.png' را به '2.png.qrypt' تغییر می دهد. این الگو برای هر فایل آسیب دیده ادامه می یابد.

فهرست مطالب

باج افزار QRYPT داده ها را روی دستگاه های آلوده قفل می کند

یادداشت باجگیری باجافزار QRYPT میگوید که دادههای قربانی رمزگذاری شدهاند و تنها با کمک مهاجمان قابل رمزگشایی هستند. برای بازیابی فایلها، به قربانی دستور داده میشود که یک ابزار رمزگشایی از مهاجمان دریافت کند. این یادداشت همچنین هشدار می دهد که نادیده گرفتن آن منجر به انتشار داده های قربانی در دارک وب توسط مهاجمان می شود.

علاوه بر این، یادداشت باج توضیح می دهد که برای تماس با مهاجمان، قربانی باید مرورگر TOR را دانلود کرده و با استفاده از شناسه و رمز عبور ارائه شده به وب سایت خود دسترسی داشته باشد. این یادداشت در مورد اصلاح یا بازیابی فایلها به طور مستقل هشدار میدهد، زیرا ممکن است آنها را غیرقابل بازیابی کند.

چگونه به دنبال حمله باج افزار ادامه دهیم؟

در چشمانداز دیجیتال امروزی، درک عواقب وخیم تسلیم شدن در برابر خواستههای بازیگران تهدید برای قربانیان حملات باجافزار بسیار مهم است. در حالی که به نظر می رسد پرداخت باج ساده ترین راه حل است، اما باید بدانید که هیچ چیزی نمی تواند تضمین کند که مهاجمان واقعاً یک ابزار رمزگشایی ارائه می دهند. علاوه بر این، این مسیر عمل ممکن است منجر به از دست دادن قابل توجه پولی و دادهها شود و وضعیت نگرانکننده را تشدید کند.

اذعان به این نکته مفید است که رمزگشایی فایل های رمزگذاری شده توسط باج افزار یک کار بسیار پیچیده است، کاری که به ندرت بدون دخالت مستقیم خود مهاجمان قابل دستیابی است. این بدان معناست که قربانیان اساساً در تلاش برای دستیابی مجدد به دادههای ارزشمند خود ناتوان هستند و پرداخت باج به پیشنهادی حتی خطرناکتر تبدیل میشود.

با توجه به این شانس های خیره کننده، ضروری است که قربانیان تلاش خود را بر حذف باج افزار از سیستم های در معرض خطر خود متمرکز کنند. با انجام این کار، آنها نه تنها می توانند از رمزگذاری های آینده جلوگیری کنند، بلکه از سایر رایانه های متصل به شبکه محلی خود نیز در برابر حملات مشابه محافظت می کنند.

در نهایت، تصمیم برای عدم پرداخت باج تصمیمی است که امنیت و یکپارچگی بلندمدت را بر راحتی کوتاه مدت اولویت میدهد. قربانیان باید هوشیار بمانند، به دنبال کمک حرفه ای باشند و راه های جایگزین برای بازیابی اطلاعات را بررسی کنند. با روشن ماندن و اتخاذ اقدامات پیشگیرانه، افراد و سازمان ها می توانند انعطاف پذیری خود را در برابر تهدید همیشگی حملات باج افزار تقویت کنند.

محافظت از دستگاه های خود در برابر تهدیدات باج افزار

برای دفاع از دستگاه ها و داده ها در برابر حملات باج افزار، کاربران باید یک استراتژی امنیتی جامع اتخاذ کنند:

- پشتیبانگیری منظم : با پشتیبانگیری منظم از اطلاعات خود در یک هارد دیسک مستقل یا فضای ذخیرهسازی ابری، از دادههای خود محافظت کنید. اطمینان حاصل کنید که نسخه های پشتیبان خود را به روز نگه می دارید.

- پشتیبان گیری آفلاین : برای محافظت از داده های خود حتی اگر سیستم شما توسط باج افزار آلوده شود، حفظ حداقل یک نسخه پشتیبان آفلاین بسیار مهم است.

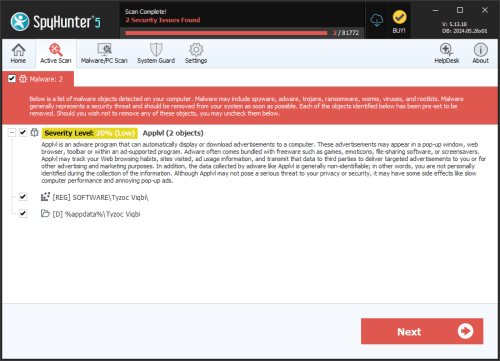

- از نرم افزار امنیتی استفاده کنید : با نصب نرم افزار آنتی ویروس و ضد بدافزار معتبر از دستگاه های خود محافظت کنید. این ابزارها را به روز نگه دارید و اسکن های منظم سیستم را اجرا کنید.

- فایروال ها : فایروال را فعال و پیکربندی کنید تا از دسترسی غیرمجاز به شبکه و دستگاه های خود جلوگیری کنید.

- نرم افزار را به روز نگه دارید : آسیب پذیری هایی را اصلاح کنید که باج افزار می تواند با به روز رسانی منظم سیستم عامل شما از آنها سوء استفاده کند. اطمینان حاصل کنید که همه برنامهها، از جمله مرورگرهای وب و افزونهها، با آخرین وصلههای امنیتی نیز بهروز هستند.

- پیاده سازی امنیت ایمیل : با استفاده از فیلترهای اسپم قوی که می توانند ایمیل های فیشینگ را شناسایی و مسدود کنند، خطر باج افزار را کاهش دهید. هنگام برخورد با پیوندها و پیوست های ایمیل، به خصوص اگر از منابع ناشناس یا مشکوک ارسال شده باشند، احتیاط کنید.

- مرور ایمن را تمرین کنید : فقط از وب سایت های اختصاصی بازدید کنید و روی تبلیغات پاپ آپ کلیک نکنید یا فایل ها را از سایت های نامعتبر دانلود نکنید. برای به حداقل رساندن خطر تبلیغات مخربی که می تواند منجر به عفونت باج افزار شود، از مسدودکننده های تبلیغات استفاده کنید.

- محدود کردن امتیازات کاربر : با اختصاص دادن حداقل مجوزهای لازم به کاربران برای وظایفشان، به اصل کمترین امتیاز پایبند باشید. از استفاده از حساب های دارای امتیازات اداری برای فعالیت های روزمره خودداری کنید. کنترل حساب کاربری (UAC) را برای جلوگیری از تغییرات غیرمجاز در سیستم خود فعال کنید.

- خود و تیم خود را آموزش دهید : آگاهی از خطرات باج افزار و اهمیت بهترین شیوه های امنیت سایبری را در بین خود و تیم خود افزایش دهید. در صورت حمله باجافزار، یک طرح واکنش به حادثه را بسط دهید و ارتباط برقرار کنید.

- غیرفعال کردن پروتکل دسکتاپ از راه دور (RDP) : اگر لازم نیست، RDP را غیرفعال کنید. در صورت لزوم، آن را با رمزهای عبور قوی، احراز هویت دو مرحله ای ایمن کنید و آدرس های IP را که می توانند به آن دسترسی داشته باشند محدود کنید.

- نظارت بر فعالیتهای شبکه و سیستم : گزارشهای سیستم و هشدارها را برای هرگونه فعالیت مشکوکی که ممکن است نشاندهنده حمله باجافزار باشد، بهطور منظم رصد کنید. پیاده سازی سیستم های تشخیص تهاجم و پیشگیری برای شناسایی و توقف تهدیدات بالقوه.

با اجرای این اقدامات، کاربران احتمالاً خطر ابتلا به عفونتهای باجافزار را به میزان قابل توجهی کاهش میدهند و از ایمنی دستگاهها و دادههای شما اطمینان میدهند.

یادداشت باج کامل تولید شده توسط باج افزار QRYPT به شرح زیر است:

'[ Hello, Victim's Name ]

BY QRYPT\n"www.gram,ggragrgra

What happened?

Your data has been encrypted. We used robust encryption algorithms, making it impossible to decrypt your data without our help.

However, you can restore everything by acquiring a decoder program from us. This program will restore all your encrypted data.

Follow our instructions below, and you will retrieve all your data.

If you continue to ignore this message, we will report the hack to the mainstream media and publish your data on the dark web.What guarantees?

We value our reputation. If we fail to fulfill our obligations, no one will pay us, and this is not in our interest.

Our decryption software is thoroughly tested, and we guarantee that it will decrypt your data. We will also provide guidance on how to use it.

We guarantee to decrypt up to 03 files for free. Visit our website and contact us.What information was compromised?

We have copied over 50 GB from your network. Here are some proofs, for additional confirmations.

If you ignore us, the information will be disclosed to the public.

ProofsHow to contact us?

Download the TOR browser (TOR).

Access our website (QRYPT).

RoomID: -

Password: -

!!! DANGER !!!

DO NOT MODIFY or attempt to RECOVER any files on your own. If you corrupt any file, the decryption software WILL NOT be able to RESTORE THEM.

!!! DANGER !!!'