QRYPT Ransomware

Το QRYPT απειλεί το ransomware που έχει σχεδιαστεί για την κρυπτογράφηση των αρχείων των θυμάτων, καθιστώντας τα απρόσιτα έως ότου πληρωθούν τα λύτρα. Αυτή η παραλλαγή ransomware είναι γνωστή για τις προηγμένες τεχνικές κρυπτογράφησης και τις μυστικές μεθόδους διάδοσης. Πράγματι, αυτό το επιβλαβές λογισμικό έχει δημιουργηθεί ειδικά για να κρυπτογραφεί αρχεία και στη συνέχεια να τροποποιεί τα ονόματα των αρχείων τους προσθέτοντας μια μοναδική επέκταση - '.qrypt. Επιπλέον, παρέχει επίσης μια σημείωση λύτρων με τίτλο "Readme How to Recover.txt". Για να δείξει πώς το QRYPT πραγματοποιεί τη διαδικασία μετονομασίας των αρχείων του, αλλάζει αρχεία, όπως το '1.jpg' σε '1.jpg.qrypt' και το '2.png' σε '2.png.qrypt.' Αυτό το μοτίβο συνεχίζεται για κάθε αρχείο που επηρεάζεται.

Πίνακας περιεχομένων

Το QRYPT Ransomware κλειδώνει δεδομένα σε μολυσμένες συσκευές

Το σημείωμα λύτρων του QRYPT Ransomware λέει ότι τα δεδομένα του θύματος έχουν κρυπτογραφηθεί και μπορούν να αποκρυπτογραφηθούν μόνο με τη βοήθεια των εισβολέων. Για την επαναφορά αρχείων, το θύμα λαμβάνει οδηγίες να αποκτήσει ένα εργαλείο αποκρυπτογράφησης από τους εισβολείς. Το σημείωμα προειδοποιεί επίσης ότι η αγνόησή του θα έχει ως αποτέλεσμα οι εισβολείς να δημοσιεύουν τα δεδομένα του θύματος στο Dark Web.

Επιπλέον, το σημείωμα λύτρων εξηγεί ότι για να επικοινωνήσει με τους εισβολείς, το θύμα πρέπει να κατεβάσει το πρόγραμμα περιήγησης TOR και να αποκτήσει πρόσβαση στον ιστότοπό του χρησιμοποιώντας το παρεχόμενο αναγνωριστικό και κωδικό πρόσβασης. Η σημείωση προειδοποιεί να μην τροποποιήσετε ή να ανακτήσετε ανεξάρτητα αρχεία, καθώς αυτό θα μπορούσε να τα καταστήσει μη ανακτήσιμα.

Πώς να προχωρήσετε μετά από μια επίθεση Ransomware;

Στο σημερινό ψηφιακό τοπίο, είναι ζωτικής σημασίας για τα θύματα των επιθέσεων ransomware να κατανοήσουν τις τρομερές συνέπειες της υποχώρησης στις απαιτήσεις των παραγόντων απειλών. Αν και μπορεί να φαίνεται ότι η πληρωμή των λύτρων είναι η πιο εύκολη λύση, πρέπει να γνωρίζουμε ότι δεν υπάρχει τίποτα που να εγγυάται ότι οι εισβολείς θα παρέχουν πραγματικά ένα εργαλείο αποκρυπτογράφησης. Επιπλέον, αυτή η πορεία δράσης μπορεί να οδηγήσει σε σημαντική απώλεια χρηματικών ποσών και δεδομένων, επιδεινώνοντας την ήδη δυσάρεστη κατάσταση.

Είναι χρήσιμο να αναγνωρίσουμε ότι η αποκρυπτογράφηση των αρχείων που είναι κρυπτογραφημένα από ransomware είναι μια εξαιρετικά περίπλοκη εργασία, κάτι που σπάνια μπορεί να επιτευχθεί χωρίς την άμεση ανάμειξη των ίδιων των εισβολέων. Αυτό σημαίνει ότι τα θύματα είναι ουσιαστικά αδύναμα στην προσπάθειά τους να ανακτήσουν την πρόσβαση στα πολύτιμα δεδομένα τους και η πληρωμή των λύτρων γίνεται ακόμη πιο επικίνδυνη πρόταση.

Δεδομένων αυτών των εκπληκτικών πιθανοτήτων, είναι επιτακτική ανάγκη για τα θύματα να επικεντρώσουν τις προσπάθειές τους στην εξάλειψη του ransomware από τα παραβιασμένα συστήματά τους. Με αυτόν τον τρόπο, μπορούν όχι μόνο να αποτρέψουν μελλοντικές κρυπτογραφήσεις, αλλά και να προστατέψουν άλλους υπολογιστές που είναι συνδεδεμένοι στο τοπικό τους δίκτυο από το να πέσουν θύματα παρόμοιων επιθέσεων.

Τελικά, η απόφαση να μην πληρωθούν τα λύτρα είναι αυτή που δίνει προτεραιότητα στη μακροπρόθεσμη ασφάλεια και ακεραιότητα έναντι της βραχυπρόθεσμης ευκολίας. Τα θύματα πρέπει να παραμείνουν σε εγρήγορση, να αναζητήσουν επαγγελματική βοήθεια και να εξερευνήσουν εναλλακτικές οδούς για την ανάκτηση δεδομένων. Παραμένοντας διαφωτισμένοι και λαμβάνοντας προληπτικά μέτρα, τα άτομα και οι οργανισμοί μπορούν να ενισχύσουν την ανθεκτικότητά τους έναντι της διαρκώς διαφαινόμενης απειλής επιθέσεων ransomware.

Προστασία των συσκευών σας από απειλές Ransomware

Για την υπεράσπιση συσκευών και δεδομένων από επιθέσεις ransomware, οι χρήστες θα πρέπει να υιοθετήσουν μια ολοκληρωμένη στρατηγική ασφάλειας:

- Τακτικά αντίγραφα ασφαλείας : Προστατέψτε τα δεδομένα σας, δημιουργώντας τακτικά αντίγραφα ασφαλείας σε έναν αυτόνομο σκληρό δίσκο ή χώρο αποθήκευσης cloud. Βεβαιωθείτε ότι διατηρείτε τα αντίγραφα ασφαλείας σας ενημερωμένα.

- Αντίγραφα ασφαλείας εκτός σύνδεσης : Για να προστατεύσετε τα δεδομένα σας ακόμη και αν το σύστημά σας μολυνθεί από ransomware, είναι σημαντικό να διατηρείτε τουλάχιστον ένα αντίγραφο ασφαλείας εκτός σύνδεσης.

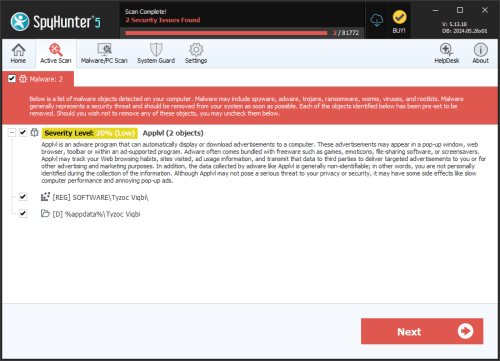

- Χρήση λογισμικού ασφαλείας : Προστατέψτε τις συσκευές σας εγκαθιστώντας αξιόπιστο λογισμικό προστασίας από ιούς και κακόβουλο λογισμικό. Διατηρήστε αυτά τα εργαλεία ενημερωμένα και εκτελείτε τακτικές σαρώσεις συστήματος.

- Τείχη προστασίας : Ενεργοποιήστε και διαμορφώστε ένα τείχος προστασίας για να αποτρέψετε τη μη εξουσιοδοτημένη πρόσβαση στο δίκτυο και τις συσκευές σας.

- Διατήρηση ενημερωμένου λογισμικού : Επιδιορθώστε τις ευπάθειες που μπορεί να εκμεταλλευτεί το ransomware ενημερώνοντας τακτικά το λειτουργικό σας σύστημα. Βεβαιωθείτε ότι όλες οι εφαρμογές, συμπεριλαμβανομένων των προγραμμάτων περιήγησης ιστού και των προσθηκών, διατηρούνται επίσης ενημερωμένες με τις πιο πρόσφατες ενημερώσεις κώδικα ασφαλείας.

- Εφαρμογή Ασφάλειας Email : Μειώστε τον κίνδυνο ransomware χρησιμοποιώντας ισχυρά φίλτρα ανεπιθύμητης αλληλογραφίας που μπορούν να εντοπίσουν και να αποκλείσουν μηνύματα ηλεκτρονικού ψαρέματος. Να είστε προσεκτικοί όταν αντιμετωπίζετε συνημμένα email και συνδέσμους, ειδικά εάν αποστέλλονται από άγνωστες ή ύποπτες πηγές.

- Ασκήστε την Ασφαλή περιήγηση : Επισκεφθείτε μόνο αποκλειστικούς ιστότοπους και μην κάνετε κλικ σε αναδυόμενες διαφημίσεις και μην κάνετε λήψη αρχείων από μη αξιόπιστους ιστότοπους. Χρησιμοποιήστε προγράμματα αποκλεισμού διαφημίσεων για να ελαχιστοποιήσετε τον κίνδυνο κακόβουλων διαφημίσεων που μπορούν να οδηγήσουν σε μολύνσεις από ransomware.

- Περιορισμός δικαιωμάτων χρήστη : Τηρείτε την αρχή του ελάχιστου προνομίου εκχωρώντας στους χρήστες τα ελάχιστα απαραίτητα δικαιώματα για τις εργασίες τους. Αποφύγετε τη χρήση λογαριασμών με δικαιώματα διαχειριστή για καθημερινές δραστηριότητες. Ενεργοποιήστε τον Έλεγχο λογαριασμού χρήστη (UAC) για να αποτρέψετε μη εξουσιοδοτημένες αλλαγές στο σύστημά σας.

- Εκπαιδεύστε τον εαυτό σας και την ομάδα σας : Βελτιώστε την επίγνωση των κινδύνων ransomware και τη σημασία των βέλτιστων πρακτικών ασφάλειας στον κυβερνοχώρο μεταξύ σας και της ομάδας σας. Επεξεργαστείτε και κοινοποιήστε ένα σχέδιο απόκρισης περιστατικού σε περίπτωση επίθεσης ransomware.

- Απενεργοποίηση πρωτοκόλλου απομακρυσμένης επιφάνειας εργασίας (RDP) : Εάν δεν απαιτείται, απενεργοποιήστε το RDP. Εάν είναι απαραίτητο, ασφαλίστε το με ισχυρούς κωδικούς πρόσβασης, έλεγχο ταυτότητας δύο παραγόντων και περιορίστε τις διευθύνσεις IP που έχουν πρόσβαση σε αυτό.

- Παρακολούθηση Δραστηριότητας Δικτύου και Συστήματος : Παρακολουθήστε τακτικά τα αρχεία καταγραφής και τις ειδοποιήσεις του συστήματος για οποιαδήποτε ύποπτη δραστηριότητα που μπορεί να υποδεικνύει επίθεση ransomware. Εφαρμογή συστημάτων ανίχνευσης και πρόληψης εισβολής για τον εντοπισμό και την αποτροπή πιθανών απειλών.

Εφαρμόζοντας αυτά τα μέτρα, οι χρήστες είναι πιθανό να μειώσουν σημαντικά τον κίνδυνο να πέσουν θύματα μολύνσεων από ransomware και να διασφαλίσουν την ασφάλεια των συσκευών και των δεδομένων σας.

Η πλήρης σημείωση λύτρων που δημιουργήθηκε από το QRYPT Ransomware είναι:

'[ Hello, Victim's Name ]

BY QRYPT\n"www.gram,ggragrgra

What happened?

Your data has been encrypted. We used robust encryption algorithms, making it impossible to decrypt your data without our help.

However, you can restore everything by acquiring a decoder program from us. This program will restore all your encrypted data.

Follow our instructions below, and you will retrieve all your data.

If you continue to ignore this message, we will report the hack to the mainstream media and publish your data on the dark web.What guarantees?

We value our reputation. If we fail to fulfill our obligations, no one will pay us, and this is not in our interest.

Our decryption software is thoroughly tested, and we guarantee that it will decrypt your data. We will also provide guidance on how to use it.

We guarantee to decrypt up to 03 files for free. Visit our website and contact us.What information was compromised?

We have copied over 50 GB from your network. Here are some proofs, for additional confirmations.

If you ignore us, the information will be disclosed to the public.

ProofsHow to contact us?

Download the TOR browser (TOR).

Access our website (QRYPT).

RoomID: -

Password: -

!!! DANGER !!!

DO NOT MODIFY or attempt to RECOVER any files on your own. If you corrupt any file, the decryption software WILL NOT be able to RESTORE THEM.

!!! DANGER !!!'