QRYPT 勒索软件

QRYPT 是一种威胁勒索软件,旨在加密受害者的文件,使其在支付赎金之前无法访问。这种勒索软件变种以其先进的加密技术和隐秘的传播方法而闻名。事实上,这种有害软件专门用于加密文件,然后通过添加唯一扩展名“.qrypt”来修改文件名。此外,它还会发送一份名为“Readme How to Recover.txt”的赎金通知。为了说明 QRYPT 如何执行其文件重命名过程,它会将文件更改为“1.jpg”为“1.jpg.qrypt”,将“2.png”更改为“2.png.qrypt”。这种模式适用于每个受影响的文件。

目录

QRYPT 勒索软件锁定受感染设备上的数据

QRYPT 勒索软件的勒索信中称,受害者的数据已被加密,只有在攻击者的帮助下才能解密。要恢复文件,受害者被指示从攻击者那里获取解密工具。该信还警告说,如果忽略它,攻击者将受害者的数据发布在暗网上。

此外,勒索信中还解释说,为了联系攻击者,受害者必须下载 TOR 浏览器并使用提供的 ID 和密码访问他们的网站。该信警告不要自行修改或恢复文件,因为这可能会使文件无法恢复。

遭受勒索软件攻击后该怎么办?

在当今的数字环境中,勒索软件攻击的受害者必须了解屈服于威胁者要求的严重后果。虽然支付赎金似乎是最简单的解决方案,但必须知道,没有什么可以保证攻击者会真正提供解密工具。此外,这种做法可能会导致重大的金钱和数据损失,加剧本已令人沮丧的情况。

需要承认的是,解密被勒索软件加密的文件是一项极其复杂的任务,如果没有攻击者的直接参与,几乎不可能完成。这意味着受害者在寻求恢复其宝贵数据方面基本上无能为力,而支付赎金则变得更加危险。

鉴于这些惊人的可能性,受害者必须集中精力从受感染的系统中清除勒索软件。通过这样做,他们不仅可以防止将来的加密,还可以保护连接到本地网络的其他计算机免受类似攻击。

归根结底,不支付赎金的决定是为了长期安全和完整性,而不是短期便利。受害者必须保持警惕,寻求专业帮助,并探索其他数据恢复途径。通过保持警惕并采取主动措施,个人和组织可以增强抵御勒索软件攻击威胁的能力。

保护您的设备免受勒索软件威胁

为了保护设备和数据免受勒索软件攻击,用户应该采用全面的安全策略:

- 定期备份:定期将数据备份到自主硬盘或云存储以保护数据。确保您的备份保持最新状态。

- 离线备份:即使您的系统被勒索软件感染,为了保护您的数据,维护至少一份离线备份副本至关重要。

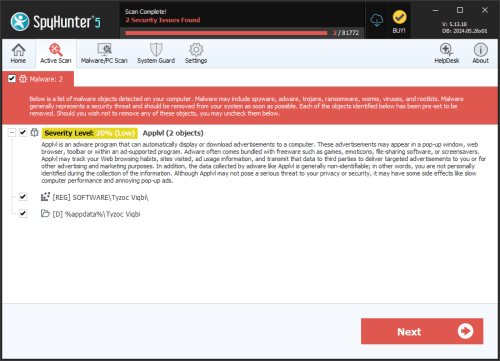

- 使用安全软件:安装信誉良好的防病毒和反恶意软件来保护您的设备。保持这些工具更新并定期运行系统扫描。

- 防火墙:启用并配置防火墙以防止未经授权的访问您的网络和设备。

- 保持软件更新:定期更新操作系统,修补勒索软件可能利用的漏洞。确保所有应用程序(包括 Web 浏览器和插件)也都安装了最新的安全补丁。

- 实施电子邮件安全措施:使用能够检测和阻止网络钓鱼电子邮件的强大垃圾邮件过滤器来降低勒索软件的风险。处理电子邮件附件和链接时要小心谨慎,尤其是当它们来自未知或可疑来源时。

- 安全浏览:仅访问专用网站,不要点击弹出广告或从不受信任的网站下载文件。使用广告拦截器可最大限度地降低可能导致勒索软件感染的恶意广告的风险。

- 限制用户权限:遵循最小权限原则,为用户分配执行任务所需的最低权限。避免使用具有管理权限的帐户进行日常活动。启用用户帐户控制 (UAC) 以防止未经授权更改您的系统。

- 教育您自己和您的团队:增强您自己和您的团队对勒索软件风险和网络安全最佳实践重要性的认识。制定并传达发生勒索软件攻击时的事件响应计划。

- 禁用远程桌面协议 (RDP) :如果不需要,请禁用 RDP。如有必要,请使用强密码、双因素身份验证来保护它,并限制可以访问它的 IP 地址。

- 监控网络和系统活动:定期监控系统日志和警报,以查找可能表明勒索软件攻击的任何可疑活动。实施入侵检测和预防系统以识别和阻止潜在威胁。

通过实施这些措施,用户可能会大大降低成为勒索软件感染的风险并确保设备和数据的安全。

QRYPT 勒索软件生成的完整赎金记录如下:

'[ Hello, Victim's Name ]

BY QRYPT\n"www.gram,ggragrgra

What happened?

Your data has been encrypted. We used robust encryption algorithms, making it impossible to decrypt your data without our help.

However, you can restore everything by acquiring a decoder program from us. This program will restore all your encrypted data.

Follow our instructions below, and you will retrieve all your data.

If you continue to ignore this message, we will report the hack to the mainstream media and publish your data on the dark web.What guarantees?

We value our reputation. If we fail to fulfill our obligations, no one will pay us, and this is not in our interest.

Our decryption software is thoroughly tested, and we guarantee that it will decrypt your data. We will also provide guidance on how to use it.

We guarantee to decrypt up to 03 files for free. Visit our website and contact us.What information was compromised?

We have copied over 50 GB from your network. Here are some proofs, for additional confirmations.

If you ignore us, the information will be disclosed to the public.

ProofsHow to contact us?

Download the TOR browser (TOR).

Access our website (QRYPT).

RoomID: -

Password: -

!!! DANGER !!!

DO NOT MODIFY or attempt to RECOVER any files on your own. If you corrupt any file, the decryption software WILL NOT be able to RESTORE THEM.

!!! DANGER !!!'