QRYPT แรนซัมแวร์

QRYPT กำลังคุกคามแรนซัมแวร์ที่ออกแบบมาเพื่อเข้ารหัสไฟล์ของเหยื่อ ทำให้ไม่สามารถเข้าถึงได้จนกว่าจะจ่ายค่าไถ่ แรนซัมแวร์รูปแบบต่างๆ นี้ขึ้นชื่อในด้านเทคนิคการเข้ารหัสขั้นสูงและวิธีการแพร่กระจายที่ซ่อนเร้น แท้จริงแล้วซอฟต์แวร์ที่เป็นอันตรายนี้ถูกสร้างขึ้นมาเพื่อเข้ารหัสไฟล์โดยเฉพาะ จากนั้นแก้ไขชื่อไฟล์โดยการเพิ่มนามสกุลเฉพาะ - '.qrypt' นอกจากนี้ มันยังส่งข้อความเรียกค่าไถ่ชื่อ 'Readme How to Recover.txt' อีกด้วย เพื่อแสดงให้เห็นว่า QRYPT ดำเนินการกระบวนการเปลี่ยนชื่อไฟล์อย่างไร โดยจะเปลี่ยนไฟล์ เช่น '1.jpg' เป็น '1.jpg.qrypt' และ '2.png' เป็น '2.png.qrypt' รูปแบบนี้จะดำเนินต่อไปสำหรับไฟล์ที่ได้รับผลกระทบทุกไฟล์

สารบัญ

QRYPT Ransomware ล็อคข้อมูลบนอุปกรณ์ที่ติดไวรัส

บันทึกค่าไถ่ของ QRYPT Ransomware ระบุว่าข้อมูลของเหยื่อได้รับการเข้ารหัสและสามารถถอดรหัสได้ด้วยความช่วยเหลือของผู้โจมตีเท่านั้น ในการกู้คืนไฟล์ เหยื่อจะได้รับคำสั่งให้รับเครื่องมือถอดรหัสจากผู้โจมตี หมายเหตุยังเตือนด้วยว่าการเพิกเฉยจะส่งผลให้ผู้โจมตีเผยแพร่ข้อมูลของเหยื่อบน Dark Web

นอกจากนี้ บันทึกเรียกค่าไถ่อธิบายว่าในการติดต่อกับผู้โจมตี เหยื่อจะต้องดาวน์โหลดเบราว์เซอร์ TOR และเข้าถึงเว็บไซต์โดยใช้ ID และรหัสผ่านที่ให้ไว้ หมายเหตุเตือนไม่ให้แก้ไขหรือกู้คืนไฟล์โดยอิสระ เนื่องจากอาจทำให้ไม่สามารถกู้คืนได้

จะดำเนินการต่อหลังจากการโจมตีของ Ransomware ได้อย่างไร?

ในโลกดิจิทัลในปัจจุบัน ผู้ที่ตกเป็นเหยื่อของการโจมตีด้วยแรนซัมแวร์ถือเป็นสิ่งสำคัญอย่างยิ่งที่จะต้องเข้าใจถึงผลที่ตามมาอันเลวร้ายของการยอมจำนนต่อความต้องการของผู้แสดงภัยคุกคาม แม้ว่าการจ่ายค่าไถ่อาจเป็นวิธีแก้ปัญหาที่ง่ายที่สุด แต่เราต้องรู้ว่าไม่มีอะไรรับประกันได้ว่าผู้โจมตีจะจัดหาเครื่องมือถอดรหัสให้จริง ๆ นอกจากนี้ การดำเนินการนี้อาจนำไปสู่การสูญเสียเงินและข้อมูลอย่างมีนัยสำคัญ ซึ่งทำให้สถานการณ์ที่น่าวิตกอยู่แล้วรุนแรงขึ้น

การยอมรับว่าการถอดรหัสไฟล์ที่เข้ารหัสโดยแรนซัมแวร์นั้นเป็นงานที่ซับซ้อนอย่างยิ่ง ซึ่งเป็นงานที่ทำได้ยากหากผู้โจมตีไม่เกี่ยวข้องโดยตรง ซึ่งหมายความว่าเหยื่อไม่มีอำนาจโดยพื้นฐานแล้วในการแสวงหาการเข้าถึงข้อมูลอันมีค่าของพวกเขาอีกครั้ง และการจ่ายค่าไถ่กลายเป็นข้อเสนอที่เสี่ยงยิ่งกว่าเดิม

เมื่อพิจารณาถึงโอกาสที่น่าตกใจเหล่านี้ เหยื่อจึงจำเป็นต้องมุ่งความสนใจไปที่การกำจัดแรนซัมแวร์ออกจากระบบที่ถูกบุกรุก การทำเช่นนี้ไม่เพียงแต่สามารถป้องกันการเข้ารหัสในอนาคต แต่ยังปกป้องคอมพิวเตอร์เครื่องอื่นที่เชื่อมต่อกับเครือข่ายท้องถิ่นจากการตกเป็นเหยื่อของการโจมตีที่คล้ายกัน

ท้ายที่สุดแล้ว การตัดสินใจที่จะไม่จ่ายค่าไถ่ถือเป็นการตัดสินใจที่ให้ความสำคัญกับความปลอดภัยและความสมบูรณ์ในระยะยาวมากกว่าความสะดวกสบายในระยะสั้น ผู้ที่ตกเป็นเหยื่อจะต้องระมัดระวัง ขอความช่วยเหลือจากผู้เชี่ยวชาญ และค้นหาช่องทางอื่นในการกู้คืนข้อมูล ด้วยการตระหนักรู้และดำเนินมาตรการเชิงรุก บุคคลและองค์กรสามารถเสริมสร้างความยืดหยุ่นในการต่อต้านภัยคุกคามจากการโจมตีของแรนซัมแวร์ที่เพิ่มมากขึ้น

การปกป้องอุปกรณ์ของคุณจากภัยคุกคามแรนซัมแวร์

เพื่อปกป้องอุปกรณ์และข้อมูลจากการโจมตีแรนซัมแวร์ ผู้ใช้ควรใช้กลยุทธ์ความปลอดภัยที่ครอบคลุม:

- การสำรองข้อมูลปกติ : ปกป้องข้อมูลของคุณโดยการสำรองข้อมูลไปยังฮาร์ดไดรฟ์อัตโนมัติหรือที่เก็บข้อมูลบนคลาวด์เป็นประจำ ตรวจสอบให้แน่ใจว่าคุณได้อัปเดตข้อมูลสำรองของคุณให้ทันสมัยอยู่เสมอ

- การสำรองข้อมูลออฟไลน์ : เพื่อปกป้องข้อมูลของคุณแม้ว่าระบบของคุณจะติดไวรัสแรนซัมแวร์ก็ตาม สิ่งสำคัญคือต้องรักษาสำเนาสำรองออฟไลน์อย่างน้อยหนึ่งชุด

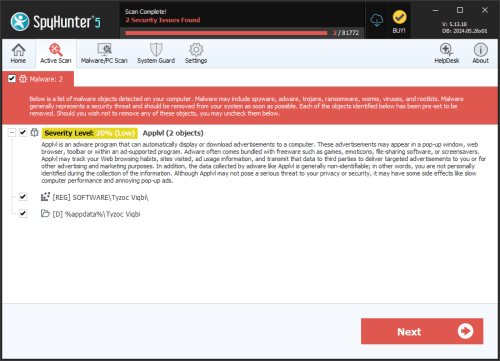

- ใช้ซอฟต์แวร์ความปลอดภัย : ปกป้องอุปกรณ์ของคุณโดยการติดตั้งซอฟต์แวร์ป้องกันไวรัสและมัลแวร์ที่มีชื่อเสียง อัปเดตเครื่องมือเหล่านี้และทำการสแกนระบบเป็นประจำ

- ไฟร์วอลล์ : เปิดใช้งานและกำหนดค่าไฟร์วอลล์เพื่อป้องกันการเข้าถึงเครือข่ายและอุปกรณ์ของคุณโดยไม่ได้รับอนุญาต

- อัปเดตซอฟต์แวร์อยู่เสมอ : แก้ไขช่องโหว่ที่แรนซัมแวร์สามารถใช้ประโยชน์ได้โดยการอัปเดตระบบปฏิบัติการของคุณเป็นประจำ ตรวจสอบให้แน่ใจว่าแอปพลิเคชันทั้งหมด รวมถึงเว็บเบราว์เซอร์และปลั๊กอิน ได้รับการอัปเดตด้วยแพตช์รักษาความปลอดภัยล่าสุด

- ใช้การรักษาความปลอดภัยของอีเมล : ลดความเสี่ยงของแรนซัมแวร์โดยใช้ตัวกรองสแปมที่มีประสิทธิภาพซึ่งสามารถตรวจจับและบล็อกอีเมลฟิชชิ่ง ใช้ความระมัดระวังในการจัดการกับไฟล์แนบและลิงก์อีเมล โดยเฉพาะอย่างยิ่งหากส่งจากแหล่งที่ไม่รู้จักหรือน่าสงสัย

- ฝึกใช้ Safe Browsing : เยี่ยมชมเฉพาะเว็บไซต์เฉพาะและอย่าคลิกโฆษณาป๊อปอัปหรือดาวน์โหลดไฟล์จากไซต์ที่ไม่น่าเชื่อถือ ใช้ตัวบล็อคโฆษณาเพื่อลดความเสี่ยงของโฆษณาที่เป็นอันตรายที่อาจนำไปสู่การติดแรนซัมแวร์

- จำกัดสิทธิ์ของผู้ใช้ : ปฏิบัติตามหลักการสิทธิ์ขั้นต่ำโดยมอบหมายสิทธิ์ขั้นต่ำที่จำเป็นสำหรับงานของตนให้กับผู้ใช้ หลีกเลี่ยงการใช้บัญชีที่มีสิทธิ์ระดับผู้ดูแลระบบสำหรับกิจกรรมประจำวัน เปิดใช้งานการควบคุมบัญชีผู้ใช้ (UAC) เพื่อป้องกันการเปลี่ยนแปลงระบบของคุณโดยไม่ได้รับอนุญาต

- ให้ความรู้แก่ตนเองและทีมของคุณ : เพิ่มความตระหนักรู้เกี่ยวกับความเสี่ยงของแรนซัมแวร์และความสำคัญของแนวปฏิบัติที่ดีที่สุดด้านความปลอดภัยทางไซเบอร์ระหว่างตัวคุณและทีมของคุณ อธิบายรายละเอียดและสื่อสารแผนการตอบสนองต่อเหตุการณ์ในกรณีที่มีการโจมตีด้วยแรนซัมแวร์

- ปิดการใช้งาน Remote Desktop Protocol (RDP) : หากไม่จำเป็น ให้ปิดการใช้งาน RDP หากจำเป็น ให้รักษาความปลอดภัยด้วยรหัสผ่านที่รัดกุม การตรวจสอบสิทธิ์แบบสองปัจจัย และจำกัดที่อยู่ IP ที่สามารถเข้าถึงได้

- ตรวจสอบกิจกรรมเครือข่ายและระบบ : ตรวจสอบบันทึกของระบบและการแจ้งเตือนเป็นประจำสำหรับกิจกรรมที่น่าสงสัยที่อาจบ่งบอกถึงการโจมตีของแรนซัมแวร์ ใช้ระบบการตรวจจับและป้องกันการบุกรุกเพื่อระบุและหยุดยั้งภัยคุกคามที่อาจเกิดขึ้น

การใช้มาตรการเหล่านี้ทำให้ผู้ใช้ลดความเสี่ยงในการตกเป็นเหยื่อของการติดแรนซัมแวร์ได้อย่างมาก และรับประกันความปลอดภัยของอุปกรณ์และข้อมูลของคุณ

หมายเหตุค่าไถ่ฉบับเต็มที่สร้างโดย QRYPT Ransomware คือ:

'[ Hello, Victim's Name ]

BY QRYPT\n"www.gram,ggragrgra

What happened?

Your data has been encrypted. We used robust encryption algorithms, making it impossible to decrypt your data without our help.

However, you can restore everything by acquiring a decoder program from us. This program will restore all your encrypted data.

Follow our instructions below, and you will retrieve all your data.

If you continue to ignore this message, we will report the hack to the mainstream media and publish your data on the dark web.What guarantees?

We value our reputation. If we fail to fulfill our obligations, no one will pay us, and this is not in our interest.

Our decryption software is thoroughly tested, and we guarantee that it will decrypt your data. We will also provide guidance on how to use it.

We guarantee to decrypt up to 03 files for free. Visit our website and contact us.What information was compromised?

We have copied over 50 GB from your network. Here are some proofs, for additional confirmations.

If you ignore us, the information will be disclosed to the public.

ProofsHow to contact us?

Download the TOR browser (TOR).

Access our website (QRYPT).

RoomID: -

Password: -

!!! DANGER !!!

DO NOT MODIFY or attempt to RECOVER any files on your own. If you corrupt any file, the decryption software WILL NOT be able to RESTORE THEM.

!!! DANGER !!!'