QRYPT Ransomware

QRYPT hotar ransomware utformad för att kryptera offers filer, vilket gör dem oåtkomliga tills en lösen har betalats. Denna ransomware-variant är känd för sina avancerade krypteringstekniker och smygande spridningsmetoder. Den här skadliga programvaran är verkligen skapad för att kryptera filer och sedan ändra deras filnamn genom att lägga till ett unikt tillägg - '.qrypt.' Dessutom levererar den också en lösensumma med titeln "Readme How to Recover.txt." För att illustrera hur QRYPT utför sin filbyteprocess ändrar den filer, såsom '1.jpg' till '1.jpg.qrypt' och '2.png' till '2.png.qrypt.' Det här mönstret fortsätter för varje påverkad fil.

Innehållsförteckning

QRYPT Ransomware låser data på infekterade enheter

Lösennotan från QRYPT Ransomware säger att offrets data har krypterats och endast kan dekrypteras med angriparnas hjälp. För att återställa filer instrueras offret att skaffa ett dekrypteringsverktyg från angriparna. Noteringen varnar också för att ignorering av det kommer att resultera i att angriparna publicerar offrets data på Dark Web.

Dessutom förklarar lösensumman att offret måste ladda ner TOR-webbläsaren för att kunna kontakta angriparna och komma åt deras webbplats med det angivna ID och lösenord. Anteckningen varnar för att modifiera eller återställa filer oberoende, eftersom detta kan göra dem omöjliga att återställa.

Hur går man tillväga efter en Ransomware-attack?

I dagens digitala landskap är det avgörande för offer för ransomware-attacker att förstå de fruktansvärda konsekvenserna av att ge efter för kraven från hotaktörer. Även om det kan tyckas som att betala lösen är den enklaste lösningen, måste man veta att det inte finns något som kan garantera att angriparna faktiskt kommer att tillhandahålla ett dekrypteringsverktyg. Dessutom kan detta tillvägagångssätt leda till betydande monetära och dataförluster, vilket förvärrar den redan plågsamma situationen.

Det är användbart att erkänna att dekryptering av filer krypterade med ransomware är en oerhört komplex uppgift, en uppgift som sällan kan uppnås utan direkt inblandning av angriparna själva. Detta innebär att offren i huvudsak är maktlösa i sin strävan att återfå tillgång till sina värdefulla data, och att betala lösensumman blir ett ännu mer riskabelt förslag.

Med tanke på dessa häpnadsväckande odds är det absolut nödvändigt för offer att fokusera sina ansträngningar på att eliminera ransomware från deras komprometterade system. Genom att göra det kan de inte bara förhindra framtida krypteringar utan också skydda andra datorer som är anslutna till deras lokala nätverk från att falla offer för liknande attacker.

I slutändan är beslutet att inte betala lösensumman ett som prioriterar långsiktig säkerhet och integritet framför kortsiktig bekvämlighet. Offren måste förbli vaksamma, söka professionell hjälp och utforska alternativa vägar för dataåterställning. Genom att förbli upplysta och vidta proaktiva åtgärder kan individer och organisationer stärka sin motståndskraft mot det ständigt överhängande hotet från ransomware-attacker.

Skydda dina enheter från ransomware-hot

För att försvara enheter och data från ransomware-attacker bör användare anta en omfattande säkerhetsstrategi:

- Regelbundna säkerhetskopieringar : Skydda dina data genom att regelbundet säkerhetskopiera dem till en autonom hårddisk eller molnlagring. Se till att du håller dina säkerhetskopior uppdaterade.

- Offline-säkerhetskopior : För att skydda dina data även om ditt system infekteras av ransomware, är det avgörande att behålla minst en offline-säkerhetskopia.

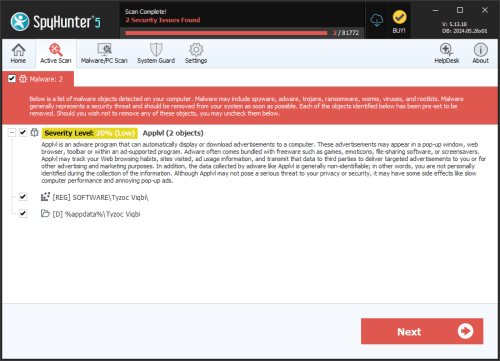

- Använd säkerhetsprogram : Skydda dina enheter genom att installera välrenommerade antivirus- och anti-malware-program. Håll dessa verktyg uppdaterade och kör regelbundna systemsökningar.

- Brandväggar : Aktivera och konfigurera en brandvägg för att förhindra obehörig åtkomst till ditt nätverk och dina enheter.

- Håll programvaran uppdaterad : Lagra sårbarheter som ransomware kan utnyttja genom att regelbundet uppdatera ditt operativsystem. Se till att alla applikationer, inklusive webbläsare och plugins, också hålls uppdaterade med de senaste säkerhetsuppdateringarna.

- Implementera e-postsäkerhet : Minska risken för ransomware genom att använda robusta spamfilter som kan upptäcka och blockera nätfiske-e-postmeddelanden. Var försiktig när du hanterar e-postbilagor och länkar, särskilt om de skickas från okända eller misstänkta källor.

- Öva säker surfning : Besök endast dedikerade webbplatser och klicka inte på popup-annonser eller ladda ner filer från opålitliga webbplatser. Använd annonsblockerare för att minimera risken för skadliga annonser som kan leda till ransomware-infektioner.

- Begränsa användarrättigheter : Följ principen om minsta privilegie genom att tilldela användarna de minsta nödvändiga behörigheterna för sina uppgifter. Undvik att använda konton med administrativa rättigheter för vardagliga aktiviteter. Aktivera användarkontokontroll (UAC) för att förhindra obehöriga ändringar av ditt system.

- Utbilda dig själv och ditt team : Öka medvetenheten om risker med ransomware och vikten av bästa praxis för cybersäkerhet bland dig själv och ditt team. Utarbeta och kommunicera en incidentresponsplan i händelse av en ransomware-attack.

- Inaktivera Remote Desktop Protocol (RDP) : Om det inte krävs, inaktivera RDP. Om det behövs, säkra det med starka lösenord, tvåfaktorsautentisering och begränsa IP-adresserna som kan komma åt det.

- Övervaka nätverks- och systemaktivitet : Övervaka regelbundet systemloggar och varningar för misstänkt aktivitet som kan tyda på en ransomware-attack. Implementera invasionsdetektering och förebyggande system för att identifiera och stoppa potentiella hot.

Genom att implementera dessa åtgärder kommer användare sannolikt att avsevärt minska risken för att bli offer för ransomware-infektioner och säkerställa säkerheten för dina enheter och data.

Den fullständiga lösensumman som genereras av QRYPT Ransomware är:

'[ Hello, Victim's Name ]

BY QRYPT\n"www.gram,ggragrgra

What happened?

Your data has been encrypted. We used robust encryption algorithms, making it impossible to decrypt your data without our help.

However, you can restore everything by acquiring a decoder program from us. This program will restore all your encrypted data.

Follow our instructions below, and you will retrieve all your data.

If you continue to ignore this message, we will report the hack to the mainstream media and publish your data on the dark web.What guarantees?

We value our reputation. If we fail to fulfill our obligations, no one will pay us, and this is not in our interest.

Our decryption software is thoroughly tested, and we guarantee that it will decrypt your data. We will also provide guidance on how to use it.

We guarantee to decrypt up to 03 files for free. Visit our website and contact us.What information was compromised?

We have copied over 50 GB from your network. Here are some proofs, for additional confirmations.

If you ignore us, the information will be disclosed to the public.

ProofsHow to contact us?

Download the TOR browser (TOR).

Access our website (QRYPT).

RoomID: -

Password: -

!!! DANGER !!!

DO NOT MODIFY or attempt to RECOVER any files on your own. If you corrupt any file, the decryption software WILL NOT be able to RESTORE THEM.

!!! DANGER !!!'