Winload Toolbar

Threat Scorecard

EnigmaSoft Threat Scorecard

EnigmaSoft Threat Scorecards are assessment reports for different malware threats which have been collected and analyzed by our research team. EnigmaSoft Threat Scorecards evaluate and rank threats using several metrics including real-world and potential risk factors, trends, frequency, prevalence, and persistence. EnigmaSoft Threat Scorecards are updated regularly based on our research data and metrics and are useful for a wide range of computer users, from end users seeking solutions to remove malware from their systems to security experts analyzing threats.

EnigmaSoft Threat Scorecards display a variety of useful information, including:

Popularity Rank: The ranking of a particular threat in EnigmaSoft’s Threat Database.

Severity Level: The determined severity level of an object, represented numerically, based on our risk modeling process and research, as explained in our Threat Assessment Criteria.

Infected Computers: The number of confirmed and suspected cases of a particular threat detected on infected computers as reported by SpyHunter.

See also Threat Assessment Criteria.

| Popularity Rank: | 4,073 |

| Threat Level: | 50 % (Medium) |

| Infected Computers: | 14,246 |

| First Seen: | July 24, 2013 |

| Last Seen: | April 13, 2026 |

| OS(es) Affected: | Windows |

Winload Toolbar is browser extension that pushes itself as a program, which is able to improve a computer user's Internet surfing experience when it is installed onto Internet Explorer, Mozilla Firefox, and Google Chrome web browsers. Many PC users report Winload Toolbar to be a browser hijacker, although it is not. Winload Toolbar is an adware program that web users may inadvertently install on the PC when downloading freeware and shareware programs. Winload Toolbar substitutes the default home page and default search engine with a misleading search provider. Winload Toolbar controls the corrupted PC and, thus, seems to be a malware infection. Winload Toolbar can also be used by cybercrooks in advertising campaigns to earn money. Winload Toolbar traces how the victimized PC user surfs the Internet and keeps the grabbed data for a malicious aim. Winload Toolbar records all personal details that might be beneficial for the goal of attackers to display ads in numerous advertisement websites. Winload Toolbar leads to disturbing browser diversions to tricky advertisement websites.

Table of Contents

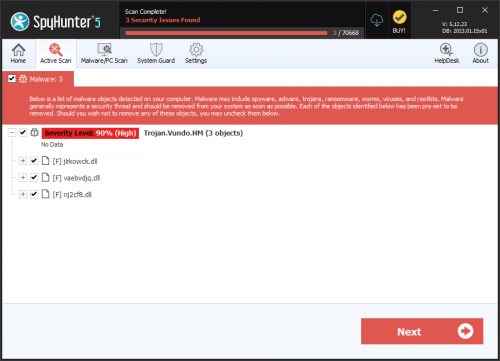

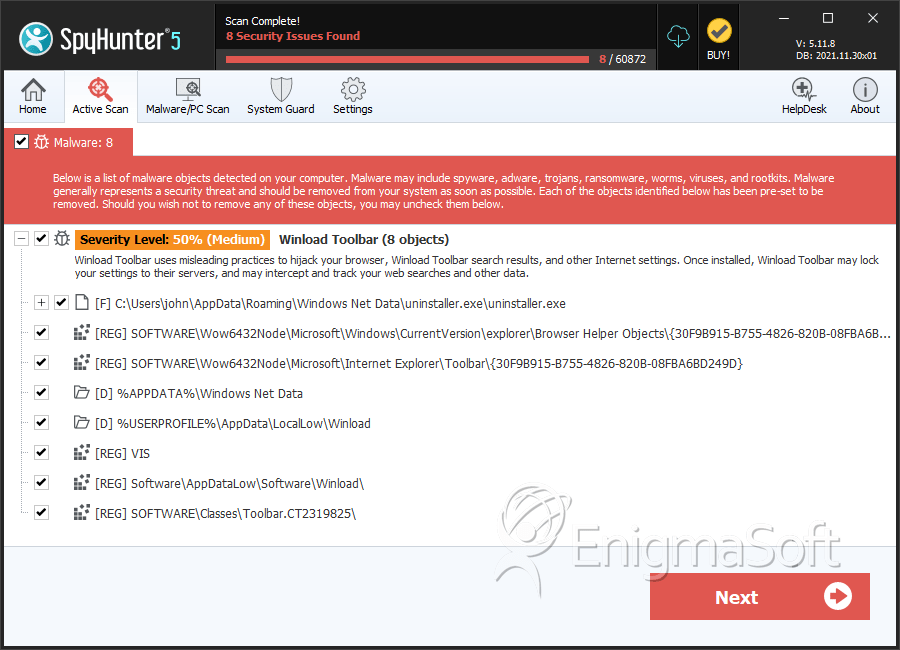

SpyHunter Detects & Remove Winload Toolbar

File System Details

| # | File Name | MD5 |

Detections

Detections: The number of confirmed and suspected cases of a particular threat detected on

infected computers as reported by SpyHunter.

|

|---|---|---|---|

| 1. | uninstaller.exe | 692a36a91ec83bbb0fbcf6c024394713 | 3,136 |

| 2. | Winload-Toolbar-Setup.exe | b8b6e302f3b0c1075fbfcfd431901584 | 1 |

Registry Details

Directories

Winload Toolbar may create the following directory or directories:

| %APPDATA%\Windows Net Data |

| %ProgramFiles%\Winload |

| %ProgramFiles(x86)%\Winload |

| %USERPROFILE%\AppData\LocalLow\Winload |

URLs

Winload Toolbar may call the following URLs:

| Spartipps |

Analysis Report

General information

| Family Name: | Winload Toolbar |

|---|---|

| Packers: | UPX |

| Signature status: | Modified signature |

Known Samples

Known Samples

This section lists other file samples believed to be associated with this family.|

MD5:

9412b0bcd5a4acf2677767541859ef49

SHA1:

65690b37e0b58e57daf7909b4a0f505a87e230cf

SHA256:

2623577125F2E6585E78DA69A23F694B32259F771403EB25B01D89595D88A941

File Size:

1.03 MB, 1028864 bytes

|

|

MD5:

7ce58132a14c5f9cc3381716c9ee5b8d

SHA1:

82001c4a78e799564a0d6600c3e18117fe38e551

SHA256:

B4DD3AD52D567BD0773405D5222C5D54A2F8FC292A68AEB6E978F52145A13392

File Size:

982.27 KB, 982272 bytes

|

Windows Portable Executable Attributes

- File doesn't have "Rich" header

- File doesn't have debug information

- File doesn't have exports table

- File doesn't have relocations information

- File doesn't have security information

- File has been packed

- File is 32-bit executable

- File is either console or GUI application

- File is GUI application (IMAGE_SUBSYSTEM_WINDOWS_GUI)

- File is Native application (NOT .NET application)

Show More

- IMAGE_FILE_DLL is not set inside PE header (Executable)

- IMAGE_FILE_EXECUTABLE_IMAGE is set inside PE header (Executable Image)

File Icons

File Icons

This section displays icon resources found within family samples. Malware often replicates icons commonly associated with legitimate software to mislead users into believing the malware is safe.Block Information

Block Information

During analysis, EnigmaSoft breaks file samples into logical blocks for classification and comparison with other samples. Blocks can be used to generate malware detection rules and to group file samples into families based on shared source code, functionality and other distinguishing attributes and characteristics. This section lists a summary of this block data, as well as its classification by EnigmaSoft. A visual representation of the block data is also displayed, where available.| Total Blocks: | 9,114 |

|---|---|

| Potentially Malicious Blocks: | 5,682 |

| Whitelisted Blocks: | 1,476 |

| Unknown Blocks: | 1,956 |

Visual Map

? - Unknown Block

x - Potentially Malicious Block

Similar Families

Similar Families

This section lists other families that share similarities with this family, based on EnigmaSoft’s analysis. Many malware families are created from the same malware toolkits and use the same packing and encryption techniques but uniquely extend functionality. Similar families may also share source code, attributes, icons, subcomponents, compromised and/or invalid digital signatures, and network characteristics. Researchers leverage these similarities to rapidly and effectively triage file samples and extend malware detection rules.- WinloadSDA.A

Registry Modifications

Registry Modifications

This section lists registry keys and values that were created, modified and/or deleted by samples in this family. Windows Registry activity can provide valuable insight into malware functionality. Additionally, malware often creates registry values to allow itself to automatically start and indefinitely persist after an initial infection has compromised the system.| Key::Value | Data | API Name |

|---|---|---|

| HKLM\software\wow6432node\microsoft\directdraw\mostrecentapplication::name | 65690b37e0b58e57daf7909b4a0f505a87e230cf_0001028864 | RegNtPreCreateKey |

| HKLM\software\wow6432node\microsoft\directdraw\mostrecentapplication::id | ⪴像 | RegNtPreCreateKey |

| HKLM\software\wow6432node\microsoft\directdraw\mostrecentapplication::name | 82001c4a78e799564a0d6600c3e18117fe38e551_0000982272 | RegNtPreCreateKey |

| HKLM\software\wow6432node\microsoft\directdraw\mostrecentapplication::id | 얒傒 | RegNtPreCreateKey |

Windows API Usage

Windows API Usage

This section lists Windows API calls that are used by the samples in this family. Windows API usage analysis is a valuable tool that can help identify malicious activity, such as keylogging, security privilege escalation, data encryption, data exfiltration, interference with antivirus software, and network request manipulation.| Category | API |

|---|---|

| Network Winsock2 |

|

| Other Suspicious |

|

| Anti Debug |

|

| User Data Access |

|

| Network Winsock |

|