Ryuk Ransomware

Scorekort för hot

EnigmaSoft Threat Scorecard

EnigmaSoft Threat Scorecards är utvärderingsrapporter för olika skadliga hot som har samlats in och analyserats av vårt forskarteam. EnigmaSoft Threat Scorecards utvärderar och rangordnar hot med hjälp av flera mätvärden inklusive verkliga och potentiella riskfaktorer, trender, frekvens, prevalens och persistens. EnigmaSoft Threat Scorecards uppdateras regelbundet baserat på våra forskningsdata och mätvärden och är användbara för ett brett spektrum av datoranvändare, från slutanvändare som söker lösningar för att ta bort skadlig programvara från sina system till säkerhetsexperter som analyserar hot.

EnigmaSoft Threat Scorecards visar en mängd användbar information, inklusive:

Ranking: Rangordningen av ett visst hot i EnigmaSofts hotdatabas.

Allvarlighetsnivå: Den fastställda svårighetsgraden för ett objekt, representerad numeriskt, baserat på vår riskmodelleringsprocess och forskning, som förklaras i våra hotbedömningskriterier .

Infekterade datorer: Antalet bekräftade och misstänkta fall av ett visst hot som upptäckts på infekterade datorer som rapporterats av SpyHunter.

Se även Kriterier för hotbedömning .

| Rankning: | 14,698 |

| Hotnivå: | 100 % (Hög) |

| Infekterade datorer: | 736 |

| Först sett: | August 28, 2018 |

| Senast sedd: | September 14, 2023 |

| Operativsystem som påverkas: | Windows |

Ryuk Ransomware är en datakryptering Trojan som identifierades den 13 augusti 2018. Det verkar som om privata företag och vårdinstitutioner har komprometterats med Ryuk Ransomware. Hotaktörer rapporterades om att infektera organisationer i USA och Tyskland. Den första analysen antyder att hotet injicerades i system via komprometterade RDP-konton, men det är möjligt att det finns en parallell skräppostkampanj som bär hotbelastningen som makroaktiverade DOCX- och PDF-filer.

Innehållsförteckning

Allmänna fakta och tillskrivning

Ryuk Ransomware dök upp i mitten av augusti 2018 med flera välplanerade riktade attacker mot stora organisationer världen över, krypterade data på infekterade datorer och nätverk och krävde betalning av en lösen i utbyte mot ett dekrypteringsverktyg. Ryuk visar inte extremt avancerade tekniska färdigheter, men det som skiljer den från annan ransomware är den enorma lösensumman som den kräver . Beloppet beror på storleken på den drabbade organisationen, medan forskning visar att angriparna redan har suttit ut nästan 4 miljoner dollar i utpressningspengar från sina offer med en genomsnittlig lösenutbetalning på 71.000 dollar i Bitcoin - tio gånger det belopp som vanligtvis krävs av annan skadlig kod av det snäll. Från och med januari 2019 är det lägsta lösenbeloppet som Ryuk har begärt 1,7 BTC, medan det högsta är 99 BTC. Antalet kända transaktioner är 52 och intäkterna har delats över 37 BTC-adresser.

Cybersäkerhetsforskare har märkt likheter mellan Ryuk-kampanjen och en annan ransomware som heter HERMES, som tillskrivs en statssponserad nordkoreansk APT-grupp, känd som Lazarus Group. Vid Ryuks första framträdande trodde forskare att den hade byggts på HERMES-källkoden, antingen av samma hackgrupp eller av en annan aktör som har fått koden från underjordiska malware-forum. Vissa likheter mellan Ryuk och HERMES leder till den slutsatsen. De två hot mot ransomware delar identiska kodsegment, flera strängar i Ryuk hänvisar till Hermes, och när Ryuk startar kontrollerar den varje krypterad fil för en HERMES-markör för att ta reda på om systemet redan har attackerats av HERMES. Det finns också några avgörande skillnader, och eftersom den slutliga mottagaren av de bedrägliga betalningarna från Ryuk inte kan fastställas eftersom malwareoperatörerna överför pengarna genom många olika Bitcoin-plånböcker är tillskrivningen av ransomware fortfarande en fråga om spekulation.

Samtidigt finns det bevis för att cyberbrottslingar bakom Ryuk kommer från Ryssland eller dess tidigare statsländer. Till exempel har det ryska språket hittats i några av de krypterade filerna, tillsammans med en viss kulturell referens inom kommunikationen med offren . En annan teori är att mer än ett besättning driver Ryuk eftersom hackargruppen i vissa rapporterade fall krävde ett fast belopp, medan det i andra var redo att förhandla.

Anmärkningsvärda attacker

I oktober 2017 användes HERMES-ransomware som en del av en sofistikerad SWIFT-attack mot en storbank i Taiwan som stal 60 miljoner dollar. Experter tror att HERMES vid den tiden hade levererats till bankens nätverk endast som en avledning. Det är förmodligen inte fallet med Ryuk eftersom de flesta forskare tror att dess huvudsakliga mål är utpressning av lösen från de riktade institutionerna.

Ryuk ransomware används exklusivt för skräddarsydda attacker, och dess krypteringsmekanism är utvecklad för att tjäna småskaliga operationer som bara påverkar viktiga tillgångar och resurser som lagras i det riktade nätverket. Den största Ryuk-explosionen hände runt jul 2018 när ransomware lanserade sin semesterkampanj. Först attackerade skadlig programvara molnhostleverantören Dataresolution.net, enligt offret själv, genom att använda ett komprometterat inloggningskonto. Företaget hävdar att inga kunddata har äventyrats, men med tanke på hur skadlig programvara tar sig in i det riktade nätverket låter sådana påståenden inte särskilt troligt.

Flera tidningspappersorganisationer relaterade till Tribune Publishing-media blev nästa offer för Ryuk strax efter jul. Ransomware-attacken hindrade organisationerna att skriva ut sina egna papper, och det upptäcktes efter att en redaktör inte kunde skicka färdiga sidor till tryckpressen. Vissa forskare hävdar att skadlig programvara som attackerade Dataresolution.net och Tribune Publishing är en ny version av Ryuk med namnet Cryptor2.0.

Tidigare angrep Ryuk den 15 oktober 2018 Onslow Water and Sewer Authority (OWASA) och orsakade störningar i deras nätverk. Även om huvudtjänsterna och kunddata förblev orörda, behövde ett betydande antal databaser och system byggas upp helt på grund av ransomware-attacken.

Denna vecka i Malware Video: Avsnitt 1 som täcker Emotet, Trickbot & Ryuk Ransomware trippelhotskampanjer stjäl och löser data.

Distribution

Tidigare har man antagit att Ryuk distribueras som en primär infektion genom skadliga e-postbilagor och otillräckligt skyddade RDP. Det begränsade antalet attacker mot utvalda högprofilerade organisationer tyder dock på att Ryuk distribueras och drivs manuellt. Det betyder att varje attack måste vara individuellt och noggrant förberedd, vilket inkluderar omfattande nätverksmappning och insamling av referenser. Dessa observationer tyder på att angriparna redan har varit bekanta med de riktade domänerna genom andra malwareinfektioner innan de kunde installera Ryuk.

Som bekräftelse av den teorin visar den senaste forskningen från januari 2019 att Ryuk mestadels sprider sig som en sekundär nyttolast, installerad manuellt av angripare på maskiner som redan har smittats med Emotet och TrickBot-botnät. Den primära infektionsmetoden som Emotet använder är genom skräppostkampanjer med bifogade Microsoft Office-dokument som är skadade med skadliga skript. Angriparna använder olika tekniker för social teknik för att få användaren att öppna bilagorna och klicka på "Aktivera innehåll", vilket i sin tur startar de skadliga skripten och låter skadlig programvara installeras på målmaskinen. Huvudhypotesen är att Emotet gör den första infektionen, sprider sig i sidled genom det drabbade nätverket och sedan startar sin egen skadliga kampanj och skickar ytterligare skadlig programvara över det infekterade nätverket. Här tappar Emotet oftast TrickBot-nyttolasten som stjäl referenser och kan också spridas i sidled över nätverket. Både Emotet och TrickBot har funktionerna hos maskar, datastjälare och nedladdare av ytterligare skadliga program. Trickbot används sedan för att släppa Ryuk-ransomware på systemen för de utvalda institutionerna från vilka angriparna planerar att försöka utpressa lösen. Den mycket lilla andelen Ryuk-infektioner som observerats bland alla Emotet- och TrickBot-upptäckter antyder dock att det inte är en standardoperation för de två botnät för att infektera system med Ryuk.

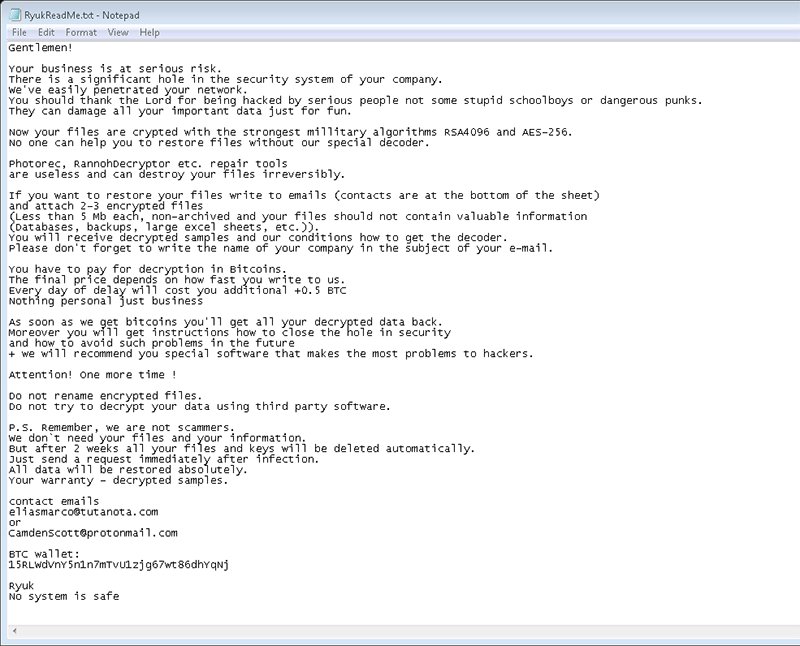

Ransomanteckning

Ryuk lösenord finns i en fil med namnet RyukReadMe.txt som placeras på skrivbordet, liksom i alla mappar. Ryuk visar två varianter av lösensedel till sina offer. Den första är lång, välskriven och snyggt formulerad, och den ledde till betalningen av den högsta registrerade lösensumman hittills på 50 BTC, motsvarande 320 000 USD. Det ser ut som om det har visats under några av de första Ryuk-attackerna. Den andra är mycket kortare och enklare, men den kräver också fina lösenbelopp som sträcker sig från 15 BTC till 35 BTC. Det innebär att det kan finnas två nivåer av potentiella offer som skurkarna har planerat att attackera.

Version 1:

"Herrar!

Ditt företag löper allvarlig risk.

Det finns ett betydande hål i ditt företags säkerhetssystem.

Vi har enkelt trängt igenom ditt nätverk.

Du bör tacka Herren för att han hackats av seriösa människor, inte några dumma skolpojkar eller farliga punkare.

De kan skada alla dina viktiga data bara för skojs skull.

Nu krypteras dina filer med de starkaste militära algoritmerna RSA4096 och AES-256.

Ingen kan hjälpa dig att återställa filer utan vår speciella avkodare.

Photorec, RannohDecryptor etc. reparationsverktyg är värdelösa och kan förstöra dina filer oåterkalleligt.

Om du vill återställa dina filer, skriv till e-postmeddelanden (kontakter finns längst ner på arket) och bifoga 2-3 krypterade filer

(Mindre än 5 Mb vardera, icke-arkiverade och dina filer bör inte innehålla värdefull information

(Databaser, säkerhetskopior, stora Excel-ark etc.)).

Du kommer att få dekrypterade prover och våra villkor för hur du får avkodaren.

Glöm inte att skriva namnet på ditt företag i ditt e-postmeddelande.

Du måste betala för dekryptering i Bitcoins.

Det slutliga priset beror på hur snabbt du skriver till oss.

Varje förseningsdag kostar ytterligare +0,5 BTC

Inget personligt bara affärer

Så snart vi får bitcoins får du tillbaka alla dina dekrypterade data.

Dessutom får du instruktioner hur du stänger säkerhetshålet och hur du undviker sådana problem i framtiden

+ Vi kommer att rekommendera dig speciell programvara som gör hackarna mest problem.

Uppmärksamhet! En gång till !

Byt inte namn på krypterade filer.

Försök inte att dekryptera dina data med programvara från tredje part.

PS Kom ihåg att vi inte är bedragare.

Vi behöver inte dina filer och din information.

Men efter 2 veckor raderas alla dina filer och nycklar automatiskt.

Skicka bara en begäran omedelbart efter infektion.

All data kommer att återställas absolut.

Din garanti - dekrypterade prover.

kontakta e-postmeddelanden

eliasmarco@tutanota.com

eller

CamdenScott@protonmail.com

BTC plånbok:

15RLWdVnY5n1n7mTvU1zjg67wt86dhYqNj

Inget system är säkert "

Version 2:

"Alla filer på varje värd i nätverket har krypterats med en stark algoritm.

Säkerhetskopior krypterades eller raderades eller så formaterades säkerhetskopieringsskivor.

Skuggkopior har också tagits bort, så F8 eller andra metoder kan skada krypterad data men inte återhämta sig.

Vi har exklusivt dekrypteringsprogramvara för din situation

Ingen dekrypteringsprogramvara finns tillgänglig för allmänheten.

ÅTERSTÄLL INTE ELLER AVSLUTA - filer kan skadas.

Byt inte om eller flytta de krypterade filerna och readme-filerna.

RADERA INTE readme-filer.

Detta kan leda till att det är omöjligt att återställa vissa filer.

Kontakta oss på för att få information (dekryptera dina filer)

MelisaPeterman@protonmail.com

eller

MelisaPeterman@tutanota.com

BTC plånbok:

14hVKm7Ft2rxDBFTNkkRC3kGstMGp2A4hk

Ryuk

Inget system är säkert "

Kroppen av Ryuk-lösenanteckningar förändras inte i flera fall med undantag för e-postadresserna för kontakt och den angivna BTC-plånboksadressen. Lösenpriset innehåller vanligtvis en adress på tutanota.com och en på protonmail.com, medan namnen på e-postmeddelanden ofta tillhör Instagram-modeller eller andra kända personer. Det är anmärkningsvärt att den andra versionen av Ryuk-lösensedeln liknar väldigt mycket BitPaymer-lösensedeln, men det är okänt hur skådespelarna bakom de två ransomware-hoten är relaterade till varandra.

Nyare versioner av Ryuk visar en lösenanteckning som endast innehåller e-postadresser men inga BTC-plånboksadresser. Den lyder följande:

"Ditt nätverk har trängt igenom.

Alla filer på varje värd i nätverket har krypterats med en stark algoritm.

Säkerhetskopiorna krypterades antingen av Shadow-kopior, så F8 eller andra metoder kan skada krypterad data men inte återhämta sig.

Vi har exklusivt dekrypteringsprogramvara för din situation. För mer än ett år sedan insåg världsexperter omöjligheten att dechiffrera på något sätt utom den ursprungliga avkodaren. Ingen dekrypteringsprogramvara finns tillgänglig för allmänheten. Antivirusföretag, forskare, IT-specialister och inga andra personer kan inte hjälpa dig att kryptera data.

ÅTERSTÄLL INTE ELLER AVSLUTA - filer kan skadas. RADERA INTE readme-filer.

För att bekräfta våra ärliga avsikter. Skicka 2 olika slumpmässiga filer så får du dekrypteras. Det kan vara från olika datorer i ditt nätverk för att vara säker på att en nyckel dekrypterar allt. 2 filer som vi låser upp gratis

För att få information (dekryptera dina filer) kontakta oss på cliffordcolden93Qprotonmail.com Eller Clif fordGolden93@tutanota.com

Du kommer att få btc-adress för betalning i svarbrevet Ryuk Inget system är säkert. "

Tekniska egenskaper

På samma sätt som HERMES använder Ryuk RSA-2048 och AES-256 krypteringsalgoritmer. Båda malwarehoten använder också Microsoft SIMPLEBLOB-format för att lagra nycklar i skadlig programvarukörbarhet, och båda använder markören "HERMES" för att kontrollera om en fil har krypterats. En stor skillnad är hur Ryuk hanterar filåtkomst, liksom användningen av en andra inbäddad offentlig RSA-nyckel. Medan HERMES genererar en privat RSA-nyckel för varje offer använder Ryuk två offentliga RSA-nycklar som är inbäddade i den körbara filen. Eftersom det inte finns någon offerspecifik privat nyckel kan alla värdar dekrypteras med samma dekrypteringsnyckel. Det verkar vara en svaghet i Ryuk-byggnaden, men det är inte fallet eftersom skadlig programvara skapar en unik nyckel för varje körbar, varigenom en enda körbar används för en enda målorganisation. Därför, även om nyckeln läckt, kommer den endast att dekryptera data krypterad av motsvarande körbar. Det verkar mycket troligt att Ryuk genererar ett RSA-nyckelpar för varje offer före attacken.

Ryuk-operationen innehåller två typer av binära filer - en dropper och en körbar nyttolast. Dropparen kan sällan analyseras eftersom den körbara nyttolasten tar bort dropparen efter installationen är klar. Vid körning skapar dropparen en installationsmappsökväg beroende på vilken version av Windows som körs på målvärden. Till exempel för Windows XP skulle malware-sökvägen vara C: \ Documents and Settings \ Standardanvändare, medan för Windows Vista skulle det vara C: \ Users \ Public. Sedan skapar skadlig programvara ett slumpmässigt namn för den körbara filen som består av fem alfabetiska tecken. Efter det skriver dropparen och kör motsvarande 32- eller 64-bitarsversion av den inbäddade nyttolasten. Det är nämligen denna körbara nyttolast skriven av dropparen som innehåller Ryuks logik för att kryptera filerna på värden. Ryuk försöker kryptera alla tillgängliga filer och värdar som har ARP-poster (Address Resolution Protocol), förutom CD-ROM-enheter. Ett filtillägg ".ryk" läggs till varje krypterad fil, medan alla kataloger också innehåller lösensedeln RyukReadMe.txt.

De senaste versionerna av Ryuk har inga uthållighetsfunktioner. Till skillnad från andra kända ransomwarefamiljer har Ryuk för närvarande inte inbäddade process- / serviceavslutningar och anti-återställningsfunktioner. För att inaktivera alternativet Windows systemåterställning genom vilket offer kan försöka återställa sina data, raderar Ryuk alla befintliga skuggkopior av de krypterade filerna.

Till skillnad från vanliga hot mot ransomware sätter Ryuk inte Windows-systemfiler på vitlistan över filer som inte ska krypteras, vilket innebär att den inte har någon mekanism för att säkerställa värdens stabilitet. Anmärkningsvärt är att andra körbara filtyper inte finns med i listan över filer som inte ska krypteras, som systemdrivrutiner (.sys) och OLE-kontrolltillägg (.ocx). Många viktiga mappnamn finns inte på vitlistan också. Till exempel har Ryuk ofta observerats försöker kryptera Windows Bootloader-filer, vilket hotar att göra den infekterade maskinen instabil och till och med omstartbar över tiden. I själva verket listar Ryuk endast tre filtillägg - .exe, .dll och hrmlog, varigenom den sista verkar vara ett filnamn för felsökningslogg som skapats av det ursprungliga HERMES-skadliga programmet. Mappnamn som finns på Ryuks vitlista är Mozilla, Chrome, Microsoft, Windows, Recycle.bin, AhnLab. Här är en annan likhet med HERMES - båda hoten mot skadlig kod vitlistar en mapp med namnet "AhnLab" - namnet på den populära säkerhetsprogramvaran från Sydkorea.

Det är känt att Ryuk Ransomware körs från Temp-mappen med ett slumpmässigt namn och sparar en lösenanteckning på användarens skrivbord som heter "RyukReadMe.tx." Teamet bakom Ryuk Ransomware kan försöka släppa hotet mot anslutna datorer via delade mappar och icke-lösenordsskyddade nätverksenheter. Ryuk Ransomware krypterar text, kalkylark, e-böcker, presentationer, databaser, bilder, video- och ljudfiler säkert. Du måste ha en bra säkerhetskopieringslösning för att motverka Ryuk Ransomware och återställa data om det behövs. Strikt åtkomstpolicy och aktiv övervakning hjälper dig att begränsa spridningen av hotet och de skador som det kan orsaka din organisation. AV-företag blockerar filerna relaterade till Ryuk Ransomware och markerar dem som:

Ransom_RYUK.THHBAAH

TR / FileCoder.lkbhx

Trojan (0053a8e51)

Trojan-Ransom.Ryuk

Trojan-Ransom.Win32.Encoder.em

Trojan.GenericKD.31177924 (B)

Trojan.Win64.S.Ryuk.174080

Trojan / Win64.Ryukran.R234812

W64 / Trojan.PIZE-2908

Incidentrapporter visar att de ursprungliga hotutvecklarna bytte till att använda e-postkontona 'WayneEvenson@protonmail.com' och 'WayneEvenson@tutanota.com' för deras ransomwarekampanj. Ransomware 'wayneevenson@protonmail.com' kan köras som 'PdTlG.exe' på komprometterade maskiner, men du bör notera att den kan använda slumpmässiga filnamn. Ett nytt drag introducerat med 'wayneevenson@protonmail.com' Ransomware verkar vara den automatiska laddningen av lösenmeddelandet via en Microsofts Notepad-applikation till användarens skrivbord. Vi fortsätter att spåra Ryuk Ransomware-beteende och nya attackvektorer som utnyttjas för att leverera produkten till intet ont anande användare. Du bör använda tjänsterna från en kraftfull säkerhetskopieringshanterare och inaktivera laddning av makron från opålitliga källor. Upptäcksregler för 'wayneevenson@protonmail.com' Ransomware stöds av de flesta AV-leverantörer som taggar relaterade filer med följande varningar:

Dropper / Win32.Ryukran.R234915

Ransom.Jabaxsta! 1.B3AA (CLASSIC)

Ransom / W32.Ryuk.393216

Ransom: Win32 / Jabaxsta.B! Dr

TR / FileCoder.biysh

Trojan (0053a8931)

Trojan.Agentbypassg

Trojan.Invader.bsk

Trojan.Ransom.Ryuk

Trojan.Ransom.Ryuk.A (B)

Trojan.Ransom.Win32.1398

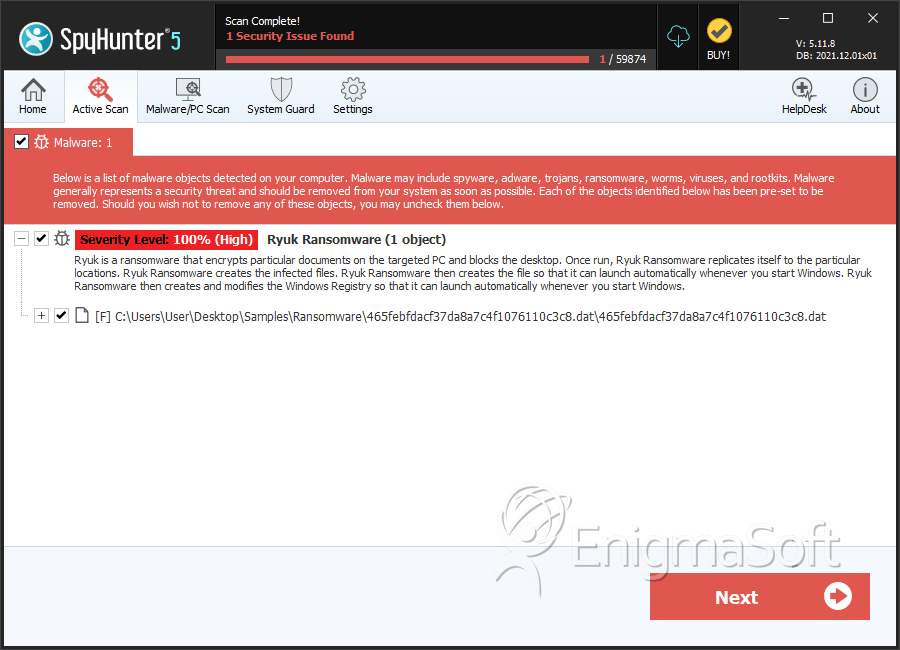

SpyHunter upptäcker och tar bort Ryuk Ransomware

Filsysteminformation

| # | Filnamn | MD5 |

Detektioner

Detektioner: Antalet bekräftade och misstänkta fall av ett särskilt hot som upptäckts på infekterade datorer enligt rapporter från SpyHunter.

|

|---|---|---|---|

| 1. | 465febfdacf37da8a7c4f1076110c3c8.dat | 465febfdacf37da8a7c4f1076110c3c8 | 7 |

| 2. | RyukReadMe.txt |