Ryuk Ransomware

Bedreigingsscorekaart

EnigmaSoft Threat-scorekaart

EnigmaSoft Threat Scorecards zijn beoordelingsrapporten voor verschillende malwarebedreigingen die zijn verzameld en geanalyseerd door ons onderzoeksteam. EnigmaSoft Threat Scorecards evalueren en rangschikken bedreigingen met behulp van verschillende statistieken, waaronder reële en potentiële risicofactoren, trends, frequentie, prevalentie en persistentie. EnigmaSoft Threat Scorecards worden regelmatig bijgewerkt op basis van onze onderzoeksgegevens en statistieken en zijn nuttig voor een breed scala aan computergebruikers, van eindgebruikers die oplossingen zoeken om malware van hun systemen te verwijderen tot beveiligingsexperts die bedreigingen analyseren.

EnigmaSoft Threat Scorecards geven een verscheidenheid aan nuttige informatie weer, waaronder:

Rangschikking: de rangorde van een bepaalde bedreiging in de bedreigingsdatabase van EnigmaSoft.

Ernstniveau: het vastgestelde ernstniveau van een object, numeriek weergegeven, op basis van ons risicomodelleringsproces en onderzoek, zoals uitgelegd in onze dreigingsbeoordelingscriteria .

Geïnfecteerde computers: het aantal bevestigde en vermoedelijke gevallen van een bepaalde dreiging die is gedetecteerd op geïnfecteerde computers, zoals gerapporteerd door SpyHunter.

Zie ook Criteria voor dreigingsevaluatie .

| Rangschikking: | 14,698 |

| Dreigingsniveau: | 100 % (Hoog) |

| Geïnfecteerde computers: | 736 |

| Eerst gezien: | August 28, 2018 |

| Laatst gezien: | September 14, 2023 |

| Beïnvloede besturingssystemen: | Windows |

De Ryuk Ransomware is een trojan voor gegevenscodering die werd geïdentificeerd op 13 augustus 2018. Het lijkt erop dat particuliere bedrijven en zorginstellingen zijn gecompromitteerd met de Ryuk Ransomware. Er werden dreigingsactoren gemeld die organisaties in de VS en Duitsland infecteerden. De eerste analyse suggereert dat de dreiging in systemen is geïnjecteerd via gecompromitteerde RDP-accounts, maar het is mogelijk dat er een parallelle spamcampagne is die de lading van de dreiging draagt als macro-geactiveerde DOCX- en pdf-bestanden.

Inhoudsopgave

Algemene feiten en attributie

Ryuk Ransomware verscheen halverwege augustus 2018 met verschillende goed geplande gerichte aanvallen op grote organisaties over de hele wereld, waarbij gegevens op geïnfecteerde pc's en netwerken werden versleuteld en de betaling van losgeld werd geëist in ruil voor een decoderingstool. Ryuk vertoont geen extreem geavanceerde technische vaardigheden, maar wat het onderscheidt van andere ransomware, is het enorme losgeld dat het vereist . Het bedrag hangt af van de grootte van de getroffen organisatie, terwijl uit onderzoek blijkt dat de aanvallers al bijna $ 4 miljoen aan afpersingsgeld van hun slachtoffers hebben gepot met een gemiddelde losgeldbetaling van $ 71.000 aan Bitcoin - tien keer het bedrag dat doorgaans door andere malware wordt geëist. soort. Vanaf januari 2019 is het laagste losgeldbedrag dat Ryuk heeft gevraagd 1,7 BTC, terwijl het hoogste 99 BTC is. Het aantal bekende transacties is 52 en de opbrengst is verdeeld over 37 BTC-adressen.

Cybersecurity-onderzoekers hebben overeenkomsten opgemerkt tussen de Ryuk-campagne en een andere ransomware genaamd HERMES, die wordt toegeschreven aan een door de staat gesponsorde Noord-Koreaanse APT-groep die bekend staat als Lazarus Group. Bij de eerste verschijning van Ryuk dachten onderzoekers dat het was gebouwd op de HERMES-broncode, hetzij door dezelfde hackgroep, hetzij door een andere acteur die de code had verkregen van ondergrondse malwareforums. Tot die conclusie leiden bepaalde overeenkomsten tussen Ryuk en HERMES. De twee ransomware-bedreigingen delen identieke codesegmenten, verschillende strings in Ryuk verwijzen naar Hermes, en ook wanneer Ryuk wordt gestart, controleert het elk gecodeerd bestand op een HERMES-markering om erachter te komen of het systeem al is aangevallen door HERMES. Er zijn ook enkele cruciale verschillen, en aangezien de uiteindelijke ontvanger van de frauduleuze betalingen van Ryuk niet kan worden bepaald, aangezien de malwarebedrijven het geld via veel verschillende Bitcoin-portefeuilles overmaken, is de toewijzing van de ransomware nog steeds een kwestie van speculatie.

Tegelijkertijd zijn er aanwijzingen dat de cybercriminelen achter Ryuk afkomstig zijn uit Rusland of zijn voormalige satelietstaten. De Russische taal is bijvoorbeeld gevonden in sommige van de gecodeerde bestanden, samen met een culturele referentie in de communicatie met de slachtoffers . Een andere theorie is dat Ryuk door meer dan één bemanning wordt bediend, omdat in sommige gevallen de hackgroep een vast bedrag eiste, terwijl het in andere gevallen was om te onderhandelen.

Opmerkelijke aanvallen

In oktober 2017 werd HERMES-ransomware gebruikt als onderdeel van een geavanceerde SWIFT-aanval tegen een grote bank in Taiwan die $ 60 miljoen had gestolen. Deskundigen zijn van mening dat HERMES op dat moment alleen als afleiding aan het netwerk van de bank was geleverd. Dat is waarschijnlijk niet het geval met Ryuk, aangezien de meeste onderzoekers denken dat het hoofddoel de afpersing van het losgeld van de beoogde instellingen is.

Ryuk-ransomware wordt uitsluitend gebruikt voor aanvallen op maat, en het versleutelingsmechanisme is ontwikkeld voor kleinschalige operaties die alleen invloed hebben op cruciale activa en bronnen die zijn opgeslagen in het beoogde netwerk. De grootste Ryuk-explosie vond plaats rond Kerstmis 2018 toen de ransomware zijn vakantiecampagne lanceerde. Ten eerste viel de malware de cloudhostingprovider Dataresolution.net aan, volgens het slachtoffer zelf, door een gecompromitteerd inlogaccount te gebruiken. Het bedrijf beweert dat er geen klantgegevens zijn gecompromitteerd, maar gezien de manier waarop de malware zijn weg vindt naar het beoogde netwerk, klinken dergelijke claims niet erg aannemelijk.

Meerdere krantenpapierorganisaties die verband hielden met de Tribune Publishing-media werden direct na Kerstmis het volgende slachtoffer van Ryuk. De ransomware-aanval verhinderde de organisaties hun eigen papieren te drukken, en het werd ontdekt nadat een redacteur geen voltooide pagina's naar de drukpers kon sturen. Sommige onderzoekers beweren dat de malware die Dataresolution.net en Tribune Publishing aanviel, een nieuwe versie van Ryuk is genaamd Cryptor2.0.

Eerder, op 15 oktober 2018, viel Ryuk de Onslow Water and Sewer Authority (OWASA) aan, waardoor hun netwerk werd verstoord. Hoewel de belangrijkste diensten en de klantgegevens onaangetast bleven, moest een aanzienlijk aantal databases en systemen volledig worden opgebouwd vanwege de ransomware-aanval.

Deze week in Malwarevideo: Aflevering 1 over de drievoudige dreigingscampagne van Emotet, Trickbot & Ryuk Ransomware stelen en vrijgeven van gegevens.

Distributie

Eerder werd aangenomen dat Ryuk wordt verspreid als een primaire infectie via kwaadaardige e-mailbijlagen en onvoldoende beveiligde RDP's. Het beperkte aantal aanvallen op geselecteerde spraakmakende organisaties suggereert echter dat Ryuk handmatig wordt gedistribueerd en bediend. Dat betekent dat elke aanval afzonderlijk en zorgvuldig moet worden voorbereid, inclusief uitgebreide netwerktoewijzing en het verzamelen van inloggegevens. Deze waarnemingen suggereren dat de aanvallers al bekend waren met de beoogde domeinen via andere malware-infecties voordat ze Ryuk konden installeren.

Ter bevestiging van die theorie laat het laatste onderzoek van januari 2019 zien dat Ryuk zich voornamelijk verspreidt als een secundaire payload, handmatig geïnstalleerd door aanvallers op machines die al zijn geïnfecteerd met Emotet- en TrickBot-botnets. De primaire infectiemethode die Emotet gebruikt, is via spam-e-mailcampagnes met bijgevoegde Microsoft Office-documenten die zijn beschadigd met kwaadaardige scripts. De aanvallers gebruiken verschillende social engineering-technieken om de gebruiker de bijlagen te laten openen en op "Inhoud inschakelen" te klikken, waardoor de kwaadaardige scripts worden gestart en de malware op de doelcomputer kan worden geïnstalleerd. De belangrijkste hypothese is dat Emotet de eerste infectie veroorzaakt, zich lateraal via het getroffen netwerk verspreidt en vervolgens zijn eigen kwaadaardige campagne start, waarbij extra malware over het geïnfecteerde netwerk wordt verzonden. Hier laat Emotet meestal de TrickBot-payload vallen die inloggegevens steelt en zich ook lateraal over het netwerk kan verspreiden. Zowel Emotet als TrickBot hebben de functionaliteiten van wormen, data-stealers en downloaders van aanvullende kwaadaardige programma's. Trickbot wordt vervolgens gebruikt om Ryuk-ransomware te laten vallen op de systemen van de geselecteerde instellingen waarvan de aanvallers van plan zijn losgeld af te persen. Het zeer kleine deel van de Ryuk-infecties dat bij alle Emotet- en TrickBot-detecties wordt waargenomen, suggereert echter dat dit geen standaardbewerking is van de twee botnets om systemen met Ryuk te infecteren.

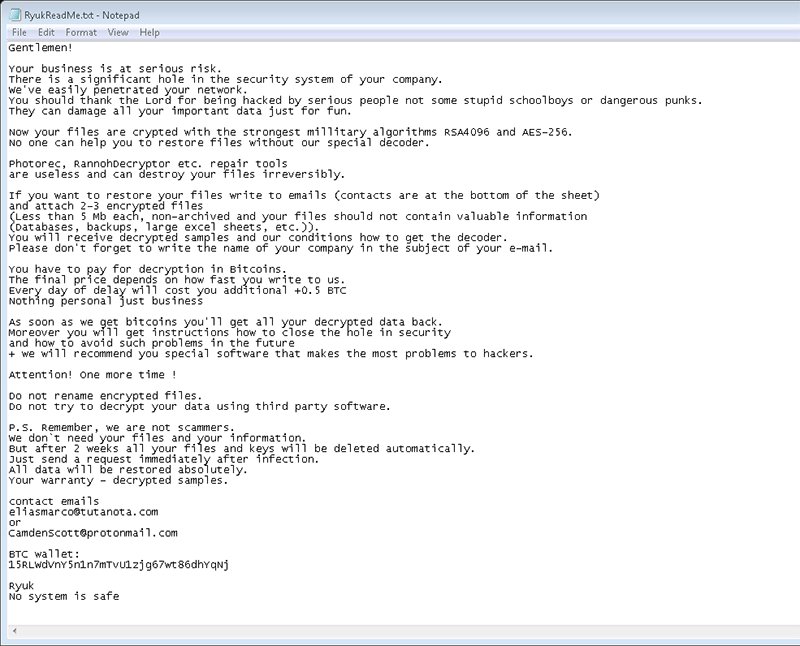

Losgeld brief

Het Ryuk-losgeldbriefje bevindt zich in een bestand met de naam RyukReadMe.txt dat op het bureaublad wordt geplaatst, evenals in alle mappen. Ryuk toont twee varianten van losgeldnota's aan zijn slachtoffers. De eerste is lang, goed geschreven en mooi geformuleerd, en het leidde tot de betaling van het hoogste geregistreerde losgeld tot nu toe van 50 BTC, gelijk aan $ 320.000. Het lijkt erop dat het is weergegeven tijdens enkele van de eerste Ryuk-aanvallen. De tweede is veel korter en eenvoudiger, maar vraagt ook om boete losgeld, variërend van 15 BTC tot 35 BTC. Dat betekent dat er twee niveaus van potentiële slachtoffers kunnen zijn die de boeven willen aanvallen.

Versie 1:

"Mijne heren!

Uw bedrijf loopt een ernstig risico.

Er zit een aanzienlijk gat in het beveiligingssysteem van uw bedrijf.

We zijn gemakkelijk doorgedrongen in uw netwerk.

Je moet de Heer bedanken dat hij gehackt is door serieuze mensen, niet door domme schooljongens of gevaarlijke punks.

Ze kunnen al uw belangrijke gegevens beschadigen, gewoon voor de lol.

Nu worden uw bestanden versleuteld met de sterkste millitaire algoritmen RSA4096 en AES-256.

Niemand kan u helpen bestanden te herstellen zonder onze speciale decoder.

Photorec, RannohDecryptor etc. reparatie tools zijn nutteloos en kunnen uw bestanden onomkeerbaar vernietigen.

Als u uw bestanden wilt herstellen, schrijft u naar e-mails (contacten staan onderaan het blad) en voegt u 2-3 versleutelde bestanden toe

(Minder dan 5 Mb elk, niet gearchiveerd en uw bestanden mogen geen waardevolle informatie bevatten

(Databases, back-ups, grote Excel-sheets, enz.)).

U ontvangt gedecodeerde voorbeelden en onze voorwaarden voor het verkrijgen van de decoder.

Vergeet niet de naam van uw bedrijf in het onderwerp van uw e-mail te schrijven.

U moet betalen voor decodering in Bitcoins.

De uiteindelijke prijs is afhankelijk van hoe snel u ons schrijft.

Elke dag vertraging kost u +0,5 BTC extra

Niets persoonlijks, alleen zaken

Zodra we bitcoins ontvangen, krijg je al je gedecodeerde gegevens terug.

Bovendien krijgt u instructies hoe u het gat in de beveiliging kunt dichten en hoe u dergelijke problemen in de toekomst kunt voorkomen

+ we zullen u speciale software aanbevelen die de meeste problemen oplevert voor hackers.

Aandacht! Nog een keer !

Wijzig de naam van versleutelde bestanden niet.

Probeer uw gegevens niet te decoderen met software van derden.

PS Onthoud dat we geen oplichters zijn.

We hebben uw bestanden en uw informatie niet nodig.

Maar na 2 weken worden al uw bestanden en sleutels automatisch verwijderd.

Stuur gewoon een verzoek onmiddellijk na infectie.

Alle gegevens worden absoluut hersteld.

Uw garantie - gedecodeerde voorbeelden.

contact e-mails

eliasmarco@tutanota.com

of

CamdenScott@protonmail.com

BTC-portemonnee:

15RLWdVnY5n1n7mTvU1zjg67wt86dhYqNj

Geen enkel systeem is veilig "

Versie 2:

"Alle bestanden op elke host in het netwerk zijn versleuteld met een sterk algoritme.

Back-ups werden versleuteld of verwijderd of back-upschijven werden geformatteerd.

Schaduwkopieën zijn ook verwijderd, dus F8 of andere methoden kunnen versleutelde gegevens beschadigen maar niet herstellen.

We hebben uitsluitend decoderingssoftware voor uw situatie

Er is geen decoderingssoftware beschikbaar in het publiek.

NIET RESETTEN OF AFSLUITEN - bestanden kunnen beschadigd raken.

De gecodeerde bestanden en leesmij-bestanden NIET HENOEMEN OF VERPLAATSEN.

VERWIJDER GEEN leesmij-bestanden.

Dit kan ertoe leiden dat bepaalde bestanden niet meer kunnen worden hersteld.

Neem voor informatie (uw bestanden decoderen) contact met ons op via

MelisaPeterman@protonmail.com

of

MelisaPeterman@tutanota.com

BTC-portemonnee:

14hVKm7Ft2rxDBFTNkkRC3kGstMGp2A4hk

Ryuk

Geen enkel systeem is veilig "

De inhoud van de Ryuk-losgeldnotities verandert niet tussen de gevallen, met uitzondering van de contact-e-mailadressen en het opgegeven BTC-portefeuilleadres. De losgeldbrief bevat meestal één adres op tutanota.com en één op protonmail.com, terwijl de namen van de e-mails vaak van Instagram-modellen of andere beroemde mensen zijn. Het is opmerkelijk dat de tweede versie van het Ryuk-losgeldbriefje erg lijkt op BitPaymer-losgeldbriefjes, maar het is niet bekend hoe de actoren achter de twee ransomwarebedreigingen met elkaar verband houden.

Nieuwere versies van Ryuk geven een losgeldbrief weer die alleen e-mailadressen bevat, maar geen BTC-portemonnee-adressen. Het leest het volgende:

"Je netwerk is binnengedrongen.

Alle bestanden op elke host in het netwerk zijn versleuteld met een sterk algoritme.

Back-ups werden ofwel gecodeerde schaduwkopieën ook verwijderd, dus F8 of andere methoden kunnen gecodeerde gegevens beschadigen maar niet herstellen.

We hebben uitsluitend decoderingssoftware voor uw situatie. Meer dan een jaar geleden erkenden werelddeskundigen de onmogelijkheid om op welke manier dan ook te ontcijferen, behalve met de originele decoder. Er is geen decoderingssoftware beschikbaar in het publiek. Antivirusbedrijven, onderzoekers, IT-specialisten en geen andere personen kunnen u niet helpen bij het versleutelen van de gegevens.

NIET RESETTEN OF AFSLUITEN - bestanden kunnen beschadigd raken. VERWIJDER GEEN leesmij-bestanden.

Om onze oprechte bedoelingen te bevestigen. Stuur 2 verschillende willekeurige bestanden en je krijgt ze gedecodeerd. Het kan van verschillende computers in uw netwerk zijn om er zeker van te zijn dat één sleutel alles ontsleutelt. 2 bestanden die we gratis ontgrendelen

Neem voor informatie (decodeer uw bestanden) contact met ons op via cliffordcolden93Qprotonmail.com of Clif fordGolden93@tutanota.com

U ontvangt het btc-adres voor betaling in de antwoordbrief Ryuk. Geen enkel systeem is veilig. "

Technische eigenschappen

Net als bij HERMES gebruikt Ryuk de coderingsalgoritmen RSA-2048 en AES-256. Beide malwarebedreigingen gebruiken ook de Microsoft SIMPLEBLOB-indeling om sleutels op te slaan in het uitvoerbare bestand van de malware, en beide gebruiken de markering "HERMES" om te controleren of een bestand is versleuteld. Een groot verschil is hoe Ryuk omgaat met bestandstoegang, evenals het gebruik van een tweede ingebouwde openbare RSA-sleutel. Terwijl HERMES een privé RSA-sleutel genereert voor elk slachtoffer, gebruikt Ryuk twee openbare RSA-sleutels die zijn ingebed in het uitvoerbare bestand. Aangezien er geen slachtofferspecifieke privésleutel is, kunnen alle hosts worden gedecodeerd met dezelfde decoderingssleutel. Dat lijkt een zwakte in de Ryuk-build, maar dat is niet het geval omdat de malware een unieke sleutel creëert voor elk uitvoerbaar bestand waarbij een enkel uitvoerbaar bestand wordt gebruikt voor een enkele doelorganisatie. Daarom, zelfs als de sleutel is gelekt, zal deze alleen de gegevens ontsleutelen die door het overeenkomstige uitvoerbare bestand zijn versleuteld. Het lijkt zeer waarschijnlijk dat Ryuk vóór de aanval een RSA-sleutelpaar genereert voor elk slachtoffer.

De Ryuk-bewerking omvat twee soorten binaire bestanden: een dropper en een uitvoerbare payload. De dropper kan zelden worden geanalyseerd omdat de uitvoerbare payload de dropper verwijdert nadat de installatie is voltooid. Bij uitvoering maakt de dropper een pad naar de installatiemap aan, afhankelijk van de versie van Windows die op de doelhost draait. Voor Windows XP zou het mappad van de malware bijvoorbeeld C: \ Documents and Settings \ Default User zijn, terwijl dit voor Windows Vista C: \ Users \ Public zou zijn. Vervolgens maakt de malware een willekeurige naam voor het uitvoerbare bestand, bestaande uit vijf alfabetische tekens. Daarna schrijft de druppelaar en voert deze de corresponderende 32- of 64-bits versie van het embedded payload-uitvoerbare bestand uit. Het is namelijk deze uitvoerbare payload geschreven door de dropper die Ryuk's logica bevat voor het versleutelen van de bestanden op de host. Ryuk probeert alle toegankelijke bestanden en hosts met ARP-ingangen (Address Resolution Protocol) te versleutelen, behalve cd-rom-stations. Een bestandsextensie ".ryk" wordt aan elk versleuteld bestand toegevoegd, terwijl alle mappen ook de losgeldbrief RyukReadMe.txt bevatten.

De nieuwste builds van Ryuk hebben geen persistentiefuncties. In tegenstelling tot andere bekende ransomwarefamilies heeft Ryuk momenteel ook geen ingebouwde proces- / servicebeëindiging en anti-herstelfuncties. Om de optie Windows Systeemherstel uit te schakelen waarmee slachtoffers hun gegevens kunnen proberen te herstellen, verwijdert Ryuk alle bestaande schaduwkopieën van de gecodeerde bestanden.

In tegenstelling tot gewone ransomware-bedreigingen, plaatst Ryuk geen Windows-systeembestanden op de witte lijst van bestanden die niet gecodeerd mogen worden, wat betekent dat het geen mechanisme heeft om de stabiliteit van de host te garanderen. Opmerkelijk is dat andere uitvoerbare bestandstypen ook niet op de lijst staan met bestanden die niet gecodeerd mogen worden, zoals systeemstuurprogramma's (.sys) en OLE-controle-extensies (.ocx). Veel cruciale mapnamen staan ook niet op de witte lijst. Er is bijvoorbeeld vaak waargenomen dat Ryuk Windows Bootloader-bestanden probeerde te versleutelen, wat de geïnfecteerde machine na verloop van tijd instabiel en zelfs niet meer opstartbaar dreigt te maken. In feite zet Ryuk slechts drie bestandsextensies op de witte lijst - .exe, .dll en hrmlog, waarbij de laatste een debug-logbestandsnaam lijkt te zijn die is gemaakt door de originele HERMES-malware. Mapnamen die op de witte lijst van Ryuk staan, zijn Mozilla, Chrome, Microsoft, Windows, Recycle.bin, AhnLab. Hier is nog een overeenkomst met HERMES - beide malwarebedreigingen plaatsen een map op de witte lijst met de naam "AhnLab" - de naam van populaire beveiligingssoftware uit Zuid-Korea.

Het is bekend dat de Ryuk Ransomware wordt uitgevoerd vanuit de map Temp met een willekeurige naam en een losgeldbrief op het bureaublad van de gebruiker opslaat met de titel - 'RyukReadMe.tx'. Het team achter de Ryuk Ransomware kan proberen om de dreiging naar aangesloten computers te laten vallen via gedeelde mappen en niet-wachtwoord beveiligde netwerkschijven. De Ryuk Ransomware versleutelt tekst, spreadsheets, eBooks, presentaties, databases, afbeeldingen, video- en audiobestanden veilig. U moet een goede back-upoplossing hebben om de Ryuk Ransomware tegen te gaan en indien nodig gegevens te herstellen. Een strikt toegangsbeleid en actieve monitoring helpen u de verspreiding van de dreiging en de schade die deze kan veroorzaken voor uw organisatie te beperken. AV-bedrijven blokkeren de bestanden met betrekking tot de Ryuk Ransomware en markeren ze als:

Ransom_RYUK.THHBAAH

TR / FileCoder.lkbhx

Trojaans (0053a8e51)

Trojan-Ransom.Ryuk

Trojan-Ransom.Win32.Encoder.em

Trojan.GenericKD.31177924 (B)

Trojan.Win64.S.Ryuk.174080

Trojaans / Win64.Ryukran.R234812

W64 / Trojan.PIZE-2908

Uit incidentenrapporten blijkt dat de oorspronkelijke ontwikkelaars van bedreigingen zijn overgestapt op het gebruik van de 'WayneEvenson@protonmail.com' en de 'WayneEvenson@tutanota.com' e-mailaccounts voor hun ransomwarecampagne. De 'wayneevenson@protonmail.com'-ransomware kan worden uitgevoerd als' PdTlG.exe 'op gecompromitteerde computers, maar u moet er rekening mee houden dat het willekeurige bestandsnamen kan gebruiken. Een nieuwe eigenschap geïntroduceerd met de 'wayneevenson@protonmail.com' Ransomware lijkt het automatisch laden van het losgeldbericht via een Microsoft's Notepad-applicatie op het bureaublad van de gebruiker. We blijven het Ryuk Ransomware-gedrag en nieuwe aanvalsvectoren volgen die worden misbruikt om het product aan nietsvermoedende gebruikers te leveren. U moet de diensten van een krachtige back-upbeheerder gebruiken en het laden van macro's van niet-vertrouwde bronnen uitschakelen. Detectieregels voor de 'wayneevenson@protonmail.com'-ransomware worden ondersteund door de meeste AV-leveranciers die gerelateerde bestanden taggen met de volgende waarschuwingen:

Druppelaar / Win32.Ryukran.R234915

Ransom.Jabaxsta! 1.B3AA (KLASSIEK)

Losgeld / W32.Ryuk.393216

Losgeld: Win32 / Jabaxsta.B! Dr

TR / FileCoder.biysh

Trojaans (0053a8931)

Trojan.Agentbypassg

Trojan.Invader.bsk

Trojan.Ransom.Ryuk

Trojan.Ransom.Ryuk.A (B)

Trojan.Ransom.Win32.1398

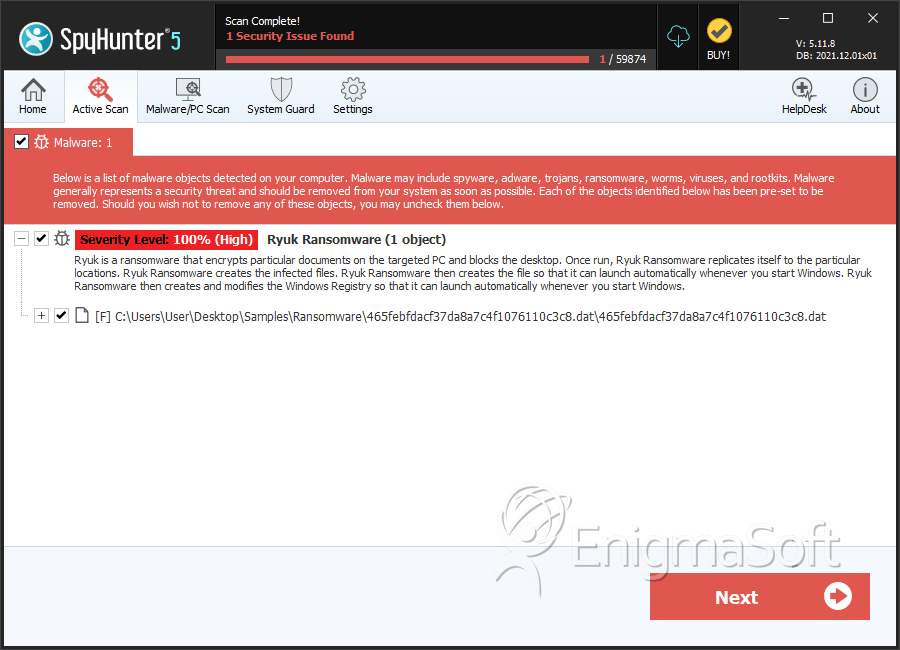

SpyHunter detecteert en verwijdert Ryuk Ransomware

Bestandssysteemdetails

| # | Bestandsnaam | MD5 |

Detecties

Detecties: het aantal bevestigde en vermoedelijke gevallen van een bepaalde dreiging die is gedetecteerd op geïnfecteerde computers zoals gerapporteerd door SpyHunter.

|

|---|---|---|---|

| 1. | 465febfdacf37da8a7c4f1076110c3c8.dat | 465febfdacf37da8a7c4f1076110c3c8 | 7 |

| 2. | RyukReadMe.txt |