Matrix Ransomware

Scorekort för hot

EnigmaSoft Threat Scorecard

EnigmaSoft Threat Scorecards är utvärderingsrapporter för olika skadliga hot som har samlats in och analyserats av vårt forskarteam. EnigmaSoft Threat Scorecards utvärderar och rangordnar hot med hjälp av flera mätvärden inklusive verkliga och potentiella riskfaktorer, trender, frekvens, prevalens och persistens. EnigmaSoft Threat Scorecards uppdateras regelbundet baserat på våra forskningsdata och mätvärden och är användbara för ett brett spektrum av datoranvändare, från slutanvändare som söker lösningar för att ta bort skadlig programvara från sina system till säkerhetsexperter som analyserar hot.

EnigmaSoft Threat Scorecards visar en mängd användbar information, inklusive:

Ranking: Rangordningen av ett visst hot i EnigmaSofts hotdatabas.

Allvarlighetsnivå: Den fastställda svårighetsgraden för ett objekt, representerad numeriskt, baserat på vår riskmodelleringsprocess och forskning, som förklaras i våra hotbedömningskriterier .

Infekterade datorer: Antalet bekräftade och misstänkta fall av ett visst hot som upptäckts på infekterade datorer som rapporterats av SpyHunter.

Se även Kriterier för hotbedömning .

| Rankning: | 16,954 |

| Hotnivå: | 100 % (Hög) |

| Infekterade datorer: | 2,830 |

| Först sett: | December 2, 2016 |

| Senast sedd: | September 18, 2023 |

| Operativsystem som påverkas: | Windows |

PC-säkerhetsforskare observerade Matrix Ransomware, en krypteringsransomware-trojan, den 3 april 2018. Offren kan få Matrix Ransomware levererat till sina maskiner genom att använda skräppostmeddelanden, som kommer att innehålla skadade filbilagor, som använder makroskript för att ladda ner och installera Matrix Ransomware på offrets dator. Matrix Ransomware har två versioner, båda används för att kryptera offrets filer, och sedan ska en lösen betalas av offren för att få en krypteringsnyckel. Detta beteende observeras i de flesta krypteringstrojaner med ransomware. Matrix Ransomware gör det enkelt att känna igen de filer den krypterar eftersom Matrix Ransomware lägger till filtillägget '.matrix' till filernas namn.

Innehållsförteckning

Vad är konsekvenserna av en Matrix Ransomware Attack

Trojaner som Matrix Ransomware använder starka krypteringsalgoritmer för att göra filerna otillgängliga. Matrix Ransomware kommer att rikta in sig på den användargenererade filen i sin attack, som kan innehålla filer med följande tillägg:

.3dm, .3g2, .3gp, .7zip, .aaf, .accdb, .aep, .aepx, .aet, .ai, .aif, .as, .as3, .asf, .asp, .asx, .avi , .bmp, .c, .class, .cpp, .cs, .csv, .dat, .db, .dbf, .doc, .docb, .docm, .docx, .dot, .dotm, .dotx,. dwg, .dxf, .efx, .eps, .fla, .flv, .gif, .h, .idml, .iff, .indb, .indd, .indl, .indt, .inx, .jar, .java, .jpeg, .jpg, .js, .m3u, .m3u8, .m4u, .max, .mdb, .mid, .mkv, .mov, .mp3, .mp4, .mpa, .mpeg, .mpg, .msg , .pdb, .pdf, .php, .plb, .pmd, .png, .pot, .potm, .potx, .ppam, .ppj, .pps, .ppsm, .ppsx, .ppt, .pptm,. pptx, .prel, .prproj, .ps, .psd, .py, .ra, .rar, .raw, .rb, .rtf, .sdf, .sdf, .ses, .sldm, .sldx, .sql, .svg, .swf, .tif, .txt, .vcf, .vob, .wav, .wma, .wmv, .wpd, .wps, .xla, .xlam, .xll, .xlm, .xls, .xlsb , .xlsm, .xlsx, .xlt, .xltm, .xltx, .xlw, .xml, .xqx, .xqx, .zip.

Efter att Matrix Ransomware har slutfört krypteringen av filerna kommer Windows-operativsystemet inte att känna igen dessa filer, och de visas som tomma ikoner och visar felmeddelanden när PC-användaren försöker öppna dem. Matrix Ransomware kommer att kräva att offret kontaktar sina operatörer via e-post för att betala en betydande lösen i utbyte mot dekrypteringsnyckeln. Olika varianter av Matrix Ransomware använder olika e-postmeddelanden och följande e-postadresser har associerats med Matrix Ransomware:

files4463@tuta.io

files4463@protonmail.ch

files4463@gmail.com

restorfile@tutanote.com

restorfile@protonmail.com

restorfile@qq.com

Matrix Ransomware levererar sin lösensedel i form av en HTA-fil som visar följande meddelande på den infekterade datorn:

'VAD HÄNDADE MED DINA FILER?

Dina dokument, databaser, säkerhetskopior, nätverksmappar och andra viktiga filer krypteras med RSA-2048- och AES-128-chiffer. Mer information om RSA och AES finns här:

h [tt] p: //en.wikipedia [.] org / wiki / RSA (kryptosystem)

h [tt] p: //en.wikipedia [.] org / wiki / Advanced Encryption Standard

Det betyder att du inte kommer åt dem längre förrän de dekrypteras med din personliga dekrypteringsnyckel! Utan din personliga nyckel och speciell programvara är det inte möjligt att återställa data! Om du följer våra instruktioner garanterar vi att du kan kryptera alla dina filer snabbt och säkert!

Om du vill återställa dina filer, skriv oss till e-postmeddelandena: [STRING OF EMAILS] Skriv ditt personliga ID i ämnesraden i ditt meddelande: [EDITED]

Vi rekommenderar att du skickar ditt meddelande VARJE av VÅRA 3 E-POSTER, på grund av att meddelandet kanske inte når den avsedda mottagaren av olika skäl! Snälla, skriv oss på engelska eller använd en professionell översättare! Om du vill återställa dina filer måste du betala för dekryptering i Bitcoins. Priset beror på hur snabbt du skriver till oss.

Om du föredrar live-meddelanden kan du skicka oss Bitmessages från en webbläsare via webbsidan h [tt] ps: // bitmsg [.] Me. '

Att hantera Matrix Ransomware

Tyvärr, när Matrix Ransomware krypterar filerna, kan de inte längre återställas. På grund av detta är det nödvändigt att datoranvändare vidtar åtgärder för att säkerställa att de förebyggande har skyddat sina data från dessa hot. Det bästa skyddet mot hot som Matrix Ransomware är att ha säkerhetskopior av filer, vilket ger offren möjlighet att återställa sina filer.

Uppdatering 14 november 2018 - Matrix-FASTA Ransomware

Matrix-FASTA Ransomware är en variant i Matrix-familjen, en familj av ransomware-hot som uppstod i april 2018 och har sett olika varianter sedan den första versionen. Matrix-FASTA Ransomware, som andra Matrix-varianter, är utformat för att kryptera offrens filer och sedan kräva en lösenbetalning från offret. Det är avgörande att datoranvändare vidtar åtgärder för att skydda sina datorer från Matrix-FASTA Ransomware och liknande attacker.

Hur Matrix-FASTA Ransomware Trojan fungerar

Matrix-FASTA Ransomware levereras vanligtvis till offrets dator genom att använda e-postbilagor. När Matrix-FASTA Ransomware har installerats på offrets dator kommer Matrix-FASTA Ransomware att kryptera de användargenererade filer som de hittar på offrets dator, vilket kan innehålla filer med följande filtillägg:

.jpg, .jpeg, .raw, .tif, .gif, .png, .bmp, .3dm, .max, .accdb, .db, .dbf, .mdb, .pdb, .sql, .dwg, .dxf , .cpp, .cs, .h, .php, .asp, .rb, .java, .jar, .class, .py, .js, .aaf, .aep, .aepx, .plb, .prel,. prproj, .aet, .ppj, .psd, .indd, .indl, .indt, .indb, .inx, .idml, .pmd, .xqx, .xqx, .ai, .eps, .ps, .svg, .swf, .fla, .as3, .as, .txt, .doc, .dot, .docx, .docm, .dotx, .dotm, .docb, .rtf, .wpd, .wps, .msg, .pdf , .xls, .xlt, .xlm, .xlsx, .xlsm, .xltx, .xltm, .xlsb, .xla, .xlam, .xll, .xlw, .ppt, .pot, .pps, .pptx,. pptm, .potx, .potm, .ppam, .ppsx, .ppsm, .sldx, .sldm, .wav, .mp3, .aif, .iff, .m3u, .m4u, .mid, .mpa, .wma, .ra, .avi, .mov, .mp4, .3gp, .mpeg, .3g2, .asf, .asx, .flv, .mpg, .wmv, .vob, .m3u8, .dat, .csv, .efx , .sdf, .vcf, .xml, .ses, .qbw, .qbb, .qbm, .qbi, .qbr, .cnt, .des, .v30, .qbo, .ini, .lgb, .qwc,. qbp, .aif, .qba, .tlg, .qbx, .qby, .1pa, .qpd, .txt, .set, .iif, .nd, .rtp, .tlg, .wav, .qsm, .qss, .qst, .fx0, .fx1, .mx0, .fpx, .fxr, .fim, .ptb, .ai, .pfb, .cgn, .vsd,. cdr, .cmx, .cpt, .csl, .cur, .des, .dsf, .ds4,, .drw, .eps, .ps, .prn, .gif, .pcd, .pct, .pcx, .plt , .rif, .svg, .swf, .tga, .tiff, .psp, .ttf, .wpd, .wpg, .wi, .raw, .wmf, .txt, .cal, .cpx, .shw,. clk, .cdx, .cdt, .fpx, .fmv, .img, .gem, .xcf, .pic, .mac, .met, .pp4, .pp5, .ppf, .nap, .pat, .ps, .prn, .sct, .vsd, .wk3, .wk4, .xpm, .zip, .rar.

Matrix-FASTA Ransomware-attacken kommer att skada den riktade informationen på ett sätt så att den inte kan återställas utan dekrypteringsnyckeln, vilket innebär att den kan förloras permanent. Brottslingarna kommer att försöka tvinga offret att betala en lösen i utbyte mot de data som komprometteras av Matrix-FASTA Ransomware-attacken.

Hur Matrix-FASTA Ransomware levereras till sina offer

Matrix-FASTA Ransomware-varianten observerades först den 14 november 2018. Det har funnits flera varianter i denna ransomware-familj som släpptes 2018. Liksom andra Matrix- varianter, det vanligaste sättet på vilket Matrix-FASTA Ransomware levereras till offrens datorer via e-postbilagor som använder inbäddade makroskript för att ladda ner och installera Matrix-FASTA Ransomware på offrets dator. Matrix-FASTA Ransomware-lösenbrev, som kräver betalning från offret, ber offret att kontakta brottslingarna via e-postadressen 'fastbk@qq.com' för att återställa de drabbade uppgifterna. Matrix-FASTA Ransomware markerar filerna som krypteras av attacken genom att lägga till filtillägget '.FASTA' till varje fil som krypteras av attacken. Matrix-FASTA Ransomware kommer också att byta namn på filerna som krypterats av attacken genom att ersätta filernas namn med Matrix-FASTA Ransomware-e-postadressen och en rad krypterade tecken. En typisk Matrix-FASTA Ransomware-lösen är i intervallet 300 till 1000 USD.

Skydda dina data från hot som Matrix-FASTA Ransomware

Det bästa skyddet mot hot som Matrix-FASTA Ransomware är att ha säkerhetskopior av filer lagrade på en säker plats. Säkerhetsspecialister rekommenderar datoranvändare att ha säkerhetskopior av sina data lagrade antingen i molnet eller på en extern minnesenhet. Förutom säkerhetskopior av filer bör datoranvändare också använda ett säkerhetsprogram för att fånga upp Matrix-FASTA Ransomware-infektionen eller ta bort den när den har installerats.

Uppdatering 22 oktober 2018 - Matrix-GMPF Ransomware

Matrix-GMPF Ransomware kategoriseras som en något modifierad version av Matrix Ransomware som släpptes i april 2018. Den nya varianten rapporterades den 22 oktober 2018 och lades till AV-databaser. Cyberhotet är uppkallat efter filmarkören som visas för komprometterade användare - '.GMPF.' Tidigare versioner innehöll liknande namn och inkluderade Matrix-THDA Ransomware och Matrix-ITLOCK Ransomware . Matrix-GMPF Ransomware är utformat för att använda AES- och RSA-kodarna och göra data på de infekterade enheterna oläsliga. Därefter visas användarna en textfil med namnet '# GMPF-README # .txt' och uppmanas att skicka ett e-postmeddelande till e-postkontot 'GetMyPass@qq.com'. Hotet är programmerat för att skicka dekrypteringsnyckeln till programmerarna via TOR-nätverket och förhindra tredje part från att avslöja ett sätt att dekryptera de berörda uppgifterna. Du kan känna igen de krypterade filerna genom att titta på deras namn. Matrix-GMPF Ransomware Trojan använder modellen - [GetMyPass@qq.com] .. GMPF - för att markera de krypterade objekten. Till exempel kan 'Hanuman.pptx' byta namn till [GetMyPass@qq.com] .Z2VuZXJp-YwdGV89t.GMPF. ' Som nämnts ovan tillhandahålls lösenmeddelandet som '# GMPF-README # .txt' som du kan ladda i Microsofts anteckningsblock och läsa följande:

'VAD HÄNDADE MED DINA FILER?

Dina dokument, databaser, säkerhetskopior, nätverksmappar och andra viktiga filer krypteras med RSA-2048- och AES-128-chiffer. Mer information om RSA och AES finns här:

h [tt] p: //en.wikipedia [.] org / wiki / RSA (kryptosystem)

h [tt] p: //en.wikipedia [.] org / wiki / Advanced Encryption Standard

Det betyder att du inte kommer åt dem längre förrän de dekrypteras med din personliga dekrypteringsnyckel! Utan din personliga nyckel och speciell programvara är det inte möjligt att återställa data! Om du följer våra instruktioner garanterar vi att du kan kryptera alla dina filer snabbt och säkert!

Om du vill återställa dina filer, skriv oss till e-postmeddelandena: getmypass@qq.com '

Hotförfattarna byter e-postkonton ofta som ett sätt att hålla sin verksamhet igång och undvika att väcka alarm med e-postleverantörer. Det rekommenderas att starta säkerhetskopior av data för att återhämta sig från potentiella attacker. Detektionsnamn för Matrix-GMPF Ransomware inkluderar:

Generic.Ransom.Matrix.B38FC644

Ransom.Agent! 8.6B7 (CLOUD)

Ransom.Matrix.S3765495

Ransom_MATRIX.THAOOBAH

Troj / Matrix-K

W32 / Agent! Tr

W32 / Generic.AC.41B59B! Tr

skadlig kod (ai-poäng = 100)

Uppdatering 20 december 2018 - Matrix-PRCP Ransomware

Säkerhetsforskare identifierade en ny variant av Matrix Ransomware under de senaste dagarna före jul 2018 som heter Matrix-PRCP Ransomware. Den nya utloppet av Matrix tillämpar .PRCP-tillägget på de krypterade filerna.

Lösenpriset finns i en fil med namnet "# README_PRCP # .rtf." E-postmeddelandet som används av författarna till den nya varianten som offren kan använda för att kontakta dem är radrigoman @ protonmail [.] Com. Det verkar som om det här e-postmeddelandet också används på det sätt som ransomware krypterar filer. Matrix-PRCP Ransomware byter namn på alla filer som den har krypterat med hjälp av följande mönster '[radrigoman@protonmail.com]. [Slumpmässig teckensträng] - [slumpmässig teckensträng] .PRCP.

Uppdatering 14 januari 2019 - Matrix-GRHAN Ransomware

Matrix-GRHAN Ransomware är en mindre uppdatering av Matrix-raden av krypteringstrojaner som började visas i april 2018. Matrix-GRHAN Ransomware skiljer sig väldigt lite jämfört med tidigare iterationer, och den enda anmärkningsvärda skillnaden är att den använder ett nytt namnnamn. Hotet gäller en modifierad AES-256-chiffer för bilder, ljud, video, text och databaser. Filerna som bearbetas av Matrix-GRHAN Ransomware representeras av generiska vita ikoner och funktionsnamn enligt modellen '[greenelephan@qq.com] .. GRHAN.' Till exempel kan 'Jotunheim.docx' byta namn till '[greenelephan@qq.com] .VC6NJ9-XWI88P.GRHAN' och användarna kan inte återhämta sig från attacken med hjälp av ögonblicksbilderna Shadow Volume. Hotet till hands är känt att använda Shadow Volume Service och ta bort poäng för systemåterställning, liksom nyligen skapade Shadow Volume snapshots. Matrix-GRHAN Ransomware rapporteras falla '! README_GRHAN! .Rtf' till de infekterade systemen och erbjuda följande meddelande:

'VAD HÄNDADE MED DINA FILER?

Dina dokument, databaser, säkerhetskopior, nätverksmappar och andra viktiga filer krypteras med RSA-2048- och AES-128-chiffer. Mer information om RSA och AES finns här:

h [tt] p: //en.wikipedia [.] org / wiki / RSA (kryptosystem)

h [tt] p: //en.wikipedia [.] org / wiki / Advanced Encryption Standard

Det betyder att du inte kommer åt dem längre förrän de dekrypteras med din personliga dekrypteringsnyckel! Utan din personliga nyckel och speciell programvara är det inte möjligt att återställa data! Om du följer våra instruktioner garanterar vi att du kan kryptera alla dina filer snabbt och säkert!

Om du vill återställa dina filer, skriv oss till e-postmeddelandena: greenelephan@qq.com '

Matrix-GRHAN Ransomware Trojan kan störa arbetet hos databashanterare och vissa backuphanterare. Cyberhotet är utformat för att infiltrera och köras på företagsnätverk, serverfarmar och småföretagsnätverk. Vi rekommenderar att du ser till att det inte finns några öppna portar och tjänster som är anslutna till Internet via osäkra anslutningar. Det rekommenderas inte att kontakta ransomware-operatörerna via 'greenelephan@qq.com' och andra kanaler som kan vara associerade med Matrix-GRHAN Ransomware. Du bör använda rena säkerhetskopior och köra kompletta systemgenomsökningar om du har smittats med Matrix-GRHAN Ransomware. Avlägsnandet av detta hot bör underlättas av certifierade experter och betrodda säkerhetsprodukter.

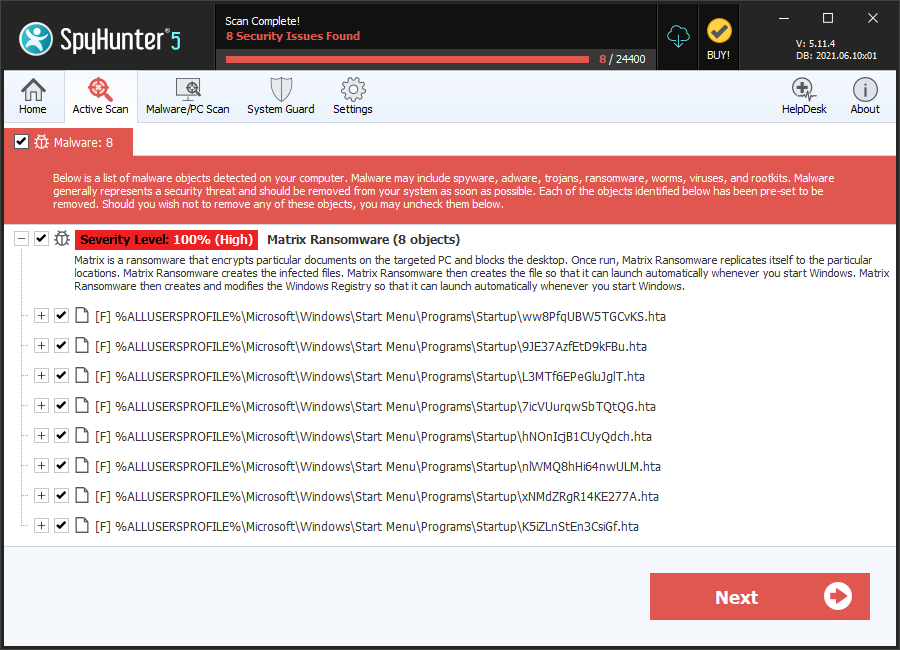

SpyHunter upptäcker och tar bort Matrix Ransomware

Filsysteminformation

| # | Filnamn | MD5 |

Detektioner

Detektioner: Antalet bekräftade och misstänkta fall av ett särskilt hot som upptäckts på infekterade datorer enligt rapporter från SpyHunter.

|

|---|---|---|---|

| 1. | ww8PfqUBW5TGCvKS.hta | 357ebe43792548be1256e67a8813ff36 | 70 |

| 2. | 9JE37AzfEtD9kFBu.hta | b0bd20328f7f8821206c874dde831b79 | 54 |

| 3. | L3MTf6EPeGluJglT.hta | b0f28cf9f05c5e25c20f04013fb6a696 | 46 |

| 4. | 7icVUurqwSbTQtQG.hta | c01b3084158ead651be3d6b006c31ddb | 43 |

| 5. | hNOnIcjB1CUyQdch.hta | b9649f26c37cb853b6d299a28db545bb | 34 |

| 6. | nlWMQ8hHi64nwULM.hta | 31cbcf227f72ed21e6c4464f507de6df | 34 |

| 7. | xNMdZRgR14KE277A.hta | a927a6983d9836760c9d0d185152f480 | 28 |

| 8. | K5iZLnStEn3CsiGf.hta | dbfa225d7f12f37f0174d8932e1caba2 | 27 |

| 9. | N9j8i4izeKqJNWw0.hta | e7d1927faef12edf45a3638cf3f8b8b2 | 26 |

| 10. | Bwbs92eNScj8boVR.hta | c71f3eefb61b981954235bf0076d3f0b | 25 |

| 11. | MwcHhEltJeCQfIX3.hta | e84253cda0b507e1349de162a14e3f5e | 25 |

| 12. | BjtY2tiEvEPe3Ry2.hta | 1cf10df2bb9a5b11801fc4274a76a08a | 25 |

| 13. | MLJbvD3qyJb4zIH0.hta | e43fa0ca398b13ac402214e07b4c48e7 | 25 |

| 14. | CHnXlFujjUUky3bQ.hta | 65e45e01bb979e4a7d66fa6b4a43b182 | 20 |

| 15. | EiQFMggycluaM2KN.hta | 88cf3be3d48adc65412d9ccc8675c723 | 20 |

| 16. | xicv4xv3q21J45Wa.hta | c38d23e5779785cc13b1b92b1e4ab7c7 | 19 |

| 17. | bySuMRhTosRxNSVK.hta | 8c5b40e05cefde9fc15ff3e37f02c7b7 | 18 |

| 18. | 6GwJaYZhHMU12p5k.hta | f5ce39d833f444821c983e4729388c55 | 18 |

| 19. | uuHw7WEyukJ53uIF.hta | 9a3a780e1509f2f7ebd69bd4b5fd9e96 | 18 |

| 20. | xz8GmuIomid3j8xA.hta | 8a7aee85ee76f85128b6cec0b0a39658 | 17 |

| 21. | ebIxNHzdfyPxdNEi.hta | 2ba8f7c88debee948b54f4d278799c27 | 17 |

| 22. | 8J8Nq13d3SEnLFg5.hta | b0139d446e979eeac438789d89035013 | 17 |

| 23. | LARmeOIF7pqvE2Id.hta | 63a90494f3dbde0be1c6e966568e6bb9 | 17 |

| 24. | EPf93mYqDG8pOCfZ.hta | 5a6a4836670229fc3b83fa210c649d1b | 16 |

| 25. | ZDc4hrKMsjl8VvzD.hta | bac966c75a8034f4e4d9c3aef5227913 | 16 |

| 26. | 075f86e2db93138f3f3291bc8f362e5f54dfdeeb98b63026697b266fbebddb00 | 66c7ca7b642a531ea1f9bf611ef8f42b | 3 |

| 27. | bc39998bad128866015b7f0a2e160afba3629b3ef83fe84e664e9e117beeef75 | e4e2aa6df9a5ca1e7942472a13bcd79d | 2 |