Matrix Ransomware

Cartão de pontuação de ameaças

EnigmaSoft Threat Scorecard

Os EnigmaSoft Threat Scorecards são relatórios de avaliação para diferentes ameaças de malware que foram coletadas e analisadas por nossa equipe de pesquisa. Os Scorecards de Ameaças da EnigmaSoft avaliam e classificam as ameaças usando várias métricas, incluindo fatores de risco reais e potenciais, tendências, frequência, prevalência e persistência. Os Scorecards de Ameaças da EnigmaSoft são atualizados regularmente com base em nossos dados e métricas de pesquisa e são úteis para uma ampla gama de usuários de computador, desde usuários finais que buscam soluções para remover malware de seus sistemas até especialistas em segurança que analisam ameaças.

Os Scorecards de Ameaças da EnigmaSoft exibem uma variedade de informações úteis, incluindo:

Classificação: A classificação de uma ameaça específica no banco de dados de ameaças da EnigmaSoft.

Nível de gravidade: O nível de gravidade determinado de um objeto, representado numericamente, com base em nosso processo de modelagem de risco e pesquisa, conforme explicado em nossos Critérios de Avaliação de Ameaças .

Computadores infectados: O número de casos confirmados e suspeitos de uma determinada ameaça detectada em computadores infectados conforme relatado pelo SpyHunter.

Consulte também Critérios de Avaliação de Ameaças .

| Classificação: | 16,954 |

| Nível da Ameaça: | 100 % (Alto) |

| Computadores infectados: | 2,830 |

| Visto pela Primeira Vez: | December 2, 2016 |

| Visto pela Última Vez: | September 18, 2023 |

| SO (s) Afetados: | Windows |

Os pesquisadores de segurança do PC observaram o Matrix Ransomware, um Trojan ransomware de criptografia, em 3 de abril de 2018. As vítimas podem ter o Matrix Ransomware entregue em suas máquinas através do uso de mensagens de spam, que conterão anexos de arquivos corrompidos, que usam scripts de macros para baixar e instalar o Matrix Ransomware no computador da vítima. O Matrix Ransomware tem duas versões, ambas usadas para criptografar os arquivos da vítima, e um resgate deve ser pago pelas vítimas para receber uma chave de descriptografia. Esse comportamento é observado na maioria dos Trojans ransomware de criptografia. O Matrix Ransomware facilita o reconhecimento dos arquivos criptografados, pois o Matrix Ransomware adicionará a extensão de arquivo '.matrix' aos nomes desses arquivos.

Índice

Quais são as Conseqüencias de um Ataque pelo Matrix Ransomware

Os Trojans como o Matrix Ransomware usam algoritmos de criptografia robustos para tornar os arquivos inacessíveis. O Matrix Ransomware terá como alvo os arquivos gerados pelo usuário em seu ataque, que pode incluir arquivos com as seguintes extensões:

.3dm, .3g2, .3gp, .7zip, .aaf, .accdb, .aep, .aepx, .aet, .ai, .aif, .as, .as3, .asf, .asp, .asx, .avi, .bmp, .c, .class, .cpp, .cs, .csv, .dat, .db, .dbf, .doc, .docb, .docm, .docx, .dot, .dotm, .dotx, .dwg, .dxf, .efx, .eps, .fla, .flv, .gif, .h, .idml, .iff, .indb, .indd, .indl, .indt, .inx, .jar, .java, .jpeg, .jpg, .js, .m3u, .m3u8, .m4u, .max, .mdb, .mid, .mkv, .mov, .mp3, .mp4, .mpa, .mpeg, .mpg, .msg, .pdb, .pdf, .php, .plb, .pmd, .png, .pot, .potm, .potx, .ppam, .ppj, .pps, .ppsm, .ppsx, .ppt, .pptm, .pptx, .prel, .prproj, .ps, .psd, .py, .ra, .rar, .raw, .rb, .rtf, .sdf, .sdf, .ses, .sldm, .sldx, .sql, .svg, .swf, .tif, .txt, .vcf, .vob, .wav, .wma, .wmv, .wpd, .wps, .xla, .xlam, .xll, .xlm, .xls, .xlsb, .xlsm, .xlsx, .xlt, .xltm, .xltx, .xlw, .xml, .xqx, .xqx, .zip.

Depois que o Matrix Ransomware terminar de criptografar os arquivos, o sistema operacional Windows não reconhecerá esses arquivos, e eles aparecerão como ícones em branco e exibirão mensagens de erro quando o usuário do PC tentar abri-los. O Matrix Ransomware exigirá que a vítima entre em contato com os seus operadores via e-mail para pagar um resgate substancial em troca da chave de decodificação. Diferentes variantes do Matrix Ransomware usam diferentes e-mails de contato, e os seguintes endereços de e-mail foram associados ao Matrix Ransomware:

files4463@tuta.io

files4463@protonmail.ch

files4463@gmail.com

restorfile@tutanote.com

restorfile@protonmail.com

restorfile@qq.com

O Matrix Ransomware fornece a sua nota de resgate na forma de um arquivo HTA que exibe a seguinte mensagem no computador infectado:

'O QUE ACONTECEU COM OS SEUS ARQUIVOS?

Seus documentos, bancos de dados, backups, pastas de rede e outros arquivos importantes estão criptografados com as cifras RSA-2048 e AES-128. Mais informações sobre o RSA e o AES podem ser encontradas aqui:

h[tt]p://en.wikipedia[.]org/wiki/RSA (cryptosistema)

h[tt]p://en.wikipedia[.]org/wiki/Padrão Avançado de Criptografia

Isso significa que você não poderá mais acessá-los até que eles sejam descriptografados com a sua chave de descriptografia pessoal! Sem a sua chave pessoal a recuperação dos dados por um software especial é impossível! Se você seguir nossas instruções, garantimos que você pode descriptografar todos os seus arquivos com rapidez e segurança!

Se você deseja restaurar os seus arquivos, por favor, escreva-nos para os e-mails: [LISTA DE EMAILS] Na linha de assunto da sua mensagem, escreva seu ID pessoal: [EDITADO]

Recomendamos que você envie sua mensagem PARA CADA UM DOS NOSSOS 3 EMAILS, devido ao fato de que a mensagem pode não alcançar o destinatário pretendido por uma variedade de razões! Por favor, escreva-nos em inglês ou use um tradutor profissional! Se você deseja restaurar os seus arquivos, você tem que pagar pela descriptografia em Bitcoins. O preço depende da rapidez com que você escreve para nós.

Se você preferir mensagens ao vivo, envie-nos Bitmessages de um navegador da web através da página da web. h[tt]ps://bitmsg[.]me.'

Lidando com o Matrix Ransomware

Infelizmente, uma vez que o Matrix Ransomware criptografa os arquivos, eles não serão mais recuperáveis. Por causa disso, é necessário que os usuários de computador tomem providências para garantir preventivamente a proteção dos seus dados contra essas ameaças. A melhor proteção contra ameaças como o Matrix Ransomware é ter backups dos arquivos, o que dará às vítimas a oportunidade de recuperar os seus arquivos.

Atualização em 14 de novembro de 2018

O Matrix-FASTA Ransomware é uma variante da família Matrix, uma família de ameaças de ransomware que surgiu em abril de 2018 e viu diversas variantes desde o lançamento inicial. O Matrix-FASTA Ransomware, como outras variantes Matrix, foi projetado para criptografar os arquivos das vítimas e exigir um pagamento de resgate da vítima. É crucial que os usuários de computador tomem medidas para proteger seus PCs contra o Matrix-FASTA Ransomware e ataques semelhantes.

Como Funciona o Trojan do Matrix-FASTA Ransomware

O Matrix-FASTA Ransomware normalmente é entregue ao computador da vítima através do uso de anexos de e-mail de spam. Depois que o Matrix-FASTA Ransomware for instalado no computador da vítima, o Matrix-FASTA Ransomware criptografará os arquivos gerados pelo usuário que encontrar no computador da vítima, o que pode incluir arquivos com as seguintes extensões:

.jpg, .jpeg, .raw, .tif, .gif, .png, .bmp, .3dm, .max, .accdb, .db, .dbf, .mdb, .pdb, .sql, .dwg, .dxf, .cpp, .cs, .h, .php, .asp, .rb, .java, .jar, .class, .py, .js, .aaf, .aep, .aepx, .plb, .prel, .prproj, .aet, .ppj, .psd, .indd, .indl, .indt, .indb, .inx, .idml, .pmd, .xqx, .xqx, .ai, .eps, .ps, .svg, .swf, .fla, .as3, .as, .txt, .doc, .dot, .docx, .docm, .dotx, .dotm, .docb, .rtf, .wpd, .wps, .msg, .pdf, .xls, .xlt, .xlm, .xlsx, .xlsm, .xltx, .xltm, .xlsb, .xla, .xlam, .xll, .xlw, .ppt, .pot, .pps, .pptx, .pptm, .potx, .potm, .ppam, .ppsx, .ppsm, .sldx, .sldm, .wav, .mp3, .aif, .iff, .m3u, .m4u, .mid, .mpa, .wma, .ra, .avi, .mov, .mp4, .3gp, .mpeg, .3g2, .asf, .asx, .flv, .mpg, .wmv, .vob, .m3u8, .dat, .csv, .efx, .sdf, .vcf, .xml, .ses, .qbw, .qbb, .qbm, .qbi, .qbr , .cnt, .des, .v30, .qbo, .ini, .lgb, .qwc, .qbp, .aif, .qba, .tlg, .qbx, .qby , .1pa, .qpd, .txt, .set, .iif, .nd, .rtp, .tlg, .wav, .qsm, .qss, .qst, .fx0, .fx1, .mx0, .fpx, .fxr, .fim, .ptb, .ai, .pfb, .cgn, .vsd, .cdr, .cmx, .cpt, .csl, .cur, .des, .dsf, .ds4, , .drw, .eps, .ps, .prn, .gif, .pcd, .pct, .pcx, .plt, .rif, .svg, .swf, .tga, .tiff, .psp, .ttf, .wpd, .wpg, .wi, .raw, .wmf, .txt, .cal, .cpx, .shw, .clk, .cdx, .cdt, .fpx, .fmv, .img, .gem, .xcf, .pic, .mac, .met, .pp4, .pp5, .ppf, .nap, .pat, .ps, .prn, .sct, .vsd, .wk3, .wk4, .xpm, .zip, .rar.

O ataque Matrix-FASTA Ransomware danificará os dados direcionados de forma que não seja recuperável sem a chave de descriptografia, o que significa que pode ser perdido permanentemente. Os criminosos tentarão forçar a vítima a pagar um resgate em troca dos dados comprometidos pelo ataque Matrix-FASTA Ransomware.

Como o Matrix-FASTA Ransomware é Entregue às Vítimas

A variante Matrix-FASTA Ransomware foi observada pela primeira vez em 14 de novembro de 2018. Houve várias variantes nesta família de ransomware que foram lançadas em 2018. Como outras variantes do Matrix, a forma mais comum pela qual o Matrix-FASTA Ransomware é entregue aos computadores das vítimas por meio de anexos de e-mail de spam, que usam scripts de macros embutidos para baixar e instalar o Matrix-FASTA Ransomware no computador da vítima. A nota de resgate Matrix-FASTA Ransomware, que exige o pagamento da vítima, pede à vítima que contate os criminosos através do endereço de e-mail 'fastbk@qq.com' para restaurar os dados afetados. O Matrix-FASTA Ransomware marca os arquivos criptografados pelo ataque, adicionando a extensão de arquivo '.FASTA' a cada arquivo criptografado pelo ataque. O Matrix-FASTA Ransomware também renomeia os arquivos criptografados pelo ataque, substituindo os nomes dos arquivos pelo endereço de contato de e-mail Matrix-FASTA Ransomware e por uma cadeia de caracteres criptografados. Um resgate típico do Matrix-FASTA Ransomware está na faixa de 300 a 1.000 USD.

Protegendo os Seus Dados contra Ameaças como o Matrix-FASTA Ransomware

A melhor proteção contra ameaças como o Matrix-FASTA Ransomware é ter backups de arquivos armazenados em um local seguro. Os especialistas em segurança aconselham os usuários de computador a fazer cópias de backup de seus dados armazenados na nuvem ou em um dispositivo de memória externa. Além dos backups de arquivos, os usuários de computador também devem usar um programa de segurança para interceptar a infecção Matrix-FASTA Ransomware ou removê-la depois de instalada.

Atualização em 22 de outubro de 2018 - Matrix-GMPF Ransomware

O Matrix-GMPF Ransomware é categorizado como uma versão ligeiramente modificada do Matrix Ransomware que foi lançado em abril de 2018. A nova variante foi reportada em 22 de outubro de 2018 e adicionada aos bancos de dados dos AV. A ameaça cibernética tem o nome do marcador de arquivos exibido para os usuários comprometidos - '.GMPF'. Versões anteriores apresentavam nomes semelhantes e incluíam o Matrix-THDA Ransomware e o Matrix-ITLOCK Ransomware. O Matrix-GMPF Ransomware foi criado para usar as cifras AES e RSA e tornar ilegíveis os dados nos dispositivos infectados. Em seguida, os usuários recebem um arquivo de texto chamado '#GMPF-README#.txt' e solicitam o envio de um e-mail para a conta de e-mail 'GetMyPass@qq.com'. A ameaça é programada para enviar a chave de descriptografia para os programadores através da Rede TOR e impedir que terceiros descubram uma maneira de descriptografar os dados afetados. Você pode reconhecer os arquivos criptografados observando os seus nomes. O Trojan Matrix-GMPF Ransomware usa o modelo - [GetMyPass@qq.com].<8 random chars-8random chars>.GMPF - para marcar os objetos criptografados. Por exemplo, 'Hanuman.pptx' pode ser renomeado como [GetMyPass@qq.com].Z2VuZXJp-YwdGV89t.GMPF'. Como mencionado acima, a mensagem de resgate é fornecida como '# GMPF-README#.txt', que você pode carregar no Bloco de Notas da Microsoft e ler o seguinte:

'O QUE ACONTECEU COM SEUS ARQUIVOS?

Seus documentos, bancos de dados, backups, pastas de rede e outros arquivos importantes são criptografados com as cifras RSA-2048 e AES-128. Mais informações sobre o RSA e o AES podem ser encontradas aqui:

h[tt]p://en.wikipedia[.]org/wiki/RSA (cryptosystem)

h[tt]p://en.wikipedia[.]org/wiki/Advanced Encryption Standard

Isso significa que você não poderá mais acessá-los até que eles sejam descriptografados com sua chave de descriptografia pessoal! Sem sua chave pessoal e recuperação de dados de software especial é impossível! Se você seguir nossas instruções, garantimos que você pode descriptografar todos os seus arquivos com rapidez e segurança!

Se você deseja restaurar seus arquivos, por favor, escreva-nos para os e-mails: getmypass@qq.com'

Os autores de ameaças mudam as contas de e-mail frequentemente como uma maneira de manter as suas operações em execução e evitar que alarmes sejam disparados nos provedores de serviços de e-mail. É aconselhável inicializar backups de dados para se recuperar de possíveis ataques. Os nomes de detecção para o Matrix-GMPF Ransomware incluem:

Generic.Ransom.Matrix.B38FC644

Ransom.Agent!8.6B7 (CLOUD)

Ransom.Matrix.S3765495

Ransom_MATRIX.THAOOBAH

Troj/Matrix-K

W32/Agent!tr

W32/Generic.AC.41B59B!tr

malware (ai score=100)

Atualização de 20 de dezembro de 2018 - Matrix-PRCP Ransomware

Os pesquisadores de segurança identificaram uma nova variante do Matrix Ransomware nos últimos dias antes do Natal de 2018, chamada Matrix-PRCP Ransomware. A nova ramificação do Matrix aplica a extensão .PRCP aos arquivos criptografados.

A nota de resgate está contida em um arquivo chamado "#README_PRCP#.rtf". O email usado pelos autores da nova variante que as vítimas podem usar para contatá-los é radrigoman@protonmail[.]com. Parece que esse e-mail também é usado na forma como o ransomware embaralha os arquivos. O Matrix-PRCP Ransomware renomeia todos os arquivos criptografados usando o seguinte padrão '[radrigoman@protonmail.com][Cadeia de caracteres aleatórios]-[cadeia de caracteres aleatórios].PRCP.

Atualização de 14 de janeiro de 2019 - Matrix-GRHAN Ransomware

O Matrix-GRHAN Ransomware é uma pequena atualização na linha Matrix de Trojans de criptografia que começou a aparecer em abril de 2018. O Matrix-GRHAN Ransomware é um pouco diferente em comparação com iterações anteriores, e a única diferença notável é que ele usa um novo padrão de renomeação. A ameaça aplica uma codificação AES-256 modificada a imagens, áudio, vídeo, texto e bancos de dados. Os arquivos que são processados pelo Matrix-GRHAN Ransomware são representados por ícones brancos genéricos e nomes de recursos seguindo o modelo '[greenelephan@qq.com].

'O QUE ACONTECEU COM SEUS ARQUIVOS?

Seus documentos, bancos de dados, backups, pastas de rede e outros arquivos importantes são criptografados com as cifras RSA-2048 e AES-128. Mais informações sobre o RSA e o AES podem ser encontradas aqui:

h[tt]p://en.wikipedia[.]org/wiki/RSA (cryptosystem)

h[tt]p://en.wikipedia[.]org/wiki/Advanced Encryption Standard

Isso significa que você não poderá mais acessá-los até que eles sejam descriptografados com sua chave de descriptografia pessoal! Sem sua chave pessoal e recuperação de dados de software especial é impossível! Se você seguir nossas instruções, garantimos que você pode descriptografar todos os seus arquivos com rapidez e segurança!

Se você quiser restaurar seus arquivos, por favor escreva-nos para os e-mails: greenelephan@qq.com'

O Trojan Matrix-GRHAN Ransomware pode interferir no trabalho dos gerenciadores de bancos de dados e de alguns gerenciadores de backups. A ameaça cibernética é projetada para se infiltrar e funcionar em redes de empresas, servidores de fazendas e redes de pequenas empresas. É recomendável certificar-se de que não haja portas e serviços abertos conectados à Internet via conexões inseguras. Não é recomendado entrar em contato com os operadores de ransomware via 'greenelephan@qq.com' e outros canais que possam estar associados ao Matrix-GRHAN Ransomware. Você deve usar backups limpos e executar digitalizações completas do sistema se tiver sido infectado pelo Matrix-GRHAN Ransomware. A remoção dessa ameaça deve ser facilitada pelos especialistas certificados e produtos de segurança confiáveis.

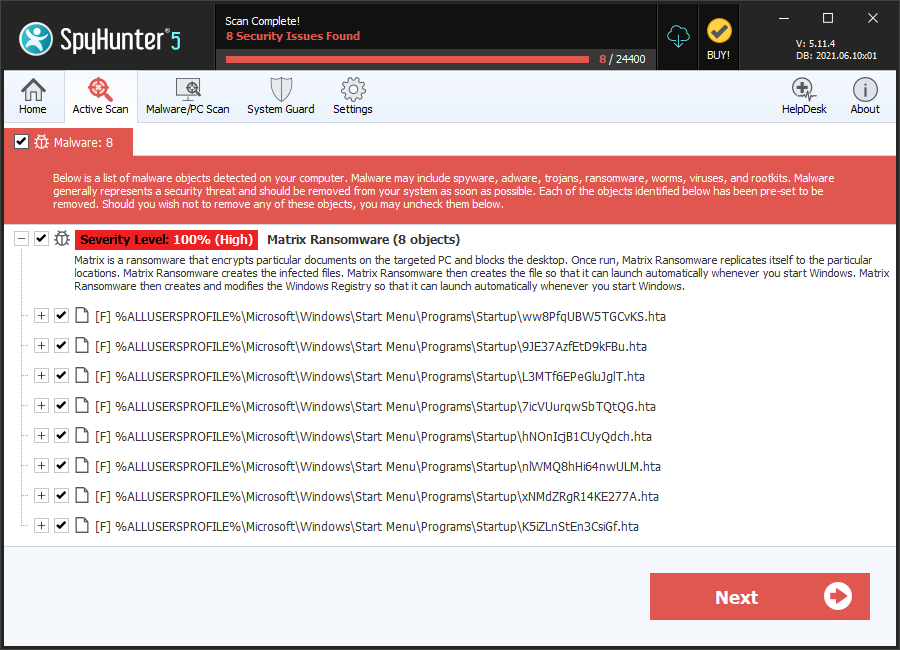

SpyHunter detecta e remove Matrix Ransomware

Detalhes Sobre os Arquivos do Sistema

| # | Nome do arquivo | MD5 |

Detecções

Detecções: O número de casos confirmados e suspeitos de uma determinada ameaça detectada nos computadores infectados conforme relatado pelo SpyHunter.

|

|---|---|---|---|

| 1. | ww8PfqUBW5TGCvKS.hta | 357ebe43792548be1256e67a8813ff36 | 70 |

| 2. | 9JE37AzfEtD9kFBu.hta | b0bd20328f7f8821206c874dde831b79 | 54 |

| 3. | L3MTf6EPeGluJglT.hta | b0f28cf9f05c5e25c20f04013fb6a696 | 46 |

| 4. | 7icVUurqwSbTQtQG.hta | c01b3084158ead651be3d6b006c31ddb | 43 |

| 5. | hNOnIcjB1CUyQdch.hta | b9649f26c37cb853b6d299a28db545bb | 34 |

| 6. | nlWMQ8hHi64nwULM.hta | 31cbcf227f72ed21e6c4464f507de6df | 34 |

| 7. | xNMdZRgR14KE277A.hta | a927a6983d9836760c9d0d185152f480 | 28 |

| 8. | K5iZLnStEn3CsiGf.hta | dbfa225d7f12f37f0174d8932e1caba2 | 27 |

| 9. | N9j8i4izeKqJNWw0.hta | e7d1927faef12edf45a3638cf3f8b8b2 | 26 |

| 10. | Bwbs92eNScj8boVR.hta | c71f3eefb61b981954235bf0076d3f0b | 25 |

| 11. | MwcHhEltJeCQfIX3.hta | e84253cda0b507e1349de162a14e3f5e | 25 |

| 12. | BjtY2tiEvEPe3Ry2.hta | 1cf10df2bb9a5b11801fc4274a76a08a | 25 |

| 13. | MLJbvD3qyJb4zIH0.hta | e43fa0ca398b13ac402214e07b4c48e7 | 25 |

| 14. | CHnXlFujjUUky3bQ.hta | 65e45e01bb979e4a7d66fa6b4a43b182 | 20 |

| 15. | EiQFMggycluaM2KN.hta | 88cf3be3d48adc65412d9ccc8675c723 | 20 |

| 16. | xicv4xv3q21J45Wa.hta | c38d23e5779785cc13b1b92b1e4ab7c7 | 19 |

| 17. | bySuMRhTosRxNSVK.hta | 8c5b40e05cefde9fc15ff3e37f02c7b7 | 18 |

| 18. | 6GwJaYZhHMU12p5k.hta | f5ce39d833f444821c983e4729388c55 | 18 |

| 19. | uuHw7WEyukJ53uIF.hta | 9a3a780e1509f2f7ebd69bd4b5fd9e96 | 18 |

| 20. | xz8GmuIomid3j8xA.hta | 8a7aee85ee76f85128b6cec0b0a39658 | 17 |

| 21. | ebIxNHzdfyPxdNEi.hta | 2ba8f7c88debee948b54f4d278799c27 | 17 |

| 22. | 8J8Nq13d3SEnLFg5.hta | b0139d446e979eeac438789d89035013 | 17 |

| 23. | LARmeOIF7pqvE2Id.hta | 63a90494f3dbde0be1c6e966568e6bb9 | 17 |

| 24. | EPf93mYqDG8pOCfZ.hta | 5a6a4836670229fc3b83fa210c649d1b | 16 |

| 25. | ZDc4hrKMsjl8VvzD.hta | bac966c75a8034f4e4d9c3aef5227913 | 16 |

| 26. | 075f86e2db93138f3f3291bc8f362e5f54dfdeeb98b63026697b266fbebddb00 | 66c7ca7b642a531ea1f9bf611ef8f42b | 3 |

| 27. | bc39998bad128866015b7f0a2e160afba3629b3ef83fe84e664e9e117beeef75 | e4e2aa6df9a5ca1e7942472a13bcd79d | 2 |