Matrix Ransomware

Trusselscorekort

EnigmaSoft Threat Scorecard

EnigmaSoft Threat Scorecards er vurderingsrapporter for forskellige malware-trusler, som er blevet indsamlet og analyseret af vores forskningsteam. EnigmaSoft Threat Scorecards evaluerer og rangerer trusler ved hjælp af adskillige metrics, herunder virkelige og potentielle risikofaktorer, tendenser, frekvens, udbredelse og persistens. EnigmaSoft Threat Scorecards opdateres regelmæssigt baseret på vores forskningsdata og metrics og er nyttige for en bred vifte af computerbrugere, fra slutbrugere, der søger løsninger til at fjerne malware fra deres systemer, til sikkerhedseksperter, der analyserer trusler.

EnigmaSoft Threat Scorecards viser en række nyttige oplysninger, herunder:

Rangering: Rangeringen af en bestemt trussel i EnigmaSofts trusseldatabase.

Sværhedsgrad: Et objekts fastlagte sværhedsgrad, repræsenteret numerisk, baseret på vores risikomodelleringsproces og forskning, som forklaret i vores trusselsvurderingskriterier .

Inficerede computere: Antallet af bekræftede og formodede tilfælde af en bestemt trussel opdaget på inficerede computere som rapporteret af SpyHunter.

Se også Kriterier for trusselsvurdering .

| Rangering: | 16,954 |

| Trusselsniveau: | 100 % (Høj) |

| Inficerede computere: | 2,830 |

| Først set: | December 2, 2016 |

| Sidst set: | September 18, 2023 |

| Berørte operativsystemer: | Windows |

PC-sikkerhedsforskere observerede Matrix Ransomware, en krypteringsransomware-trojan, den 3. april 2018. Ofre kan få Matrix Ransomware leveret til deres maskiner ved hjælp af spam-e-mail-meddelelser, som vil indeholde beskadigede vedhæftede filer, som bruger makro-scripts til download og installer Matrix Ransomware på offerets computer. Matrix Ransomware har to versioner, der begge bruges til at kryptere ofrets filer, og derefter skal en løsesum betales af ofrene for at få en dekrypteringsnøgle. Denne adfærd observeres i de fleste krypteringstrojansjer. Matrix Ransomware gør det let at genkende de filer, den krypterer, fordi Matrix Ransomware vil tilføje filtypenavnet '.matrix' til filernes navne.

Indholdsfortegnelse

Hvad er konsekvenserne af et Matrix Ransomware Attack

Trojanske heste som Matrix Ransomware bruger stærke krypteringsalgoritmer for at gøre filerne utilgængelige. Matrix Ransomware målretter mod den brugergenererede fil i sit angreb, som kan omfatte filer med følgende udvidelser:

.3dm, .3g2, .3gp, .7zip, .aaf, .accdb, .aep, .aepx, .aet, .ai, .aif, .as, .as3, .asf, .asp, .asx, .avi , .bmp, .c, .class, .cpp, .cs, .csv, .dat, .db, .dbf, .doc, .docb, .docm, .docx, .dot, .dotm, .dotx,. dwg, .dxf, .efx, .eps, .fla, .flv, .gif, .h, .idml, .iff, .indb, .indd, .indl, .indt, .inx, .jar, .java, .jpeg, .jpg, .js, .m3u, .m3u8, .m4u, .max, .mdb, .mid, .mkv, .mov, .mp3, .mp4, .mpa, .mpeg, .mpg, .msg , .pdb, .pdf, .php, .plb, .pmd, .png, .pot, .potm, .potx, .ppam, .ppj, .pps, .ppsm, .ppsx, .ppt, .pptm,. pptx, .prel, .prproj, .ps, .psd, .py, .ra, .rar, .raw, .rb, .rtf, .sdf, .sdf, .ses, .sldm, .sldx, .sql, .svg, .swf, .tif, .txt, .vcf, .vob, .wav, .wma, .wmv, .wpd, .wps, .xla, .xlam, .xll, .xlm, .xls, .xlsb , .xlsm, .xlsx, .xlt, .xltm, .xltx, .xlw, .xml, .xqx, .xqx, .zip.

Når Matrix Ransomware er færdig med at kryptere filerne, genkender Windows-operativsystemet ikke disse filer, og de vises som tomme ikoner og viser fejlmeddelelser, når pc-brugeren forsøger at åbne dem. Matrix Ransomware vil kræve, at offeret kontakter sine operatører via e-mail for at betale en betydelig løsesum til gengæld for dekrypteringsnøglen. Forskellige varianter af Matrix Ransomware bruger forskellige e-mail-kontaktpersoner, og følgende e-mail-adresser er blevet knyttet til Matrix Ransomware:

filer4463@tuta.io

files4463@protonmail.ch

filer4463@gmail.com

restorfile@tutanote.com

restorfile@protonmail.com

restorfile@qq.com

Matrix Ransomware leverer sin løsesumnote i form af en HTA-fil, der viser følgende meddelelse på den inficerede computer:

'Hvad skete der med dine filer?

Dine dokumenter, databaser, sikkerhedskopier, netværksmapper og andre vigtige filer er krypteret med RSA-2048 og AES-128-cifre. Flere oplysninger om RSA og AES kan findes her:

h [tt] p: //en.wikipedia [.] org / wiki / RSA (kryptosystem)

h [tt] p: //en.wikipedia [.] org / wiki / Advanced Encryption Standard

Det betyder, at du ikke længere vil have adgang til dem, før de dekrypteres med din personlige dekrypteringsnøgle! Uden din personlige nøgle og speciel software er datagendannelse umuligt! Hvis du følger vores instruktioner, garanterer vi, at du hurtigt og sikkert kan dekryptere alle dine filer!

Hvis du vil gendanne dine filer, bedes du skrive os til e-mails: [STRING OF EMAILS] Skriv emnet til din besked i emnelinjen i din besked: [EDITED]

Vi anbefaler dig at sende din besked PÅ HVER af VORES 3 E-MAILER, fordi det af forskellige årsager muligvis ikke når deres tiltænkte modtager! Skriv os venligst på engelsk eller brug en professionel oversætter! Hvis du vil gendanne dine filer, skal du betale for dekryptering i Bitcoins. Prisen afhænger af, hvor hurtigt du skriver til os.

Hvis du foretrækker live-beskeder, kan du sende os bitmessages fra en webbrowser via websiden h [tt] ps: // bitmsg [.] Me. '

Håndtering af Matrix Ransomware

Desværre, når Matrix Ransomware krypterer filerne, kan de ikke længere gendannes. På grund af dette er det nødvendigt, at computerbrugere tager skridt til at sikre, at de forebyggende har beskyttet deres data mod disse trusler. Den bedste beskyttelse mod trusler som Matrix Ransomware er at have sikkerhedskopier af filer, hvilket giver ofrene mulighed for at gendanne deres filer.

Opdatering 14. november 2018 - Matrix-FASTA Ransomware

Matrix-FASTA Ransomware er en variant i Matrix-familien, en familie af ransomware-trusler, der opstod i april 2018, og har set forskellige varianter siden deres første frigivelse. Matrix-FASTA Ransomware er ligesom andre Matrix-varianter designet til at kryptere ofrenes filer og derefter kræve en løsesumbetaling fra offeret. Det er afgørende, at computerbrugere tager skridt til at beskytte deres pc'er mod Matrix-FASTA Ransomware og lignende angreb.

Sådan fungerer Matrix-FASTA Ransomware Trojan

Matrix-FASTA Ransomware leveres typisk til offerets computer ved brug af vedhæftede filer med spam-e-mail. Når Matrix-FASTA Ransomware er installeret på offerets computer, krypterer Matrix-FASTA Ransomware de brugergenererede filer, som den finder på offerets computer, hvilket kan omfatte filer med følgende filtypenavne:

.jpg, .jpeg, .raw, .tif, .gif, .png, .bmp, .3dm, .max, .accdb, .db, .dbf, .mdb, .pdb, .sql, .dwg, .dxf , .cpp, .cs, .h, .php, .asp, .rb, .java, .jar, .class, .py, .js, .aaf, .aep, .aepx, .plb, .prel,. prproj, .aet, .ppj, .psd, .indd, .indl, .indt, .indb, .inx, .idml, .pmd, .xqx, .xqx, .ai, .eps, .ps, .svg, .swf, .fla, .as3, .as, .txt, .doc, .dot, .docx, .docm, .dotx, .dotm, .docb, .rtf, .wpd, .wps, .msg, .pdf , .xls, .xlt, .xlm, .xlsx, .xlsm, .xltx, .xltm, .xlsb, .xla, .xlam, .xll, .xlw, .ppt, .pot, .pps, .pptx,. pptm, .potx, .potm, .ppam, .ppsx, .ppsm, .sldx, .sldm, .wav, .mp3, .aif, .iff, .m3u, .m4u, .mid, .mpa, .wma, .ra, .avi, .mov, .mp4, .3gp, .mpeg, .3g2, .asf, .asx, .flv, .mpg, .wmv, .vob, .m3u8, .dat, .csv, .efx , .sdf, .vcf, .xml, .ses, .qbw, .qbb, .qbm, .qbi, .qbr, .cnt, .des, .v30, .qbo, .ini, .lgb, .qwc,. qbp, .aif, .qba, .tlg, .qbx, .qby, .1pa, .qpd, .txt, .set, .iif, .nd, .rtp, .tlg, .wav, .qsm, .qss, .qst, .fx0, .fx1, .mx0, .fpx, .fxr, .fim, .ptb, .ai, .pfb, .cgn, .vsd,. cdr, .cmx, .cpt, .csl, .cur, .des, .dsf, .ds4,, .drw, .eps, .ps, .prn, .gif, .pcd, .pct, .pcx, .plt , .rif, .svg, .swf, .tga, .tiff, .psp, .ttf, .wpd, .wpg, .wi, .raw, .wmf, .txt, .cal, .cpx, .shw,. clk, .cdx, .cdt, .fpx, .fmv, .img, .gem, .xcf, .pic, .mac, .met, .pp4, .pp5, .ppf, .nap, .pat, .ps, .prn, .sct, .vsd, .wk3, .wk4, .xpm, .zip, .rar.

Matrix-FASTA Ransomware-angrebet vil beskadige de målrettede data på en måde, så de ikke kan gendannes uden dekrypteringsnøglen, hvilket betyder, at de kan gå tabt permanent. Kriminelle vil forsøge at tvinge offeret til at betale en løsesum i bytte for de data, der er kompromitteret af Matrix-FASTA Ransomware-angrebet.

Sådan leveres Matrix-FASTA Ransomware til dets ofre

Matrix-FASTA Ransomware-varianten blev først observeret den 14. november 2018. Der har været flere varianter i denne ransomware-familie, der er blevet frigivet i 2018. Som andre Matrix- varianter er den mest almindelige måde, hvorpå Matrix-FASTA Ransomware leveres til ofrenes computere via spam e-mail-vedhæftede filer, der bruger indlejrede makroscript til at downloade og installere Matrix-FASTA Ransomware på offerets computer. Matrix-FASTA Ransomware løsesumnote, der kræver betaling fra offeret, beder offeret om at kontakte kriminelle via e-mail-adressen 'fastbk@qq.com' for at gendanne de berørte data. Matrix-FASTA Ransomware markerer filerne krypteret af angrebet ved at tilføje filtypenavnet '.FASTA' til hver fil, der er krypteret af angrebet. Matrix-FASTA Ransomware omdøber også filerne krypteret af angrebet ved at erstatte filernes navne med Matrix-FASTA Ransomware-e-mail-kontaktadressen og en række krypterede tegn. En typisk Matrix-FASTA Ransomware-løsesum er i intervallet 300 til 1.000 USD.

Beskyttelse af dine data mod trusler som Matrix-FASTA Ransomware

Den bedste beskyttelse mod trusler som Matrix-FASTA Ransomware er at have sikkerhedskopier af filer et sikkert sted. Sikkerhedsspecialister råder computerbrugere til at have sikkerhedskopier af deres data gemt enten på skyen eller en ekstern hukommelsesenhed. Bortset fra sikkerhedskopier af filer skal computerbrugere også bruge et sikkerhedsprogram til at opfange Matrix-FASTA Ransomware-infektionen eller fjerne den, når den er blevet installeret.

Opdatering 22. oktober 2018 - Matrix-GMPF Ransomware

Matrix-GMPF Ransomware er kategoriseret som en let modificeret version af Matrix Ransomware, der blev frigivet i april 2018. Den nye variant blev rapporteret den 22. oktober 2018 og føjet til AV-databaser. Cybertruslen er opkaldt efter filmarkøren vist for kompromitterede brugere - '.GMPF.' Tidligere versioner indeholdt lignende navne og inkluderede Matrix-THDA Ransomware og Matrix-ITLOCK Ransomware . Matrix-GMPF Ransomware er designet til at bruge AES- og RSA-krypteringerne og gøre dataene på de inficerede enheder ulæselige. Derefter får brugerne vist en tekstfil kaldet '# GMPF-README # .txt' og bliver bedt om at sende en e-mail til 'GetMyPass@qq.com' e-mail-kontoen. Truslen er programmeret til at sende dekrypteringsnøglen til programmørerne via TOR-netværket og forhindre tredjeparter i at afdække en måde at dekryptere de berørte data på. Du kan genkende de krypterede filer ved at se på deres navne. Matrix-GMPF Ransomware Trojan bruger modellen - [GetMyPass@qq.com] .. GMPF - til at markere de krypterede objekter. For eksempel kan 'Hanuman.pptx' omdøbes til [GetMyPass@qq.com] .Z2VuZXJp-YwdGV89t.GMPF. ' Som nævnt ovenfor leveres løsesummeddelelsen som '# GMPF-README # .txt', som du kan indlæse i Microsofts Notesblok og læse følgende:

'Hvad skete der med dine filer?

Dine dokumenter, databaser, sikkerhedskopier, netværksmapper og andre vigtige filer er krypteret med RSA-2048 og AES-128-cifre. Flere oplysninger om RSA og AES kan findes her:

h [tt] p: //en.wikipedia [.] org / wiki / RSA (kryptosystem)

h [tt] p: //en.wikipedia [.] org / wiki / Advanced Encryption Standard

Det betyder, at du ikke længere vil have adgang til dem, før de dekrypteres med din personlige dekrypteringsnøgle! Uden din personlige nøgle og speciel software er datagendannelse umuligt! Hvis du følger vores instruktioner, garanterer vi, at du hurtigt og sikkert kan dekryptere alle dine filer!

Hvis du vil gendanne dine filer, skal du skrive os til e-mails: getmypass@qq.com '

Trusselforfatterne skifter e-mail-konti ofte som en måde at holde deres operationer i gang og undgå at oprette alarmer med e-mail-udbydere. Det tilrådes at starte sikkerhedskopier af data for at komme sig efter potentielle angreb. Registreringsnavne til Matrix-GMPF Ransomware inkluderer:

Generic.Ransom.Matrix.B38FC644

Ransom.Agent! 8.6B7 (CLOUD)

Ransom.Matrix.S3765495

Ransom_MATRIX.THAOOBAH

Troj / Matrix-K

W32 / Agent! Tr

W32 / Generic.AC.41B59B! Tr

malware (ai score = 100)

Opdatering 20. december 2018 - Matrix-PRCP Ransomware

Sikkerhedsforskere identificerede en ny variant af Matrix Ransomware de sidste par dage før jul 2018 kaldet Matrix-PRCP Ransomware. Den nye udløber af Matrix anvender .PRCP-udvidelsen til de krypterede filer.

Løsepenge noten er indeholdt i en fil med navnet "# README_PRCP # .rtf." E-mailen, der bruges af forfatterne til den nye variant, som ofre kan bruge til at kontakte dem, er radrigoman @ protonmail [.] Com. Det ser ud til, at denne e-mail også bruges på den måde, ransomware krypterer filer. Matrix-PRCP Ransomware omdøber alle de filer, den har krypteret ved hjælp af følgende mønster '[radrigoman@protonmail.com]. [Tilfældig tegnstreng] - [tilfældig karakterstreng] .PRCP.

Opdatering 14. januar 2019 - Matrix-GRHAN Ransomware

Matrix-GRHAN Ransomware er en mindre opdatering til Matrix-linjen med krypteringstrojans, der begyndte at dukke op i april 2018. Matrix-GRHAN Ransomware adskiller sig meget lidt sammenlignet med tidligere iterationer, og den eneste bemærkelsesværdige forskel er, at den bruger et nyt omdøbemønster. Truslen anvender en modificeret AES-256-chiffer til billeder, lyd, video, tekst og databaser. De filer, der behandles af Matrix-GRHAN Ransomware, er repræsenteret af generiske hvide ikoner og funktionsnavne efter modellen '[greenelephan@qq.com] .. GRHAN.' For eksempel kan 'Jotunheim.docx' omdøbes til '[greenelephan@qq.com] .VC6NJ9-XWI88P.GRHAN', og brugerne er ikke i stand til at komme sig efter angrebet ved hjælp af Shadow Volume snapshots. Truslen ved hånden er kendt for at bruge Shadow Volume Service og slette systemgendannelsespunkter samt nyligt oprettede Shadow Volume snapshots. Matrix-GRHAN Ransomware rapporteres at falde '! README_GRHAN! .Rtf' til de inficerede systemer og tilbyde følgende meddelelse:

'Hvad skete der med dine filer?

Dine dokumenter, databaser, sikkerhedskopier, netværksmapper og andre vigtige filer er krypteret med RSA-2048 og AES-128-cifre. Flere oplysninger om RSA og AES kan findes her:

h [tt] p: //en.wikipedia [.] org / wiki / RSA (kryptosystem)

h [tt] p: //en.wikipedia [.] org / wiki / Advanced Encryption Standard

Det betyder, at du ikke længere vil have adgang til dem, før de dekrypteres med din personlige dekrypteringsnøgle! Uden din personlige nøgle og speciel software er datagendannelse umuligt! Hvis du følger vores instruktioner, garanterer vi, at du hurtigt og sikkert kan dekryptere alle dine filer!

Hvis du vil gendanne dine filer, bedes du skrive os til e-mails: greenelephan@qq.com '

Matrix-GRHAN Ransomware Trojan kan interferere med databaseadministratorers og nogle sikkerhedskopieadministrators arbejde. Cybertruslen er designet til at infiltrere og køre på virksomhedsnetværk, serverbedrifter og netværk til små virksomheder. Det anbefales at sikre sig, at der ikke er åbne porte og tjenester, der er forbundet til internettet via usikre forbindelser. Det anbefales ikke at kontakte ransomware-operatørerne via 'greenelephan@qq.com' og andre kanaler, der kan være forbundet med Matrix-GRHAN Ransomware. Du skal bruge rene sikkerhedskopier og køre komplette systemscanninger, hvis du er blevet inficeret med Matrix-GRHAN Ransomware. Fjernelsen af denne trussel bør lettes af certificerede eksperter og pålidelige sikkerhedsprodukter.

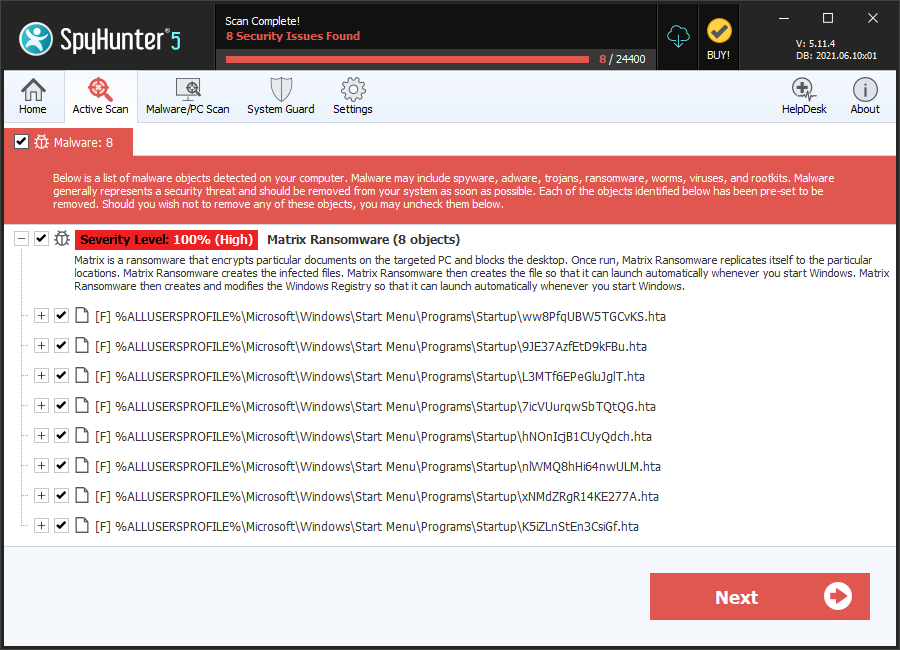

SpyHunter registrerer og fjerner Matrix Ransomware

Detaljer om filsystem

| # | Filnavn | MD5 |

Detektioner

Detektioner: Antallet af bekræftede og mistænkte tilfælde af en bestemt trussel, der er opdaget på inficerede computere, som rapporteret af SpyHunter.

|

|---|---|---|---|

| 1. | ww8PfqUBW5TGCvKS.hta | 357ebe43792548be1256e67a8813ff36 | 70 |

| 2. | 9JE37AzfEtD9kFBu.hta | b0bd20328f7f8821206c874dde831b79 | 54 |

| 3. | L3MTf6EPeGluJglT.hta | b0f28cf9f05c5e25c20f04013fb6a696 | 46 |

| 4. | 7icVUurqwSbTQtQG.hta | c01b3084158ead651be3d6b006c31ddb | 43 |

| 5. | hNOnIcjB1CUyQdch.hta | b9649f26c37cb853b6d299a28db545bb | 34 |

| 6. | nlWMQ8hHi64nwULM.hta | 31cbcf227f72ed21e6c4464f507de6df | 34 |

| 7. | xNMdZRgR14KE277A.hta | a927a6983d9836760c9d0d185152f480 | 28 |

| 8. | K5iZLnStEn3CsiGf.hta | dbfa225d7f12f37f0174d8932e1caba2 | 27 |

| 9. | N9j8i4izeKqJNWw0.hta | e7d1927faef12edf45a3638cf3f8b8b2 | 26 |

| 10. | Bwbs92eNScj8boVR.hta | c71f3eefb61b981954235bf0076d3f0b | 25 |

| 11. | MwcHhEltJeCQfIX3.hta | e84253cda0b507e1349de162a14e3f5e | 25 |

| 12. | BjtY2tiEvEPe3Ry2.hta | 1cf10df2bb9a5b11801fc4274a76a08a | 25 |

| 13. | MLJbvD3qyJb4zIH0.hta | e43fa0ca398b13ac402214e07b4c48e7 | 25 |

| 14. | CHnXlFujjUUky3bQ.hta | 65e45e01bb979e4a7d66fa6b4a43b182 | 20 |

| 15. | EiQFMggycluaM2KN.hta | 88cf3be3d48adc65412d9ccc8675c723 | 20 |

| 16. | xicv4xv3q21J45Wa.hta | c38d23e5779785cc13b1b92b1e4ab7c7 | 19 |

| 17. | bySuMRhTosRxNSVK.hta | 8c5b40e05cefde9fc15ff3e37f02c7b7 | 18 |

| 18. | 6GwJaYZhHMU12p5k.hta | f5ce39d833f444821c983e4729388c55 | 18 |

| 19. | uuHw7WEyukJ53uIF.hta | 9a3a780e1509f2f7ebd69bd4b5fd9e96 | 18 |

| 20. | xz8GmuIomid3j8xA.hta | 8a7aee85ee76f85128b6cec0b0a39658 | 17 |

| 21. | ebIxNHzdfyPxdNEi.hta | 2ba8f7c88debee948b54f4d278799c27 | 17 |

| 22. | 8J8Nq13d3SEnLFg5.hta | b0139d446e979eeac438789d89035013 | 17 |

| 23. | LARmeOIF7pqvE2Id.hta | 63a90494f3dbde0be1c6e966568e6bb9 | 17 |

| 24. | EPf93mYqDG8pOCfZ.hta | 5a6a4836670229fc3b83fa210c649d1b | 16 |

| 25. | ZDc4hrKMsjl8VvzD.hta | bac966c75a8034f4e4d9c3aef5227913 | 16 |

| 26. | 075f86e2db93138f3f3291bc8f362e5f54dfdeeb98b63026697b266fbebddb00 | 66c7ca7b642a531ea1f9bf611ef8f42b | 3 |

| 27. | bc39998bad128866015b7f0a2e160afba3629b3ef83fe84e664e9e117beeef75 | e4e2aa6df9a5ca1e7942472a13bcd79d | 2 |