Matrix ransomware

Cartoncino segnapunti di minaccia

Scheda di valutazione delle minacce di EnigmaSoft

Le EnigmaSoft Threat Scorecard sono rapporti di valutazione per diverse minacce malware che sono state raccolte e analizzate dal nostro team di ricerca. Le EnigmaSoft Threat Scorecard valutano e classificano le minacce utilizzando diverse metriche tra cui fattori di rischio reali e potenziali, tendenze, frequenza, prevalenza e persistenza. Le EnigmaSoft Threat Scorecard vengono aggiornate regolarmente in base ai dati e alle metriche della nostra ricerca e sono utili per un'ampia gamma di utenti di computer, dagli utenti finali che cercano soluzioni per rimuovere il malware dai loro sistemi agli esperti di sicurezza che analizzano le minacce.

Le schede di valutazione delle minacce di EnigmaSoft mostrano una serie di informazioni utili, tra cui:

Classifica: la classifica di una particolare minaccia nel database delle minacce di EnigmaSoft.

Livello di gravità: il livello di gravità determinato di un oggetto, rappresentato numericamente, in base al nostro processo di modellazione del rischio e alla nostra ricerca, come spiegato nei nostri criteri di valutazione delle minacce .

Computer infetti: il numero di casi confermati e sospetti di una particolare minaccia rilevati su computer infetti come riportato da SpyHunter.

Vedere anche Criteri di valutazione delle minacce .

| Classifica: | 16,954 |

| Livello di minaccia: | 100 % (Alto) |

| Computer infetti: | 2,830 |

| Visto per la prima volta: | December 2, 2016 |

| Ultima visualizzazione: | September 18, 2023 |

| Sistemi operativi interessati: | Windows |

I ricercatori sulla sicurezza del PC hanno osservato Matrix Ransomware, un Trojan ransomware di crittografia, il 3 aprile 2018. Le vittime potrebbero ricevere Matrix Ransomware sui loro computer tramite l'uso di messaggi di posta elettronica spam, che conterranno allegati di file danneggiati, che utilizzano script macro per il download e installa Matrix Ransomware sul computer della vittima. Matrix Ransomware ha due versioni, entrambe utilizzate per crittografare i file della vittima, quindi le vittime dovrebbero pagare un riscatto per ricevere una chiave di decrittazione. Questo comportamento si osserva nella maggior parte dei trojan ransomware di crittografia. Matrix Ransomware semplifica il riconoscimento dei file che crittografa perché Matrix Ransomware aggiungerà l'estensione del file ".matrix" ai nomi dei file.

Sommario

Quali sono le conseguenze di un attacco Matrix Ransomware

I trojan come Matrix Ransomware utilizzano algoritmi di crittografia avanzati per rendere inaccessibili i file. Matrix Ransomware prenderà di mira il file generato dall'utente nel suo attacco, che può includere file con le seguenti estensioni:

.3dm, .3g2, .3gp, .7zip, .aaf, .accdb, .aep, .aepx, .aet, .ai, .aif, .as, .as3, .asf, .asp, .asx, .avi , .bmp, .c, .class, .cpp, .cs, .csv, .dat, .db, .dbf, .doc, .docb, .docm, .docx, .dot, .dotm, .dotx, . dwg, .dxf, .efx, .eps, .fla, .flv, .gif, .h, .idml, .iff, .indb, .indd, .indl, .indt, .inx, .jar, .java, .jpeg, .jpg, .js, .m3u, .m3u8, .m4u, .max, .mdb, .mid, .mkv, .mov, .mp3, .mp4, .mpa, .mpeg, .mpg, .msg , .pdb, .pdf, .php, .plb, .pmd, .png, .pot, .potm, .potx, .ppam, .ppj, .pps, .ppsm, .ppsx, .ppt, .pptm, . pptx, .prel, .prproj, .ps, .psd, .py, .ra, .rar, .raw, .rb, .rtf, .sdf, .sdf, .ses, .sldm, .sldx, .sql, .svg, .swf, .tif, .txt, .vcf, .vob, .wav, .wma, .wmv, .wpd, .wps, .xla, .xlam, .xll, .xlm, .xls, .xlsb , .xlsm, .xlsx, .xlt, .xltm, .xltx, .xlw, .xml, .xqx, .xqx, .zip.

Dopo che Matrix Ransomware ha terminato la crittografia dei file, il sistema operativo Windows non riconoscerà questi file e appariranno come icone vuote e visualizzeranno messaggi di errore quando l'utente del PC tenta di aprirli. Matrix Ransomware richiederà che la vittima contatti i suoi operatori via e-mail per pagare un riscatto sostanziale in cambio della chiave di decrittazione. Diverse varianti di Matrix Ransomware utilizzano diverse e-mail di contatto e i seguenti indirizzi e-mail sono stati associati a Matrix Ransomware:

files4463@tuta.io

files4463@protonmail.ch

files4463@gmail.com

restorfile@tutanote.com

restorefile@protonmail.com

restorefile@qq.com

Matrix Ransomware consegna la sua richiesta di riscatto sotto forma di un file HTA che visualizza il seguente messaggio sul computer infetto:

'COSA È SUCCESSO AI TUOI FILE?

I tuoi documenti, database, backup, cartelle di rete e altri file importanti sono crittografati con codici RSA-2048 e AES-128. Maggiori informazioni su RSA e AES sono disponibili qui:

h[tt]p://en.wikipedia[.]org/wiki/RSA (crittosistema)

h[tt]p://en.wikipedia[.]org/wiki/Advanced Encryption Standard

Significa che non potrai più accedervi finché non verranno decifrati con la tua chiave di decrittazione personale! Senza la tua chiave personale e il tuo software speciale il recupero dei dati è impossibile! Se seguirai le nostre istruzioni, ti garantiamo che puoi decifrare tutti i tuoi file in modo rapido e sicuro!

Se vuoi ripristinare i tuoi file, scrivici alle e-mail: [STRING OF EMAILS] Nell'oggetto del tuo messaggio scrivi il tuo ID personale: [EDITATO]

Ti consigliamo di inviare il tuo messaggio SU OGNUNO DEI NOSTRI 3 EMAIL, poiché il messaggio potrebbe non raggiungere il destinatario previsto per una serie di motivi! Per favore, scrivici in inglese o usa un traduttore professionista! Se vuoi ripristinare i tuoi file, devi pagare per la decrittazione in Bitcoin. Il prezzo dipende dalla velocità con cui ci scrivi.

Se preferisci la messaggistica live puoi inviarci Bitmessages da un browser web attraverso la pagina web h[tt]ps://bitmsg[.]me.'

Gestire il Ransomware Matrix

Sfortunatamente, una volta che Matrix Ransomware ha crittografato i file, non saranno più recuperabili. Per questo motivo, è necessario che gli utenti di computer adottino misure per assicurarsi di aver protetto preventivamente i propri dati da queste minacce. La migliore protezione contro minacce come Matrix Ransomware è disporre di backup dei file, che daranno alle vittime l'opportunità di recuperare i propri file.

Aggiornamento 14 novembre 2018 — Matrix-FASTA Ransomware

Il ransomware Matrix-FASTA è una variante della famiglia Matrix, una famiglia di minacce ransomware emerse nell'aprile 2018 e che hanno visto varie varianti dal loro rilascio iniziale. Il Ransomware Matrix-FASTA, come altre varianti di Matrix, è progettato per crittografare i file delle vittime e quindi richiedere il pagamento di un riscatto dalla vittima. È fondamentale che gli utenti di computer adottino misure per proteggere i propri PC dal Ransomware Matrix-FASTA e da attacchi simili.

Come funziona il Trojan ransomware Matrix-FASTA

Il Ransomware Matrix-FASTA viene in genere consegnato al computer della vittima tramite l'uso di allegati di posta elettronica di spam. Una volta che Matrix-FASTA Ransomware è stato installato sul computer della vittima, Matrix-FASTA Ransomware crittograferà i file generati dall'utente che trova sul computer della vittima, che possono includere file con le seguenti estensioni di file:

.jpg, .jpeg, .raw, .tif, .gif, .png, .bmp, .3dm, .max, .accdb, .db, .dbf, .mdb, .pdb, .sql, .dwg, .dxf , .cpp, .cs, .h, .php, .asp, .rb, .java, .jar, .class, .py, .js, .aaf, .aep, .aepx, .plb, .prel, . prproj, .aet, .ppj, .psd, .indd, .indl, .indt, .indb, .inx, .idml, .pmd, .xqx, .xqx, .ai, .eps, .ps, .svg, .swf, .fla, .as3, .as, .txt, .doc, .dot, .docx, .docm, .dotx, .dotm, .docb, .rtf, .wpd, .wps, .msg, .pdf , .xls, .xlt, .xlm, .xlsx, .xlsm, .xltx, .xltm, .xlsb, .xla, .xlam, .xll, .xlw, .ppt, .pot, .pps, .pptx, . pptm, .potx, .potm, .ppam, .ppsx, .ppsm, .sldx, .sldm, .wav, .mp3, .aif, .iff, .m3u, .m4u, .mid, .mpa, .wma, .ra, .avi, .mov, .mp4, .3gp, .mpeg, .3g2, .asf, .asx, .flv, .mpg, .wmv, .vob, .m3u8, .dat, .csv, .efx , .sdf, .vcf, .xml, .ses, .qbw, .qbb, .qbm, .qbi, .qbr , .cnt, .des, .v30, .qbo, .ini, .lgb, .qwc, . qbp, .aif, .qba, .tlg, .qbx, .qby , .1pa, .qpd, .txt, .set, .iif, .nd, .rtp, .tlg, .wav, .qsm, .qss, .qst, .fx0, .fx1, .mx0, .fpx, .fxr, .fim, .ptb, .ai, .pfb, .cgn, .vsd, . cdr, .cmx, .cpt, .csl, .cur, .des, .dsf, .ds4, , .drw, .eps, .ps, .prn, .gif, .pcd, .pct, .pcx, .plt , .rif, .svg, .swf, .tga, .tiff, .psp, .ttf, .wpd, .wpg, .wi, .raw, .wmf, .txt, .cal, .cpx, .shw, . clk, .cdx, .cdt, .fpx, .fmv, .img, .gem, .xcf, .pic, .mac, .met, .pp4, .pp5, .ppf, .nap, .pat, .ps, .prn, .sct, .vsd, .wk3, .wk4, .xpm, .zip, .rar.

L'attacco Matrix-FASTA Ransomware danneggerà i dati mirati in un modo che non sarà recuperabile senza la chiave di decrittazione, il che significa che potrebbe essere perso in modo permanente. I criminali tenteranno di costringere la vittima a pagare un riscatto in cambio dei dati compromessi dall'attacco Matrix-FASTA Ransomware.

Come viene consegnato il ransomware Matrix-FASTA alle sue vittime

La variante Matrix-FASTA Ransomware è stata osservata per la prima volta il 14 novembre 2018. Ci sono state diverse varianti in questa famiglia di ransomware che sono state rilasciate nel 2018. Come altre varianti Matrix , il modo più comune in cui il Ransomware Matrix-FASTA viene consegnato a computer delle vittime tramite allegati e-mail di spam, che utilizzano script macro incorporati per scaricare e installare Matrix-FASTA Ransomware sul computer della vittima. La richiesta di riscatto Matrix-FASTA Ransomware, che richiede il pagamento della vittima, chiede alla vittima di contattare i criminali tramite l'indirizzo e-mail "fastbk@qq.com" per ripristinare i dati interessati. Il Ransomware Matrix-FASTA contrassegna i file crittografati dall'attacco aggiungendo l'estensione del file ".FASTA" a ciascun file crittografato dall'attacco. Matrix-FASTA Ransomware rinominerà anche i file crittografati dall'attacco sostituendo i nomi dei file con l'indirizzo di contatto e-mail Matrix-FASTA Ransomware e una stringa di caratteri crittografati. Un tipico riscatto Matrix-FASTA Ransomware è compreso tra 300 e 1.000 USD.

Protezione dei dati da minacce come il ransomware Matrix-FASTA

La migliore protezione contro le minacce come il Ransomware Matrix-FASTA è avere i backup dei file archiviati in un luogo sicuro. Gli specialisti della sicurezza consigliano agli utenti di computer di avere copie di backup dei propri dati archiviate sul cloud o su un dispositivo di memoria esterno. Oltre ai backup dei file, gli utenti di computer dovrebbero anche utilizzare un programma di sicurezza per intercettare l'infezione Matrix-FASTA Ransomware o rimuoverla una volta installata.

Aggiornamento 22 ottobre 2018 — Matrix-GMPF Ransomware

Il Matrix-GMPF Ransomware è classificato come una versione leggermente modificata del Matrix Ransomware che è stato rilasciato nell'aprile del 2018. La nuova variante è stata segnalata il 22 ottobre 2018 e aggiunta ai database AV. La minaccia informatica prende il nome dall'indicatore di file mostrato agli utenti compromessi: ".GMPF". Le versioni precedenti presentavano nomi simili e includevano Matrix-THDA Ransomware e Matrix-ITLOCK Ransomware . Il Ransomware Matrix-GMPF è realizzato per utilizzare le cifre AES e RSA e rendere illeggibili i dati sui dispositivi infetti. Quindi, agli utenti viene mostrato un file di testo chiamato '#GMPF-README#.txt' e viene chiesto di inviare un'e-mail all'account e-mail 'GetMyPass@qq.com'. La minaccia è programmata per inviare la chiave di decrittazione ai programmatori tramite la rete TOR e impedire a terzi di scoprire un modo per decrittografare i dati interessati. Puoi riconoscere i file crittografati guardando i loro nomi. Il Trojan Ransomware Matrix-GMPF utilizza il modello — [GetMyPass@qq.com]..GMPF — per contrassegnare gli oggetti crittografati. Ad esempio, "Hanuman.pptx" può essere rinominato in [GetMyPass@qq.com].Z2VuZXJp-YwdGV89t.GMPF.' Come accennato in precedenza, il messaggio di riscatto viene fornito come "#GMPF-README#.txt", che puoi caricare nel Blocco note di Microsoft e leggere quanto segue:

'COSA È SUCCESSO AI TUOI FILE?

I tuoi documenti, database, backup, cartelle di rete e altri file importanti sono crittografati con codici RSA-2048 e AES-128. Maggiori informazioni su RSA e AES sono disponibili qui:

h[tt]p://en.wikipedia[.]org/wiki/RSA (crittosistema)

h[tt]p://en.wikipedia[.]org/wiki/Advanced Encryption Standard

Significa che non potrai più accedervi finché non verranno decifrati con la tua chiave di decrittazione personale! Senza la tua chiave personale e il tuo software speciale il recupero dei dati è impossibile! Se seguirai le nostre istruzioni, ti garantiamo che puoi decifrare tutti i tuoi file in modo rapido e sicuro!

Se vuoi ripristinare i tuoi file, scrivici alle e-mail: getmypass@qq.com'

Gli autori delle minacce cambiano spesso account di posta elettronica per mantenere le loro operazioni in esecuzione ed evitare di lanciare allarmi con i fornitori di servizi di posta elettronica. Si consiglia di avviare i backup dei dati per il ripristino da potenziali attacchi. I nomi di rilevamento per il ransomware Matrix-GMPF includono:

Generic.Riscatto.Matrix.B38FC644

Agente riscatto!8.6B7 (CLOUD)

Riscatto.Matrix.S3765495

Ransom_MATRIX.THAOOBAH

Troj/Matrix-K

W32/Agente!tra

W32/Generic.AC.41B59B!tr

malware (punteggio ai=100)

Aggiornamento 20 dicembre 2018 — Matrix-PRCP Ransomware

I ricercatori di sicurezza hanno individuato una nuova variante di Matrix Ransomware negli ultimi giorni prima di Natale 2018 chiamata Matrix-PRCP Ransomware. La nuova derivazione di Matrix applica l'estensione .PRCP ai file crittografati.

La richiesta di riscatto è contenuta in un file denominato "#README_PRCP#.rtf". L'e-mail utilizzata dagli autori della nuova variante che le vittime possono utilizzare per contattarli è radrigoman@protonmail[.]com. Sembra che questa e-mail venga utilizzata anche nel modo in cui il ransomware codifica i file. Matrix-PRCP Ransomware rinomina tutti i file che ha crittografato utilizzando il seguente modello '[radrigoman@protonmail.com].[stringa di caratteri casuale]-[stringa di caratteri casuale].PRCP.

Aggiornamento 14 gennaio 2019 — Matrix-GRHAN Ransomware

Matrix-GRHAN Ransomware è un aggiornamento minore della linea Matrix di trojan di crittografia che ha iniziato a comparire nell'aprile 2018. Matrix-GRHAN Ransomware differisce leggermente rispetto alle iterazioni precedenti e l'unica differenza notevole è che utilizza un nuovo modello di ridenominazione. La minaccia applica una cifratura AES-256 modificata a immagini, audio, video, testo e database. I file elaborati da Matrix-GRHAN Ransomware sono rappresentati da icone bianche generiche e nomi di funzioni che seguono il modello '[greenelephan@qq.com]..GRHAN.' Ad esempio, "Jotunheim.docx" può essere rinominato in "[greenelephan@qq.com].VC6NJ9-XWI88P.GRHAN" e gli utenti non sono in grado di riprendersi dall'attacco utilizzando gli snapshot del volume ombra. È noto che la minaccia in questione utilizza il servizio Shadow Volume ed elimina i punti di ripristino del sistema, nonché le istantanee del volume Shadow create di recente. Il ransomware Matrix-GRHAN è segnalato per rilasciare '!README_GRHAN!.rtf' ai sistemi infetti e offrire il seguente messaggio:

'COSA È SUCCESSO AI TUOI FILE?

I tuoi documenti, database, backup, cartelle di rete e altri file importanti sono crittografati con codici RSA-2048 e AES-128. Maggiori informazioni su RSA e AES sono disponibili qui:

h[tt]p://en.wikipedia[.]org/wiki/RSA (crittosistema)

h[tt]p://en.wikipedia[.]org/wiki/Advanced Encryption Standard

Significa che non potrai più accedervi finché non verranno decifrati con la tua chiave di decrittazione personale! Senza la tua chiave personale e il tuo software speciale il recupero dei dati è impossibile! Se seguirai le nostre istruzioni, ti garantiamo che puoi decifrare tutti i tuoi file in modo rapido e sicuro!

Se vuoi ripristinare i tuoi file, scrivici alle e-mail: greenelephan@qq.com'

Il Trojan Matrix-GRHAN Ransomware può interferire con il lavoro dei gestori di database e di alcuni gestori di backup. La minaccia informatica è progettata per infiltrarsi ed essere eseguita su reti aziendali, server farm e reti di piccole imprese. Si consiglia di assicurarsi che non vi siano porte aperte e servizi connessi a Internet tramite connessioni non sicure. Non è consigliabile contattare gli operatori di ransomware tramite 'greenelephan@qq.com' e altri canali che potrebbero essere associati a Matrix-GRHAN Ransomware. Dovresti utilizzare backup puliti ed eseguire scansioni complete del sistema se sei stato infettato da Matrix-GRHAN Ransomware. La rimozione di questa minaccia dovrebbe essere facilitata da esperti certificati e prodotti di sicurezza affidabili.

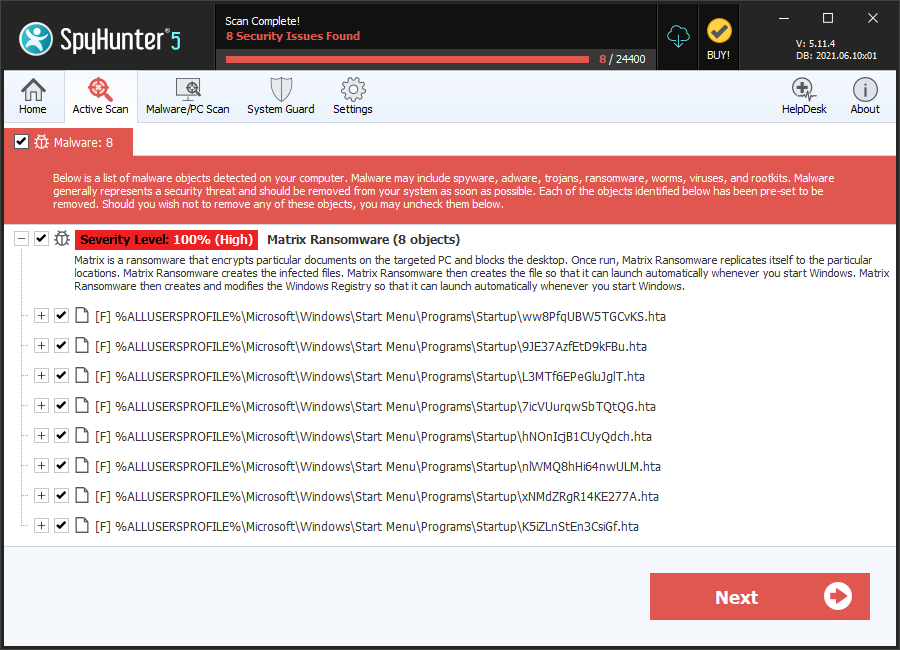

SpyHunter rileva e rimuove Matrix ransomware

Dettagli del file system

| # | Nome del file | MD5 |

Rilevazioni

Rilevamenti: il numero di casi confermati e sospetti di una particolare minaccia rilevati su computer infetti come riportato da SpyHunter.

|

|---|---|---|---|

| 1. | ww8PfqUBW5TGCvKS.hta | 357ebe43792548be1256e67a8813ff36 | 70 |

| 2. | 9JE37AzfEtD9kFBu.hta | b0bd20328f7f8821206c874dde831b79 | 54 |

| 3. | L3MTf6EPeGluJglT.hta | b0f28cf9f05c5e25c20f04013fb6a696 | 46 |

| 4. | 7icVUurqwSbTQtQG.hta | c01b3084158ead651be3d6b006c31ddb | 43 |

| 5. | hNOnIcjB1CUyQdch.hta | b9649f26c37cb853b6d299a28db545bb | 34 |

| 6. | nlWMQ8hHi64nwULM.hta | 31cbcf227f72ed21e6c4464f507de6df | 34 |

| 7. | xNMdZRgR14KE277A.hta | a927a6983d9836760c9d0d185152f480 | 28 |

| 8. | K5iZLnStEn3CsiGf.hta | dbfa225d7f12f37f0174d8932e1caba2 | 27 |

| 9. | N9j8i4izeKqJNWw0.hta | e7d1927faef12edf45a3638cf3f8b8b2 | 26 |

| 10. | Bwbs92eNScj8boVR.hta | c71f3eefb61b981954235bf0076d3f0b | 25 |

| 11. | MwcHhEltJeCQfIX3.hta | e84253cda0b507e1349de162a14e3f5e | 25 |

| 12. | BjtY2tiEvEPe3Ry2.hta | 1cf10df2bb9a5b11801fc4274a76a08a | 25 |

| 13. | MLJbvD3qyJb4zIH0.hta | e43fa0ca398b13ac402214e07b4c48e7 | 25 |

| 14. | CHnXlFujjUUky3bQ.hta | 65e45e01bb979e4a7d66fa6b4a43b182 | 20 |

| 15. | EiQFMggycluaM2KN.hta | 88cf3be3d48adc65412d9ccc8675c723 | 20 |

| 16. | xicv4xv3q21J45Wa.hta | c38d23e5779785cc13b1b92b1e4ab7c7 | 19 |

| 17. | bySuMRhTosRxNSVK.hta | 8c5b40e05cefde9fc15ff3e37f02c7b7 | 18 |

| 18. | 6GwJaYZhHMU12p5k.hta | f5ce39d833f444821c983e4729388c55 | 18 |

| 19. | uuHw7WEyukJ53uIF.hta | 9a3a780e1509f2f7ebd69bd4b5fd9e96 | 18 |

| 20. | xz8GmuIomid3j8xA.hta | 8a7aee85ee76f85128b6cec0b0a39658 | 17 |

| 21. | ebIxNHzdfyPxdNEi.hta | 2ba8f7c88debee948b54f4d278799c27 | 17 |

| 22. | 8J8Nq13d3SEnLFg5.hta | b0139d446e979eeac438789d89035013 | 17 |

| 23. | LARmeOIF7pqvE2Id.hta | 63a90494f3dbde0be1c6e966568e6bb9 | 17 |

| 24. | EPf93mYqDG8pOCfZ.hta | 5a6a4836670229fc3b83fa210c649d1b | 16 |

| 25. | ZDc4hrKMsjl8VvzD.hta | bac966c75a8034f4e4d9c3aef5227913 | 16 |

| 26. | 075f86e2db93138f3f3291bc8f362e5f54dfdeeb98b63026697b266fbebddb00 | 66c7ca7b642a531ea1f9bf611ef8f42b | 3 |

| 27. | bc39998bad128866015b7f0a2e160afba3629b3ef83fe84e664e9e117beeef75 | e4e2aa6df9a5ca1e7942472a13bcd79d | 2 |