Appl

Karta wyników zagrożenia

Karta wyników zagrożeń EnigmaSoft

EnigmaSoft Threat Scorecards to raporty oceniające różne zagrożenia złośliwym oprogramowaniem, które zostały zebrane i przeanalizowane przez nasz zespół badawczy. EnigmaSoft Threat Scorecards ocenia i klasyfikuje zagrożenia przy użyciu kilku wskaźników, w tym rzeczywistych i potencjalnych czynników ryzyka, trendów, częstotliwości, rozpowszechnienia i trwałości. Karty oceny zagrożeń EnigmaSoft są regularnie aktualizowane na podstawie danych i wskaźników naszych badań i są przydatne dla szerokiego grona użytkowników komputerów, od użytkowników końcowych poszukujących rozwiązań do usuwania złośliwego oprogramowania ze swoich systemów po ekspertów ds. bezpieczeństwa analizujących zagrożenia.

Karty wyników zagrożeń EnigmaSoft wyświetlają wiele przydatnych informacji, w tym:

Ranking: Ranking konkretnego zagrożenia w bazie danych zagrożeń EnigmaSoft.

Poziom ważności: Określony poziom ważności obiektu, przedstawiony liczbowo, na podstawie naszego procesu modelowania ryzyka i badań, jak wyjaśniono w naszych Kryteriach oceny zagrożeń .

Zainfekowane komputery: liczba potwierdzonych i podejrzewanych przypadków określonego zagrożenia wykrytych na zainfekowanych komputerach według danych SpyHunter.

Zobacz także Kryteria oceny zagrożeń .

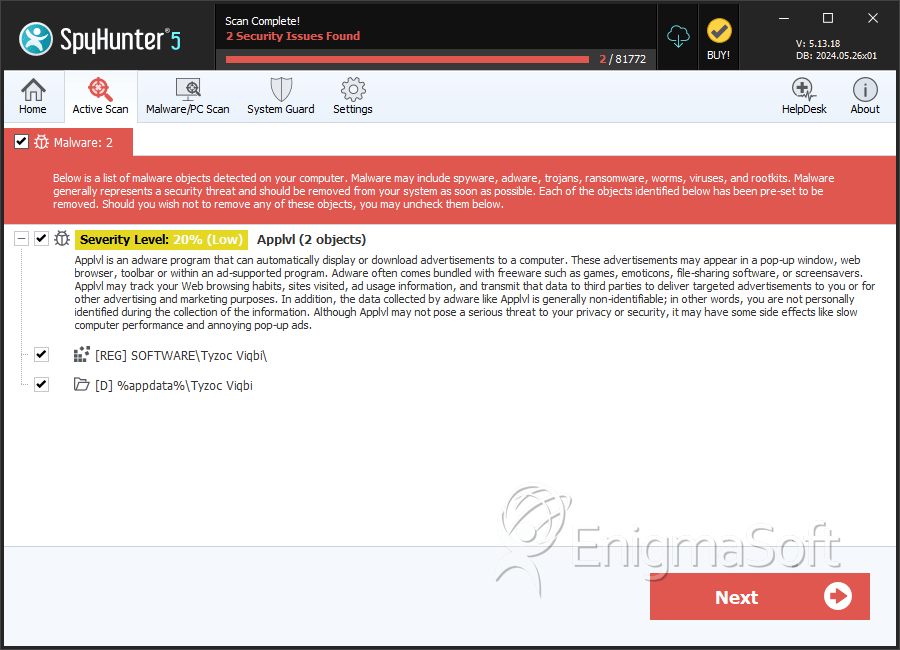

| Zaszeregowanie: | 3,740 |

| Poziom zagrożenia: | 20 % (Normalna) |

| Zainfekowane komputery: | 106 |

| Pierwszy widziany: | May 21, 2024 |

| Ostatnio widziany: | June 5, 2024 |

| Systemy operacyjne, których dotyczy problem: | Windows |

Badając niewiarygodne strony internetowe, badacze natknęli się na instalator zawierający Applvl. To konkretne oprogramowanie należy do kategorii potencjalnie niechcianych programów (PUP), co wskazuje, że może zawierać szkodliwe funkcje.

Warto podkreślić, że sprawdzone konfiguratory instalacji promujące Applvl zawierały także inne niepożądane i potencjalnie niebezpieczne oprogramowanie.

Spis treści

Applvl może narazić użytkowników na różne problemy związane z prywatnością i bezpieczeństwem

PUP często udają legalne i pomocne aplikacje, ale rzadko realizują swoje obietnice. Zamiast tego programy te zazwyczaj zawierają szkodliwe funkcje, takie jak śledzenie danych. Gromadzą różne rodzaje informacji o użytkownikach, w tym internetowe pliki cookie, odwiedzane adresy URL, przeglądane strony, wprowadzone zapytania, dane logowania (takie jak nazwy użytkowników i hasła), dane osobowe, a nawet numery kart kredytowych. Zebrane dane można następnie sprzedać osobom trzecim lub wykorzystać w celach zarobkowych.

Ponadto niechciane aplikacje mogą wykazywać zachowania typu adware. Oprogramowanie obsługiwane przez reklamy zalewa użytkowników treściami graficznymi stron trzecich, takimi jak wyskakujące okienka, banery, ankiety, nakładki i inne reklamy w różnych interfejsach. Reklamy te mogą promować zwodnicze i niebezpieczne treści, w tym taktyki internetowe, niechciane oprogramowanie i złośliwe oprogramowanie. Niektóre reklamy mogą nawet powodować podstępne pobieranie lub instalacje bez zgody użytkownika. Co więcej, adware może generować fałszywe przekierowania, kierując użytkowników do potencjalnie szkodliwych stron internetowych.

Możliwości przejmowania przeglądarek są również powszechne w PUP. Porywacze przeglądarki modyfikują domyślne ustawienia przeglądarek, takie jak wyszukiwarki, strony główne i nowe karty/okna. Po zainstalowaniu oprogramowanie to zmusza użytkowników do odwiedzania fałszywych wyszukiwarek za każdym razem, gdy wprowadzają zapytanie w pasku adresu URL lub otwierają nową kartę/okno przeglądarki.

Nielegalne wyszukiwarki zazwyczaj nie dostarczają prawdziwych wyników wyszukiwania i zamiast tego przekierowują użytkowników do legalnych witryn wyszukiwania internetowego, takich jak Yahoo, Bing lub Google. Jeśli jednak te fałszywe witryny generują wyniki wyszukiwania, często są niedokładne i zawierają treści sponsorowane, niewiarygodne i potencjalnie złośliwe.

PUP często wykorzystują wątpliwe taktyki do swojej dystrybucji

PUP często uciekają się do stosowania podejrzanych taktyk podczas swojej dystrybucji, często mając na celu infiltrację urządzeń użytkowników bez ich wiedzy i wyraźnej zgody. Oto kilka typowych metod, których używają:

- Sprzedaż wiązana oprogramowania : PUP są często dołączane do pozornie oryginalnego oprogramowania, które użytkownicy pobierają z Internetu. Kiedy użytkownicy instalują żądany program, nieświadomie instalują również dołączony PUP.

Ogólnie rzecz biorąc, PUP stosują oszukańcze taktyki w celu infiltrowania urządzeń użytkowników i zakłócania ich przeglądania w różnych złośliwych celach. Użytkownicy powinni zachować czujność i ostrożność podczas pobierania oprogramowania lub klikania łączy w Internecie, aby uniknąć padnięcia ofiarą tych zwodniczych praktyk.

SpyHunter wykrywa i usuwa Appl

Appl wideo

Wskazówka: Proszę włączyć dźwięk ON i oglądać filmy w trybie pełnoekranowym.

Szczegóły rejestru

Katalogi

Appl może utworzyć następujący katalog lub katalogi:

| %appdata%\Tyzoc Viqbi |