Trojan.Dropper

Banta ng Scorecard

EnigmaSoft Threat Scorecard

Ang EnigmaSoft Threat Scorecards ay mga ulat sa pagtatasa para sa iba't ibang banta ng malware na nakolekta at nasuri ng aming research team. Ang EnigmaSoft Threat Scorecards ay sinusuri at niraranggo ang mga banta gamit ang ilang sukatan kabilang ang totoong mundo at potensyal na mga kadahilanan ng panganib, mga uso, dalas, pagkalat, at pagtitiyaga. Regular na ina-update ang EnigmaSoft Threat Scorecards batay sa aming data at sukatan ng pananaliksik at kapaki-pakinabang para sa malawak na hanay ng mga user ng computer, mula sa mga end user na naghahanap ng mga solusyon upang alisin ang malware sa kanilang mga system hanggang sa mga eksperto sa seguridad na nagsusuri ng mga banta.

Ang EnigmaSoft Threat Scorecards ay nagpapakita ng iba't ibang kapaki-pakinabang na impormasyon, kabilang ang:

Ranking: Ang pagraranggo ng isang partikular na banta sa Threat Database ng EnigmaSoft.

Antas ng Kalubhaan: Ang tinutukoy na antas ng kalubhaan ng isang bagay, na kinakatawan ayon sa numero, batay sa aming proseso sa pagmomodelo ng panganib at pananaliksik, gaya ng ipinaliwanag sa aming Pamantayan sa Pagtatasa ng Banta .

Mga Infected na Computer: Ang bilang ng mga nakumpirma at pinaghihinalaang kaso ng isang partikular na banta na nakita sa mga infected na computer gaya ng iniulat ng SpyHunter.

Tingnan din ang Pamantayan sa Pagtatasa ng Banta .

| Antas ng Banta: | 90 % (Mataas) |

| Mga Infected na Computer: | 3,496 |

| Unang Nakita: | July 24, 2009 |

| Huling nakita: | May 4, 2024 |

| Apektado ang (mga) OS: | Windows |

Ang isang Trojan.Dropper ay idinisenyo upang maghatid ng isang payload sa sistema ng computer ng biktima. Gayunpaman, ang isang Trojan.Dropper ay karaniwang humahantong sa isang malakihang pag-atake, kadalasan hindi ang dulo ng impeksiyon mismo. Karaniwan, ang isa sa mga pangunahing layunin ng mga kriminal sa computer ay maghanap ng mga paraan upang mag-install ng malware sa computer ng kanilang biktima nang hindi inaalerto ang biktima ng panghihimasok. Ang Trojan.Dropper ay isang tipikal na paraan na medyo karaniwan. Karaniwan, ang isang Trojan.Dropper ay naglalaman ng isang malware na impeksyon sa loob mismo na idinisenyo upang maihatid ang impeksyon sa pamamagitan ng pagkopya nito sa file system ng computer ng biktima. Ang isang Trojan.Dropper ay karaniwang mag-i-install at magpapatupad ng malware na naka-install at pagkatapos ay madalas na tatanggalin ang sarili nito o mananatiling hindi nakakapinsala sa computer system ng biktima.

Ang isang Trojan.Dropper ay karaniwang nakalilito sa biktima, at idinisenyo upang walang mga sintomas. Ang isang tipikal na halimbawa ng isang Trojan.Dropper ay isang pekeng screen saver na, kapag binuksan, ay magpapakita lamang ng isang mensahe ng error. Gayunpaman, kahit na ang mensahe ng error ay maaaring mukhang tunay, ito ay talagang naging bahagi ng mga taktika ng Trojan.Dropper na i-install ang payload nito nang hindi nalalaman ng user ang problema. Maraming mga impeksyon sa Trojan.Dropper ang magsasama ng isang encrypting algorithm ng ilang uri ng obfuscator o packing algorithm upang gawing mas mahirap ang pagtuklas at pagtanggal ng mga ito kaysa sa karaniwan.

Karaniwan, ang isang Trojan.Dropper ay nilikha bilang isang paraan upang ipamahagi ang malware, dahil ang isang Trojan.Dropper ay medyo mura at madaling ipamahagi. Ang isang Trojan.Dropper ay mababa rin ang panganib para sa mga kriminal na lumikha nito, dahil madali para sa kanila na takpan ang kanilang mga track kapag mayroong ilang mga hakbang sa isang impeksiyon. Gayunpaman, ang isa sa mga tampok ng mga impeksyon sa Trojan.Dropper na ginagawa silang kaakit-akit sa mga kriminal ay madali silang maitago sa pamamagitan lamang ng pagpapalit ng kanilang icon at pangalan ng file. Ang payload ng isang tipikal na Trojan.Dropper ay mag-iiba mula sa isang kaso hanggang sa susunod. Kadalasan, ihuhulog nila ang mga executable na file, na maaaring makahawa sa computer system ng biktima o magda-download ng malware mula sa isang malayong lokasyon.

Mayroong ilang mga sintomas na nauugnay sa isang Trojan.Dropper. Ang ilang mga uri ng mga impeksyon sa Trojan.Dropper ay magpapakita ng isang pekeng mensahe ng error habang binababa ang kanilang kargamento. Gayunpaman, kadalasan ang isang Trojan.Dropper ay hindi magpapakita ng anumang mga palatandaan ng impeksyon. Karaniwan, ang mga sintomas sa isang nahawaang sistema ng computer ay sanhi ng kargamento ng Trojan.Dropper kaysa sa dropper. Ang ilang mga halimbawa ng mga impeksyon sa Trojan.Dropper ay maiuugnay sa mga rootkit na nagtatago sa payload ng Trojan.Dropper at maaari ring gumawa ng mga pagbabago sa mga setting ng System at sa Windows Registry.

Talaan ng mga Nilalaman

Mga alias

Na-flag ng 15 security vendor ang file na ito bilang nakakahamak.

| Anti-Virus Software | Pagtuklas |

|---|---|

| AVG | RemoteAdmin.ARL |

| Fortinet | Riskware/ESurveiller |

| Ikarus | not-a-virus:Monitor.Win32.007SpySoft.308 |

| Sophos | e-Surveiller |

| AntiVir | SPR/Tool.E.Surveiller.D |

| F-Secure | Application.E.Surveiller |

| Kaspersky | not-a-virus:RemoteAdmin.Win32.eSurveiller.120 |

| eSafe | Virus in password protected archive |

| F-Prot | W32/eSurveiller.A |

| K7AntiVirus | Unwanted-Program |

| McAfee | Generic PUP.d |

| Panda | Trj/OCJ.A |

| AVG | Generic29.CEHH |

| Fortinet | W32/Injector.JLH!tr |

| Ikarus | MSIL |

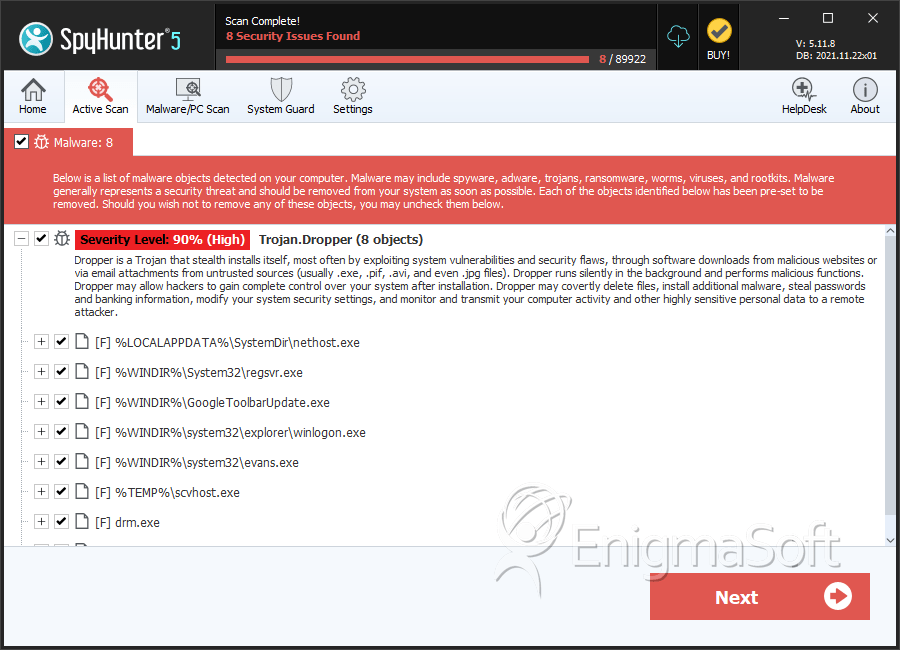

Nakikita at Tinatanggal ng SpyHunter ang Trojan.Dropper

Mga Detalye ng File System

| # | Pangalan ng File | MD5 |

Mga pagtuklas

Mga Detection: Ang bilang ng mga nakumpirma at pinaghihinalaang kaso ng isang partikular na banta na nakita sa mga nahawaang computer gaya ng iniulat ng SpyHunter.

|

|---|---|---|---|

| 1. | hodhTBky6vN1.exe | e090572a3eb5ac6f1453926eae14ecec | 3,349 |

| 2. | regsvr.exe | e9f7627d4710e414b579003332287f05 | 32 |

| 3. | GoogleToolbarUpdate.exe | ce7679af9d8ad929a58e4398a8d382f8 | 7 |

| 4. | winlogon.exe | 155cca87bd1630c1550c15eff43c2b7a | 5 |

| 5. | evans.exe | fc1c976f0884c1b8e70b76a17d4ab6a3 | 4 |

| 6. | scvhost.exe | b751e973a0fa7cffcf60a548552ce45e | 2 |

| 7. | drm.exe | ccd63de22be14961e4357cca58eb8c5c | 1 |

| 8. | vscrtapp.exe | 1aca09c5eefb37539e86ec86dd3be72f | 1 |

| 9. | CLADD | 66e10615b5a98f6233650e7c01c8583d | 0 |

| 10. | CLADD | 3fd6fa1030e552338d2e5f5d4225342b | 0 |

| 11. | CLADD | bafbe70a02269df4b56ef48d9e250639 | 0 |

| 12. | CLADD | 007462b240ed46276d04935dfb59beb1 | 0 |

| 13. | CLADD | 2415eddcabb08b23deaf9d9e18e4b22d | 0 |

| 14. | CLADD | e2c82136ef5c002de2822a8ee7b36d4e | 0 |

| 15. | CLADD | 51de224c0942f0be15bb6f3eea8f27d4 | 0 |

| 16. | CLADD | 827c1269a52208f5094c36402015ef17 | 0 |

| 17. | CLADD | 50ae8903665b931c4553e7802003aafd | 0 |

| 18. | mediacodec.exe | a75d2ed1598b587cd5d5cd0b15163c9d | 0 |

| 19. | init.exe | fe9b99190fbbfcb4de1dbe77539a69c6 | 0 |

| 20. | ddexpshare.exe | d1b6f11c70a01983cd9d4822f5b06174 | 0 |

| 21. | svhost.exe | 979235c02243347568330cacbd00d739 | 0 |

| 22. | Svchost.exe | efbbda1cba44bc9d853269ed1f4efa41 | 0 |

| 23. | explorers.exe | 8135ad5d2966e8791cae5e80a79d8e87 | 0 |

| 24. | lsass.exe | 0d71c6ab6cbb7e701dcef8b1accf547d | 0 |

| 25. | winsys.exe | 166b5b6018e3475bedb35ae0d0eb64b2 | 0 |

| 26. | winsys.exe | ef019c4bdaffab7396649b6b072860a1 | 0 |

| 27. | win32.exe | bc588ff0a21c11d80af7d62584d4ab15 | 0 |

| 28. | new order.exe | f9da7ecfd5d1ac2510ca9113995f3b94 | 0 |