Trojan.Dropper

کارت امتیازی تهدید

EnigmaSoft Threat Scorecard

EnigmaSoft Threat Scorecards گزارشهای ارزیابی برای تهدیدات مختلف بدافزار هستند که توسط تیم تحقیقاتی ما جمعآوری و تجزیه و تحلیل شدهاند. EnigmaSoft Threat Scorecards با استفاده از چندین معیار از جمله عوامل خطر واقعی و بالقوه، روندها، فراوانی، شیوع و تداوم، تهدیدها را ارزیابی و رتبه بندی می کند. کارتهای امتیازی تهدید EnigmaSoft به طور منظم بر اساس دادههای تحقیقاتی و معیارهای ما بهروزرسانی میشوند و برای طیف گستردهای از کاربران رایانه، از کاربران نهایی که به دنبال راهحلهایی برای حذف بدافزار از سیستمهای خود هستند تا کارشناسان امنیتی که تهدیدها را تجزیه و تحلیل میکنند، مفید هستند.

کارت امتیازی EnigmaSoft Threat اطلاعات مفید مختلفی را نمایش می دهد، از جمله:

رتبه بندی: رتبه بندی یک تهدید خاص در پایگاه داده تهدید EnigmaSoft.

سطح شدت: سطح شدت تعیین شده یک شی که به صورت عددی نشان داده می شود، بر اساس فرآیند مدل سازی ریسک و تحقیقات ما، همانطور که در معیارهای ارزیابی تهدید توضیح داده شده است.

رایانه های آلوده: تعداد موارد تأیید شده و مشکوک یک تهدید خاص که بر روی رایانه های آلوده شناسایی شده است که توسط SpyHunter گزارش شده است.

همچنین به معیارهای ارزیابی تهدید مراجعه کنید.

| میزان خطر: | 90 % (بالا) |

| کامپیوترهای آلوده: | 3,496 |

| اولین بار دیده شد: | July 24, 2009 |

| آخرین حضور: | May 4, 2024 |

| سیستم عامل (های) تحت تأثیر: | Windows |

یک Trojan.Dropper برای ارسال محموله به سیستم کامپیوتری قربانی طراحی شده است. با این حال، یک Trojan.Dropper معمولاً منجر به یک حمله در مقیاس بزرگ می شود، که معمولاً خود عفونت نهایی نیست. به طور معمول، یکی از اهداف اصلی مجرمان رایانه ای یافتن راه هایی برای نصب بدافزار بر روی رایانه قربانی خود بدون هشدار به قربانی از نفوذ است. Trojan.Dropper یک روش معمولی است که بسیار رایج است. به طور معمول، یک Trojan.Dropper حاوی یک عفونت بدافزار درون خود است که برای انتقال عفونت با کپی کردن آن بر روی سیستم فایل رایانه قربانی طراحی شده است. یک Trojan.Dropper معمولاً بدافزار نصب شده را نصب و اجرا می کند و سپس اغلب خود را حذف می کند یا به سادگی روی سیستم رایانه قربانی بی ضرر می ماند.

یک Trojan.Dropper معمولاً برای قربانی گیج کننده است و به گونه ای طراحی شده است که هیچ علامتی ایجاد نمی کند. یک نمونه معمولی از Trojan.Dropper یک محافظ صفحه نمایش جعلی است که با باز کردن آن، به سادگی یک پیام خطا نمایش داده می شود. با این حال، حتی اگر پیام خطا ممکن است واقعی به نظر برسد، در واقع بخشی از تاکتیکهای Trojan.Dropper برای نصب بار آن بدون اطلاع کاربر از مشکل بوده است. بسیاری از عفونتهای Trojan.Dropper شامل یک الگوریتم رمزگذاری نوعی مبهم یا الگوریتم بستهبندی میشوند تا تشخیص و حذف آنها بسیار دشوارتر از حد معمول باشد.

معمولاً یک Trojan.Dropper به عنوان راهی برای توزیع بدافزار ایجاد میشود، زیرا یک Trojan.Dropper نسبتاً ارزان است و توزیع آن آسان است. یک Trojan.Dropper همچنین برای مجرمانی که آن را ایجاد می کنند کم خطر است، زیرا زمانی که چندین مرحله برای عفونت وجود دارد، پوشاندن مسیرهای خود آسان است. با این حال، یکی از ویژگیهای عفونتهای Trojan.Dropper که آنها را برای مجرمان جذاب میکند این است که میتوان آنها را به سادگی با تغییر نماد و نام فایل خود پنهان کرد. بار یک Trojan.Dropper معمولی از یک مورد به مورد دیگر متفاوت خواهد بود. به طور معمول، آنها فایل های اجرایی را رها می کنند، که می تواند سیستم کامپیوتری قربانی را آلوده کند یا بدافزار را از یک مکان راه دور دانلود کند.

علائم کمی در ارتباط با Trojan.Dropper وجود دارد. برخی از انواع عفونتهای Trojan.Dropper یک پیام خطای جعلی را هنگام رها کردن بار خود نشان میدهند. با این حال، در بیشتر مواقع یک Trojan.Dropper هیچ نشانه ای از عفونت را نشان نمی دهد. معمولاً، علائم در یک سیستم کامپیوتری آلوده به جای قطره چکان، توسط بار Trojan.Dropper ایجاد می شود. برخی از نمونههای عفونت Trojan.Dropper با روت کیتهایی مرتبط میشوند که بار Trojan.Dropper را پنهان میکنند و همچنین ممکن است تغییراتی در تنظیمات سیستم و رجیستری ویندوز ایجاد کنند.

فهرست مطالب

نام مستعار

15 فروشنده امنیتی این فایل را به عنوان مخرب پرچم گذاری کردند.

| نرم افزار ضد ویروس | تشخیص |

|---|---|

| AVG | RemoteAdmin.ARL |

| Fortinet | Riskware/ESurveiller |

| Ikarus | not-a-virus:Monitor.Win32.007SpySoft.308 |

| Sophos | e-Surveiller |

| AntiVir | SPR/Tool.E.Surveiller.D |

| F-Secure | Application.E.Surveiller |

| Kaspersky | not-a-virus:RemoteAdmin.Win32.eSurveiller.120 |

| eSafe | Virus in password protected archive |

| F-Prot | W32/eSurveiller.A |

| K7AntiVirus | Unwanted-Program |

| McAfee | Generic PUP.d |

| Panda | Trj/OCJ.A |

| AVG | Generic29.CEHH |

| Fortinet | W32/Injector.JLH!tr |

| Ikarus | MSIL |

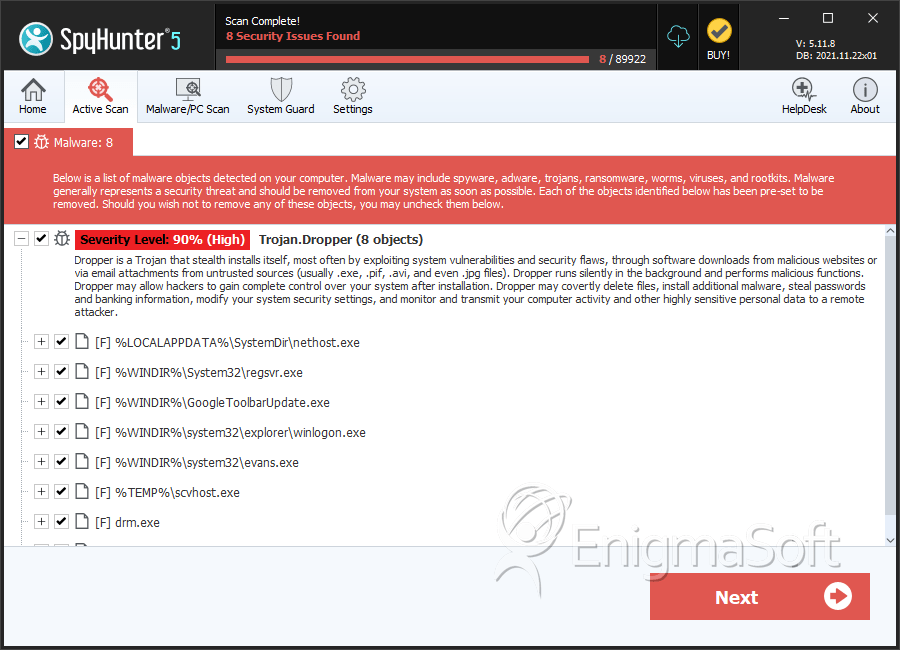

SpyHunter Trojan.Dropper را شناسایی و حذف می کند

جزئیات سیستم فایل

| # | نام فایل | MD5 |

تشخیص ها

تشخیص ها: تعداد موارد تایید شده و مشکوک از یک تهدید خاص که بر روی رایانه های آلوده شناسایی شده است که توسط SpyHunter گزارش شده است.

|

|---|---|---|---|

| 1. | hodhTBky6vN1.exe | e090572a3eb5ac6f1453926eae14ecec | 3,349 |

| 2. | regsvr.exe | e9f7627d4710e414b579003332287f05 | 32 |

| 3. | GoogleToolbarUpdate.exe | ce7679af9d8ad929a58e4398a8d382f8 | 7 |

| 4. | winlogon.exe | 155cca87bd1630c1550c15eff43c2b7a | 5 |

| 5. | evans.exe | fc1c976f0884c1b8e70b76a17d4ab6a3 | 4 |

| 6. | scvhost.exe | b751e973a0fa7cffcf60a548552ce45e | 2 |

| 7. | drm.exe | ccd63de22be14961e4357cca58eb8c5c | 1 |

| 8. | vscrtapp.exe | 1aca09c5eefb37539e86ec86dd3be72f | 1 |

| 9. | CLADD | 66e10615b5a98f6233650e7c01c8583d | 0 |

| 10. | CLADD | 3fd6fa1030e552338d2e5f5d4225342b | 0 |

| 11. | CLADD | bafbe70a02269df4b56ef48d9e250639 | 0 |

| 12. | CLADD | 007462b240ed46276d04935dfb59beb1 | 0 |

| 13. | CLADD | 2415eddcabb08b23deaf9d9e18e4b22d | 0 |

| 14. | CLADD | e2c82136ef5c002de2822a8ee7b36d4e | 0 |

| 15. | CLADD | 51de224c0942f0be15bb6f3eea8f27d4 | 0 |

| 16. | CLADD | 827c1269a52208f5094c36402015ef17 | 0 |

| 17. | CLADD | 50ae8903665b931c4553e7802003aafd | 0 |

| 18. | mediacodec.exe | a75d2ed1598b587cd5d5cd0b15163c9d | 0 |

| 19. | init.exe | fe9b99190fbbfcb4de1dbe77539a69c6 | 0 |

| 20. | ddexpshare.exe | d1b6f11c70a01983cd9d4822f5b06174 | 0 |

| 21. | svhost.exe | 979235c02243347568330cacbd00d739 | 0 |

| 22. | Svchost.exe | efbbda1cba44bc9d853269ed1f4efa41 | 0 |

| 23. | explorers.exe | 8135ad5d2966e8791cae5e80a79d8e87 | 0 |

| 24. | lsass.exe | 0d71c6ab6cbb7e701dcef8b1accf547d | 0 |

| 25. | winsys.exe | 166b5b6018e3475bedb35ae0d0eb64b2 | 0 |

| 26. | winsys.exe | ef019c4bdaffab7396649b6b072860a1 | 0 |

| 27. | win32.exe | bc588ff0a21c11d80af7d62584d4ab15 | 0 |

| 28. | new order.exe | f9da7ecfd5d1ac2510ca9113995f3b94 | 0 |