ट्रोजन.ड्रॉपर

खतरा स्कोरकार्ड

एनिग्मा सॉफ्ट थ्रेट स्कोरकार्ड

EnigmaSoft थ्रेट स्कोरकार्ड विभिन्न मैलवेयर खतरों के लिए मूल्यांकन रिपोर्ट हैं जिन्हें हमारी शोध टीम द्वारा एकत्र और विश्लेषण किया गया है। EnigmaSoft थ्रेट स्कोरकार्ड वास्तविक दुनिया और संभावित जोखिम कारकों, प्रवृत्तियों, आवृत्ति, व्यापकता और दृढ़ता सहित कई मैट्रिक्स का उपयोग करके खतरों का मूल्यांकन और रैंक करता है। EnigmaSoft थ्रेट स्कोरकार्ड हमारे शोध डेटा और मेट्रिक्स के आधार पर नियमित रूप से अपडेट किए जाते हैं और कंप्यूटर उपयोगकर्ताओं की एक विस्तृत श्रृंखला के लिए उपयोगी होते हैं, अंतिम उपयोगकर्ताओं से लेकर सुरक्षा विशेषज्ञों तक खतरों का विश्लेषण करने के लिए अपने सिस्टम से मैलवेयर हटाने के लिए समाधान खोजते हैं।

EnigmaSoft थ्रेट स्कोरकार्ड विभिन्न प्रकार की उपयोगी जानकारी प्रदर्शित करते हैं, जिनमें शामिल हैं:

रैंकिंग: EnigmaSoft के थ्रेट डेटाबेस में किसी विशेष खतरे की रैंकिंग।

गंभीरता स्तर: हमारी जोखिम मॉडलिंग प्रक्रिया और अनुसंधान के आधार पर, जैसा कि हमारे खतरा आकलन मानदंड में बताया गया है, किसी वस्तु का निर्धारित गंभीरता स्तर, संख्यात्मक रूप से दर्शाया गया है।

संक्रमित कंप्यूटर: स्पाईहंटर द्वारा रिपोर्ट की गई संक्रमित कंप्यूटरों पर पाए गए किसी विशेष खतरे के पुष्ट और संदिग्ध मामलों की संख्या।

खतरा आकलन मानदंड भी देखें।

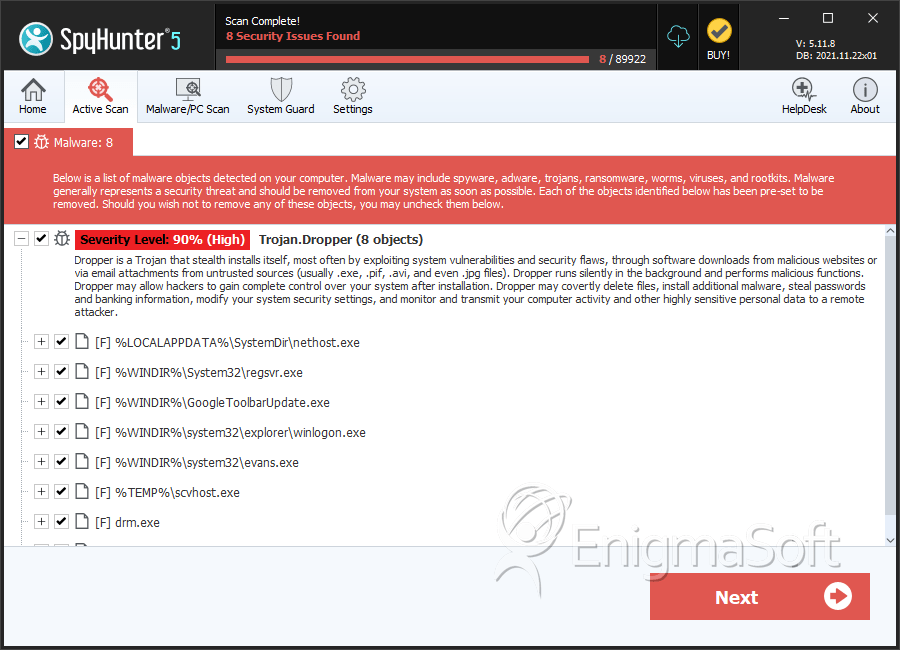

| ख़तरा स्तर: | 90 % (उच्च) |

| संक्रमित कंप्यूटर: | 3,496 |

| पहले देखा: | July 24, 2009 |

| अंतिम बार देखा गया: | May 4, 2024 |

| ओएस (एस) प्रभावित: | Windows |

एक Trojan.Dropper को पीड़ित के कंप्यूटर सिस्टम पर एक पेलोड देने के लिए डिज़ाइन किया गया है। हालांकि, एक ट्रोजन.ड्रॉपर आमतौर पर बड़े पैमाने पर हमले का नेतृत्व करेगा, आमतौर पर अंत संक्रमण ही नहीं। आमतौर पर, कंप्यूटर अपराधियों के मुख्य लक्ष्यों में से एक घुसपैठ के शिकार को सचेत किए बिना अपने शिकार के कंप्यूटर पर मैलवेयर स्थापित करने के तरीके खोजना है। Trojan.Dropper एक विशिष्ट विधि है जो काफी सामान्य है। आमतौर पर, ट्रोजन.ड्रॉपर में अपने आप में एक मैलवेयर संक्रमण होता है जिसे पीड़ित के कंप्यूटर के फाइल सिस्टम पर कॉपी करके संक्रमण को वितरित करने के लिए डिज़ाइन किया गया है। एक Trojan.Dropper आमतौर पर स्थापित मैलवेयर को स्थापित और निष्पादित करेगा और फिर अक्सर खुद को हटा देगा या पीड़ित के कंप्यूटर सिस्टम पर हानिरहित रहेगा।

एक ट्रोजन.ड्रॉपर आमतौर पर पीड़ित को भ्रमित करेगा, और कोई लक्षण नहीं पैदा करने के लिए डिज़ाइन किया गया है। Trojan.Dropper का एक विशिष्ट उदाहरण एक नकली स्क्रीन सेवर है, जिसे खोलने पर, बस एक त्रुटि संदेश प्रदर्शित करेगा। हालांकि, भले ही त्रुटि संदेश वास्तविक लग सकता है, यह वास्तव में ट्रोजन का हिस्सा रहा होगा। कई ट्रोजन.ड्रॉपर संक्रमणों में किसी प्रकार के ओबफ्यूसेटर या पैकिंग एल्गोरिथम का एन्क्रिप्टिंग एल्गोरिदम शामिल होगा ताकि उनका पता लगाना और सामान्य से कहीं अधिक कठिन हो सके।

आमतौर पर, एक Trojan.Dropper मैलवेयर वितरित करने के तरीके के रूप में बनाया जाता है, क्योंकि Trojan.Dropper अपेक्षाकृत सस्ता और वितरित करने में आसान होता है। एक ट्रोजन। ड्रॉपर भी इसे बनाने वाले अपराधियों के लिए कम जोखिम वाला है, क्योंकि संक्रमण के कई चरणों में होने पर उनके लिए अपने ट्रैक को कवर करना आसान होता है। हालाँकि, Trojan.Dropper संक्रमणों की एक विशेषता जो उन्हें अपराधियों के लिए आकर्षक बनाती है, वह यह है कि उन्हें केवल अपना आइकन और फ़ाइल नाम बदलकर आसानी से प्रच्छन्न किया जा सकता है। एक विशिष्ट ट्रोजन.ड्रॉपर का पेलोड एक मामले से दूसरे मामले में भिन्न होगा। आमतौर पर, वे निष्पादन योग्य फ़ाइलों को छोड़ देंगे, जो तब पीड़ित के कंप्यूटर सिस्टम को संक्रमित कर सकती हैं या दूरस्थ स्थान से मैलवेयर डाउनलोड कर सकती हैं।

ट्रोजन.ड्रॉपर से जुड़े कुछ लक्षण हैं। कुछ प्रकार के Trojan.Dropper संक्रमण अपना पेलोड छोड़ते समय एक नकली त्रुटि संदेश प्रदर्शित करेंगे। हालांकि, ज्यादातर समय ट्रोजन.ड्रॉपर संक्रमण के कोई लक्षण नहीं दिखाएगा। आमतौर पर, संक्रमित कंप्यूटर सिस्टम पर लक्षण ड्रॉपर के बजाय ट्रोजन.ड्रॉपर के पेलोड के कारण होते हैं। Trojan.Dropper संक्रमण के कुछ उदाहरण रूटकिट से जुड़े होंगे जो Trojan.Dropper के पेलोड को छुपाते हैं और सिस्टम की सेटिंग्स और Windows रजिस्ट्री में परिवर्तन भी कर सकते हैं।

विषयसूची

उपनाम

15 सुरक्षा विक्रेताओं ने इस फ़ाइल को दुर्भावनापूर्ण के रूप में फ़्लैग किया।

| एंटीवायरस सॉफ्टवेयर | खोज |

|---|---|

| AVG | RemoteAdmin.ARL |

| Fortinet | Riskware/ESurveiller |

| Ikarus | not-a-virus:Monitor.Win32.007SpySoft.308 |

| Sophos | e-Surveiller |

| AntiVir | SPR/Tool.E.Surveiller.D |

| F-Secure | Application.E.Surveiller |

| Kaspersky | not-a-virus:RemoteAdmin.Win32.eSurveiller.120 |

| eSafe | Virus in password protected archive |

| F-Prot | W32/eSurveiller.A |

| K7AntiVirus | Unwanted-Program |

| McAfee | Generic PUP.d |

| Panda | Trj/OCJ.A |

| AVG | Generic29.CEHH |

| Fortinet | W32/Injector.JLH!tr |

| Ikarus | MSIL |

SpyHunter ट्रोजन.ड्रॉपर . का पता लगाता है और हटाता है

फ़ाइल सिस्टम विवरण

| # | फ़ाइल का नाम | MD5 |

जांच

जांच: स्पाईहंटर द्वारा रिपोर्ट की गई संक्रमित कंप्यूटरों पर पाए गए किसी विशेष खतरे के पुष्ट और संदिग्ध मामलों की संख्या।

|

|---|---|---|---|

| 1. | hodhTBky6vN1.exe | e090572a3eb5ac6f1453926eae14ecec | 3,349 |

| 2. | regsvr.exe | e9f7627d4710e414b579003332287f05 | 32 |

| 3. | GoogleToolbarUpdate.exe | ce7679af9d8ad929a58e4398a8d382f8 | 7 |

| 4. | winlogon.exe | 155cca87bd1630c1550c15eff43c2b7a | 5 |

| 5. | evans.exe | fc1c976f0884c1b8e70b76a17d4ab6a3 | 4 |

| 6. | scvhost.exe | b751e973a0fa7cffcf60a548552ce45e | 2 |

| 7. | drm.exe | ccd63de22be14961e4357cca58eb8c5c | 1 |

| 8. | vscrtapp.exe | 1aca09c5eefb37539e86ec86dd3be72f | 1 |

| 9. | CLADD | 66e10615b5a98f6233650e7c01c8583d | 0 |

| 10. | CLADD | 3fd6fa1030e552338d2e5f5d4225342b | 0 |

| 11. | CLADD | bafbe70a02269df4b56ef48d9e250639 | 0 |

| 12. | CLADD | 007462b240ed46276d04935dfb59beb1 | 0 |

| 13. | CLADD | 2415eddcabb08b23deaf9d9e18e4b22d | 0 |

| 14. | CLADD | e2c82136ef5c002de2822a8ee7b36d4e | 0 |

| 15. | CLADD | 51de224c0942f0be15bb6f3eea8f27d4 | 0 |

| 16. | CLADD | 827c1269a52208f5094c36402015ef17 | 0 |

| 17. | CLADD | 50ae8903665b931c4553e7802003aafd | 0 |

| 18. | mediacodec.exe | a75d2ed1598b587cd5d5cd0b15163c9d | 0 |

| 19. | init.exe | fe9b99190fbbfcb4de1dbe77539a69c6 | 0 |

| 20. | ddexpshare.exe | d1b6f11c70a01983cd9d4822f5b06174 | 0 |

| 21. | svhost.exe | 979235c02243347568330cacbd00d739 | 0 |

| 22. | Svchost.exe | efbbda1cba44bc9d853269ed1f4efa41 | 0 |

| 23. | explorers.exe | 8135ad5d2966e8791cae5e80a79d8e87 | 0 |

| 24. | lsass.exe | 0d71c6ab6cbb7e701dcef8b1accf547d | 0 |

| 25. | winsys.exe | 166b5b6018e3475bedb35ae0d0eb64b2 | 0 |

| 26. | winsys.exe | ef019c4bdaffab7396649b6b072860a1 | 0 |

| 27. | win32.exe | bc588ff0a21c11d80af7d62584d4ab15 | 0 |

| 28. | new order.exe | f9da7ecfd5d1ac2510ca9113995f3b94 | 0 |