طروادة القطارة

التهديدات بطاقة الأداء

EnigmaSoft بطاقة أداء التهديد

EnigmaSoft Threat Scorecards عبارة عن تقارير تقييم لتهديدات البرامج الضارة المختلفة والتي تم جمعها وتحليلها من قبل فريق البحث لدينا. تقوم بطاقات أداء التهديد EnigmaSoft بتقييم وتصنيف التهديدات باستخدام العديد من المقاييس بما في ذلك عوامل الخطر الواقعية والمحتملة ، والاتجاهات ، والتكرار ، والانتشار ، والمثابرة. يتم تحديث بطاقات EnigmaSoft Threat Scorecards بانتظام بناءً على بيانات ومقاييس البحث لدينا وهي مفيدة لمجموعة واسعة من مستخدمي الكمبيوتر ، من المستخدمين النهائيين الذين يبحثون عن حلول لإزالة البرامج الضارة من أنظمتهم إلى خبراء الأمن الذين يقومون بتحليل التهديدات.

تعرض بطاقات أداء التهديد EnigmaSoft مجموعة متنوعة من المعلومات المفيدة ، بما في ذلك:

الترتيب: ترتيب تهديد معين في EnigmaSoft's Threat Database.

مستوى الخطورة: مستوى الخطورة المحدد لشيء ما ، ممثلاً عدديًا ، بناءً على عملية نمذجة المخاطر والبحث لدينا ، كما هو موضح في معايير تقييم التهديدات الخاصة بنا.

أجهزة الكمبيوتر المصابة: عدد الحالات المؤكدة والمشتبه فيها لتهديد معين تم اكتشافه على أجهزة الكمبيوتر المصابة كما تم الإبلاغ عنها بواسطة SpyHunter.

راجع أيضًا معايير تقييم التهديد .

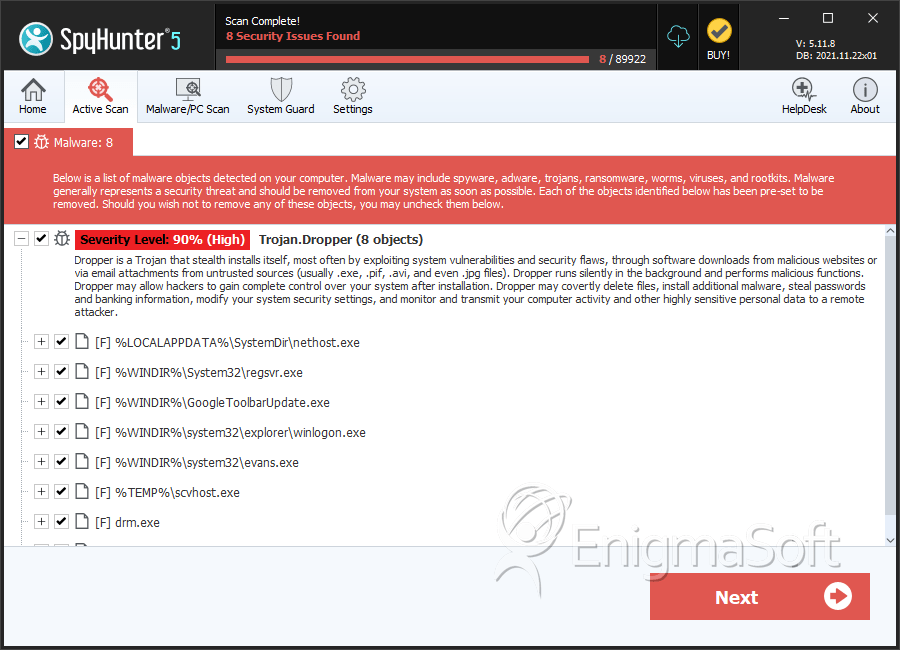

| مستوى التهديد: | 90 % (عالي) |

| أجهزة الكمبيوتر المصابة: | 3,496 |

| الروية الأولى: | July 24, 2009 |

| اخر ظهور: | May 4, 2024 |

| نظام (أنظمة) متأثر: | Windows |

تم تصميم Trojan.Dropper لتسليم حمولة إلى نظام كمبيوتر الضحية. ومع ذلك ، عادةً ما يقود Trojan.Dropper هجومًا واسع النطاق ، وعادةً لا يكون الهجوم النهائي بحد ذاته. عادةً ما يكون أحد الأهداف الرئيسية لمجرمي الكمبيوتر هو إيجاد طرق لتثبيت البرامج الضارة على كمبيوتر الضحية دون تنبيه الضحية للاقتحام. يعتبر Trojan.Dropper طريقة نموذجية شائعة جدًا. عادةً ما يحتوي برنامج Trojan.Dropper على إصابة بالبرامج الضارة داخل نفسه والتي تم تصميمها لإيصال العدوى عن طريق نسخها إلى نظام ملفات الكمبيوتر الخاص بالضحية. عادةً ما يقوم برنامج Trojan.Dropper بتثبيت وتنفيذ البرامج الضارة المثبتة ثم يقوم غالبًا بحذف نفسه أو ببساطة يظل غير ضار على نظام كمبيوتر الضحية.

عادةً ما يكون القطارة Trojan.Dropper مربكة للضحية ، ومصممة بحيث لا تسبب أي أعراض. مثال نموذجي على برنامج Trojan.Dropper هو شاشة توقف مزيفة والتي عند فتحها ستعرض ببساطة رسالة خطأ. ومع ذلك ، على الرغم من أن رسالة الخطأ قد تبدو أصلية ، إلا أنها ستكون جزءًا من تكتيكات Trojan.Dropper لتثبيت حمولتها دون أن يكون المستخدم على علم بالمشكلة. ستتضمن العديد من إصابات Trojan.Dropper خوارزمية تشفير لنوع من التعتيم أو خوارزمية التعبئة لجعل اكتشافها وإزالتها أكثر صعوبة من المعتاد.

عادةً ما يتم إنشاء Trojan.Dropper كطريقة لتوزيع البرامج الضارة ، نظرًا لأن Trojan.Dropper رخيص نسبيًا وسهل التوزيع. يعتبر Trojan.Dropper أيضًا من المخاطر المنخفضة بالنسبة للمجرمين الذين قاموا بإنشائه ، حيث يسهل عليهم إخفاء مساراتهم عند وجود عدة خطوات للإصابة. ومع ذلك ، فإن إحدى ميزات عدوى Trojan.Dropper التي تجعلها جذابة للمجرمين هي أنه يمكن إخفاءها بسهولة عن طريق تغيير رمزها واسم ملفها. ستختلف حمولة Trojan.Dropper النموذجية من حالة إلى أخرى. عادةً ما يقومون بإسقاط الملفات القابلة للتنفيذ ، والتي يمكنها بعد ذلك إصابة نظام كمبيوتر الضحية أو تنزيل برامج ضارة من موقع بعيد.

هناك القليل من الأعراض المصاحبة لـ Trojan.Dropper. ستعرض بعض أنواع إصابات Trojan.Dropper رسالة خطأ مزيفة أثناء إسقاط حمولتها. ومع ذلك ، لن تظهر على Trojan.Dropper في معظم الأحيان أي علامات إصابة على الإطلاق. عادةً ما تكون الأعراض على نظام الكمبيوتر المصاب ناتجة عن حمولة Trojan.Dropper بدلاً من القطارة. بعض الأمثلة على إصابات Trojan.Dropper سترتبط بجذور الخوادم التي تخفي حمولة Trojan.Dropper وقد تُجري أيضًا تغييرات على إعدادات النظام وسجل Windows.

جدول المحتويات

اسماء مستعارة

15 من بائعي الأمن وضعوا علامة على هذا الملف على أنه ضار.

| برامج مكافحة الفيروسات | كشف |

|---|---|

| AVG | RemoteAdmin.ARL |

| Fortinet | Riskware/ESurveiller |

| Ikarus | not-a-virus:Monitor.Win32.007SpySoft.308 |

| Sophos | e-Surveiller |

| AntiVir | SPR/Tool.E.Surveiller.D |

| F-Secure | Application.E.Surveiller |

| Kaspersky | not-a-virus:RemoteAdmin.Win32.eSurveiller.120 |

| eSafe | Virus in password protected archive |

| F-Prot | W32/eSurveiller.A |

| K7AntiVirus | Unwanted-Program |

| McAfee | Generic PUP.d |

| Panda | Trj/OCJ.A |

| AVG | Generic29.CEHH |

| Fortinet | W32/Injector.JLH!tr |

| Ikarus | MSIL |

SpyHunter يكتشف ويزيل طروادة القطارة

ملف تفاصيل النظام

| # | اسم الملف | MD5 |

الاكتشافات

الاكتشافات: عدد الحالات المؤكدة والمشتبه فيها لخطر معين تم اكتشافه على أجهزة الكمبيوتر المصابة كما أبلغت عنه SpyHunter.

|

|---|---|---|---|

| 1. | hodhTBky6vN1.exe | e090572a3eb5ac6f1453926eae14ecec | 3,349 |

| 2. | regsvr.exe | e9f7627d4710e414b579003332287f05 | 32 |

| 3. | GoogleToolbarUpdate.exe | ce7679af9d8ad929a58e4398a8d382f8 | 7 |

| 4. | winlogon.exe | 155cca87bd1630c1550c15eff43c2b7a | 5 |

| 5. | evans.exe | fc1c976f0884c1b8e70b76a17d4ab6a3 | 4 |

| 6. | scvhost.exe | b751e973a0fa7cffcf60a548552ce45e | 2 |

| 7. | drm.exe | ccd63de22be14961e4357cca58eb8c5c | 1 |

| 8. | vscrtapp.exe | 1aca09c5eefb37539e86ec86dd3be72f | 1 |

| 9. | CLADD | 66e10615b5a98f6233650e7c01c8583d | 0 |

| 10. | CLADD | 3fd6fa1030e552338d2e5f5d4225342b | 0 |

| 11. | CLADD | bafbe70a02269df4b56ef48d9e250639 | 0 |

| 12. | CLADD | 007462b240ed46276d04935dfb59beb1 | 0 |

| 13. | CLADD | 2415eddcabb08b23deaf9d9e18e4b22d | 0 |

| 14. | CLADD | e2c82136ef5c002de2822a8ee7b36d4e | 0 |

| 15. | CLADD | 51de224c0942f0be15bb6f3eea8f27d4 | 0 |

| 16. | CLADD | 827c1269a52208f5094c36402015ef17 | 0 |

| 17. | CLADD | 50ae8903665b931c4553e7802003aafd | 0 |

| 18. | mediacodec.exe | a75d2ed1598b587cd5d5cd0b15163c9d | 0 |

| 19. | init.exe | fe9b99190fbbfcb4de1dbe77539a69c6 | 0 |

| 20. | ddexpshare.exe | d1b6f11c70a01983cd9d4822f5b06174 | 0 |

| 21. | svhost.exe | 979235c02243347568330cacbd00d739 | 0 |

| 22. | Svchost.exe | efbbda1cba44bc9d853269ed1f4efa41 | 0 |

| 23. | explorers.exe | 8135ad5d2966e8791cae5e80a79d8e87 | 0 |

| 24. | lsass.exe | 0d71c6ab6cbb7e701dcef8b1accf547d | 0 |

| 25. | winsys.exe | 166b5b6018e3475bedb35ae0d0eb64b2 | 0 |

| 26. | winsys.exe | ef019c4bdaffab7396649b6b072860a1 | 0 |

| 27. | win32.exe | bc588ff0a21c11d80af7d62584d4ab15 | 0 |

| 28. | new order.exe | f9da7ecfd5d1ac2510ca9113995f3b94 | 0 |