Trojan.Dropper

Bedreigingsscorekaart

EnigmaSoft Threat-scorekaart

EnigmaSoft Threat Scorecards zijn beoordelingsrapporten voor verschillende malwarebedreigingen die zijn verzameld en geanalyseerd door ons onderzoeksteam. EnigmaSoft Threat Scorecards evalueren en rangschikken bedreigingen met behulp van verschillende statistieken, waaronder reële en potentiële risicofactoren, trends, frequentie, prevalentie en persistentie. EnigmaSoft Threat Scorecards worden regelmatig bijgewerkt op basis van onze onderzoeksgegevens en statistieken en zijn nuttig voor een breed scala aan computergebruikers, van eindgebruikers die oplossingen zoeken om malware van hun systemen te verwijderen tot beveiligingsexperts die bedreigingen analyseren.

EnigmaSoft Threat Scorecards geven een verscheidenheid aan nuttige informatie weer, waaronder:

Rangschikking: de rangorde van een bepaalde bedreiging in de bedreigingsdatabase van EnigmaSoft.

Ernstniveau: het vastgestelde ernstniveau van een object, numeriek weergegeven, op basis van ons risicomodelleringsproces en onderzoek, zoals uitgelegd in onze dreigingsbeoordelingscriteria .

Geïnfecteerde computers: het aantal bevestigde en vermoedelijke gevallen van een bepaalde dreiging die is gedetecteerd op geïnfecteerde computers, zoals gerapporteerd door SpyHunter.

Zie ook Criteria voor dreigingsevaluatie .

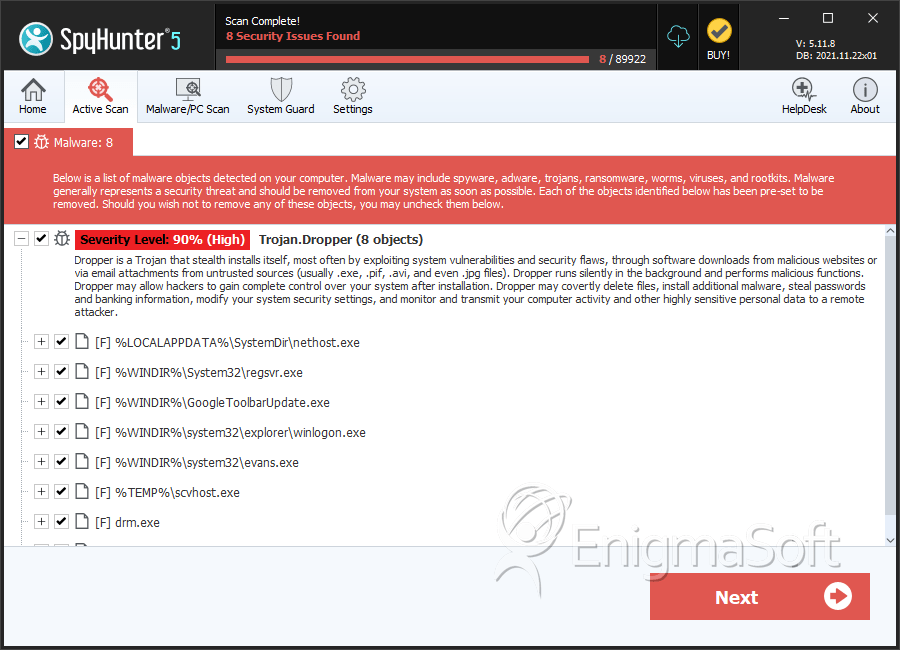

| Dreigingsniveau: | 90 % (Hoog) |

| Geïnfecteerde computers: | 3,496 |

| Eerst gezien: | July 24, 2009 |

| Laatst gezien: | May 4, 2024 |

| Beïnvloede besturingssystemen: | Windows |

Een Trojan.Dropper is ontworpen om een lading op het computersysteem van het slachtoffer te plaatsen. Een Trojan.Dropper leidt echter meestal tot een grootschalige aanval, meestal niet de eindinfectie zelf. Gewoonlijk is een van de belangrijkste doelen van computercriminelen om manieren te vinden om malware op de computer van hun slachtoffer te installeren zonder het slachtoffer op de hoogte te stellen van de inbraak. Een Trojan.Dropper is een typische methode die vrij algemeen is. Gewoonlijk bevat een Trojan.Dropper zelf een malware-infectie die is ontworpen om de infectie te verspreiden door deze naar het bestandssysteem van de computer van het slachtoffer te kopiëren. Een Trojan.Dropper zal meestal de geïnstalleerde malware installeren en uitvoeren en zal zichzelf dan vaak verwijderen of gewoon onschadelijk blijven op het computersysteem van het slachtoffer.

Een Trojan.Dropper is meestal verwarrend voor het slachtoffer en ontworpen om geen symptomen te veroorzaken. Een typisch voorbeeld van een Trojan.Dropper is een valse schermbeveiliging die, wanneer deze wordt geopend, gewoon een foutmelding weergeeft. Hoewel de foutmelding er echt uit kan zien, zal het in werkelijkheid onderdeel zijn geweest van de tactiek van Trojan.Dropper om zijn payload te installeren zonder dat de gebruiker zich bewust is van het probleem. Veel Trojan.Dropper-infecties bevatten een versleutelingsalgoritme of een soort verduisterings- of verpakkingsalgoritme om detectie en verwijdering veel moeilijker dan normaal te maken.

Gewoonlijk wordt een Trojan.Dropper gemaakt als een manier om malware te verspreiden, aangezien een Trojan.Dropper relatief goedkoop en gemakkelijk te verspreiden is. Een Trojan.Dropper is ook een laag risico voor de criminelen die het maken, omdat het voor hen gemakkelijk is om hun sporen uit te wissen wanneer er verschillende stappen naar een infectie zijn. Een van de kenmerken van Trojan.Dropper-infecties die ze aantrekkelijk maken voor criminelen, is echter dat ze gemakkelijk kunnen worden vermomd door simpelweg hun pictogram en bestandsnaam te veranderen. De payload van een typische Trojan.Dropper varieert van geval tot geval. Meestal laten ze uitvoerbare bestanden vallen, die vervolgens het computersysteem van het slachtoffer kunnen infecteren of malware kunnen downloaden van een externe locatie.

Er zijn weinig symptomen geassocieerd met een Trojan.Dropper. Sommige soorten Trojan.Dropper-infecties geven een valse foutmelding weer terwijl ze hun payload laten vallen. Meestal vertoont een Trojan.Dropper echter helemaal geen tekenen van infectie. Gewoonlijk worden de symptomen op een geïnfecteerd computersysteem veroorzaakt door de lading van de Trojan.Dropper in plaats van door de druppelaar. Enkele voorbeelden van Trojan.Dropper-infecties worden geassocieerd met rootkits die de lading van de Trojan.Dropper verbergen en kunnen ook wijzigingen aanbrengen in de systeeminstellingen en het Windows-register.

Inhoudsopgave

Aliassen

15 beveiligingsleveranciers hebben dit bestand als kwaadaardig gemarkeerd.

| Antivirus software | Detectie |

|---|---|

| AVG | RemoteAdmin.ARL |

| Fortinet | Riskware/ESurveiller |

| Ikarus | not-a-virus:Monitor.Win32.007SpySoft.308 |

| Sophos | e-Surveiller |

| AntiVir | SPR/Tool.E.Surveiller.D |

| F-Secure | Application.E.Surveiller |

| Kaspersky | not-a-virus:RemoteAdmin.Win32.eSurveiller.120 |

| eSafe | Virus in password protected archive |

| F-Prot | W32/eSurveiller.A |

| K7AntiVirus | Unwanted-Program |

| McAfee | Generic PUP.d |

| Panda | Trj/OCJ.A |

| AVG | Generic29.CEHH |

| Fortinet | W32/Injector.JLH!tr |

| Ikarus | MSIL |

SpyHunter detecteert en verwijdert Trojan.Dropper

Bestandssysteemdetails

| # | Bestandsnaam | MD5 |

Detecties

Detecties: het aantal bevestigde en vermoedelijke gevallen van een bepaalde dreiging die is gedetecteerd op geïnfecteerde computers zoals gerapporteerd door SpyHunter.

|

|---|---|---|---|

| 1. | hodhTBky6vN1.exe | e090572a3eb5ac6f1453926eae14ecec | 3,349 |

| 2. | regsvr.exe | e9f7627d4710e414b579003332287f05 | 32 |

| 3. | GoogleToolbarUpdate.exe | ce7679af9d8ad929a58e4398a8d382f8 | 7 |

| 4. | winlogon.exe | 155cca87bd1630c1550c15eff43c2b7a | 5 |

| 5. | evans.exe | fc1c976f0884c1b8e70b76a17d4ab6a3 | 4 |

| 6. | scvhost.exe | b751e973a0fa7cffcf60a548552ce45e | 2 |

| 7. | drm.exe | ccd63de22be14961e4357cca58eb8c5c | 1 |

| 8. | vscrtapp.exe | 1aca09c5eefb37539e86ec86dd3be72f | 1 |

| 9. | CLADD | 66e10615b5a98f6233650e7c01c8583d | 0 |

| 10. | CLADD | 3fd6fa1030e552338d2e5f5d4225342b | 0 |

| 11. | CLADD | bafbe70a02269df4b56ef48d9e250639 | 0 |

| 12. | CLADD | 007462b240ed46276d04935dfb59beb1 | 0 |

| 13. | CLADD | 2415eddcabb08b23deaf9d9e18e4b22d | 0 |

| 14. | CLADD | e2c82136ef5c002de2822a8ee7b36d4e | 0 |

| 15. | CLADD | 51de224c0942f0be15bb6f3eea8f27d4 | 0 |

| 16. | CLADD | 827c1269a52208f5094c36402015ef17 | 0 |

| 17. | CLADD | 50ae8903665b931c4553e7802003aafd | 0 |

| 18. | mediacodec.exe | a75d2ed1598b587cd5d5cd0b15163c9d | 0 |

| 19. | init.exe | fe9b99190fbbfcb4de1dbe77539a69c6 | 0 |

| 20. | ddexpshare.exe | d1b6f11c70a01983cd9d4822f5b06174 | 0 |

| 21. | svhost.exe | 979235c02243347568330cacbd00d739 | 0 |

| 22. | Svchost.exe | efbbda1cba44bc9d853269ed1f4efa41 | 0 |

| 23. | explorers.exe | 8135ad5d2966e8791cae5e80a79d8e87 | 0 |

| 24. | lsass.exe | 0d71c6ab6cbb7e701dcef8b1accf547d | 0 |

| 25. | winsys.exe | 166b5b6018e3475bedb35ae0d0eb64b2 | 0 |

| 26. | winsys.exe | ef019c4bdaffab7396649b6b072860a1 | 0 |

| 27. | win32.exe | bc588ff0a21c11d80af7d62584d4ab15 | 0 |

| 28. | new order.exe | f9da7ecfd5d1ac2510ca9113995f3b94 | 0 |