Trojan.Dropper

Cartoncino segnapunti di minaccia

Scheda di valutazione delle minacce di EnigmaSoft

Le EnigmaSoft Threat Scorecard sono rapporti di valutazione per diverse minacce malware che sono state raccolte e analizzate dal nostro team di ricerca. Le EnigmaSoft Threat Scorecard valutano e classificano le minacce utilizzando diverse metriche tra cui fattori di rischio reali e potenziali, tendenze, frequenza, prevalenza e persistenza. Le EnigmaSoft Threat Scorecard vengono aggiornate regolarmente in base ai dati e alle metriche della nostra ricerca e sono utili per un'ampia gamma di utenti di computer, dagli utenti finali che cercano soluzioni per rimuovere il malware dai loro sistemi agli esperti di sicurezza che analizzano le minacce.

Le schede di valutazione delle minacce di EnigmaSoft mostrano una serie di informazioni utili, tra cui:

Classifica: la classifica di una particolare minaccia nel database delle minacce di EnigmaSoft.

Livello di gravità: il livello di gravità determinato di un oggetto, rappresentato numericamente, in base al nostro processo di modellazione del rischio e alla nostra ricerca, come spiegato nei nostri criteri di valutazione delle minacce .

Computer infetti: il numero di casi confermati e sospetti di una particolare minaccia rilevati su computer infetti come riportato da SpyHunter.

Vedere anche Criteri di valutazione delle minacce .

| Livello di minaccia: | 90 % (Alto) |

| Computer infetti: | 3,496 |

| Visto per la prima volta: | July 24, 2009 |

| Ultima visualizzazione: | May 4, 2024 |

| Sistemi operativi interessati: | Windows |

Un Trojan.Dropper è progettato per fornire un carico utile al sistema informatico della vittima. Tuttavia, un Trojan.Dropper di solito conduce un attacco su larga scala, di solito non l'infezione finale stessa. In genere, uno degli obiettivi principali dei criminali informatici è trovare il modo di installare malware sul computer della vittima senza avvisare la vittima dell'intrusione. Un Trojan.Dropper è un metodo tipico abbastanza comune. In genere, un Trojan.Dropper contiene al suo interno un'infezione malware progettata per fornire l'infezione copiandola sul file system del computer della vittima. Un Trojan.Dropper di solito installerà ed eseguirà il malware installato e quindi spesso si cancellerà da solo o semplicemente rimarrà innocuo sul sistema informatico della vittima.

Un Trojan.Dropper di solito crea confusione per la vittima e progettato per non causare sintomi. Un tipico esempio di Trojan.Dropper è un falso screen saver che, una volta aperto, visualizzerà semplicemente un messaggio di errore. Tuttavia, anche se il messaggio di errore può sembrare autentico, in realtà ha fatto parte delle tattiche del Trojan.Dropper per installare il suo carico utile senza che l'utente fosse a conoscenza del problema. Molte infezioni da Trojan.Dropper includeranno un algoritmo di crittografia di una sorta di offuscatore o un algoritmo di imballaggio per renderne il rilevamento e la rimozione molto più difficili del normale.

Di solito, un Trojan.Dropper viene creato per distribuire malware, poiché un Trojan.Dropper è relativamente economico e facile da distribuire. Un Trojan.Dropper è anche a basso rischio per i criminali che lo creano, poiché è facile per loro coprire le proprie tracce quando ci sono diversi passaggi per un'infezione. Tuttavia, una delle caratteristiche delle infezioni Trojan.Dropper che le rendono attraenti per i criminali è che possono essere facilmente mascherate semplicemente cambiando l'icona e il nome del file. Il carico utile di un tipico Trojan.Dropper varierà da un caso all'altro. In genere, rilasciano file eseguibili, che possono quindi infettare il sistema informatico della vittima o scaricare malware da una posizione remota.

Ci sono pochi sintomi associati a un Trojan.Dropper. Alcuni tipi di infezioni da Trojan.Dropper visualizzeranno un falso messaggio di errore mentre rilasciano il loro carico utile. Tuttavia, la maggior parte delle volte un Trojan.Dropper non visualizzerà alcun segno di infezione. Di solito, i sintomi su un sistema informatico infetto saranno stati causati dal carico utile del Trojan.Dropper piuttosto che dal contagocce. Alcuni esempi di infezioni da Trojan.Dropper saranno associati a rootkit che nascondono il carico utile del Trojan.Dropper e possono anche apportare modifiche alle impostazioni del sistema e al registro di Windows.

Sommario

Alias

15 fornitori di sicurezza hanno contrassegnato questo file come dannoso.

| Programma antivirus | Rilevamento |

|---|---|

| AVG | RemoteAdmin.ARL |

| Fortinet | Riskware/ESurveiller |

| Ikarus | not-a-virus:Monitor.Win32.007SpySoft.308 |

| Sophos | e-Surveiller |

| AntiVir | SPR/Tool.E.Surveiller.D |

| F-Secure | Application.E.Surveiller |

| Kaspersky | not-a-virus:RemoteAdmin.Win32.eSurveiller.120 |

| eSafe | Virus in password protected archive |

| F-Prot | W32/eSurveiller.A |

| K7AntiVirus | Unwanted-Program |

| McAfee | Generic PUP.d |

| Panda | Trj/OCJ.A |

| AVG | Generic29.CEHH |

| Fortinet | W32/Injector.JLH!tr |

| Ikarus | MSIL |

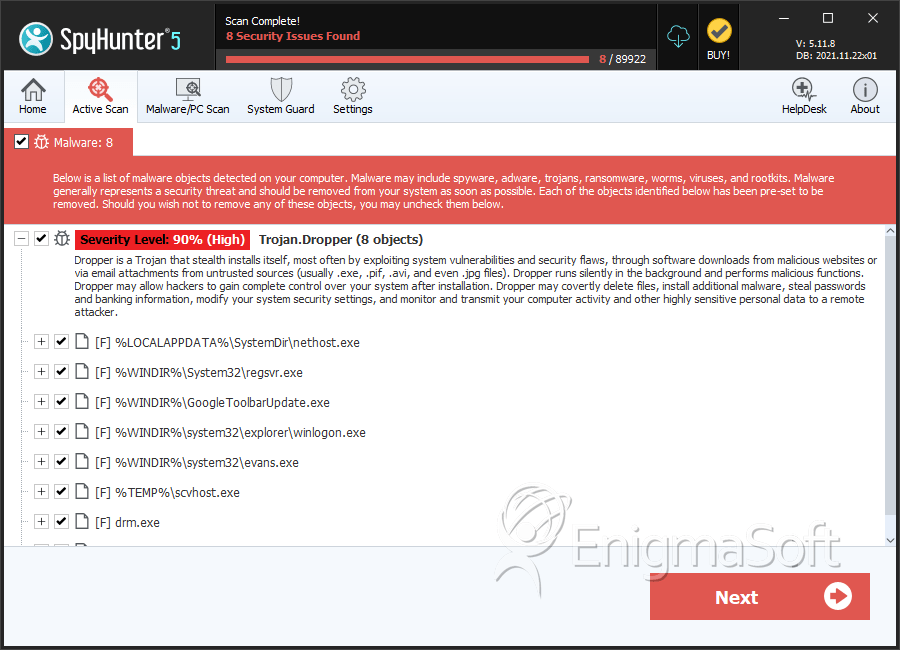

SpyHunter rileva e rimuove Trojan.Dropper

Dettagli del file system

| # | Nome del file | MD5 |

Rilevazioni

Rilevamenti: il numero di casi confermati e sospetti di una particolare minaccia rilevati su computer infetti come riportato da SpyHunter.

|

|---|---|---|---|

| 1. | hodhTBky6vN1.exe | e090572a3eb5ac6f1453926eae14ecec | 3,349 |

| 2. | regsvr.exe | e9f7627d4710e414b579003332287f05 | 32 |

| 3. | GoogleToolbarUpdate.exe | ce7679af9d8ad929a58e4398a8d382f8 | 7 |

| 4. | winlogon.exe | 155cca87bd1630c1550c15eff43c2b7a | 5 |

| 5. | evans.exe | fc1c976f0884c1b8e70b76a17d4ab6a3 | 4 |

| 6. | scvhost.exe | b751e973a0fa7cffcf60a548552ce45e | 2 |

| 7. | drm.exe | ccd63de22be14961e4357cca58eb8c5c | 1 |

| 8. | vscrtapp.exe | 1aca09c5eefb37539e86ec86dd3be72f | 1 |

| 9. | CLADD | 66e10615b5a98f6233650e7c01c8583d | 0 |

| 10. | CLADD | 3fd6fa1030e552338d2e5f5d4225342b | 0 |

| 11. | CLADD | bafbe70a02269df4b56ef48d9e250639 | 0 |

| 12. | CLADD | 007462b240ed46276d04935dfb59beb1 | 0 |

| 13. | CLADD | 2415eddcabb08b23deaf9d9e18e4b22d | 0 |

| 14. | CLADD | e2c82136ef5c002de2822a8ee7b36d4e | 0 |

| 15. | CLADD | 51de224c0942f0be15bb6f3eea8f27d4 | 0 |

| 16. | CLADD | 827c1269a52208f5094c36402015ef17 | 0 |

| 17. | CLADD | 50ae8903665b931c4553e7802003aafd | 0 |

| 18. | mediacodec.exe | a75d2ed1598b587cd5d5cd0b15163c9d | 0 |

| 19. | init.exe | fe9b99190fbbfcb4de1dbe77539a69c6 | 0 |

| 20. | ddexpshare.exe | d1b6f11c70a01983cd9d4822f5b06174 | 0 |

| 21. | svhost.exe | 979235c02243347568330cacbd00d739 | 0 |

| 22. | Svchost.exe | efbbda1cba44bc9d853269ed1f4efa41 | 0 |

| 23. | explorers.exe | 8135ad5d2966e8791cae5e80a79d8e87 | 0 |

| 24. | lsass.exe | 0d71c6ab6cbb7e701dcef8b1accf547d | 0 |

| 25. | winsys.exe | 166b5b6018e3475bedb35ae0d0eb64b2 | 0 |

| 26. | winsys.exe | ef019c4bdaffab7396649b6b072860a1 | 0 |

| 27. | win32.exe | bc588ff0a21c11d80af7d62584d4ab15 | 0 |

| 28. | new order.exe | f9da7ecfd5d1ac2510ca9113995f3b94 | 0 |