Trojan.Dropper

Карта показателей угрозы

Карта оценки угроз EnigmaSoft

EnigmaSoft Threat Scorecards — это отчеты об оценке различных вредоносных программ, которые были собраны и проанализированы нашей исследовательской группой. EnigmaSoft Threat Scorecards оценивает и ранжирует угрозы, используя несколько показателей, включая реальные и потенциальные факторы риска, тенденции, частоту, распространенность и постоянство. EnigmaSoft Threat Scorecards регулярно обновляются на основе данных и показателей наших исследований и полезны для широкого круга пользователей компьютеров, от конечных пользователей, ищущих решения для удаления вредоносных программ из своих систем, до экспертов по безопасности, анализирующих угрозы.

EnigmaSoft Threat Scorecards отображает разнообразную полезную информацию, в том числе:

Рейтинг: рейтинг конкретной угрозы в базе данных угроз EnigmaSoft.

Уровень серьезности: определенный уровень серьезности объекта, представленный в числовом виде на основе нашего процесса моделирования рисков и исследований, как описано в наших критериях оценки угроз .

Зараженные компьютеры: количество подтвержденных и предполагаемых случаев конкретной угрозы, обнаруженной на зараженных компьютерах, по данным SpyHunter.

См. также Критерии оценки угроз .

| Уровень угрозы: | 90 % (Высокая) |

| Зараженные компьютеры: | 3,496 |

| Первый раз: | July 24, 2009 |

| Последний визит: | May 4, 2024 |

| ОС(а) Затронутые: | Windows |

Trojan.Dropper предназначен для доставки полезной нагрузки в компьютерную систему жертвы. Тем не менее, Trojan.Dropper обычно возглавляет крупномасштабную атаку, а не само заражение. Как правило, одной из основных целей компьютерных преступников является поиск способов установить вредоносное ПО на компьютер жертвы, не предупреждая жертву о вторжении. Trojan.Dropper — типичный и довольно распространенный метод. Как правило, Trojan.Dropper содержит внутри себя вредоносное ПО, предназначенное для доставки инфекции путем ее копирования в файловую систему компьютера жертвы. Trojan.Dropper обычно устанавливает и запускает установленное вредоносное ПО, а затем часто удаляет себя или просто остается безвредным в компьютерной системе жертвы.

Trojan.Dropper обычно сбивает с толку жертву и не вызывает никаких симптомов. Типичный пример Trojan.Dropper — поддельная заставка, при открытии которой просто отображается сообщение об ошибке. Однако, хотя сообщение об ошибке может выглядеть подлинным, на самом деле оно было частью тактики Trojan.Dropper по установке своей полезной нагрузки без ведома пользователя о проблеме. Многие заражения Trojan.Dropper включают в себя алгоритм шифрования, какой-то обфускатор или алгоритм упаковки, что значительно затрудняет их обнаружение и удаление, чем обычно.

Обычно Trojan.Dropper создается как способ распространения вредоносных программ, поскольку Trojan.Dropper относительно дешев и легко распространяется. Trojan.Dropper также мало опасен для создавших его преступников, поскольку им легко замести следы, когда до заражения несколько шагов. Однако одна из особенностей Trojan.Dropper, которая делает их привлекательными для преступников, заключается в том, что их можно легко замаскировать, просто изменив значок и имя файла. Полезная нагрузка типичного Trojan.Dropper будет варьироваться от одного случая к другому. Как правило, они сбрасывают исполняемые файлы, которые затем могут заразить компьютерную систему жертвы или загрузить вредоносное ПО из удаленного места.

Есть несколько симптомов, связанных с Trojan.Dropper. Некоторые виды инфекций Trojan.Dropper отображают поддельное сообщение об ошибке при сбросе своей полезной нагрузки. Однако в большинстве случаев Trojan.Dropper вообще не проявляет признаков заражения. Обычно симптомы в зараженной компьютерной системе вызываются полезной нагрузкой Trojan.Dropper, а не дроппером. Некоторые примеры заражения Trojan.Dropper будут связаны с руткитами, которые скрывают полезную нагрузку Trojan.Dropper, а также могут вносить изменения в настройки системы и реестр Windows.

Оглавление

Псевдонимы

15 поставщиков средств безопасности отметили этот файл как вредоносный.

| Программа-антивирус | Обнаружение |

|---|---|

| AVG | RemoteAdmin.ARL |

| Fortinet | Riskware/ESurveiller |

| Ikarus | not-a-virus:Monitor.Win32.007SpySoft.308 |

| Sophos | e-Surveiller |

| AntiVir | SPR/Tool.E.Surveiller.D |

| F-Secure | Application.E.Surveiller |

| Kaspersky | not-a-virus:RemoteAdmin.Win32.eSurveiller.120 |

| eSafe | Virus in password protected archive |

| F-Prot | W32/eSurveiller.A |

| K7AntiVirus | Unwanted-Program |

| McAfee | Generic PUP.d |

| Panda | Trj/OCJ.A |

| AVG | Generic29.CEHH |

| Fortinet | W32/Injector.JLH!tr |

| Ikarus | MSIL |

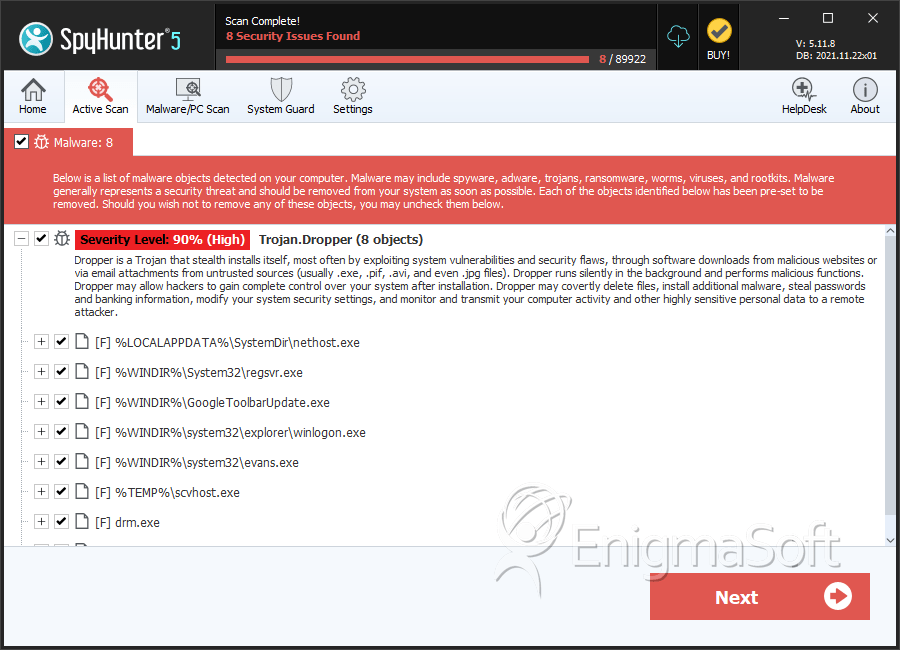

SpyHunter обнаруживает и удаляет Trojan.Dropper

Сведения о файловой системе

| # | Имя файла | MD5 |

Обнаружения

Обнаружения: количество подтвержденных и предполагаемых случаев конкретной угрозы, обнаруженных на зараженных компьютерах, согласно данным SpyHunter.

|

|---|---|---|---|

| 1. | hodhTBky6vN1.exe | e090572a3eb5ac6f1453926eae14ecec | 3,349 |

| 2. | regsvr.exe | e9f7627d4710e414b579003332287f05 | 32 |

| 3. | GoogleToolbarUpdate.exe | ce7679af9d8ad929a58e4398a8d382f8 | 7 |

| 4. | winlogon.exe | 155cca87bd1630c1550c15eff43c2b7a | 5 |

| 5. | evans.exe | fc1c976f0884c1b8e70b76a17d4ab6a3 | 4 |

| 6. | scvhost.exe | b751e973a0fa7cffcf60a548552ce45e | 2 |

| 7. | drm.exe | ccd63de22be14961e4357cca58eb8c5c | 1 |

| 8. | vscrtapp.exe | 1aca09c5eefb37539e86ec86dd3be72f | 1 |

| 9. | CLADD | 66e10615b5a98f6233650e7c01c8583d | 0 |

| 10. | CLADD | 3fd6fa1030e552338d2e5f5d4225342b | 0 |

| 11. | CLADD | bafbe70a02269df4b56ef48d9e250639 | 0 |

| 12. | CLADD | 007462b240ed46276d04935dfb59beb1 | 0 |

| 13. | CLADD | 2415eddcabb08b23deaf9d9e18e4b22d | 0 |

| 14. | CLADD | e2c82136ef5c002de2822a8ee7b36d4e | 0 |

| 15. | CLADD | 51de224c0942f0be15bb6f3eea8f27d4 | 0 |

| 16. | CLADD | 827c1269a52208f5094c36402015ef17 | 0 |

| 17. | CLADD | 50ae8903665b931c4553e7802003aafd | 0 |

| 18. | mediacodec.exe | a75d2ed1598b587cd5d5cd0b15163c9d | 0 |

| 19. | init.exe | fe9b99190fbbfcb4de1dbe77539a69c6 | 0 |

| 20. | ddexpshare.exe | d1b6f11c70a01983cd9d4822f5b06174 | 0 |

| 21. | svhost.exe | 979235c02243347568330cacbd00d739 | 0 |

| 22. | Svchost.exe | efbbda1cba44bc9d853269ed1f4efa41 | 0 |

| 23. | explorers.exe | 8135ad5d2966e8791cae5e80a79d8e87 | 0 |

| 24. | lsass.exe | 0d71c6ab6cbb7e701dcef8b1accf547d | 0 |

| 25. | winsys.exe | 166b5b6018e3475bedb35ae0d0eb64b2 | 0 |

| 26. | winsys.exe | ef019c4bdaffab7396649b6b072860a1 | 0 |

| 27. | win32.exe | bc588ff0a21c11d80af7d62584d4ab15 | 0 |

| 28. | new order.exe | f9da7ecfd5d1ac2510ca9113995f3b94 | 0 |