Trojan.Dropper

Karta wyników zagrożenia

Karta wyników zagrożeń EnigmaSoft

EnigmaSoft Threat Scorecards to raporty oceniające różne zagrożenia złośliwym oprogramowaniem, które zostały zebrane i przeanalizowane przez nasz zespół badawczy. EnigmaSoft Threat Scorecards ocenia i klasyfikuje zagrożenia przy użyciu kilku wskaźników, w tym rzeczywistych i potencjalnych czynników ryzyka, trendów, częstotliwości, rozpowszechnienia i trwałości. Karty oceny zagrożeń EnigmaSoft są regularnie aktualizowane na podstawie danych i wskaźników naszych badań i są przydatne dla szerokiego grona użytkowników komputerów, od użytkowników końcowych poszukujących rozwiązań do usuwania złośliwego oprogramowania ze swoich systemów po ekspertów ds. bezpieczeństwa analizujących zagrożenia.

Karty wyników zagrożeń EnigmaSoft wyświetlają wiele przydatnych informacji, w tym:

Ranking: Ranking konkretnego zagrożenia w bazie danych zagrożeń EnigmaSoft.

Poziom ważności: Określony poziom ważności obiektu, przedstawiony liczbowo, na podstawie naszego procesu modelowania ryzyka i badań, jak wyjaśniono w naszych Kryteriach oceny zagrożeń .

Zainfekowane komputery: liczba potwierdzonych i podejrzewanych przypadków określonego zagrożenia wykrytych na zainfekowanych komputerach według danych SpyHunter.

Zobacz także Kryteria oceny zagrożeń .

| Poziom zagrożenia: | 90 % (Wysoka) |

| Zainfekowane komputery: | 3,496 |

| Pierwszy widziany: | July 24, 2009 |

| Ostatnio widziany: | May 4, 2024 |

| Systemy operacyjne, których dotyczy problem: | Windows |

Trojan.Dropper jest przeznaczony do dostarczania ładunku do systemu komputerowego ofiary. Jednak Trojan.Dropper zazwyczaj prowadzi atak na dużą skalę, a nie samą infekcję. Zazwyczaj jednym z głównych celów przestępców komputerowych jest znalezienie sposobów na zainstalowanie złośliwego oprogramowania na komputerze ofiary bez powiadamiania ofiary o włamaniu. Trojan.Dropper to typowa metoda, która jest dość powszechna. Zazwyczaj Trojan.Dropper zawiera w sobie infekcję złośliwym oprogramowaniem, która ma na celu dostarczenie infekcji poprzez skopiowanie jej do systemu plików komputera ofiary. Trojan.Dropper zazwyczaj instaluje i uruchamia zainstalowane złośliwe oprogramowanie, a następnie często usuwa się lub po prostu pozostaje nieszkodliwy w systemie komputerowym ofiary.

Trojan.Dropper zazwyczaj wprowadza ofiarę w błąd i nie powoduje żadnych objawów. Typowym przykładem Trojan.Dropper jest fałszywy wygaszacz ekranu, który po otwarciu wyświetla po prostu komunikat o błędzie. Jednak nawet jeśli komunikat o błędzie może wyglądać na autentyczny, w rzeczywistości stanowi on część taktyki trojana Trojan.Dropper polegającego na instalowaniu swojego ładunku bez wiedzy użytkownika o problemie. Wiele infekcji Trojan.Dropper zawiera algorytm szyfrujący w postaci algorytmu zaciemniania lub pakowania, aby ich wykrywanie i usuwanie było znacznie trudniejsze niż zwykle.

Zazwyczaj Trojan.Dropper jest tworzony jako sposób na dystrybucję złośliwego oprogramowania, ponieważ Trojan.Dropper jest stosunkowo tani i łatwy w dystrybucji. Trojan.Dropper stanowi również niskie ryzyko dla przestępców, którzy go tworzą, ponieważ łatwo jest im zatrzeć ślady, gdy do infekcji jest kilka kroków. Jednak jedną z cech infekcji Trojan.Dropper, która czyni je atrakcyjnymi dla przestępców, jest to, że można je łatwo ukryć, zmieniając po prostu ich ikonę i nazwę pliku. Ładunek typowego Trojan.Dropper będzie się różnić w zależności od przypadku. Zazwyczaj upuszczają pliki wykonywalne, które mogą następnie zainfekować system komputerowy ofiary lub pobrać złośliwe oprogramowanie ze zdalnej lokalizacji.

Istnieje kilka symptomów związanych z Trojan.Dropper. Niektóre rodzaje infekcji Trojan.Dropper wyświetlają fałszywy komunikat o błędzie podczas zrzucania ładunku. Jednak przez większość czasu Trojan.Dropper nie wykazuje żadnych oznak infekcji. Zazwyczaj symptomy w zainfekowanym systemie komputerowym są powodowane przez ładunek Trojan.Dropper, a nie przez dropper. Niektóre przykłady infekcji Trojan.Dropper będą powiązane z rootkitami, które ukrywają ładunek Trojan.Dropper i mogą również wprowadzać zmiany w ustawieniach systemu i Rejestrze Windows.

Spis treści

Skróty

15 dostawców zabezpieczeń oznaczyło ten plik jako złośliwy.

| Oprogramowanie antywirusowe | Wykrycie |

|---|---|

| AVG | RemoteAdmin.ARL |

| Fortinet | Riskware/ESurveiller |

| Ikarus | not-a-virus:Monitor.Win32.007SpySoft.308 |

| Sophos | e-Surveiller |

| AntiVir | SPR/Tool.E.Surveiller.D |

| F-Secure | Application.E.Surveiller |

| Kaspersky | not-a-virus:RemoteAdmin.Win32.eSurveiller.120 |

| eSafe | Virus in password protected archive |

| F-Prot | W32/eSurveiller.A |

| K7AntiVirus | Unwanted-Program |

| McAfee | Generic PUP.d |

| Panda | Trj/OCJ.A |

| AVG | Generic29.CEHH |

| Fortinet | W32/Injector.JLH!tr |

| Ikarus | MSIL |

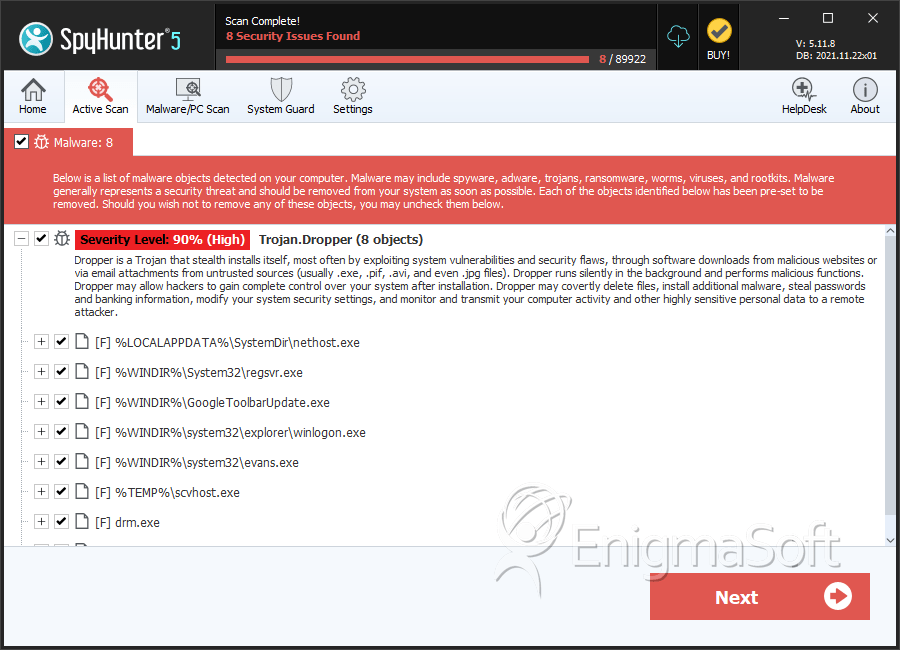

SpyHunter wykrywa i usuwa Trojan.Dropper

Szczegóły systemu plików

| # | Nazwa pliku | MD5 |

Wykrycia

Wykrycia: liczba potwierdzonych i podejrzewanych przypadków określonego zagrożenia wykrytych na zainfekowanych komputerach według danych SpyHunter.

|

|---|---|---|---|

| 1. | hodhTBky6vN1.exe | e090572a3eb5ac6f1453926eae14ecec | 3,349 |

| 2. | regsvr.exe | e9f7627d4710e414b579003332287f05 | 32 |

| 3. | GoogleToolbarUpdate.exe | ce7679af9d8ad929a58e4398a8d382f8 | 7 |

| 4. | winlogon.exe | 155cca87bd1630c1550c15eff43c2b7a | 5 |

| 5. | evans.exe | fc1c976f0884c1b8e70b76a17d4ab6a3 | 4 |

| 6. | scvhost.exe | b751e973a0fa7cffcf60a548552ce45e | 2 |

| 7. | drm.exe | ccd63de22be14961e4357cca58eb8c5c | 1 |

| 8. | vscrtapp.exe | 1aca09c5eefb37539e86ec86dd3be72f | 1 |

| 9. | CLADD | 66e10615b5a98f6233650e7c01c8583d | 0 |

| 10. | CLADD | 3fd6fa1030e552338d2e5f5d4225342b | 0 |

| 11. | CLADD | bafbe70a02269df4b56ef48d9e250639 | 0 |

| 12. | CLADD | 007462b240ed46276d04935dfb59beb1 | 0 |

| 13. | CLADD | 2415eddcabb08b23deaf9d9e18e4b22d | 0 |

| 14. | CLADD | e2c82136ef5c002de2822a8ee7b36d4e | 0 |

| 15. | CLADD | 51de224c0942f0be15bb6f3eea8f27d4 | 0 |

| 16. | CLADD | 827c1269a52208f5094c36402015ef17 | 0 |

| 17. | CLADD | 50ae8903665b931c4553e7802003aafd | 0 |

| 18. | mediacodec.exe | a75d2ed1598b587cd5d5cd0b15163c9d | 0 |

| 19. | init.exe | fe9b99190fbbfcb4de1dbe77539a69c6 | 0 |

| 20. | ddexpshare.exe | d1b6f11c70a01983cd9d4822f5b06174 | 0 |

| 21. | svhost.exe | 979235c02243347568330cacbd00d739 | 0 |

| 22. | Svchost.exe | efbbda1cba44bc9d853269ed1f4efa41 | 0 |

| 23. | explorers.exe | 8135ad5d2966e8791cae5e80a79d8e87 | 0 |

| 24. | lsass.exe | 0d71c6ab6cbb7e701dcef8b1accf547d | 0 |

| 25. | winsys.exe | 166b5b6018e3475bedb35ae0d0eb64b2 | 0 |

| 26. | winsys.exe | ef019c4bdaffab7396649b6b072860a1 | 0 |

| 27. | win32.exe | bc588ff0a21c11d80af7d62584d4ab15 | 0 |

| 28. | new order.exe | f9da7ecfd5d1ac2510ca9113995f3b94 | 0 |