Trojan.Dropper

Scorekort för hot

EnigmaSoft Threat Scorecard

EnigmaSoft Threat Scorecards är utvärderingsrapporter för olika skadliga hot som har samlats in och analyserats av vårt forskarteam. EnigmaSoft Threat Scorecards utvärderar och rangordnar hot med hjälp av flera mätvärden inklusive verkliga och potentiella riskfaktorer, trender, frekvens, prevalens och persistens. EnigmaSoft Threat Scorecards uppdateras regelbundet baserat på våra forskningsdata och mätvärden och är användbara för ett brett spektrum av datoranvändare, från slutanvändare som söker lösningar för att ta bort skadlig programvara från sina system till säkerhetsexperter som analyserar hot.

EnigmaSoft Threat Scorecards visar en mängd användbar information, inklusive:

Ranking: Rangordningen av ett visst hot i EnigmaSofts hotdatabas.

Allvarlighetsnivå: Den fastställda svårighetsgraden för ett objekt, representerad numeriskt, baserat på vår riskmodelleringsprocess och forskning, som förklaras i våra hotbedömningskriterier .

Infekterade datorer: Antalet bekräftade och misstänkta fall av ett visst hot som upptäckts på infekterade datorer som rapporterats av SpyHunter.

Se även Kriterier för hotbedömning .

| Hotnivå: | 90 % (Hög) |

| Infekterade datorer: | 3,496 |

| Först sett: | July 24, 2009 |

| Senast sedd: | May 4, 2024 |

| Operativsystem som påverkas: | Windows |

En Trojan.Dropper är designad för att leverera en nyttolast till offrets datorsystem. Men en Trojan.Dropper leder vanligtvis till en storskalig attack, vanligtvis inte själva slutinfektionen. Ett av de främsta målen för datorbrottslingar är vanligtvis att hitta sätt att installera skadlig programvara på offrets dator utan att varna offret för intrånget. En Trojan.Dropper är en typisk metod som är ganska vanlig. Vanligtvis innehåller en Trojan.Dropper en skadlig kodinfektion i sig själv som är utformad för att leverera infektionen genom att kopiera den till offrets dators filsystem. En Trojan.Dropper kommer vanligtvis att installera och köra den installerade skadliga programvaran och kommer sedan ofta att radera sig själv eller helt enkelt förbli ofarlig på offrets datorsystem.

En Trojan.Dropper kommer vanligtvis att vara förvirrande för offret och utformad för att inte orsaka några symtom. Ett typiskt exempel på en Trojan.Dropper är en falsk skärmsläckare som, när den öppnas, helt enkelt visar ett felmeddelande. Men även om felmeddelandet kan se äkta ut, kommer det faktiskt att ha varit en del av Trojan.Droppers taktik att installera sin nyttolast utan att användaren var medveten om problemet. Många Trojan.Dropper-infektioner kommer att inkludera en krypteringsalgoritm av någon form av obfuscator eller packningsalgoritm för att göra deras upptäckt och borttagning mycket svårare än normalt.

Vanligtvis skapas en Trojan.Dropper som ett sätt att distribuera skadlig programvara, eftersom en Trojan.Dropper är relativt billig och lätt att distribuera. En Trojan.Dropper är också låg risk för de kriminella som skapar den, eftersom det är lätt för dem att täcka sina spår när det finns flera steg till en infektion. En av funktionerna hos Trojan.Dropper-infektioner som gör dem attraktiva för brottslingar är att de enkelt kan döljas genom att helt enkelt ändra deras ikon och filnamn. Nyttolasten för en typisk Trojan.Dropper kommer att variera från ett fall till ett annat. Vanligtvis kommer de att släppa körbara filer, som sedan kan infektera offrets datorsystem eller ladda ner skadlig programvara från en avlägsen plats.

Det finns få symtom förknippade med en Trojan.Dropper. Vissa typer av Trojan.Dropper-infektioner visar ett falskt felmeddelande när deras nyttolast tappas. Men för det mesta visar en Trojan.Dropper inga tecken på infektion alls. Vanligtvis kommer symtomen på ett infekterat datorsystem att ha orsakats av Trojan.Droppers nyttolast snarare än av dropparen. Några exempel på Trojan.Dropper-infektioner kommer att associeras med rootkits som döljer Trojan.Droppers nyttolast och kan även göra ändringar i systemets inställningar och Windows-registret.

Innehållsförteckning

Alias

15 säkerhetsleverantörer flaggade den här filen som skadlig.

| Antivirus mjukvara | Upptäckt |

|---|---|

| AVG | RemoteAdmin.ARL |

| Fortinet | Riskware/ESurveiller |

| Ikarus | not-a-virus:Monitor.Win32.007SpySoft.308 |

| Sophos | e-Surveiller |

| AntiVir | SPR/Tool.E.Surveiller.D |

| F-Secure | Application.E.Surveiller |

| Kaspersky | not-a-virus:RemoteAdmin.Win32.eSurveiller.120 |

| eSafe | Virus in password protected archive |

| F-Prot | W32/eSurveiller.A |

| K7AntiVirus | Unwanted-Program |

| McAfee | Generic PUP.d |

| Panda | Trj/OCJ.A |

| AVG | Generic29.CEHH |

| Fortinet | W32/Injector.JLH!tr |

| Ikarus | MSIL |

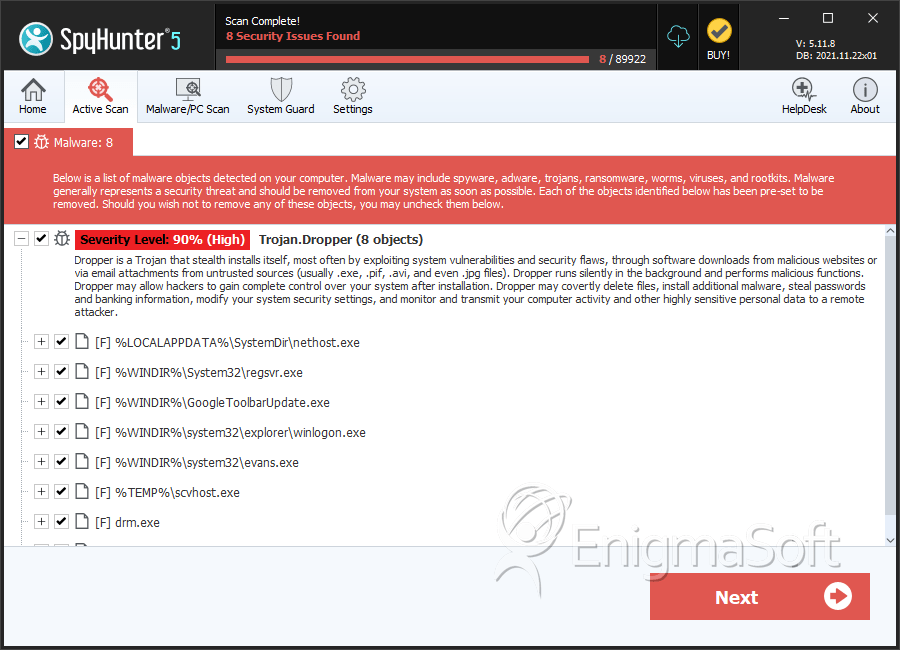

SpyHunter upptäcker och tar bort Trojan.Dropper

Filsysteminformation

| # | Filnamn | MD5 |

Detektioner

Detektioner: Antalet bekräftade och misstänkta fall av ett särskilt hot som upptäckts på infekterade datorer enligt rapporter från SpyHunter.

|

|---|---|---|---|

| 1. | hodhTBky6vN1.exe | e090572a3eb5ac6f1453926eae14ecec | 3,349 |

| 2. | regsvr.exe | e9f7627d4710e414b579003332287f05 | 32 |

| 3. | GoogleToolbarUpdate.exe | ce7679af9d8ad929a58e4398a8d382f8 | 7 |

| 4. | winlogon.exe | 155cca87bd1630c1550c15eff43c2b7a | 5 |

| 5. | evans.exe | fc1c976f0884c1b8e70b76a17d4ab6a3 | 4 |

| 6. | scvhost.exe | b751e973a0fa7cffcf60a548552ce45e | 2 |

| 7. | drm.exe | ccd63de22be14961e4357cca58eb8c5c | 1 |

| 8. | vscrtapp.exe | 1aca09c5eefb37539e86ec86dd3be72f | 1 |

| 9. | CLADD | 66e10615b5a98f6233650e7c01c8583d | 0 |

| 10. | CLADD | 3fd6fa1030e552338d2e5f5d4225342b | 0 |

| 11. | CLADD | bafbe70a02269df4b56ef48d9e250639 | 0 |

| 12. | CLADD | 007462b240ed46276d04935dfb59beb1 | 0 |

| 13. | CLADD | 2415eddcabb08b23deaf9d9e18e4b22d | 0 |

| 14. | CLADD | e2c82136ef5c002de2822a8ee7b36d4e | 0 |

| 15. | CLADD | 51de224c0942f0be15bb6f3eea8f27d4 | 0 |

| 16. | CLADD | 827c1269a52208f5094c36402015ef17 | 0 |

| 17. | CLADD | 50ae8903665b931c4553e7802003aafd | 0 |

| 18. | mediacodec.exe | a75d2ed1598b587cd5d5cd0b15163c9d | 0 |

| 19. | init.exe | fe9b99190fbbfcb4de1dbe77539a69c6 | 0 |

| 20. | ddexpshare.exe | d1b6f11c70a01983cd9d4822f5b06174 | 0 |

| 21. | svhost.exe | 979235c02243347568330cacbd00d739 | 0 |

| 22. | Svchost.exe | efbbda1cba44bc9d853269ed1f4efa41 | 0 |

| 23. | explorers.exe | 8135ad5d2966e8791cae5e80a79d8e87 | 0 |

| 24. | lsass.exe | 0d71c6ab6cbb7e701dcef8b1accf547d | 0 |

| 25. | winsys.exe | 166b5b6018e3475bedb35ae0d0eb64b2 | 0 |

| 26. | winsys.exe | ef019c4bdaffab7396649b6b072860a1 | 0 |

| 27. | win32.exe | bc588ff0a21c11d80af7d62584d4ab15 | 0 |

| 28. | new order.exe | f9da7ecfd5d1ac2510ca9113995f3b94 | 0 |