REvil Ransomware

Эксперты по кибербезопасности недавно заметили новую угрозу вымогателей, распространяющуюся в Интернете. Этот троян для шифрования данных называется REvil Ransomware, а также известен как Sodinokibi Ransomware .

Проникновение и шифрование

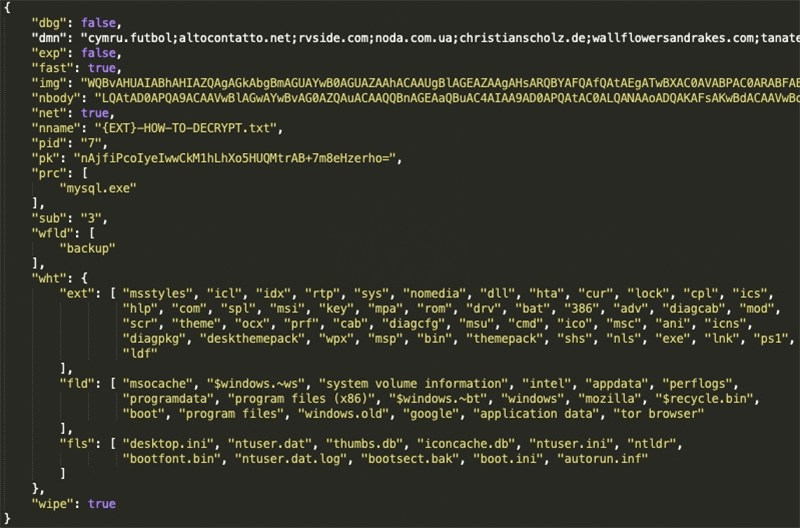

Эксперты по вредоносному ПО не смогли прийти к единому мнению относительно того, какой метод используется для распространения REvil Ransomware. В целом считается, что авторы REvil Ransomware могут использовать некоторые из наиболее распространенных методов распространения этого троянца, блокирующего файлы - фиктивные обновления приложений, зараженное пиратское программное обеспечение, загружаемое из неофициальных источников, и спам-сообщения, содержащие поврежденные вложения. Если REvil Ransomware удастся проникнуть в систему, оно начнет атаку с быстрого сканирования файлов, имеющихся на компьютере. Цель состоит в том, чтобы найти файлы, на которые программа-вымогатель REvil была запрограммирована. Затем будет запущен процесс шифрования, и все целевые файлы будут заблокированы с помощью алгоритма шифрования. После блокировки файла программа-вымогатель REvil добавляет расширение к своему имени файла, которое состоит из уникально сгенерированной случайной строки для каждой жертвы, например .294l0jaf59. Это означает, что после того, как файл, который изначально назывался «kitty-litter.jpg», прошел процесс шифрования программы-вымогателя REvil, его имя будет изменено на «kitty-litter.jpg.294l0jaf59».

На этой неделе в Malware Ep7: Revil Ransomware атакует юридическую фирму с высокопрофессиональным клиентом

Записка о выкупе

Следующим этапом является сброс записки с требованием выкупа. Заметка REvil Ransomware будет называться «294l0jaf59-HOW-TO-DECRYPT.txt», если мы продолжим пример с уникально сгенерированным расширением для ранее. Сообщение о выкупе гласит:

'- === Добро пожаловать. Очередной раз. === ---

[+] Что случилось? [+]

Ваши файлы зашифрованы и в настоящее время недоступны. Вы можете это проверить: все файлы на вашем компьютере имеют расширение 686l0tek69.

Кстати, все можно восстановить (восстановить), но нужно следовать нашим инструкциям. В противном случае вы не сможете вернуть свои данные (НИКОГДА).

[+] Какие гарантии? [+]

Это просто бизнес. Мы абсолютно не заботимся о вас и ваших сделках, кроме получения льгот. Если мы не будем выполнять свою работу и обязательства - никто с нами не будет сотрудничать. Это не в наших интересах.

Чтобы проверить возможность возврата файлов, Вам следует зайти на наш сайт. Там можно бесплатно расшифровать один файл. Это наша гарантия.

Если вы не будете сотрудничать с нашим сервисом - для нас это не имеет значения. Но вы потеряете свое время и данные, потому что только у нас есть закрытый ключ. На практике время гораздо дороже денег.

[+] Как получить доступ на сайт? [+]

У вас есть два пути:

1) [Рекомендуется] Использование браузера TOR!

а) Загрузите и установите браузер TOR с этого сайта: hxxps: //torproject.org/

б) Откройте наш сайт: hxxp: //aplebzu47wgazapdqks6vrcv6zcnjppkbxbr6wketf56nf6aq2nmyoyd.onion/913AED0B5FE1497D

2) Если TOR заблокирован в вашей стране, попробуйте использовать VPN! Но вы можете использовать наш вторичный веб-сайт. За это:

а) Откройте любой браузер (Chrome, Firefox, Opera, IE, Edge)

б) Откройте наш дополнительный веб-сайт: http://decryptor.top/913AED0B5FE1497D

Предупреждение: вторичный сайт может быть заблокирован, поэтому первый вариант намного лучше и доступнее.

Когда вы открываете наш сайт, введите в форму ввода следующие данные:

Ключ:

-

Имя расширения:

294l0jaf59

-------------------------------------------------- ---------------------------------------

!!! ОПАСНОСТЬ !!!

НЕ пытайтесь изменять файлы самостоятельно, НЕ используйте какое-либо стороннее программное обеспечение для восстановления ваших данных или антивирусные решения - это может повлечь за собой повреждение закрытого ключа и, как следствие, потерю всех данных.

!!! !!! !!!

ЕЩЕ ОДИН РАЗ: в ваших интересах вернуть свои файлы. Со своей стороны мы (лучшие специалисты) делаем все для восстановления, но не должны мешать.

!!! !!! !!! '

Злоумышленники требуют 2500 долларов в биткойнах в качестве выкупа. Однако, если сумма не будет выплачена в течение 72 часов, она удваивается до 5000 долларов.

Сумма, требуемая авторами программы-вымогателя REvil, довольно высока, и мы настоятельно рекомендуем вам не платить и не уступать любым требованиям киберпреступников, таких как те, кто несет ответственность за этот троян, блокирующий данные. Более разумным вариантом было бы убедиться, что вы загрузили и установили надежный антивирусный программный пакет, который защитит вашу систему от таких угроз, как REvil Ransomware.

Взлом Grubman Shire Meiselas & Sacks и требование выкупа в размере 42 миллионов долларов

В начале мая 2020 года хакерская группа REvil взломала системы нью-йоркской юридической фирмы Grubman Shire Meiselas & Sacks (GSMS), зашифровав и похитив колоссальные 756 ГБ конфиденциальных данных.

Украденные файлы включали личную переписку, права на музыку, соглашения о неразглашении, номера телефонов и адреса электронной почты многочисленных знаменитостей из списка А, включая Элтона Джона, Мадонну, Брюса Спрингстина, Ники Минаж, Мэрайю Кэри, Леди Гагу и U2.

Более того, хакеры заявили, что в их руки попали конфиденциальные данные о президенте США Дональде Трампе. Это требование стало причиной внушительного требования выкупа со стороны группы REvil. Первоначально злоумышленники потребовали 21 миллион долларов, но GSMS ответила предложением всего на 365 тысяч долларов.

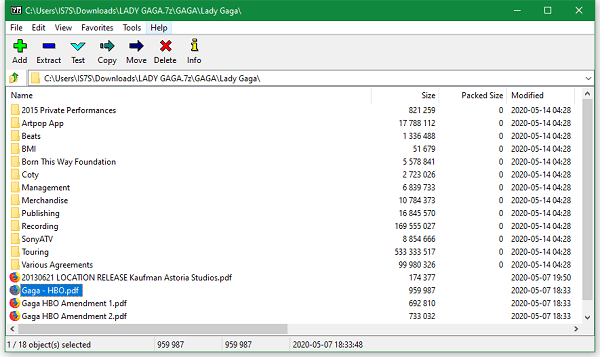

Это привело к удвоению требований кибер-преступников о выкупе, а также к публикации архива объемом 2,4 ГБ, содержащего юридические документы Леди Гаги, включая концерты, выступления на телевидении и контракты на поставку товаров.

Содержание утечки Леди Гаги. Источник: zdnet.com [/ caption]

Содержание утечки Леди Гаги. Источник: zdnet.com [/ caption]

Утечка также содержала угрозу об освобождении «грязного белья» президента Трампа:

«Следующий человек, которого мы опубликуем, - это Дональд Трамп. Идет предвыборная гонка, и мы вовремя нашли тонну грязного белья. Господин Трамп, если хотите остаться президентом, ткните ребят острой палкой, а то можете навсегда забыть об этой амбиции. А вам, избирателям, мы можем сообщить, что после такой публикации вы определенно не захотите видеть его президентом. Что ж, оставим подробности. Срок - одна неделя. Грабман, мы уничтожим вашу компанию до основания, если не увидим денег. Прочтите историю Travelex, она очень поучительна. Вы повторяете их сценарий один на один ".

GSMS отреагировала на угрозу, заявив, что Трамп никогда не был клиентом компании. Хакеры опубликовали архив из 160 электронных писем, которые якобы содержали «самую безобидную информацию» о Трампе. Тем не менее, они упоминали президента США лишь вскользь и не содержали реальной компромат на него. Судя по всему, злоумышленники только что искали любое упоминание «козыря», и многие из просочившихся электронных писем содержали его просто как глагол.

Тем временем GSMS ответила, предположив, что ФБР классифицировало нарушение как террористический акт, заявив:

«Эксперты и ФБР проинформировали нас, что переговоры с террористами или выплата им выкупа является нарушением федерального уголовного законодательства».

Похоже, это не повлияло на отношение банды REvil, которая заявляет, что собирается продать с аукциона любую имеющуюся у них ценную информацию тому, кто готов заплатить их цену.