REvil Ransomware

Cybersäkerhetsexperter har nyligen upptäckt ett nytt hot mot ransomware som cirkulerar på nätet. Denna datakrypterande trojan kallas REvil Ransomware och är också känd som Sodinokibi Ransomware .

Infiltration och kryptering

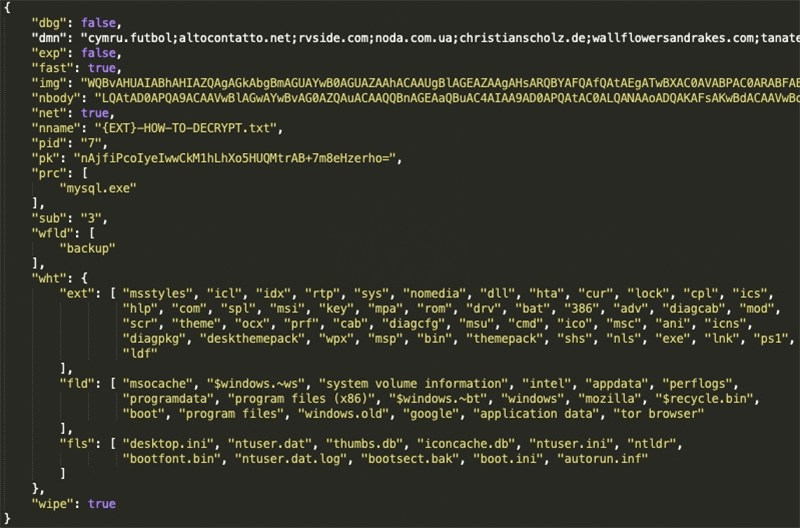

Malwareexperter har inte kunnat nå enighet om vilken metod som används vid förökning av REvil Ransomware. Det antas i stor utsträckning att författarna till REvil Ransomware kan använda några av de vanligaste teknikerna för att sprida denna fillåsande Trojan - falska applikationsuppdateringar, infekterad piratkopierad programvara nedladdad från inofficiella källor och skräppostmeddelanden som innehåller skadade bilagor. Om REvil Ransomware lyckas tränga in i ett system kommer den att börja attacken med en snabb genomsökning av filerna som finns på datorn. Målet är att hitta och lokalisera filerna, som REvil Ransomware var programmerad att gå efter. Då kommer krypteringsprocessen att utlösas och alla riktade filer låses med en krypteringsalgoritm. När du låser en fil lägger REvil Ransomware till ett filnamnstillägg, som består av unikt genererad slumpmässig sträng för varje offer, till exempel '.294l0jaf59.' Detta betyder att när en fil, som ursprungligen hette 'kitty-litter.jpg', genomgår krypteringsprocessen för REvil Ransomware, kommer dess namn att ändras till 'kitty-litter.jpg.294l0jaf59.'

Den här veckan i Malware Ep7: Revil Ransomware attackerar högprofil-klientadvokatfirma

The Ransom Note

Nästa fas är att lösenordet släpps. REvil Ransomwares anteckning kommer att hetas '294l0jaf59-HOW-TO-DECRYPT.txt' om vi fortsätter med exemplet med den unikt genererade tillägget för tidigare. Lösenprismeddelandet lyder:

'- === Välkommen. Om igen. === ---

[+] Vad händer? [+]

Dina filer är krypterade och för närvarande inte tillgängliga. Du kan kontrollera det: alla filer på din dator har expansion 686l0tek69.

Förresten är allt möjligt att återhämta sig (återställa), men du måste följa våra instruktioner. Annars kan du inte returnera dina data (ALDRIG).

[+] Vilka garantier? [+]

Det är bara ett företag. Vi bryr oss absolut inte om dig och dina erbjudanden, förutom att få förmåner. Om vi inte gör vårt arbete och våra skulder - kommer ingen att samarbeta med oss. Det är inte i våra intressen.

För att kontrollera möjligheten att returnera filer bör du gå till vår webbplats. Där kan du dekryptera en fil gratis. Det är vår garanti.

Om du inte kommer att samarbeta med vår tjänst - för oss spelar det ingen roll. Men du kommer att förlora din tid och data, för vi har bara den privata nyckeln. I praktiken är tiden mycket mer värdefull än pengar.

[+] Hur får jag tillgång på webbplatsen? [+]

Du har två sätt:

1) [Rekommenderas] Använda en TOR-webbläsare!

a) Ladda ner och installera TOR-webbläsaren från den här webbplatsen: hxxps: //torproject.org/

b) Öppna vår webbplats: hxxp: //aplebzu47wgazapdqks6vrcv6zcnjppkbxbr6wketf56nf6aq2nmyoyd.onion/913AED0B5FE1497D

2) Om TOR blockeras i ditt land, försök att använda VPN! Men du kan använda vår sekundära webbplats. För detta:

a) Öppna din valfri webbläsare (Chrome, Firefox, Opera, IE, Edge)

b) Öppna vår sekundära webbplats: http://decryptor.top/913AED0B5FE1497D

Varning: sekundär webbplats kan blockeras, det är därför första variant mycket bättre och mer tillgänglig.

När du öppnar vår webbplats, lägg in följande data i inmatningsformuläret:

Nyckel:

-

Tilläggsnamn:

294l0jaf59

-------------------------------------------------- ---------------------------------------

!!! FARA !!!

DONT försök att ändra filer själv, DONT använder någon tredjepartsprogramvara för att återställa dina data eller antiviruslösningar - det kan medföra skada på den privata nyckeln och därmed The Loss all data.

!!! !!! !!!

EN MER TID: Det är i dina intressen att få tillbaka dina filer. Från vår sida gör vi (de bästa specialisterna) allt för att återställa, men snälla bör inte störa.

!!! !!! !!! '

Angriparna kräver $ 2500 i Bitcoin som en lösenavgift. Men om summan inte betalas inom 72 timmar fördubblas den till $ 5000.

Den summa som krävs av författarna till REvil Ransomware är ganska rejäl, och vi rekommenderar dig starkt att inte betala upp och ge efter för eventuella krav från cyberbrottslingar som de som är ansvariga för denna datalåsning Trojan. Ett klokare alternativ skulle vara att se till att du laddar ner och installerar en ansedd antivirusprogramvara som skyddar ditt system från hot som REvil Ransomware.

Grubman Shire Meiselas & Sacks Hack och $ 42 miljoner lösenkrav

I början av maj 2020 Revil hacking grupp brutit systemen i New York-baserade advokatfirman Grubman Shire Meiselas & Sacks (GSMS), kryptering och stjäla en jättestor 756GB av känsliga uppgifter.

De stulna filerna inkluderade personlig korrespondens, musikrättigheter, icke-avslöjandeavtal, telefonnummer och e-postadresser till många kändisar på A-listan, inklusive Elton John, Madonna, Bruce Springsteen, Nicky Minaj, Mariah Carey, Lady Gaga och U2.

Inte bara det, men hackarna hävdade att de hade fått tag på känsliga uppgifter om USA: s president Donald Trump. Detta påstående var anledningen till det imponerande lösenkravet från REvil-gruppen. Inledningsvis krävde angriparna 21 miljoner dollar, men GSMS motverkade med ett erbjudande på bara 365 000 dollar.

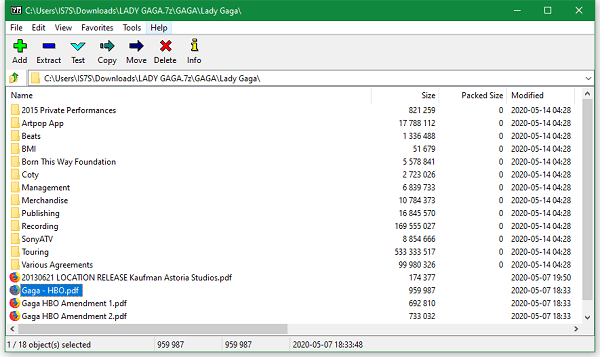

Detta resulterade i en fördubbling av lösenkravet från cyber-skurkarna, samt publicering av ett 2,4 GB arkiv som innehöll juridiska dokument från Lady Gaga, inklusive konserter, TV-uppträdanden och merchandising-kontrakt.

Innehållet i Lady Gaga läcker ut. Källa: zdnet.com [/ caption]

Innehållet i Lady Gaga läcker ut. Källa: zdnet.com [/ caption]

Läckaget innehöll också ett hot om frisläppandet av president Trumps '' smutsiga tvätt '' :

'' Nästa person vi publicerar är Donald Trump. Det pågår en valrace, och vi hittade massor av smutsig tvätt i tid. Herr Trump, om du vill stanna som president, peka en skarp pinne på killarna, annars kan du glömma denna ambition för alltid. Och till er väljare kan vi meddela er att man efter en sådan publikation verkligen inte vill se honom som president. Tja, låt oss lämna ut detaljerna. Tidsfristen är en vecka. Grubman, vi kommer att förstöra ditt företag till marken om vi inte ser pengarna. Läs berättelsen om Travelex, den är väldigt lärorik. Du upprepar deras scenario en mot en. "

GSMS svarade på hotet med att säga att Trump aldrig har varit kund hos företaget. Hackarna publicerade ett arkiv med 160 e-postmeddelanden som påstås innehålla '' den mest ofarliga informationen '' om Trump. Ändå nämnde de USA: s president bara i förbigående och innehöll ingen verklig smuts på honom. Tydligen hade hotaktörerna just letat efter något omnämnande av '' trumf '', och många av de läckta e-postmeddelandena innehöll det bara som ett verb.

Under tiden svarade GSMS med att föreslå att FBI har klassat överträdelsen som en terroristhandling, och sade:

'' Vi har informerats av experterna och FBI att förhandlingar med eller betalning av lösen till terrorister är ett brott mot federal straffrätt. ''

Detta verkar inte ha påverkat attityden hos REvil-gänget, som säger att de ska auktionera bort värdefull information de har till den som är villig att betala sitt pris.