Lisa Ransomware

STOP/Djvu Ransomwaren toiminta ei ole vieläkään laantumassa. Tämä pahamaineinen tiedostolokero on antanut kymmenille verkkorikollisille mahdollisuuden luoda henkilökohtaisen kiristysohjelmaversionsanopeasti – kuten Lisa Ransomware. Tämä haittaohjelma pystyy salaamaan monenlaisia tiedostoja, kuten kuvia, arkistoja, asiakirjoja, mediaa ja monia muita. Aivan kuten alkuperäiset STOP/Djvu Ransomware -versiot, tämä lisää myös ainutlaatuisen päätetiedoston lukittamiinsa tiedostoihin - ".lisa". Haittaohjelma luo myös lunastusasiakirjan '_readme.txt' työpöydälle.

Miten Lisa Ransomware leviää?

Tämä uhka saavuttaa todennäköisesti järjestelmät väärennettyjen latausten, piraattisisällön tai vioittuneiden sähköpostiliitteiden kautta. Jälkimmäinen levitysmenetelmä on varmasti suosituin. Rikolliset lähestyvät uhreja tietojenkalasteluviesteillä, joissa heitä kehotetaan lataamaan väärennetty asiakirja tai arkisto, jonka oletetaan sisältävän tärkeitä tietoja. Odottamansa tiedoston sijaan uhrit päätyvät suorittamaan uhkaavan Lisa Ransomware -hyötykuorman.

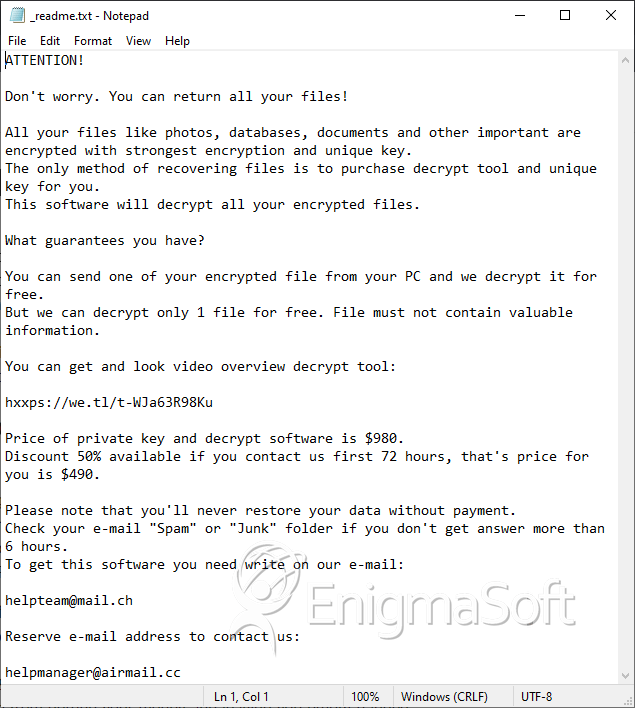

Kiristysohjelmahyökkäys kestää vain muutaman minuutin ja tekee suurimman osan uhrin tiedostoista käyttökelvottomia. _readme.txt-lunnashuomautus kertoo käyttäjille, että heidän ei pitäisi tutkia tietojen palautustyökaluja, koska tämä voi aiheuttaa enemmän vahinkoa heidän tiedostoilleen. Sen sijaan he neuvovat heitä ostamaan erikoistuneen salauksenpurkulaitteen hintaan 490 dollaria, joka maksetaan Bitcoinin kautta. Heihin luottaminen ei kuitenkaan ole vaihtoehto. Mikään ei estä heitä saamasta rahasi ja jättämästä sinut tyhjin käsin.

Asiakirja, jonka Lisa Ransomware pudottaa, neuvoo käyttäjiä myös lähettämään kysymyksiä osoitteeseen manager@mailtemp.ch ja supporthelp@airmail.cc. Ainoa syy ottaa yhteyttä rikollisiin on kuitenkin hyödyntää heidän tarjoustaan purkaa yksi tiedosto ilmaiseksi.

Paras tapa tehdä, jos Lisa Ransomware on tunkeutunut tietokoneellesi, on käyttää haittaohjelmien poistotyökalua ja yrittää sitten käyttää vaihtoehtoisia tietojen palautustyökaluja ja -tekniikoita.