ليزا رانسومواري

لا يزال نشاط STOP / Djvu Ransomware لا ينضب. سمحت خزانة الملفات سيئة السمعة هذه لعشرات المجرمين الإلكترونيين بصياغة متغير برنامج الفدية المخصص لهمبسرعة - مثل Lisa Ransomware. هذه البرامج الضارة قادرة على تشفير مجموعة كبيرة من الملفات مثل الصور والمحفوظات والمستندات والوسائط وغيرها الكثير. تمامًا مثل المتغيرات الأصلية STOP / Djvu Ransomware ، يقوم هذا أيضًا بإلحاق لاحقة فريدة للملفات التي يقفلها - ".lisa." ستقوم البرامج الضارة أيضًا بإنشاء مستند الفدية "_readme.txt" على سطح المكتب.

كيف يتم انتشار Lisa Ransomware؟

من المحتمل أن يصل هذا التهديد إلى الأنظمة من خلال التنزيلات المزيفة أو المحتوى المقرصن أو مرفقات البريد الإلكتروني التالفة. طريقة الانتشار الأخيرة هي بالتأكيد الأكثر شيوعًا. يتعامل المجرمون مع الضحايا من خلال رسائل البريد الإلكتروني الاحتيالية ، والتي تحثهم على تنزيل مستند أو أرشيف مزيف يُفترض أنه يحتوي على تفاصيل مهمة. بدلاً من الملف الذي يتوقعونه ، سينتهي الأمر بالضحايا بتنفيذ حمولة Lisa Ransomware المهددة.

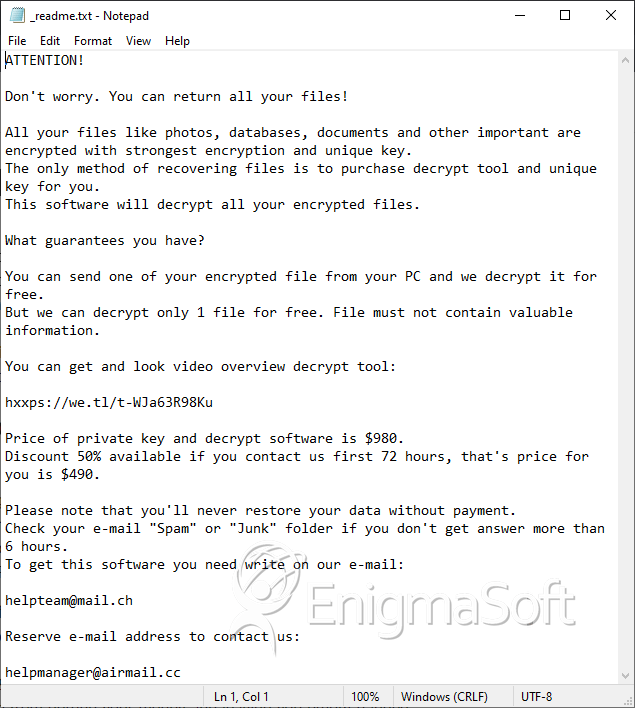

يستغرق هجوم برنامج الفدية بضع دقائق فقط ويجعل معظم ملفات الضحية غير قابلة للوصول. تخبر مذكرة الفدية "_readme.txt" المستخدمين أنه لا ينبغي عليهم استكشاف أدوات استعادة البيانات لأن ذلك قد يتسبب في مزيد من الضرر لملفاتهم. بدلاً من ذلك ، ينصحونهم بشراء أداة فك تشفير متخصصة مقابل 490 دولارًا ، يتم دفعها عبر Bitcoin. ومع ذلك ، فإن الوثوق بهم ليس خيارًا. لا يوجد ما يمنعهم من الحصول على أموالك وتركك خالي الوفاض.

كما تنصح الوثيقة التي يسقطها برنامج Lisa Ransomware المستخدمين بإرسال أسئلة إلى manager@mailtemp.ch و supporthelp@airmail.cc. ومع ذلك ، فإن السبب الوحيد للاتصال بالمجرمين هو الاستفادة من عرضهم لفك تشفير ملف واحد مجانًا.

أفضل شيء تفعله إذا تسلل Lisa Ransomware إلى جهاز الكمبيوتر الخاص بك هو تشغيل أداة إزالة البرامج الضارة ، ثم محاولة استخدام أدوات وتقنيات بديلة لاستعادة البيانات.