Lisa Ransomware

Активността на STOP/Djvu Ransomware все още не затихва. Това прословуто шкафче за файлове позволи на десетки киберпрестъпници да изработят своя персонализиран вариант на софтуер за откупбързо – като Lisa Ransomware. Този зловреден софтуер е в състояние да криптира широк спектър от файлове като изображения, архиви, документи, медии и много други. Точно като оригиналните варианти STOP/Djvu Ransomware , този също добавя уникален суфикс към файловете, които заключва – „.lisa". Зловредният софтуер също така ще създаде документа за откуп „_readme.txt" на работния плот.

Как се разпространява Lisa Ransomware?

Тази заплаха вероятно ще достигне до системите чрез фалшиви изтегляния, пиратско съдържание или повредени прикачени файлове към имейл. Последният метод на размножаване със сигурност е най-популярният. Престъпниците се обръщат към жертвите чрез фишинг имейли, които ги подтикват да изтеглят фалшив документ или архив, който уж съдържа важни подробности. Вместо файла, който очакват, жертвите в крайна сметка ще изпълняват заплашителния полезен товар Lisa Ransomware.

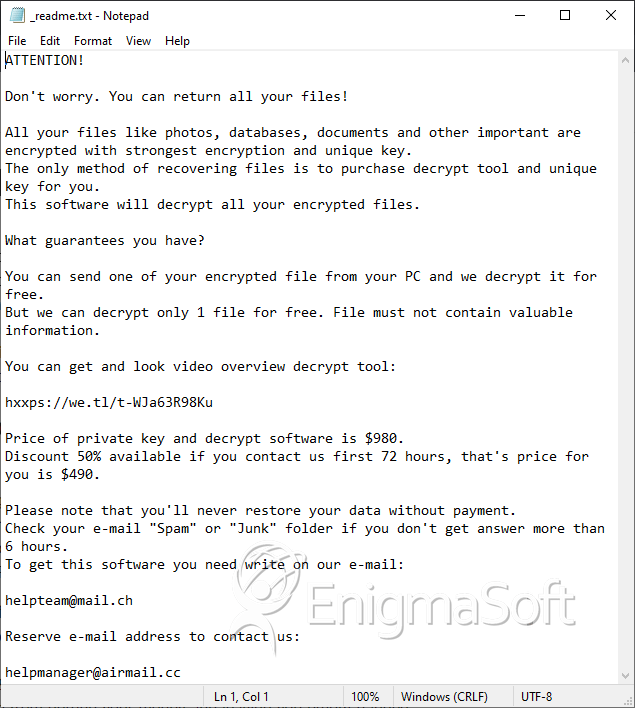

Атаката на ransomware отнема само няколко минути и прави по-голямата част от файловете на жертвата недостъпни. Бележката за откуп „_readme.txt" казва на потребителите, че не трябва да изследват инструменти за възстановяване на данни, защото това може да причини повече щети на техните файлове. Вместо това те ги съветват да закупят специализиран декриптор за $490, платени чрез биткойн. Доверяването им обаче не е опция. Нищо не им пречи да вземат парите ви и да ви оставят с празни ръце.

Документът, който Lisa Ransomware пуска, също съветва потребителите да изпращат въпроси на manager@mailtemp.ch и supporthelp@airmail.cc. Единствената причина да се свържете с престъпниците обаче е да се възползвате от предложението им за безплатно дешифриране на един файл.

Най-доброто нещо, което трябва да направите, ако Lisa Ransomware е проникнал в компютъра ви, е да стартирате инструмент за премахване на зловреден софтуер и след това да опитате да използвате алтернативни инструменти и техники за възстановяване на данни.