ซุสโทรจัน

โทรจัน Zeus เป็นโทรจันด้านการธนาคารที่แพร่หลายและแพร่หลายที่สุดในปัจจุบัน มีโทรจัน Zeus จำนวนมากหรือที่เรียกว่า Zbot และ Zitmo มีตัวแปรตามภูมิภาคที่กำหนดเป้าหมายคอมพิวเตอร์ในพื้นที่เฉพาะของโลก รวมถึงตัวแปรเฉพาะสำหรับมือถือที่ออกแบบมาเพื่อโจมตีระบบปฏิบัติการบนมือถือ เช่น แพลตฟอร์ม Android หรือ BlackBerry ในทุกกรณี โทรจัน Zeus ใช้เพื่อขโมยข้อมูลธนาคาร การติดมัลแวร์ที่เป็นอันตรายนี้สามารถใช้เพื่อขโมยชื่อและหมายเลขบัญชี รหัสผ่านบัญชีธนาคาร และหมายเลขบัตรเครดิต นอกจากนี้ยังสามารถใช้โทรจัน Zeus เพื่อเก็บข้อมูลเฉพาะที่สามารถใช้เพื่อขโมยข้อมูลประจำตัวของเหยื่อได้ นักวิจัยด้านความปลอดภัยของ ESG พิจารณาว่าโทรจัน Zeus และตัวแปรจำนวนมากเป็นภัยคุกคามร้ายแรงต่อคอมพิวเตอร์และความปลอดภัยของคุณ ป้องกันตัวเองโดยใช้ซอฟต์แวร์ป้องกันมัลแวร์ที่เชื่อถือได้และอัปเดตอยู่เสมอ

สารบัญ

ทำความเข้าใจการติดเชื้อ Zeus โทรจัน

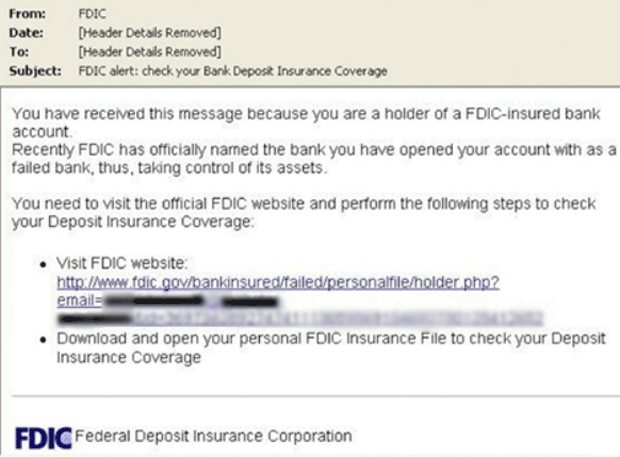

ในรูปแบบพื้นฐานที่สุด โทรจัน Zeus ขโมยข้อมูลธนาคารแล้วส่งข้อมูลนี้ไปยังโฮสต์ระยะไกล ก่อนหน้านี้ โทรจัน Zeus เชื่อมโยงกับบ็อตเน็ตที่มีขนาดใหญ่มาก แม้ว่าจะมีบ็อตเน็ตขนาดใหญ่มากที่เกี่ยวข้องกับโทรจัน Zeus แต่สิ่งเหล่านี้ได้ลดน้อยลงในช่วงไม่กี่ปีที่ผ่านมา กลวิธีที่พบบ่อยที่สุดในการเผยแพร่ Zeus Trojan คือการส่งข้อความอีเมลที่เป็นอันตรายซึ่งมักจะส่งออกโดยบ็อตเน็ตเดียวกันนี้ การติดเชื้อ Zeus Trojan แพร่กระจายผ่านข้อความอีเมลฟิชชิ่งรวมถึงการหลอกลวงทางโซเชียลมีเดีย บ่อยครั้ง โทรจัน Zeus จะถูกใช้ร่วมกับ Black Hole Exploit Kit การใช้ยูทิลิตี้ที่เป็นอันตรายนี้ อาชญากรสามารถตั้งค่าเว็บไซต์โจมตีที่ติดคอมพิวเตอร์ด้วย Zeus Trojan

การจัดการกับการติดเชื้อ Zeus โทรจัน

อันตรายหลักของการติดเชื้อ Zeus Trojan คือผู้ใช้คอมพิวเตอร์จะไม่ค่อยตระหนักถึงภัยคุกคามนี้ โทรจัน Zeus และตัวแปรส่วนใหญ่ได้รับการออกแบบให้อยู่ในคอมพิวเตอร์ของเหยื่อโดยไม่ก่อให้เกิดอาการชัดเจน นอกเหนือจากการใช้ทรัพยากรระบบที่เพิ่มขึ้นเล็กน้อยแล้ว ผู้ใช้คอมพิวเตอร์อาจจะไม่สังเกตเห็นว่ามีการติดเชื้อ Zeus Trojan นี่คือเหตุผลที่การอัปเดตซอฟต์แวร์ความปลอดภัยของคุณมีความสำคัญมาก ในกรณีส่วนใหญ่ สัญญาณแรกของการติดเชื้อ Zeus โทรจันจะเป็นการตรวจจับโดยโปรแกรมป้องกันไวรัส เพื่อป้องกันการติดเชื้อ Zeus Trojan ในอนาคต นักวิเคราะห์มัลแวร์ ESG ไม่แนะนำให้ดาวน์โหลดไฟล์แนบอีเมลที่ไม่พึงประสงค์หรือคลิกลิงก์ที่ฝังอยู่ในข้อความอีเมลที่ไม่พึงประสงค์

แม้ว่ารูปแบบต่างๆ ของ Zeus จะถูกขายบนเว็บมืดเป็นชุดมัลแวร์ที่มีมูลค่าหลายพันดอลลาร์ แต่ในที่สุด Zeus Trojan ก็มีซอร์สโค้ดเผยแพร่สู่สาธารณะในปี 2011 และนำไปสู่การคอมไพล์ซ้ำและปรับแต่ง codebase จำนวนหนึ่ง แจกจ่าย เป็นภัยคุกคามใหม่โดยนักแสดงที่ไม่ดีต่างๆ ซึ่งรวมถึง Terdot Trojan และ Gameover เพื่อระบุชื่อ Gameover ได้รับการอัพเกรดเพื่อใช้การเข้ารหัสสำหรับการสื่อสารทั้งหมดระหว่างระบบที่ติดไวรัสและเซิร์ฟเวอร์คำสั่งและการควบคุม ซึ่งทำให้การต่อสู้ยากขึ้น ตามรายงานในช่วงเวลาที่ Zeus เป็นโอเพ่นซอร์ส ราคาในการขอรับแพ็คเกจ Zeus ที่สร้างไว้ล่วงหน้า เนื่องจากมีคนที่ไม่คุ้นเคยกับการเข้ารหัสอยู่ระหว่างสองถึงหมื่นดอลลาร์ ขึ้นอยู่กับจำนวนโมดูลเพิ่มเติมที่รวมอยู่ในแพ็คเกจ

เพื่อต่อต้านการแพร่กระจายของ Zeus โทรจัน บริการที่ไม่แสวงหาผลกำไรที่ติดตามโดเมนและ URL ที่เกี่ยวข้องกับ Zeus ได้ก่อตั้งขึ้นที่ zeustracker.abuse.ch บริการถูกยกเลิกในต้นเดือนกรกฎาคม 2019 ถึงกระนั้นผู้ใช้คอมพิวเตอร์ที่อาจพบ Zeus จะต้องการใช้ทรัพยากรที่เหมาะสมเพื่อตรวจจับและกำจัด Zeus อย่างปลอดภัยโดยไม่ลังเลใจ เพื่อป้องกันความเสียหายของระบบหรือการขโมยข้อมูลส่วนบุคคล

รายละเอียดระบบไฟล์

| # | ชื่อไฟล์ |

การตรวจจับ

การ ตรวจจับ: จำนวนกรณีที่ได้รับการยืนยันและสงสัยว่าเป็นภัยคุกคามที่ตรวจพบในคอมพิวเตอร์ที่ติดไวรัสตามที่ SpyHunter รายงาน

|

|---|---|---|

| 1. | 088709.exe | |

| 2. | C:\WINDOWS\System32\ntos.exe | |

| 3. | C:\WINDOWS\System32\sdra64.exe | |

| 4. | C:\WINDOWS\System32\oembios.exe | |

| 5. | C:\WINDOWS\System32\sysproc64\sysproc86.sys | |

| 6. | C:\WINDOWS\System32\sysproc64\sysproc32.sys | |

| 7. | C:\WINDOWS\System32\wsnpoem\video.dll | |

| 8. | C:\WINDOWS\System32\wsnpoem\audio.dll | |

| 9. | C:\WINDOWS\System32\twext.exe | |

| 10. | C:\WINDOWS\System32\twain_32\local.ds | |

| 11. | C:\WINDOWS\System32\twain_32\user.ds | |

| 12. | C:\WINDOWS\System32\lowsec\user.ds | |

| 13. | C:\WINDOWS\System32\lowsec\local.ds |