Zeus病毒

Zeus木馬是當今最廣泛且最常見的銀行木馬。 Zeus木馬有無數變種,也稱為Zbot和Zitmo。有針對全球特定地區的計算機的區域變體,以及旨在攻擊移動操作系統(例如Android或BlackBerry平台)的特定於移動設備的變體。在所有情況下,宙斯木馬都被用來竊取銀行信息。這種危險的惡意軟件感染可用於竊取帳戶名和號碼,銀行帳戶密碼和信用卡號。 Zeus特洛伊木馬也可以用來捕獲特定信息,然後再用於竊取受害者的身份。 ESG安全研究人員認為Zeus木馬及其許多變體嚴重威脅計算機和您的安全。使用可靠的反惡意軟件並不斷更新,以保護自己。

目錄

了解宙斯木馬感染

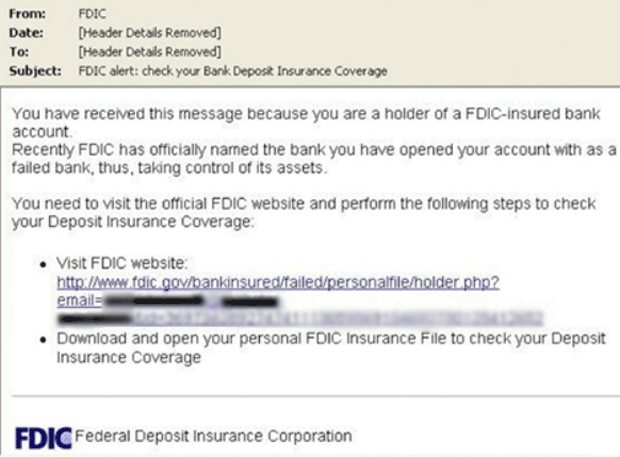

Zeus Trojan以其最基本的形式竊取銀行信息,然後將該信息發送到遠程主機。以前,Zeus Trojan被鏈接到一個非常大的殭屍網絡。儘管仍然有與宙斯木馬相關的非常大的殭屍網絡,但在過去幾年中殭屍網絡的規模有所減小。分發Zeus特洛伊木馬最常見的策略是通過惡意電子郵件消息,這些消息通常是由這些完全相同的殭屍網絡發出的。 Zeus Trojan感染通過網絡釣魚電子郵件以及社交媒體騙局傳播。通常,Zeus Trojan會與Black Hole Exploit Kit一起使用。使用此危險工具,犯罪分子可以建立攻擊網站,然後用Zeus Trojan感染計算機。

處理宙斯木馬感染

Zeus Trojan感染的主要危險在於,計算機用戶很少會意識到這種威脅的存在。 Zeus特洛伊木馬及其大多數變體旨在駐留在受害者的計算機上,而不會引起明顯的症狀。除了系統資源使用量略有增加外,計算機用戶可能不會注意到Zeus Trojan感染的存在。這就是為什麼更新安全軟件如此重要的原因。在大多數情況下,Zeus Trojan感染的第一個跡像是被反病毒應用程序檢測到。為了將來防止Zeus Trojan感染,ESG惡意軟件分析師建議不要下載不請自來的電子郵件附件或單擊不請自來的電子郵件中包含的嵌入式鏈接。

儘管Zeus的變體最初是作為價值數千美元的惡意軟件套件在黑暗的網絡上出售的,但Zeus Trojan最終還是在2011年將其源代碼發布給公眾,並導致對代碼庫的大量重新編譯和調整。作為各種不良行為者的新威脅。其中包括Terdot Trojan和Gameover等。 Gameover已升級,可以對受感染系統與命令和控制服務器之間的所有通信使用加密,這使得戰鬥更加困難。根據Zeus開源時的報導,作為不熟悉編碼的人獲得預製Zeus軟件包的價格在兩到一萬美元之間,具體取決於軟件包中包含的額外模塊的數量。

為了應對Zeus特洛伊木馬的傳播,在zeustracker.abuse.ch上建立了一個跟踪Zeus相關域和URL的非營利服務。該服務已於2019年7月上旬終止。不過,可能會遇到Zeus的計算機用戶仍希望利用適當的資源毫不猶豫地安全地檢測和消除Zeus,以防止系統損壞或個人數據被盜。

文件系統詳情

| # | 文件名 |

偵測

檢測: SpyHunter 報告的在受感染計算機上檢測到的特定威脅的已確認和疑似案例數。

|

|---|---|---|

| 1. | 088709.exe | |

| 2. | C:\WINDOWS\System32\ntos.exe | |

| 3. | C:\WINDOWS\System32\sdra64.exe | |

| 4. | C:\WINDOWS\System32\oembios.exe | |

| 5. | C:\WINDOWS\System32\sysproc64\sysproc86.sys | |

| 6. | C:\WINDOWS\System32\sysproc64\sysproc32.sys | |

| 7. | C:\WINDOWS\System32\wsnpoem\video.dll | |

| 8. | C:\WINDOWS\System32\wsnpoem\audio.dll | |

| 9. | C:\WINDOWS\System32\twext.exe | |

| 10. | C:\WINDOWS\System32\twain_32\local.ds | |

| 11. | C:\WINDOWS\System32\twain_32\user.ds | |

| 12. | C:\WINDOWS\System32\lowsec\user.ds | |

| 13. | C:\WINDOWS\System32\lowsec\local.ds |