زئوس تروجان

تروجان زئوس رایج ترین و رایج ترین تروجان بانکی امروزی است. انواع بیشماری از تروجان زئوس وجود دارد که با نامهای Zbot و Zitmo نیز شناخته میشوند. انواع منطقهای وجود دارد که رایانهها را در مناطق خاصی از جهان هدف قرار میدهند و همچنین انواع مخصوص موبایل که برای حمله به سیستمعاملهای تلفن همراه مانند پلتفرمهای Android یا BlackBerry طراحی شدهاند. در همه موارد، تروجان زئوس برای سرقت اطلاعات بانکی استفاده می شود. از این آلودگی بدافزار خطرناک میتوان برای سرقت نام و شماره حسابها، رمزهای عبور حساب بانکی و شماره کارت اعتباری استفاده کرد. تروجان زئوس همچنین می تواند برای گرفتن اطلاعات خاصی مورد استفاده قرار گیرد و سپس می توان از آن برای سرقت هویت قربانی استفاده کرد. محققان امنیتی ESG معتقدند که تروجان زئوس و انواع مختلف آن تهدیدی جدی برای رایانه و امنیت شما هستند. با استفاده از نرم افزار ضد بدافزار قابل اعتماد و به روز نگه داشتن مداوم آن از خود محافظت کنید.

فهرست مطالب

آشنایی با عفونت تروجان زئوس

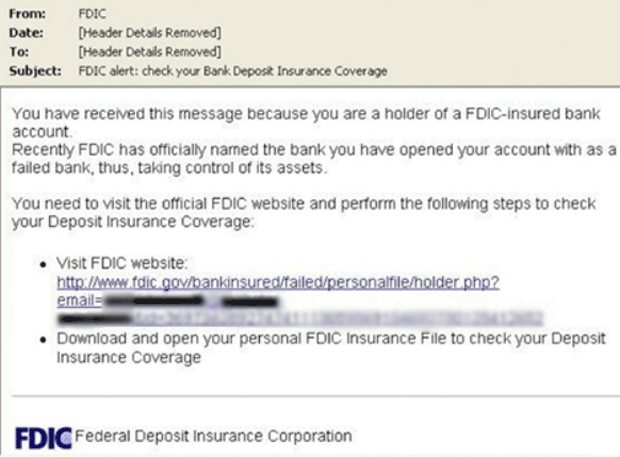

در ابتدایی ترین شکل خود، تروجان زئوس اطلاعات بانکی را می دزدد و سپس این اطلاعات را به یک میزبان راه دور ارسال می کند. قبلاً تروجان زئوس به یک بات نت بسیار بزرگ مرتبط بود. اگرچه هنوز باتنتهای بسیار بزرگی در ارتباط با تروجان زئوس وجود دارد، اما در چند سال گذشته از اندازه آنها کاسته شده است. رایج ترین تاکتیک برای توزیع زئوس تروجان از طریق پیام های ایمیل مخرب است که اغلب توسط همین بات نت ها ارسال می شوند. عفونت های تروجان زئوس از طریق پیام های ایمیل فیشینگ و همچنین کلاهبرداری های رسانه های اجتماعی گسترش می یابد. اغلب، تروجان زئوس همراه با کیت بهره برداری سیاه چاله استفاده می شود. با استفاده از این ابزار خطرناک، مجرمان می توانند وب سایت های حمله ای را راه اندازی کنند که سپس رایانه ای را با تروجان زئوس آلوده می کنند.

مقابله با عفونت تروجان زئوس

خطر اصلی عفونت زئوس تروجان این است که کاربر رایانه به ندرت از وجود این تهدید آگاه می شود. تروجان زئوس و بسیاری از انواع آن به گونه ای طراحی شده اند که بدون ایجاد علائم آشکار روی رایانه قربانی قرار می گیرند. جدا از افزایش جزئی در استفاده از منابع سیستم، کاربران رایانه احتمالاً متوجه وجود عفونت زئوس تروجان نخواهند شد. به همین دلیل است که به روز رسانی نرم افزار امنیتی خود بسیار مهم است. در بیشتر موارد، اولین نشانه عفونت زئوس تروجان، شناسایی آن توسط یک برنامه ضد ویروس است. برای جلوگیری از عفونت زئوس تروجان در آینده، تحلیلگران بدافزار ESG توصیه میکنند هرگز پیوستهای ایمیل ناخواسته را دانلود نکنید یا روی پیوندهای تعبیهشده موجود در پیامهای ایمیل ناخواسته کلیک نکنید.

اگرچه انواع زئوس در ابتدا در وب تاریک به عنوان یک کیت بدافزار به ارزش هزاران دلار فروخته می شد، در نهایت تروجان زئوس کد منبع خود را در سال 2011 برای عموم منتشر کرد و این منجر به تعدادی از کامپایل ها و تغییرات در پایگاه کد شد. به عنوان تهدیدهای جدید توسط بازیگران بد مختلف. اینها عبارتند از تروجان Terdot و Gameover ، به نام یک زوج. Gameover برای استفاده از رمزگذاری برای تمام ارتباطات بین سیستمهای آلوده و سرورهای فرمان و کنترل ارتقا یافت، که مبارزه با آن را دشوارتر کرد. طبق گزارشهای مربوط به زمانی که زئوس منبع باز بود، بسته به تعداد ماژولهای اضافی موجود در بسته، قیمت بستههای از پیش ساخته شده زئوس بهعنوان فردی که با کدنویسی آشنا نبود، بین دو تا ده هزار دلار بود.

برای مقابله با گسترش تروجان زئوس، یک سرویس غیرانتفاعی ردیابی دامنه ها و URL های مرتبط با زئوس در zeustracker.abuse.ch ایجاد شد. این سرویس در اوایل جولای 2019 متوقف شد. با این وجود، کاربران رایانه ای که ممکن است با زئوس روبرو شوند، می خواهند از منابع مناسب برای شناسایی ایمن و حذف زئوس بدون تردید برای جلوگیری از آسیب های سیستم یا سرقت داده های شخصی استفاده کنند.

جزئیات سیستم فایل

| # | نام فایل |

تشخیص ها

تشخیص ها: تعداد موارد تایید شده و مشکوک از یک تهدید خاص که بر روی رایانه های آلوده شناسایی شده است که توسط SpyHunter گزارش شده است.

|

|---|---|---|

| 1. | 088709.exe | |

| 2. | C:\WINDOWS\System32\ntos.exe | |

| 3. | C:\WINDOWS\System32\sdra64.exe | |

| 4. | C:\WINDOWS\System32\oembios.exe | |

| 5. | C:\WINDOWS\System32\sysproc64\sysproc86.sys | |

| 6. | C:\WINDOWS\System32\sysproc64\sysproc32.sys | |

| 7. | C:\WINDOWS\System32\wsnpoem\video.dll | |

| 8. | C:\WINDOWS\System32\wsnpoem\audio.dll | |

| 9. | C:\WINDOWS\System32\twext.exe | |

| 10. | C:\WINDOWS\System32\twain_32\local.ds | |

| 11. | C:\WINDOWS\System32\twain_32\user.ds | |

| 12. | C:\WINDOWS\System32\lowsec\user.ds | |

| 13. | C:\WINDOWS\System32\lowsec\local.ds |