ప్యాక్రాట్

ప్యాక్రాట్ హ్యాకింగ్ గ్రూప్ అనేది అడ్వాన్స్డ్ పెర్సిస్టెంట్ థ్రెట్ (APT), ఇది దక్షిణ అమెరికా - అర్జెంటీనా, బ్రెజిల్ మరియు ఈక్వెడార్లో కేంద్రీకృతమై అనేక సుదూర కార్యకలాపాలను నిర్వహించింది. Packrat సమూహం యొక్క కార్యాచరణ 2015లో గరిష్ట స్థాయికి చేరుకుంది. Packrat ముప్పు నటుడు నిఘా ప్రచారాలతో పాటు ఫిషింగ్ మరియు డేటా దొంగతనం కార్యకలాపాలను నిర్వహిస్తారు. సైబర్ సెక్యూరిటీ పరిశోధకులు ఈ హ్యాకింగ్ గ్రూప్కి ఈ పేరును ఎంచుకున్నారు, ఎందుకంటే వారు ఇష్టపడే సాధనం RATలు (రిమోట్ యాక్సెస్ ట్రోజన్లు). Packrat సమూహం ఉపయోగించే చాలా RATలు తరచుగా మాల్వేర్-యాజ్-ఎ-కమోడిటీగా సూచించబడేవిగా కనిపిస్తాయి. అంటే ప్యాక్రాట్ సమూహం ఉపయోగించే హ్యాకింగ్ సాధనాలు ఎక్కువగా కొనుగోలు చేయబడతాయి లేదా అద్దెకు తీసుకోబడతాయి. ప్యాక్రాట్ నటుడు మొదటి నుండి మాల్వేర్ను రూపొందించడం కంటే సోషల్ ఇంజినీరింగ్లో నైపుణ్యం కలిగి ఉన్నట్లు కనిపిస్తాడు.

ప్యాక్రాట్ హ్యాకింగ్ గ్రూప్ సైబర్ క్రైమ్ రంగంలో చాలా అనుభవం కలిగి ఉంటుంది. వారి ప్రచారాలు సంక్లిష్టంగా మరియు బాగా అమలు చేయబడ్డాయి. ఈ బెదిరింపు నటుడు నకిలీ గుర్తింపులను మరియు మొత్తం మోసపూరిత కంపెనీలు మరియు సంస్థలను సృష్టించి, వారి సోషల్ ఇంజినీరింగ్ ట్రిక్స్లను వీలైనంత మెరుగుపరిచేందుకు ప్రసిద్ధి చెందాడు. కొంతమంది మాల్వేర్ నిపుణులు ప్యాక్రాట్ గ్రూప్ ప్రభుత్వ ప్రాయోజితమై ఉండవచ్చని భావిస్తున్నారు. ప్యాక్రాట్ బెదిరింపు నటుడి లక్ష్యాలు తరచుగా ఉన్నత స్థాయి రాజకీయ నాయకులు, పరిశోధనాత్మక పాత్రికేయులు, మీడియా సంస్థలు మరియు ఆసక్తి ఉన్న ఇతర పెద్ద కంపెనీలు కావడం దీనికి కారణం. ఇంకా, ప్యాక్రాట్ హ్యాకింగ్ గ్రూప్ నిర్వహించే ప్రచారాలను నిర్వహించడం చాలా ఖర్చుతో కూడుకున్నది - వందల వేల డాలర్లలో ఉండవచ్చు.

Packrat సమూహం ఫిషింగ్ కార్యకలాపాల ద్వారా వారి బెదిరింపులను ప్రచారం చేస్తుంది. ఈ ప్రచారాలలో గతంలో పేర్కొన్న నకిలీ సంస్థలు మరియు దాడి చేసేవారు ఏర్పాటు చేసిన గుర్తింపులు ఉంటాయి. Packrat సమూహం యొక్క కొన్ని లక్ష్యాలు టెక్స్ట్ సందేశాల ద్వారా కూడా ఫిషింగ్ అవుతాయి. ప్యాక్రాట్ బెదిరింపు నటుడిచే అత్యంత సాధారణంగా ఉపయోగించే బెదిరింపులలో ఏలియన్ స్పై , అడ్జోక్, సైబర్గేట్ మరియు ఎక్స్ట్రీమ్ RAT ఉన్నాయి . Packrat హ్యాకింగ్ సమూహం యొక్క ఫిషింగ్ ప్రచారాలు Facebook, Twitter, Google మరియు వివిధ ఇన్స్టంట్ మెసేజింగ్ యుటిలిటీల వంటి ప్రముఖ వెబ్సైట్లు మరియు సేవల కోసం లాగిన్ ఆధారాలను లక్ష్యంగా చేసుకుంటాయి. వారి సామాజిక ఇంజనీరింగ్ వ్యూహాలను పరిపూర్ణం చేయడానికి, ప్యాక్రాట్ బెదిరింపు నటుడు కూడా బోగస్ వెబ్ పేజీలను సృష్టిస్తాడు, దీని ఏకైక ఉద్దేశ్యం వారి విస్తృతమైన ప్రతికూలతలను ఫీడ్ చేసే తప్పుడు సమాచారం.

విషయ సూచిక

ఈవెంట్ల కాలక్రమం

2008-2013

Packrat సమూహం ఉపయోగించే టూల్స్ మరియు కమాండ్ అండ్ కంట్రోల్ ఇన్ఫ్రాస్ట్రక్చర్ వారు 2008 నాటికే చురుకుగా పనిచేస్తున్నారని సూచిస్తున్నారు. గ్రూప్ ఆపరేషన్ యొక్క మొదటి ఐదు సంవత్సరాలలో, బెదిరింపు నటులు బ్రెజిల్లో ఉన్న హోస్టింగ్ సేవలను ఉపయోగించారు, వారి మాల్వేర్ నమూనాలు కొన్ని ఉన్నాయి. బ్రెజిలియన్ IPల నుండి ఆన్లైన్ వైరస్ స్కానింగ్ సేవలకు అప్లోడ్ చేయబడింది. ఆ కాలంలో బాధితులను ఎర వేయడానికి ప్యాక్రాట్ సమూహం ఉపయోగించిన అనేక నమూనా సందేశాలు బ్రెజిలియన్ సోషల్ ఇంజనీరింగ్ కంటెంట్తో నిండి ఉన్నాయి, హ్యాకర్లు అతిపెద్ద దక్షిణ అమెరికా దేశాన్ని ప్రత్యేకంగా లక్ష్యంగా చేసుకున్నారని సూచిస్తున్నారు.

2014-2015

సాపేక్షంగా అసంపూర్ణమైన కాలం తర్వాత, ప్రసిద్ధ అర్జెంటీనా జర్నలిస్ట్ మరియు టీవీ న్యూస్ హోస్ట్ జార్జ్ లనాటా మరియు హై-ప్రొఫైల్ అర్జెంటీనా న్యాయవాది మరియు ఫెడరల్ ప్రాసిక్యూటర్ అయిన అల్బెర్టో నిస్మాన్లను లక్ష్యంగా చేసుకున్నప్పుడు ప్యాక్రాట్ లోతైన నీటిలోకి ప్రవేశించాడు. అప్పటి అర్జెంటీనా అధ్యక్షురాలు క్రిస్టినా ఎలిసబెట్ ఫెర్నాండెజ్ డి కిర్చ్నర్తో సహా అర్జెంటీనా ప్రభుత్వంలోని ఉన్నత స్థాయి అధికారులపై నిస్మాన్ నేరారోపణ సాక్ష్యం కలిగి ఉన్నాడు.

జనవరి 18, 2015న బ్యూనస్ ఎయిర్స్ అపార్ట్మెంట్లో నిస్మాన్ తుపాకీ గాయంతో చనిపోయాడని గుర్తించినప్పుడు ప్యాక్రాట్ గ్రూప్ ఉపయోగించిన మాల్వేర్ కనుగొనబడింది. బ్యూనస్ ఎయిర్స్ మెట్రోపాలిటన్ పోలీస్లోని ఫోరెన్సిక్ ల్యాబ్ నిస్మాన్ ఆండ్రాయిడ్ ఫోన్ను పరిశీలించింది మరియు హానికరమైన ఫైల్ను కనుగొంది. '' estrictamente secreto y confidencial.pdf.jar '' అని పేరు పెట్టబడింది, ఇది ఆంగ్లంలో ''స్ట్రిక్ట్లీ సీక్రెట్ అండ్ కాన్ఫిడెన్షియల్ '' అని అనువదిస్తుంది.

అర్జెంటీనా నుండి ఒక ఆన్లైన్ వైరస్ డేటాబేస్కు తర్వాత ఒకేలా ఫైల్ అప్లోడ్ చేయబడింది, ఇది AlienSpy అని వెల్లడి చేయబడింది, ఇది మాల్వేర్-యాజ్-ఎ-సర్వీస్ రిమోట్ యాక్సెస్ టూల్కిట్, ఇది ముప్పు నటులకు వారి బాధితుల కార్యకలాపాలను రికార్డ్ చేయగల సామర్థ్యాన్ని అందిస్తుంది, వారి వెబ్క్యామ్, ఇమెయిల్ మరియు మరింత. ఫైల్ Windows కోసం రూపొందించబడింది, అంటే దాడి చేసేవారు నిస్మాన్ని అతని ఆండ్రాయిడ్ ఫోన్లో తెరిచిన హ్యాక్ చేయడానికి చేసిన ప్రయత్నాల్లో విఫలమై ఉండవచ్చు.

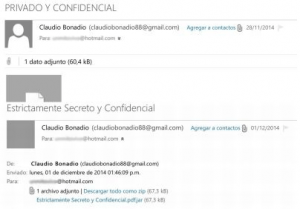

మాల్వేర్ అన్వేషణ బహిరంగపరచబడిన తర్వాత, ఇతరులు కూడా తమను లక్ష్యంగా చేసుకున్నారని చెబుతూ ముందుకు వచ్చారు. అర్జెంటీనా ప్రస్తుత ప్రెసిడెంట్ క్రిస్టినా ఎలిసబెట్ ఫెర్నాండెజ్ డి కిర్చ్నర్ మరియు అర్జెంటీనా మాజీ ప్రెసిడెంట్ నెస్టర్ కిర్చ్నర్ కుమారుడు మాక్సిమో కిర్చ్నర్, అర్జెంటీనా న్యాయమూర్తి క్లాడియో బొనాడియో అనే చిరునామాతో మరొకరి నుండి తనకు వచ్చిన ఇమెయిల్ స్క్రీన్షాట్లను అందించి, అదే మాల్వేర్ ద్వారా తనను లక్ష్యంగా చేసుకున్నట్లు పేర్కొన్నారు. claudiobonadio88@gmail.com .

[శీర్షిక id="attachment_501190" align="aligncenter" width="300"]  Maximo Kirchner ద్వారా ఇమెయిల్ స్వీకరించబడింది. మూలం: ambito.com[/caption]

Maximo Kirchner ద్వారా ఇమెయిల్ స్వీకరించబడింది. మూలం: ambito.com[/caption]

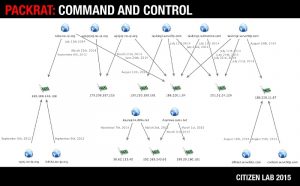

సిటిజెన్ ల్యాబ్కు చెందిన మోర్గాన్ మార్క్విస్-బోయిర్ చేసిన ప్రాథమిక విశ్లేషణలో కిర్చర్, లనాటా మరియు నిస్మాన్లకు వ్యతిరేకంగా ఉపయోగించిన మాల్వేర్ deyrep24.ddns.net అనే కమాండ్ అండ్ కంట్రోల్ (C2) సర్వర్కి లింక్ చేయబడిందని వెల్లడించింది. తదుపరి తనిఖీలో అదే deyrep24.ddns.net C2 డొమైన్ను మరో మూడు మాల్వేర్ నమూనాలు ఉపయోగిస్తున్నట్లు కనుగొనబడింది. నమూనాలలో ఒకటి '' 3 MAR PROYECTO GRIPEN.docx.jar '' అనే హానికరమైన పత్రం మరియు ఫైటర్ జెట్ కొనుగోలు విషయంలో స్వీడన్లోని ఈక్వెడార్ రాయబారి మరియు ఈక్వెడార్ అధ్యక్షుడు రాఫెల్ కొరియా మధ్య సంభాషణను కలిగి ఉంది.

సిటిజెన్ ల్యాబ్ పరిశోధకులు 2015లో ఈక్వెడార్లో జర్నలిస్టులు మరియు ప్రజాప్రతినిధులపై ఫిషింగ్ దాడులకు సంబంధించిన అనేక నివేదికలను స్వీకరించిన తర్వాత తదుపరి పరిశోధన చేశారు. వారు పరిశీలించిన అనేక హానికరమైన ఇమెయిల్లు మరియు SMSలు రాజకీయ నేపథ్యం లేనివి కానీ వివిధ ఇమెయిల్ ప్రొవైడర్లు మరియు సోషల్ కోసం కేవలం క్రెడెన్షియల్ హార్వెస్టర్లు మాత్రమే. మీడియా. ఈక్వెడార్లో ప్రచారంలో దేశంలోని అనేక రకాల రాజకీయ అంశాలు మరియు వ్యక్తుల గురించి, అలాగే అనేక నకిలీ ప్రొఫైల్లు మరియు సంస్థల సృష్టికి సంబంధించిన స్పష్టమైన రాజకీయ విషయాలు ఉన్నాయని మరింత పరిశోధన వెల్లడించింది.

విస్తృతమైన ఈక్వెడార్ ప్రచారంలో ఉపయోగించిన మాల్వేర్ మరియు ఫిషింగ్ సైట్ల మధ్య పరస్పర అనుసంధానం యొక్క విస్తారమైన వెబ్ను పరిశోధకులు కనుగొన్నారు. వారు పంపిణీ చేసిన మాల్వేర్ ఎక్కువగా AlienSpy మరియు Adzok వంటి జావా RATలు. అనేక వెబ్సైట్లు రిజిస్ట్రేషన్ సమాచారాన్ని పంచుకున్నాయి, అయితే మాల్వేర్ నమూనాలు సాధారణంగా daynews.sytes.netతో కమ్యూనికేట్ చేస్తున్నాయి, ఈ డొమైన్ అర్జెంటీనా కేసులకు కూడా లింక్ చేయబడింది. వెనిజులాలో నకిలీ సైట్లు మరియు బ్రెజిల్లోని మౌలిక సదుపాయాలు కూడా దర్యాప్తులో వెల్లడయ్యాయి.

[శీర్షిక id="attachment_501254" align="aligncenter" width="300"]  ప్యాక్రాట్ యొక్క C2 అవస్థాపన. మూలం: citylab.ca[/caption]

ప్యాక్రాట్ యొక్క C2 అవస్థాపన. మూలం: citylab.ca[/caption]

ప్యాక్రాట్ హ్యాకింగ్ సమూహం బాగా అభివృద్ధి చెందిన మౌలిక సదుపాయాలను కలిగి ఉంది, ఇది చాలా సంవత్సరాలుగా సురక్షితంగా ఉంది. ప్యాక్రాట్ హ్యాకింగ్ గ్రూప్ నిర్వహించే పెద్ద-స్థాయి, ఖర్చుతో కూడిన మరియు బాగా మెరుగుపెట్టిన ప్రచారాలు బాగా నిధులు సమకూర్చి నిర్వహించబడుతున్న రాష్ట్ర-ప్రాయోజిత నటుడిని సూచిస్తున్నాయి.

ప్యాక్రాట్ స్క్రీన్షాట్లు

URLలు

ప్యాక్రాట్ కింది URLలకు కాల్ చేయవచ్చు:

| conhost.servehttp.com |

| daynews.sytes.net |

| deyrep24.ddns.net |

| dllhost.servehttp.com |

| lolinha.no-ip.org |

| ruley.no-ip.org |

| taskmgr.redirectme.com |

| taskmgr.serveftp.com |

| taskmgr.servehttp.com |

| wjwj.no-ip.org |

| wjwjwj.no-ip.org |

| wjwjwjwj.no-ip.org |