প্যাকরাট

প্যাক্র্যাট হ্যাকিং গ্রুপ একটি অ্যাডভান্সড পারসিস্টেন্ট থ্রেট (এপিটি) যা দক্ষিণ আমেরিকা - আর্জেন্টিনা, ব্রাজিল এবং ইকুয়েডরে কেন্দ্রীভূত বেশ কয়েকটি সুদূরপ্রসারী অপারেশন পরিচালনা করেছে। প্যাক্র্যাট গ্রুপের কার্যকলাপ 2015 সালে তার শীর্ষে পৌঁছেছিল৷ প্যাক্র্যাট হুমকি অভিনেতা পুনরুদ্ধার প্রচারাভিযানের পাশাপাশি ফিশিং এবং ডেটা-চুরি অপারেশন চালাতে থাকে৷ সাইবারসিকিউরিটি গবেষকরা এই হ্যাকিং গ্রুপের জন্য এই নামটি বেছে নিয়েছেন কারণ তাদের পছন্দের টুল হল RATs (রিমোট অ্যাক্সেস ট্রোজান)। প্যাক্র্যাট গোষ্ঠীর দ্বারা ব্যবহৃত বেশিরভাগ RATগুলিকে প্রায়শই ম্যালওয়্যার-এ-কমোডিটি হিসাবে উল্লেখ করা হয়। এর অর্থ হল প্যাক্র্যাট গ্রুপ দ্বারা ব্যবহৃত হ্যাকিং সরঞ্জামগুলি বেশিরভাগই কেনা বা ভাড়া করা হয়। প্যাক্র্যাট অভিনেতা স্ক্র্যাচ থেকে ম্যালওয়্যার তৈরি করার পরিবর্তে সামাজিক প্রকৌশলে বিশেষজ্ঞ বলে মনে হচ্ছে।

প্যাক্রেট হ্যাকিং গ্রুপ সাইবার ক্রাইমের ক্ষেত্রে খুব অভিজ্ঞ হতে পারে। তাদের প্রচারণা জটিল এবং ভালভাবে সম্পাদিত। এই হুমকি অভিনেতা জাল পরিচয় এবং সম্পূর্ণ প্রতারণামূলক কোম্পানি এবং সংস্থাগুলিকে তাদের সোশ্যাল ইঞ্জিনিয়ারিং কৌশলগুলিকে যতটা সম্ভব পালিশ করতে পরিচিত। কিছু ম্যালওয়্যার বিশেষজ্ঞ বিশ্বাস করেন যে প্যাক্র্যাট গ্রুপ সরকার-স্পন্সর হতে পারে। এটি এই কারণে যে প্যাক্রেট হুমকি অভিনেতার লক্ষ্যগুলি প্রায়শই উচ্চ-পদস্থ রাজনীতিবিদ, অনুসন্ধানী সাংবাদিক, মিডিয়া সংস্থা এবং আগ্রহের অন্যান্য বড় সংস্থাগুলি। তদ্ব্যতীত, এটি প্রদর্শিত হবে যে প্যাক্র্যাট হ্যাকিং গ্রুপ দ্বারা পরিচালিত প্রচারাভিযানগুলি বজায় রাখা বেশ ব্যয়বহুল - সম্ভবত কয়েক হাজার ডলারে।

প্যাক্র্যাট গ্রুপ ফিশিং অপারেশনের মাধ্যমে তাদের হুমকি প্রচার করবে। এই প্রচারাভিযানে হামলাকারীদের দ্বারা প্রতিষ্ঠিত পূর্বে উল্লেখিত ভুয়া সংগঠন এবং পরিচয় জড়িত থাকবে। প্যাক্র্যাট গ্রুপের কিছু লক্ষ্য টেক্সট বার্তার মাধ্যমেও ফিশিং করা হবে। প্যাক্রেট হুমকিদাতা অভিনেতার দ্বারা সর্বাধিক ব্যবহৃত হুমকিগুলির মধ্যে রয়েছে এলিয়েন স্পাই , অ্যাডজক, সাইবারগেট এবং এক্সট্রিম র্যাট । প্যাক্র্যাট হ্যাকিং গ্রুপের ফিশিং প্রচারাভিযানগুলি ফেসবুক, টুইটার, গুগল এবং বিভিন্ন তাত্ক্ষণিক মেসেজিং ইউটিলিটিগুলির মতো জনপ্রিয় ওয়েবসাইট এবং পরিষেবাগুলির জন্য লগইন শংসাপত্রগুলিকে লক্ষ্য করবে। তাদের সামাজিক প্রকৌশল কৌশল নিখুঁত করার জন্য, প্যাক্র্যাট হুমকি অভিনেতা জাল ওয়েব পৃষ্ঠাগুলিও তৈরি করবে যার একমাত্র উদ্দেশ্য হল বিভ্রান্তি যা তাদের বিস্তৃত ক্ষতির মধ্যে ফিড করে।

সুচিপত্র

ইভেন্টের সময়রেখা

2008-2013

প্যাক্র্যাট গ্রুপ যে টুলস এবং কমান্ড এবং কন্ট্রোল অবকাঠামো ব্যবহার করে তা থেকে বোঝা যায় যে তারা 2008 সালের প্রথম দিকে সক্রিয়ভাবে কাজ করছিল। গ্রুপের অপারেশনের প্রথম পাঁচ বছরে, হুমকি অভিনেতারা ব্রাজিলে অবস্থিত হোস্টিং পরিষেবাগুলি ব্যবহার করেছিল, তাদের কিছু ম্যালওয়্যার নমুনা ছিল ব্রাজিলিয়ান আইপি থেকে অনলাইন ভাইরাস স্ক্যানিং পরিষেবাগুলিতে আপলোড করা হয়েছে৷ সেই সময়ের মধ্যে প্যাক্র্যাট গোষ্ঠী শিকারদের টোপ দেওয়ার জন্য যে নমুনা বার্তাগুলি ব্যবহার করেছিল তার অনেকগুলি ব্রাজিলিয়ান সামাজিক প্রকৌশল সামগ্রীতে পূর্ণ ছিল, যা পরামর্শ দেয় যে হ্যাকাররা দক্ষিণ আমেরিকার বৃহত্তম দেশটিকে একচেটিয়াভাবে লক্ষ্য করেছিল৷

2014-2015

তুলনামূলকভাবে অস্বাভাবিক সময়ের পরে, প্যাক্রেট গভীর জলে প্রবেশ করে যখন এটি আর্জেন্টিনার সুপরিচিত সাংবাদিক এবং টিভি নিউজ হোস্ট জর্জ লানাটা এবং আলবার্তো নিসমান , একজন উচ্চ-প্রোফাইল আর্জেন্টিনার আইনজীবী এবং ফেডারেল প্রসিকিউটরকে লক্ষ্য করে। আর্জেন্টিনার তৎকালীন রাষ্ট্রপতি ক্রিস্টিনা এলিসাবেট ফার্নান্দেজ ডি কির্চনার সহ আর্জেন্টিনার সরকারের উচ্চপদস্থ কর্মকর্তাদের বিরুদ্ধে নিসমানের কাছে অপরাধমূলক প্রমাণ রয়েছে বলে ধারণা করা হচ্ছে।

প্যাক্র্যাট গ্রুপের দ্বারা ব্যবহৃত ম্যালওয়্যার আবিষ্কার করা হয়েছিল যখন 18 জানুয়ারী, 2015 তারিখে নিসমানকে তার বুয়েনস আইরেসের অ্যাপার্টমেন্টে গুলিবিদ্ধ অবস্থায় মৃত অবস্থায় পাওয়া যায়। বুয়েনস আইরেস মেট্রোপলিটন পুলিশের ফরেনসিক ল্যাব নিসমানের অ্যান্ড্রয়েড ফোন পরীক্ষা করে এবং একটি দূষিত ফাইল খুঁজে পায়। নামকরণ করা হয়েছে '' estrictamente secreto y confidencial.pdf.jar '', যা ইংরেজিতে '' কঠোরভাবে গোপন ও গোপনীয় '' অনুবাদ করে৷

একটি অভিন্ন ফাইল পরে আর্জেন্টিনা থেকে একটি অনলাইন ভাইরাস ডাটাবেসে আপলোড করা হয়েছিল, যা প্রকাশ করে এটি AlienSpy, একটি ম্যালওয়্যার-এ-সার্ভিস রিমোট অ্যাক্সেস টুলকিট যা হুমকি অভিনেতাদের তাদের শিকারের কার্যকলাপ রেকর্ড করতে, তাদের ওয়েবক্যাম, ইমেল এবং অ্যাক্সেস করার ক্ষমতা দেয়। আরো ফাইলটি উইন্ডোজের জন্য তৈরি করা হয়েছিল, যার অর্থ আক্রমণকারীরা নিসমান হ্যাক করার প্রচেষ্টায় ব্যর্থ হতে পারে, যারা এটি তার অ্যান্ড্রয়েড ফোনে খুলেছিল।

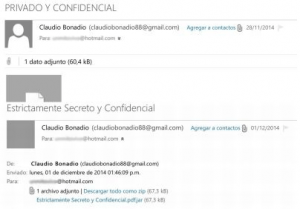

ম্যালওয়্যার অনুসন্ধান প্রকাশ্যে আসার পরে, অন্যরা এগিয়ে এসে বলেছিল যে তাদেরও লক্ষ্যবস্তু করা হয়েছে। ম্যাক্সিমো কির্চনার, আর্জেন্টিনার তৎকালীন রাষ্ট্রপতি ক্রিস্টিনা এলিসাবেট ফার্নান্দেজ ডি কির্চনার এবং প্রাক্তন আর্জেন্টিনার রাষ্ট্রপতি নেস্টর কির্চনারের পুত্র, দাবি করেছেন যে তিনি একই ম্যালওয়্যার দ্বারা লক্ষ্যবস্তু হয়েছিলেন, একটি ঠিকানা সহ আর্জেন্টিনার বিচারক ক্লাউদিও বোনাদিওর ছদ্মবেশী একজনের কাছ থেকে তিনি একটি ইমেলের স্ক্রিনশট প্রদান করেছিলেন claudiobonadio88@gmail.com ।

[ক্যাপশন id="attachment_501190" align="aligncenter" width="300"]  ম্যাক্সিমো কির্চনার ইমেল পেয়েছেন। সূত্র: ambito.com[/caption]

ম্যাক্সিমো কির্চনার ইমেল পেয়েছেন। সূত্র: ambito.com[/caption]

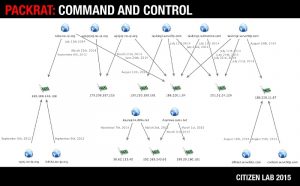

সিটিজেন ল্যাবের মরগান মারকুইস-বোয়ারের প্রাথমিক বিশ্লেষণে জানা গেছে যে Kircher, Lanata এবং Nisman এর বিরুদ্ধে ব্যবহৃত ম্যালওয়্যারটি deyrep24.ddns.net নামে একটি কমান্ড অ্যান্ড কন্ট্রোল (C2) সার্ভারের সাথে যুক্ত ছিল। একই deyrep24.ddns.net C2 ডোমেন আরও তিনটি ম্যালওয়্যার নমুনা আরও পরিদর্শন করার পরে ব্যবহার করা হয়েছে। নমুনাগুলির মধ্যে একটি ছিল '' 3 MAR PROYECTO GRIPEN.docx.jar '' নামে একটি দূষিত নথি এবং এতে ফাইটার জেট অধিগ্রহণের বিষয়ে সুইডেনে ইকুয়েডরের রাষ্ট্রদূত এবং ইকুয়েডরের রাষ্ট্রপতি রাফায়েল কোরেয়ার মধ্যে যোগাযোগ রয়েছে।

সিটিজেন ল্যাবের গবেষকরা 2015 সালে ইকুয়েডরে সাংবাদিক এবং জনসাধারণের বিরুদ্ধে ফিশিং আক্রমণের অসংখ্য রিপোর্ট পাওয়ার পর আরও গবেষণা করেছেন। তারা যে দূষিত ইমেল এবং এসএমএসগুলি পরীক্ষা করেছেন তার মধ্যে অনেকগুলি রাজনৈতিক-থিমযুক্ত ছিল না বরং বিভিন্ন ইমেল প্রদানকারী এবং সামাজিকদের জন্য প্রমাণপত্র সংগ্রহকারী ছিল। মিডিয়া. আরও গবেষণায় দেখা গেছে যে ইকুয়েডরে প্রচারাভিযানে স্পষ্টভাবে রাজনৈতিক বিষয়বস্তু অন্তর্ভুক্ত ছিল, দেশের বিভিন্ন রাজনৈতিক বিষয় এবং ব্যক্তিত্বের পাশাপাশি অনেক নকল প্রোফাইল এবং সংস্থা তৈরি করা।

গবেষকরা ম্যালওয়্যার এবং ফিশিং সাইটগুলির মধ্যে আন্তঃসংযোগের একটি বিশাল ওয়েব উন্মোচন করেছেন, যা ব্যাপক ইকুয়েডর প্রচারে ব্যবহৃত হয়েছে। তারা যে ম্যালওয়্যার বিতরণ করেছিল তা বেশিরভাগ জাভা RAT, যেমন AlienSpy এবং Adzok। অনেক ওয়েবসাইট নিবন্ধন সংক্রান্ত তথ্য শেয়ার করেছে, যখন ম্যালওয়্যারের নমুনাগুলি সাধারণত daynews.sytes.net-এর সাথে যোগাযোগ করে, একটি ডোমেন যা আর্জেন্টিনার ক্ষেত্রেও যুক্ত। তদন্তে ভেনেজুয়েলায় ভুয়া সাইট এবং ব্রাজিলের অবকাঠামোর কথাও জানা গেছে।

[ক্যাপশন id="attachment_501254" align="aligncenter" width="300"]  Packrat এর C2 অবকাঠামো। সূত্র: citizenlab.ca[/caption]

Packrat এর C2 অবকাঠামো। সূত্র: citizenlab.ca[/caption]

প্যাক্র্যাট হ্যাকিং গ্রুপের একটি উন্নত অবকাঠামো রয়েছে যা বেশ কয়েক বছর ধরে তুলনামূলকভাবে সুরক্ষিত রয়েছে। প্যাক্র্যাট হ্যাকিং গোষ্ঠীর দ্বারা পরিচালিত বৃহৎ মাপের, ব্যয়বহুল, এবং ভাল-পলিশ প্রচারাভিযানগুলি একটি রাষ্ট্র-স্পন্সরকৃত অভিনেতাকে নির্দেশ করে যা ভালভাবে অর্থায়ন এবং রক্ষণাবেক্ষণ করা হয়।

প্যাকরাট স্ক্রিনশট

ইউআরএল

প্যাকরাট নিম্নলিখিত URL গুলি কল করতে পারে:

| conhost.servehttp.com |

| daynews.sytes.net |

| deyrep24.ddns.net |

| dllhost.servehttp.com |

| lolinha.no-ip.org |

| ruley.no-ip.org |

| taskmgr.redirectme.com |

| taskmgr.serveftp.com |

| taskmgr.servehttp.com |

| wjwj.no-ip.org |

| wjwjwj.no-ip.org |

| wjwjwjwj.no-ip.org |