பொருள் சேகரிப்பவர்

பேக்ராட் ஹேக்கிங் குழு என்பது ஒரு மேம்பட்ட நிரந்தர அச்சுறுத்தலாகும். பேக்ராட் குழுவின் செயல்பாடு 2015 இல் அதன் உச்சத்தை எட்டியது. பேக்ராட் அச்சுறுத்தல் நடிகர் உளவுப் பிரச்சாரங்களுடன் ஃபிஷிங் மற்றும் தரவு-திருட்டு நடவடிக்கைகளை மேற்கொள்ள முனைகிறார். சைபர் செக்யூரிட்டி ஆராய்ச்சியாளர்கள் இந்த ஹேக்கிங் குழுவிற்கு இந்தப் பெயரைத் தேர்ந்தெடுத்துள்ளனர், ஏனெனில் அவர்களின் விருப்பமான கருவி RATகள் (ரிமோட் அக்சஸ் ட்ரோஜான்கள்). பேக்ராட் குழுவினால் பயன்படுத்தப்படும் பெரும்பாலான RATகள் தீம்பொருள்-ஒரு-பொருட்டாக அடிக்கடி குறிப்பிடப்படுகின்றன. இதன் பொருள், பேக்ராட் குழுவால் பயன்படுத்தப்படும் ஹேக்கிங் கருவிகள் பெரும்பாலும் வாங்கப்பட்டவை அல்லது வாடகைக்கு விடப்படுகின்றன. பேக்ராட் நடிகர் புதிதாக தீம்பொருளை உருவாக்குவதை விட சமூக பொறியியலில் நிபுணத்துவம் பெற்றவராகத் தோன்றுகிறார்.

Packrat ஹேக்கிங் குழு சைபர் கிரைம் துறையில் மிகவும் அனுபவம் வாய்ந்ததாக இருக்கலாம். அவர்களின் பிரச்சாரங்கள் சிக்கலானவை மற்றும் சிறப்பாக செயல்படுத்தப்படுகின்றன. இந்த அச்சுறுத்தல் நடிகர் போலி அடையாளங்களை உருவாக்கி, முழு மோசடியான நிறுவனங்கள் மற்றும் அமைப்புகளை உருவாக்கி அவர்களின் சமூக பொறியியல் தந்திரங்களை முடிந்தவரை மெருகூட்டுவதாக அறியப்படுகிறது. சில தீம்பொருள் வல்லுநர்கள், பேக்ராட் குழுவானது அரசாங்கத்தால் நிதியளிக்கப்பட்டதாக இருக்கலாம் என்று நம்புகின்றனர். பேக்ராட் அச்சுறுத்தல் நடிகரின் இலக்குகள் பெரும்பாலும் உயர் பதவியில் உள்ள அரசியல்வாதிகள், புலனாய்வு பத்திரிகையாளர்கள், ஊடக நிறுவனங்கள் மற்றும் ஆர்வமுள்ள பிற பெரிய நிறுவனங்கள் என்பதே இதற்குக் காரணம். மேலும், பேக்ராட் ஹேக்கிங் குழுவால் மேற்கொள்ளப்படும் பிரச்சாரங்கள் பராமரிக்க மிகவும் விலையுயர்ந்ததாக இருக்கும் - நூறாயிரக்கணக்கான டாலர்களில் இருக்கலாம்.

Packrat குழு அவர்களின் அச்சுறுத்தல்களை ஃபிஷிங் செயல்பாடுகள் மூலம் பிரச்சாரம் செய்யும். இந்த பிரச்சாரங்களில் முன்னர் குறிப்பிடப்பட்ட போலி அமைப்புகள் மற்றும் தாக்குதல் நடத்தியவர்களால் அமைக்கப்பட்ட அடையாளங்கள் அடங்கும். பேக்ராட் குழுவின் சில இலக்குகள் குறுஞ்செய்திகள் மூலமாகவும் ஃபிஷிங் செய்யும். Alien Spy , Adzok, Cybergate மற்றும் Xtreme RAT ஆகியவை Packrat அச்சுறுத்தும் நடிகரால் பொதுவாகப் பயன்படுத்தப்படும் அச்சுறுத்தல்களில் அடங்கும். பேக்ராட் ஹேக்கிங் குழுவின் ஃபிஷிங் பிரச்சாரங்கள் பிரபலமான இணையதளங்கள் மற்றும் பேஸ்புக், ட்விட்டர், கூகுள் மற்றும் பல்வேறு உடனடி செய்தியிடல் பயன்பாடுகளுக்கான உள்நுழைவு சான்றுகளை குறிவைக்கும். அவர்களின் சமூக பொறியியல் தந்திரங்களை முழுமையாக்க, Packrat அச்சுறுத்தல் நடிகர் போலியான வலைப்பக்கங்களை உருவாக்குவார், அதன் ஒரே நோக்கம் அவர்களின் விரிவான தீமைகளுக்கு ஊட்டமளிக்கும் தவறான தகவலை மட்டுமே.

பொருளடக்கம்

நிகழ்வுகளின் காலவரிசை

2008-2013

பேக்ராட் குழு பயன்படுத்தும் கருவிகள் மற்றும் கட்டளை மற்றும் கட்டுப்பாட்டு உள்கட்டமைப்பு, அவர்கள் 2008 ஆம் ஆண்டிலேயே சுறுசுறுப்பாக இயங்கியதாகக் கூறுகிறது. குழுவின் செயல்பாட்டின் முதல் ஐந்து ஆண்டுகளில், அச்சுறுத்தல் நடிகர்கள் பிரேசிலில் உள்ள ஹோஸ்டிங் சேவைகளைப் பயன்படுத்தினர், அவற்றின் சில தீம்பொருள் மாதிரிகள் பிரேசிலியன் ஐபியில் இருந்து ஆன்லைன் வைரஸ் ஸ்கேனிங் சேவைகளில் பதிவேற்றப்பட்டது. அந்த காலகட்டத்தில் பாதிக்கப்பட்டவர்களை தூண்டிவிட பேக்ராட் குழு பயன்படுத்திய பல மாதிரி செய்திகள் பிரேசிலிய சமூக பொறியியல் உள்ளடக்கத்தால் நிரப்பப்பட்டன, இது ஹேக்கர்கள் மிகப்பெரிய தென் அமெரிக்க நாட்டை பிரத்தியேகமாக குறிவைத்ததாகக் கூறுகிறது.

2014-2015

ஒப்பீட்டளவில் சீரற்ற காலத்திற்குப் பிறகு, நன்கு அறியப்பட்ட அர்ஜென்டினா பத்திரிகையாளரும் தொலைக்காட்சி செய்தி தொகுப்பாளருமான ஜார்ஜ் லனாட்டா மற்றும் உயர்மட்ட அர்ஜென்டினா வழக்கறிஞரும் பெடரல் வழக்கறிஞருமான ஆல்பர்டோ நிஸ்மான் ஆகியோரைக் குறிவைத்தபோது பேக்ராட் ஆழமான நீரில் நுழைந்தார். நிஸ்மான் அர்ஜென்டினா அரசாங்கத்தின் உயர்மட்ட அதிகாரிகளுக்கு எதிராக குற்றஞ்சாட்டக்கூடிய ஆதாரங்களைக் கொண்டிருந்தார், அர்ஜென்டினாவின் அப்போதைய தற்போதைய ஜனாதிபதி கிறிஸ்டினா எலிசபெட் பெர்னாண்டஸ் டி கிர்ச்னர் உட்பட .

ஜனவரி 18, 2015 அன்று பியூனஸ் அயர்ஸ் அபார்ட்மெண்டில் நிஸ்மான் துப்பாக்கியால் சுடப்பட்டு இறந்து கிடந்தபோது பேக்ராட் குழு பயன்படுத்திய மால்வேர் கண்டுபிடிக்கப்பட்டது. புவெனஸ் அயர்ஸ் பெருநகர காவல்துறையின் தடயவியல் ஆய்வகம் நிஸ்மானின் ஆண்ட்ராய்டு போனை ஆய்வு செய்து தீங்கிழைக்கும் கோப்பு ஒன்றைக் கண்டுபிடித்தது. '' estrictamente secreto y confidencial.pdf.jar '' எனப் பெயரிடப்பட்டது, இது ஆங்கிலத்தில் '' கண்டிப்பாக இரகசியமானது மற்றும் இரகசியமானது '' என மொழிபெயர்க்கப்பட்டுள்ளது.

அர்ஜென்டினாவில் இருந்து ஒரே மாதிரியான ஒரு கோப்பு பின்னர் ஆன்லைன் வைரஸ் தரவுத்தளத்தில் பதிவேற்றப்பட்டது, இது AlienSpy, தீம்பொருள்-ஒரு-சேவை ரிமோட் அணுகல் கருவித்தொகுப்பை வெளிப்படுத்துகிறது, இது அச்சுறுத்தல் நடிகர்களுக்கு அவர்களின் பாதிக்கப்பட்டவரின் செயல்பாடுகளைப் பதிவுசெய்யும் திறனை வழங்குகிறது, அவர்களின் வெப்கேம், மின்னஞ்சல் மற்றும் அணுகல் மேலும். இந்த கோப்பு விண்டோஸுக்காக உருவாக்கப்பட்டது, அதாவது, நிஸ்மானை தனது ஆண்ட்ராய்ட் ஃபோனில் திறந்துவிட்ட தாக்குபவர்கள் தங்கள் முயற்சியில் தோல்வியடைந்திருக்கலாம்.

தீம்பொருள் கண்டுபிடிப்பு பகிரங்கப்படுத்தப்பட்ட பிறகு, மற்றவர்கள் தாங்களும் குறிவைக்கப்பட்டதாகக் கூறினர். அர்ஜென்டினாவின் அப்போதைய அதிபர் கிறிஸ்டினா எலிசபெட் பெர்னாண்டஸ் டி கிர்ச்னர் மற்றும் முன்னாள் அர்ஜென்டினா அதிபர் நெஸ்டர் கிர்ச்னர் ஆகியோரின் மகனான மாக்சிமோ கிர்ச்னர், அர்ஜென்டினா நீதிபதி கிளாடியோ போனடியோவைப் போல் ஆள்மாறாட்டம் செய்து யாரோ ஒருவரிடமிருந்து வந்த மின்னஞ்சலின் ஸ்கிரீன் ஷாட்களை அதே தீம்பொருளால் தான் குறிவைத்ததாகக் கூறினார். claudiobonadio88@gmail.com .

Máximo Kirchner மூலம் மின்னஞ்சல் பெறப்பட்டது. ஆதாரம்: ambito.com

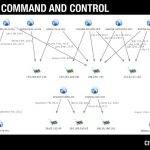

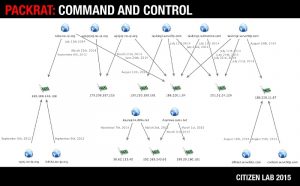

Kircher, Lanata மற்றும் Nisman க்கு எதிராகப் பயன்படுத்தப்பட்ட தீம்பொருள் deyrep24.ddns.net என்ற கட்டளை மற்றும் கட்டுப்பாடு (C2) சேவையகத்துடன் இணைக்கப்பட்டதாக சிட்டிசன் லேப்பின் மோர்கன் மார்க்விஸ்-போயர் மேற்கொண்ட ஆரம்ப பகுப்பாய்வு வெளிப்படுத்தியது. அதே deyrep24.ddns.net C2 டொமைனை மேலும் ஆய்வு செய்தபோது மற்ற மூன்று மால்வேர் மாதிரிகள் பயன்படுத்தியது கண்டறியப்பட்டது. மாதிரிகளில் ஒன்று '' 3 MAR PROYECTO GRIPEN.docx.jar '' என பெயரிடப்பட்ட தீங்கிழைக்கும் ஆவணம் மற்றும் ஸ்வீடனுக்கான ஈக்வடார் தூதர் மற்றும் ஈக்வடார் ஜனாதிபதி ரஃபேல் கொரியா ஆகியோருக்கு இடையே போர் விமானம் கையகப்படுத்தல் விவகாரத்தில் தொடர்பு இருந்ததாகக் கூறப்படுகிறது.

2015 ஆம் ஆண்டில் ஈக்வடாரில் பத்திரிகையாளர்கள் மற்றும் பொது நபர்களுக்கு எதிரான ஃபிஷிங் தாக்குதல்கள் பற்றிய பல அறிக்கைகளைப் பெற்ற பின்னர் சிட்டிசன் ஆய்வகத்தின் ஆராய்ச்சியாளர்கள் மேலும் ஆராய்ச்சி செய்தனர். அவர்கள் ஆய்வு செய்த பல தீங்கிழைக்கும் மின்னஞ்சல்கள் மற்றும் எஸ்எம்எஸ் அரசியல் கருப்பொருள் அல்ல, ஆனால் அவை வெவ்வேறு மின்னஞ்சல் வழங்குநர்கள் மற்றும் சமூகத்திற்கான நற்சான்றிதழ்கள் மட்டுமே. ஊடகம். ஈக்வடாரில் பிரச்சாரம் வெளிப்படையாக அரசியல் உள்ளடக்கத்தை உள்ளடக்கியது, நாட்டில் பலவிதமான அரசியல் பிரச்சினைகள் மற்றும் பிரமுகர்கள், அத்துடன் பல போலி சுயவிவரங்கள் மற்றும் அமைப்புகளின் உருவாக்கம் ஆகியவற்றை உள்ளடக்கியது.

விரிவான ஈக்வடார் பிரச்சாரத்தில் பயன்படுத்தப்படும் தீம்பொருள் மற்றும் ஃபிஷிங் தளங்களுக்கிடையேயான தொடர்புகளின் பரந்த வலையை ஆராய்ச்சியாளர்கள் கண்டுபிடித்தனர். அவர்கள் விநியோகித்த தீம்பொருள் பெரும்பாலும் AlienSpy மற்றும் Adzok போன்ற Java RATகள் ஆகும். பல இணையதளங்கள் பதிவுத் தகவலைப் பகிர்ந்து கொண்டன, அதே நேரத்தில் தீம்பொருள் மாதிரிகள் பொதுவாக daynews.sytes.net உடன் தொடர்பு கொள்கின்றன, இது அர்ஜென்டினா வழக்குகளுடன் இணைக்கப்பட்டுள்ளது. விசாரணையில் வெனிசுலாவில் உள்ள போலி தளங்கள் மற்றும் பிரேசிலில் உள்ள உள்கட்டமைப்பு ஆகியவையும் தெரியவந்தது.

பேக்ராட்டின் C2 உள்கட்டமைப்பு. ஆதாரம்: citylab.ca

பேக்ராட் ஹேக்கிங் குழுவில் நன்கு வளர்ந்த உள்கட்டமைப்பு உள்ளது, அது பல ஆண்டுகளாக ஒப்பீட்டளவில் பாதுகாப்பாக உள்ளது. Packrat ஹேக்கிங் குழுவால் மேற்கொள்ளப்படும் பெரிய அளவிலான, விலையுயர்ந்த மற்றும் நன்கு மெருகூட்டப்பட்ட பிரச்சாரங்கள், நன்கு நிதியுதவி மற்றும் பராமரிக்கப்படும் ஒரு அரசு நிதியுதவி நடிகரை சுட்டிக்காட்டுகின்றன.

பொருள் சேகரிப்பவர் ஸ்கிரீன்ஷாட்கள்

URLகள்

பொருள் சேகரிப்பவர் பின்வரும் URLகளை அழைக்கலாம்:

| conhost.servehttp.com |

| daynews.sytes.net |

| deyrep24.ddns.net |

| dllhost.servehttp.com |

| lolinha.no-ip.org |

| ruley.no-ip.org |

| taskmgr.redirectme.com |

| taskmgr.serveftp.com |

| taskmgr.servehttp.com |

| wjwj.no-ip.org |

| wjwjwj.no-ip.org |

| wjwjwjwj.no-ip.org |